はじめに

phoenixNAPの暗号化管理プラットフォーム(EMP)は、複数のクラウドプロバイダーとマルチクラウドインフラストラクチャにまたがるデータセキュリティを提供する一元化されたシステムです。すべてのデータ保護のニーズに対応する統合セキュリティにより、暗号化キー、シークレット、およびトークンを保護します。

この記事では、セキュリティオブジェクトをプロビジョニングし、すべてのシークレットを保護する方法を学習します。

セキュリティオブジェクト入門

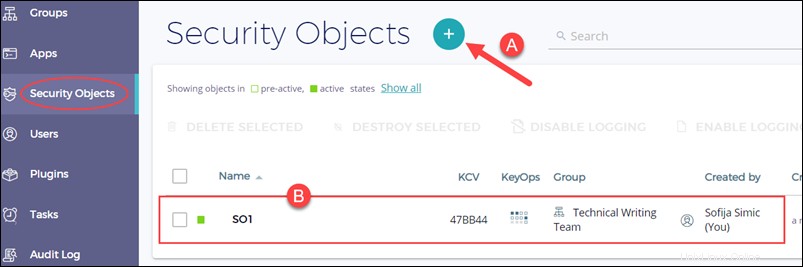

セキュリティオブジェクトの操作を開始するには、phoenixNAP暗号化管理プラットフォームにログインし、セキュリティオブジェクトに移動します。 左側のサイドバーからのセクション。

新しいセキュリティオブジェクトを作成/インポートするか(A)、既存のセキュリティオブジェクトを管理することができます(B)。

新しいセキュリティオブジェクトを追加する

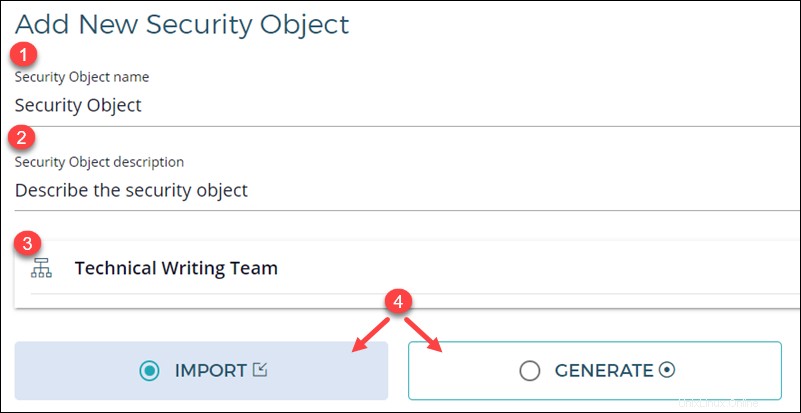

新しいセキュリティオブジェクトを追加するには、プラスをクリックします 署名して次の情報を入力します:

- セキュリティオブジェクトの名前。

- 簡単な説明。

- 既存のグループに割り当てるか、オブジェクトが属する新しいグループを作成します。

- セキュリティオブジェクトをインポートするか生成するかを選択します。

オプション1:セキュリティオブジェクトのインポート

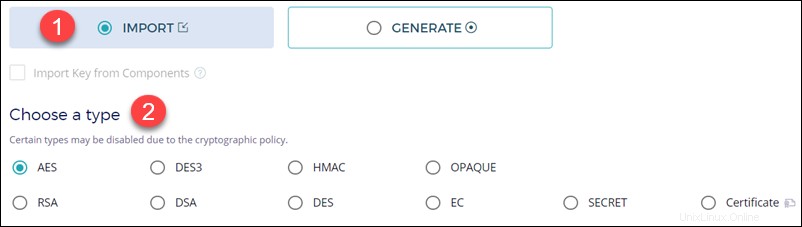

既存のセキュリティオブジェクトをインポートするには、以下に概説する手順に従います。

- インポートを選択します 新しいSOを追加するとき。

2.インポートするキーのタイプを指定します。

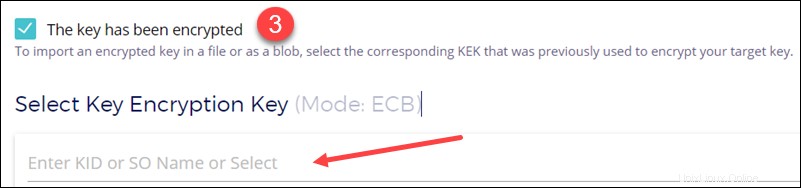

3.ファイルからAES、DES、DES3、DSA、またはHMACキータイプをインポートする場合、キーはすでに暗号化されている可能性があります。その場合は、チェックボックスをオンにします:キーは暗号化されています 。次に、その特定のインスタンスに使用されるキー暗号化キーを選択します。

- ファイルの形式を選択します(未加工 、 Base64 、または16進数 )インポートしたい。

- ファイルをEMPにアップロードします。

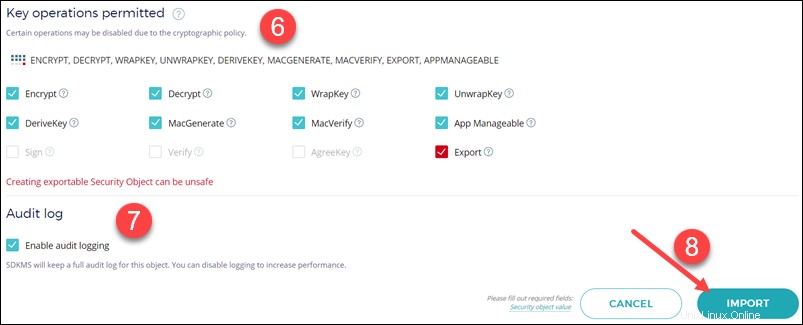

- 許可する主要な操作を選択します。暗号化ポリシーにより、手順2で指定したキータイプに基づいて一部の操作が無効になります。

- デフォルトでは、EMPは監査ログを有効にして、このオブジェクトの完全な監査ログを保持します。パフォーマンスを向上させる場合は、チェックボックスをオフにしてログを無効にします。

- 最後に、[インポート]をクリックします 新しいセキュリティキーをインポートします。

オプション2:セキュリティオブジェクトを生成する

phoenixNAP EMPを使用してSOを生成するには:

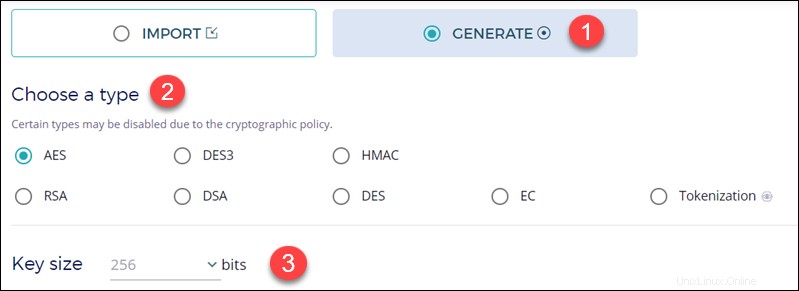

- 生成を選択します 新しいセキュリティオブジェクトを追加するとき。

- 生成するキーのタイプを選択します。

3.次に、キーサイズを定義します。許可される値は、キーの種類によって異なります。

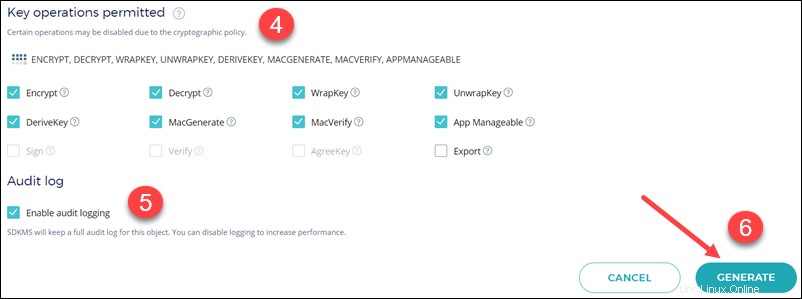

- 許可する主要な操作を選択します。手順2で指定したキータイプに基づいて、一部の操作が無効になります。

- デフォルトでは、EMPは監査ログを有効にして、このオブジェクトの完全な監査ログを保持します。パフォーマンスを向上させるには、チェックボックスをオフにしてロギングを無効にします。

- 最後に、[生成]をクリックします 新しいセキュリティキーをインポートします。

トークン化

クレジットカード情報、ID番号、およびその他の機密情報のEMPトークン化機能を使用してキーを生成します。トークンは、分類されたデータをランダムに生成された英数字のIDに置き換えます。そうすることで、情報の所有者とのつながりをなくします。

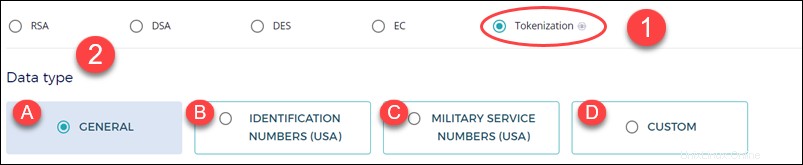

- トークンを作成するには、まずトークン化を選択します 生成するキータイプを選択するとき。

- セキュリティオブジェクトトークンが属する4つのカテゴリのいずれかを選択します。

- 一般

- 識別番号(米国)

- 軍事サービス番号(米国)

- カスタム

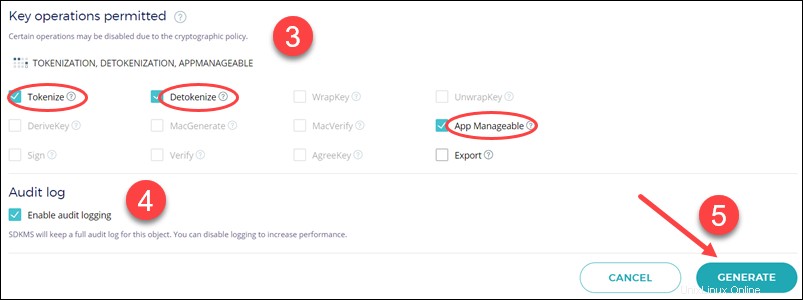

- 次のステップは、許可されたキー操作を選択することです。デフォルトでは、トークン化、トークン化解除、アプリ管理が有効になっていますが、暗号化ポリシーにより他の操作は無効になっています。

- EMPは、デフォルトで監査ログを有効にして、このオブジェクトの完全な監査ログを保持します。そうしたくない場合は、チェックボックスをオフにしてロギングを無効にします。

- 最後に、[生成]をクリックします 指定した構成で新しいセキュリティオブジェクトトークンを作成します。

セキュリティオブジェクトトークンの種類

生成できるトークンの種類は次のとおりです。

- 一般

- クレジットカード

- IMSI

- IMEI

- IPアドレス(v4)

- 電話番号(米国)

- ファックス番号(米国)

- メールアドレス

- 識別番号(米国)

- SSN

- パスポート番号(米国)

- 運転免許証

- 個人納税者識別番号(米国)

- 軍事サービス番号(米国)

- 陸軍および空軍サービス番号(米国)

- 海軍サービス番号(米国)

- 沿岸警備隊サービス番号(米国)

- 海兵隊サービス番号(米国)

- 軍のオフィスサービス番号(米国)

- カスタム

- 数字のみ

- 16進数

- 英数字

トークンを選択したら、どのような種類のトークン化を使用するかを指定する必要があります。トークン化には主に4つのタイプがあります:

- 完全なトークン –トークン全体をマスキングします。

- トークン+最後の4桁 –最後の4桁を除くトークン全体をマスクします。

- 最初の6桁+トークン -最初の6桁を除くトークン全体をマスクします。

- 最初の6桁+トークン+最後の4桁 -最初の6桁と最後の4桁を除くトークン全体をマスクします。

セキュリティを強化するために、マスキングパターンの追加を有効にすることができます トークンの選択した数字をアスタリスク(*)に置き換えるオプション。

セキュリティオブジェクトの操作

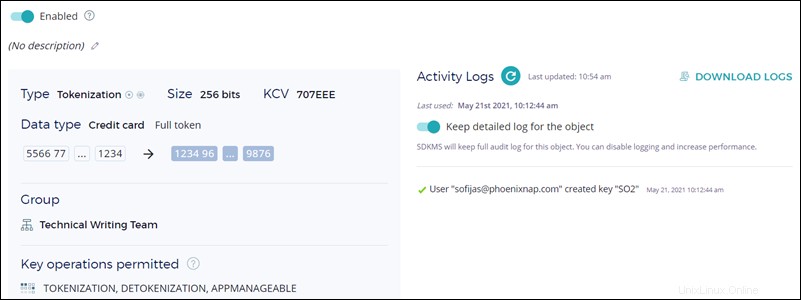

下の画像のように、新しいシークレットとキーがメインページのリストに表示されます。

リストには次のように表示されます:

- セキュリティオブジェクトの名前

- そのKCV

- 有効なキー操作

- 所属するグループ

- グループを作成したユーザー

- 作成されたのはどのくらい前ですか

- SOのタイプ

- SOのサイズ

- SOの有効期限が切れたとき

行をクリックすると、リストの各オブジェクトの詳細が表示されます。そうすることで、SO構成の詳細な説明が記載された新しいページに移動します。

セキュリティオブジェクトの属性/タグ

各SOには属性/タグがあり、 ATTRIBUTESに切り替えると表示されます。 /タグ INFOの横にあるタブ 。それらには以下が含まれます:

PKCS#11およびCNG –SO仕様に基づいて割り当てられた標準属性。

カスタム属性–ユーザーが定義してSOのメタデータに追加できる属性。青いボタンをクリックすると、必要に応じてカスタム属性を簡単に追加できます。

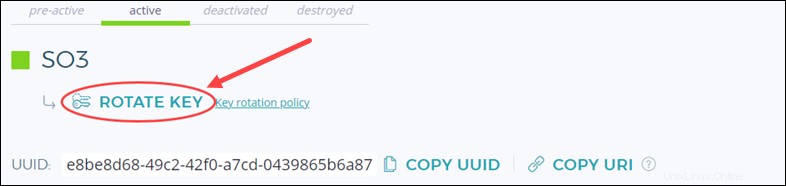

キーローテーション

phoenixNAP EMPには、セキュリティオブジェクトのキーローテーション機能が含まれており、古い暗号化キーを新しい暗号化キーに置き換えることができます。

キーローテーションオプションは、セキュリティオブジェクトの詳細ビューにあります。

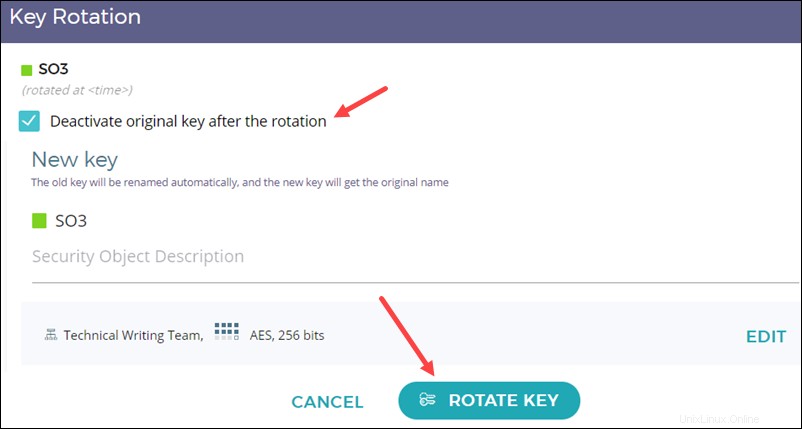

ROTATE KEYをクリックしたら 、新しいウィンドウが開きます。ローテーション後に元のキーを無効にする場合は、 ROTATE KEYで確認する前にチェックボックスをオンにします。 ボタン。

セキュリティオブジェクトのステータス

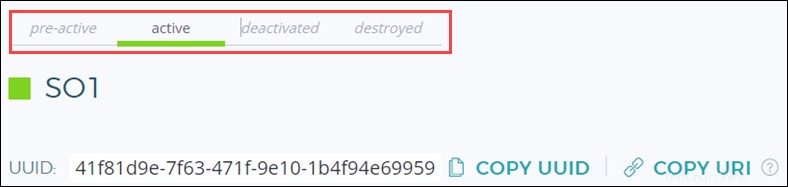

SOステータスは、ユーザーが暗号化操作にSOを利用できるかどうかを示します。セキュリティオブジェクトには次のものがあります。

- プレアクティブ (将来のアクティベーション日があり、指定された日付より前には動作しません)

- アクティブ (暗号化操作に使用できます)

- 非アクティブ化/無効化 (暗号化操作には使用できません)

- 破壊された (キーが無効になり、キーマテリアルが失われ、使用できなくなります)

現在のステータスは緑色の下線で示されます。

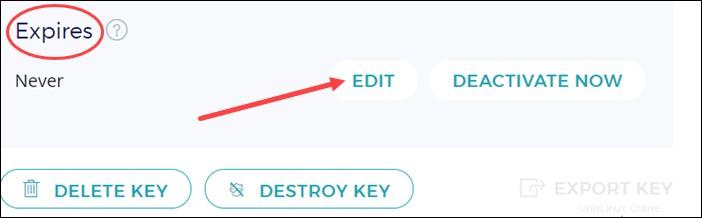

キーがユーザーによって手動で無効にされた場合、または有効期限に達した場合、キーは非アクティブになります。新しいセキュリティオブジェクトを作成する場合、デフォルトの構成が期限切れになることはありません。

詳細なSOビューでこの設定を編集し、キーを非アクティブ状態に移行する日付を追加できます。

セキュリティオブジェクトの有効化/無効化

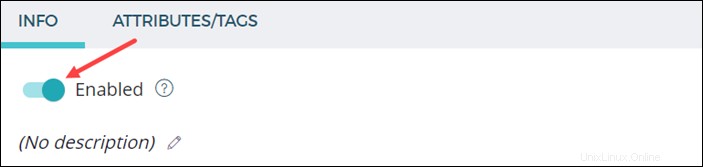

有効を有効または無効にすることで、セキュリティオブジェクトを簡単に有効または無効にできます。 キー詳細ビューのフィールド。 SOが無効になっていると、暗号化操作を実行できません。ただし、主要な資料とデータは保存されており、いつでも簡単にアクティブ化できます。

セキュリティオブジェクトを削除/破棄する方法

EMPでキーを削除する方法は2つあります。

- 削除 。 SOを削除するということは、キーマテリアルとそのメタデータを完全に削除することを意味します。アクションを元に戻すことはできません。また、削除するとオブジェクトを復元することはできません。

- 破棄 。キーを破棄するということは、キーを元に戻せない無効状態にして、キーマテリアルを削除することを意味します。 SOは使用できなくなりますが、そのメタデータは保持されます。