GoBuster は Go 言語で構築されたツールであり、ブルート フォーシング ディレクトリとサブドメインのブルート フォーシングに使用できます。 GoBuster は Go 上に構築されているため、最初に Go をインストールしてから、GoBuster パッケージをインストールまたは構成する必要があります。 Gobuster を発見するまでは、Nikto、Cadaver、Skipfish、WPScan、OWASP ZAP、DirBuster などのツールを使用していました。これらのツールにはそれぞれ長所と短所がありますが、最終的には、ほとんど同じように機能し、さまざまな結果が得られました。しかし、コマンド ラインから実行でき、実行するシック クライアントが含まれていないものを探していました。

これがゴバスターに出くわしたときです。コマンドライン駆動の Web 列挙ツールに求めていたものはすべてそろっていました。ディレクトリの総当たり攻撃と仮想ホストの列挙をすばやく切り替えることができます。その場で単語リストを切り替え、コマンドライン引数を設定してファイル検出を実行し、最後にスレッド数を調整できます。これらすべての機能が、私がペンテストの取り組み中に個人的に Gobuster を使用している理由です。

GoBuster の使用中に以下のエラーが発生した場合:

GoBuster: command not found

選択したディストリビューションに従って、以下のパッケージをインストールしてみてください。

| 分布 | コマンド |

|---|---|

| OS X | brew install gobuster |

| Debian | apt-get インストール gobuster |

| Ubuntu | apt-get インストール gobuster |

| カリ Linux | apt-get インストール gobuster |

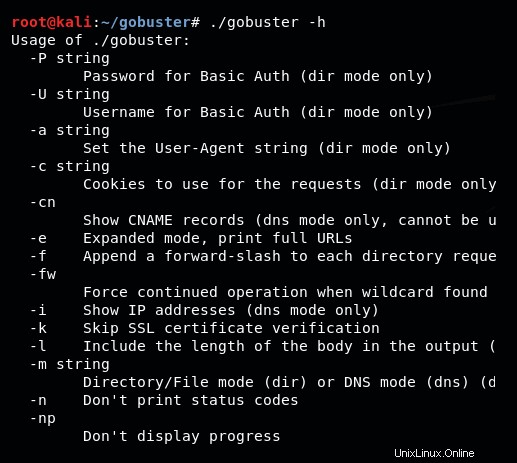

GoBuster コマンドで利用可能なオプションを表示するには:

まとめ

Gobuster を使用して、コマンド ラインから URI と DNS サブドメインをブルート フォースすることができます。 (グラフィカル ユーザー インターフェイスを好む場合は、OWASP の Dirbuster を参照してください。) Gobuster では、共通のディレクトリとサブドメインの単語リストを使用して、単語リスト内のすべての項目を自動的に要求し、項目を Web サーバーに送信し、興味深いサーバー応答をフィルター処理できます。 . Gobuster から生成された結果は、URL パスと HTTP ステータス レスポンス コードを提供します。 (Burp Suite の Intruder を使用して URI を総当たり攻撃することはできますが、Burp Community Edition は Gobuster よりもはるかに低速です。)