ゲートウェイとしてのZentyal:完璧なセットアップ

1。はじめに

ZentyalはLinuxSmallBusiness Serverであり、単一のプラットフォームを介してすべてのネットワークサービスを管理できます。これは、ネットワークゲートウェイであり、インフラストラクチャ、UTM(Unified Threat Manager)、Office、Communications Serverでもあります。これらの機能はすべて完全に統合されており、構成が簡単で、システム管理者の時間を節約できます。

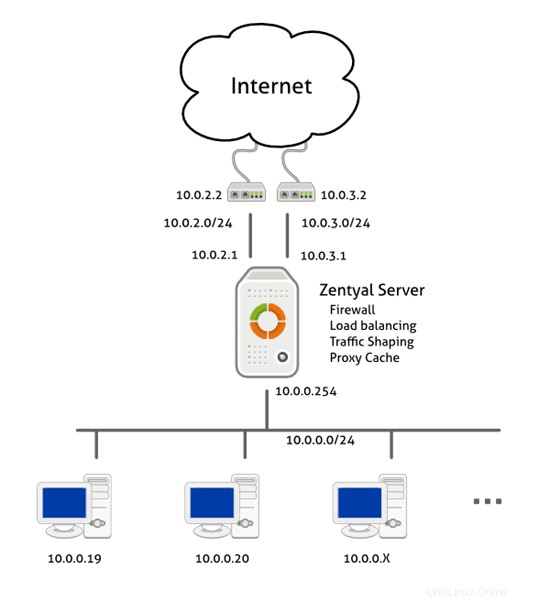

このチュートリアルでは、非常に一般的なシナリオでゲートウェイとして機能するようにZentyalサーバーを設定する方法を説明します。 Zentyalは、基本的なネットワークインフラストラクチャ、2つのインターネットプロバイダー間の負荷分散、ファイアウォールとHTTPプロキシのキャッシュおよびコンテンツフィルタリングを提供します。これらの手順はすべて、Zentyalのドキュメントで詳しく説明されています。これは本当にお勧めの読み物です。次のネットワークレイアウトの例が使用されます。

2。インストール

詳細については、ZentyalはUbuntu認定のハードウェアページ上で実行されます。 Zentyalをインストールするには2つの方法があります:

- プロジェクトのWebサイトからダウンロードできるZentyalインストーラーを使用します。これは推奨される選択です。オフラインインストールのすべてのパッケージ依存関係が含まれ、カスタム構成も行われます。

- 動作中のUbuntuサーバーの上にインストールします。リポジトリの詳細情報とURLは、Zentyalインストールガイドにあります。

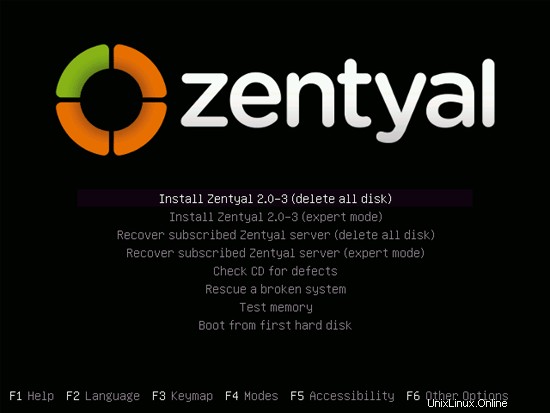

インストーラーを使用してZentyalをインストールすると、CD-ROMから起動するときにこの画面が表示され、いくつかのウィザードがプロセスをガイドします。それらすべてでデフォルト設定を選択できます。

ZentyalはWeb管理インターフェースを提供します。インストール後、Firefoxブラウザーが表示され、それにアクセスできます(https:// zentyal_server_ipと入力する任意のクライアントブラウザーからZentyalにアクセスすることもできます)。ユーザーとパスワードは、インストール時に入力したものと同じです。

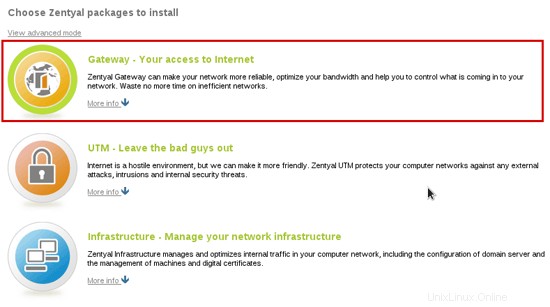

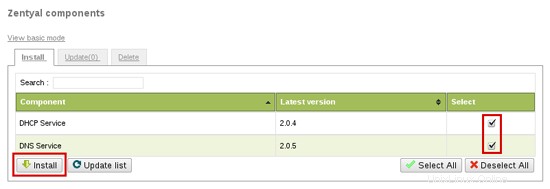

これで、インストールするパッケージを選択できます。このチュートリアルでは、ゲートウェイパッケージをインストールする必要があります。後でDHCPおよびDNSモジュールも、ソフトウェア管理モジュールを使用してインストールされます。

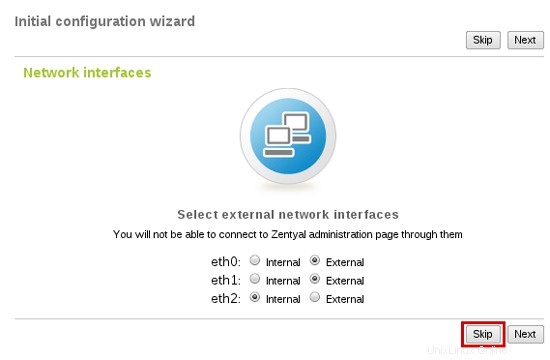

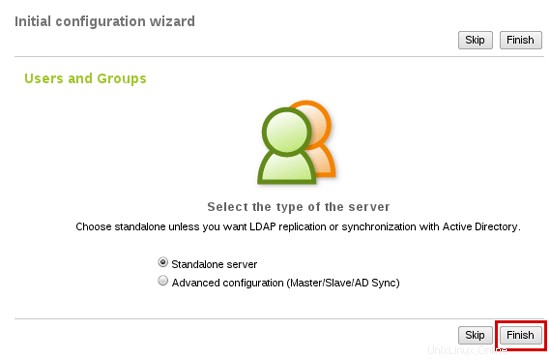

この手順の後、必要なすべてのパッケージがインストールされます。セットアップにより、インストールされているモジュール(この場合はネットワークとユーザー)の構成ウィザードがガイドされます。今のところネットワーク構成をスキップできるので、すでにインストールされているZentyalからこのチュートリアルを開始する場合でも、それに従うことができます。

Zentyalサーバーがインストールされました。次の手順に従って、各モジュールを構成します。

3。ネットワーク

シナリオに示されているように、3つのネットワークインターフェイス、2つの外部ルーターと1つの内部ネットワークを構成する必要があります。 Zentyalは、2つのインターネット接続間のトラフィックのバランスを取ります。

3.1。インターフェイス

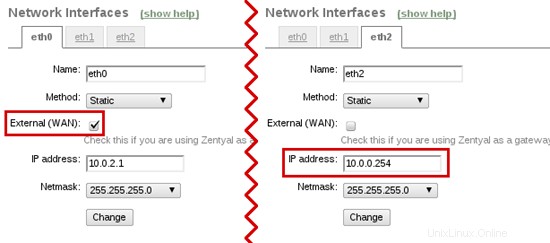

[ネットワーク]->[インターフェイス]に移動し、IPとネットマスクを導入して各インターフェイスを構成します。 Zentyalはファイアウォールルールでこの情報を使用するため、外部インターフェイスをマークすることを忘れないでください。次の画像では、外部インターフェイスの1つと内部インターフェイスの構成を確認できます。

3.2。ゲートウェイと負荷分散

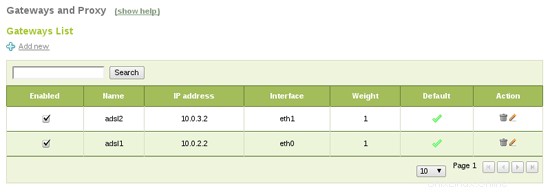

次に、ゲートウェイテーブルで両方のゲートウェイを設定する必要があります([ネットワーク]-> [ゲートウェイ]):

[ネットワーク]->[トラフィックのバランス]に移動して、負荷分散を有効にする ゲートウェイ間。

ゲートウェイとしてのZentyal:完璧なセットアップ-ページ2

このページについて

- 3.3。フェイルオーバー

- 3.4。基本的なインフラストラクチャ

3.3。フェイルオーバー

Zentyal Serverは、ゲートウェイでフェイルオーバーを実行できます。ゲートウェイの1つに障害が発生した場合、それが検出され、トラフィックはもう1つのゲートウェイを通過します。これにより、バランスの取れたインターネット接続が保証されます(両方のリンクに同時に障害が発生しない限り)。

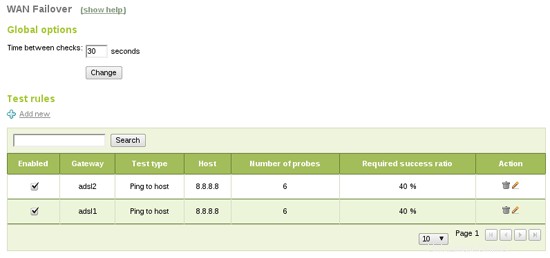

フェイルオーバーを構成するには、イベントモジュールを有効にする必要があります(モジュールステータス)。また、[イベント]セクションでWANフェイルオーバーを有効にする必要があります。最後に、接続チェックルールを追加する必要があります。フェイルオーバーイベントはそれらを使用してリンク切れのステータスを検出します(ネットワーク-> WANフェイルオーバー):

ゲートウェイにpingを実行すると、インターネット接続自体ではなく、ゲートウェイが稼働しているかどうかがチェックされます。外部ホストにpingを実行すると、接続性も高速にテストされます。DNS解決テストは少し遅くなりますが、DNS解決もチェックされ、最後のHTTP requestは、Webページに対して完全な要求を行います。より完全ですが、速度も遅くなります。

この構成では、Zentyalは30秒ごとに8.8.8.8にpingを実行します。ゲートウェイに対して2つ以上のpingが失敗すると、ゲートウェイは非アクティブ化されます。ゲートウェイが回復すると、再び有効になります。これらのイベントはいずれも、エンドユーザーの接続に影響を与えません。テスト間の正しい時間を設定し、最大テスト期間を計算することが重要です。この場合、6つのping x 2つのゲートウェイがあり、30秒以内に実行する必要があります。

3.4。基本的なインフラストラクチャ

内部ネットワークに基本的なインフラストラクチャを提供するには、[ソフトウェア管理]->[Zentyalコンポーネント]セクションを使用してDNSおよびDHCPモジュールをインストールする必要があります。

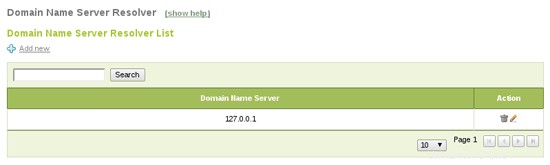

次に、モジュールステータスでこれらのコンポーネントを有効にする必要があります。 DNSはキャッシングサーバーとして機能するため、ネットワーク-> DNSを127.0.0.1に構成して、Zentyalがそれを使用できるようにすることができます(複数のDNSサーバーを設定する場合は127.0.0.1を最初に設定する必要があります):

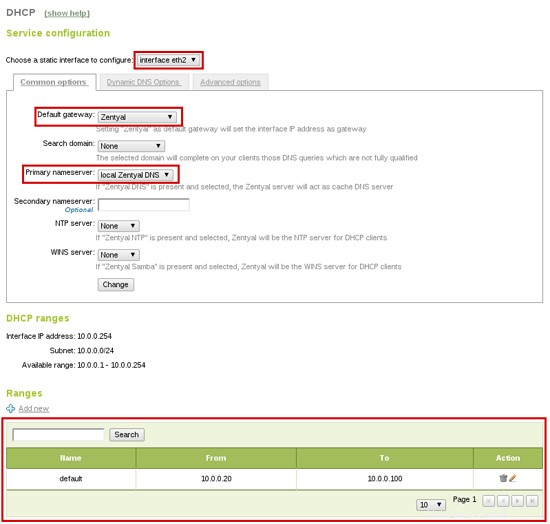

DHCP 内部ネットワークで機能するように構成することもできます。これにより、ZentyalをゲートウェイおよびDNSとして使用するようにクライアントが自動的に構成されます。クライアントに必要なデフォルトのIP範囲(この場合は10.0.0.20-10.0.100)を追加するだけで済みます:

4。ファイアウォール

この時点で、必要なすべての基本的なネットワークインフラストラクチャを備えたネットワークが機能しています。それでは、Zentyalのファイアウォールとその構成方法を見てみましょう。

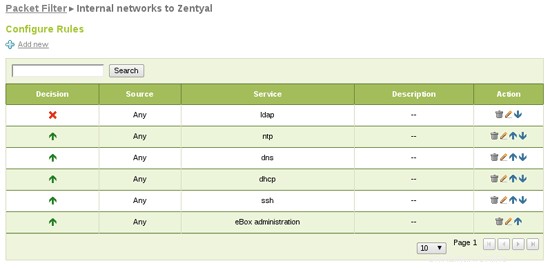

Zentyalはデフォルトで安全です。デフォルトでは、ファイアウォールは外部インターフェイスに厳格なルールを適用し、内部LANからの発信トラフィックを許可します。構成されたルールは、ファイアウォール->パケットフィルター:

にあります。- 内部ネットワークからZentyalへのルールのフィルタリング

- 内部ネットワークのフィルタリングルール

- Zentyalから発信されるトラフィックのフィルタリングルール

- 外部ネットワークからZentyalへのルールのフィルタリング

- 外部ネットワークから内部ネットワークへのルールのフィルタリング

- Zentyalサービスによって追加されたルール(詳細)

これらのテーブルはすべて、デフォルトで接続を禁止しています。ある種の接続を許可する場合は、このための新しいルールを作成する必要があります(ルールは順番に適用されます)。一般的な例を次に示します。

内部クライアントがLDAP以外の一部のサービスを使用できるようにします:

クライアントからインターネットへのすべてのトラフィックを許可する:

5。 HTTPプロキシ

このチュートリアルの最後のステップは、HTTPプロキシのセットアップです。 ZentyalのHTTPプロキシは、ユーザーのWebナビゲーションをキャッシュして、帯域幅の使用量を大幅に減らし、コンテンツをフィルタリングして、禁止されているサイトやコンテンツタイプを禁止します。

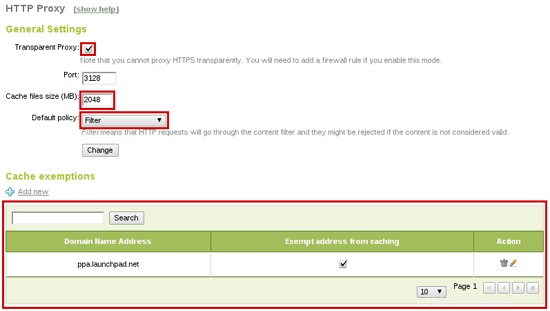

[HTTPプロキシ]->[一般]から、HTTPプロキシを透過的に構成できるため、クライアントブラウザーを再構成する必要はなく、HTTP要求(ポート80)はプロキシを介して自動的にリダイレクトされます。ハードウェアと使用法に応じて、キャッシュサイズを増やすこともできます。

最後に、例外をキャッシュするURLを追加して、プロキシがそれをキャッシュしないようにすることができます。これは、常に最新バージョンのWebページにアクセスする必要がある場合に役立ちます。

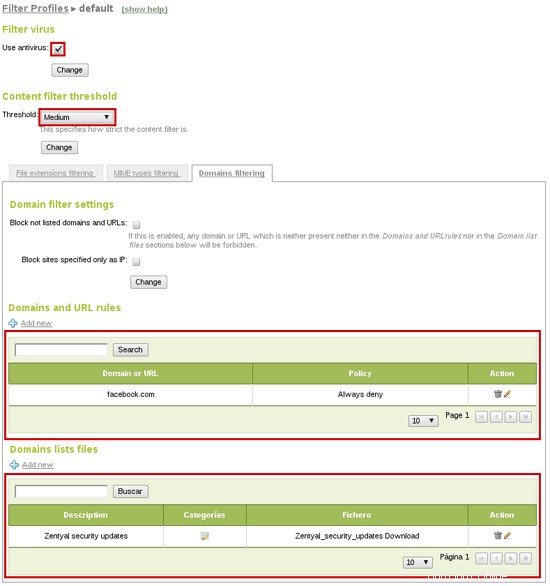

フィルタをデフォルトのポリシーとして設定すると、リクエストはコンテンツフィルタを通過するように強制されます。これで、目的のページを許可および禁止するように構成できます。 [HTTPプロキシ]->[フィルタープロファイル]メニューに、定義済みのフィルタープロファイルがあります。すべてのユーザーに適用されるデフォルトのものを構成できます。

さらに、ここでは、コンテンツフィルタのしきい値を設定し、禁止ドメインリストを追加できます。また、ウイルス対策モジュールをインストールすると、プロキシはそれを使用してウイルスのダウンロードをフィルタリングします。

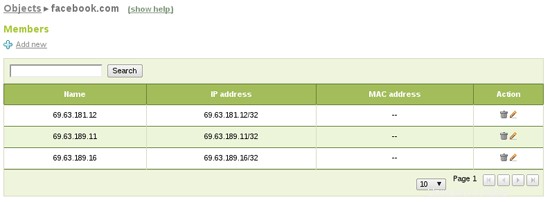

ご覧のとおり、(例として)facebook.comをブロックしましたが、HTTPプロキシはポート80でのみHTTPをフィルタリングすることに注意してください。この場合、ユーザーは引き続きページのHTTPSバージョンに到達できるため、ファイアウォールルールのブロックも作成します。そのトラフィック。 facebook.comアドレスプールを含むオブジェクト([オブジェクト]メニュー)が必要になります:

存在しない場合は、目的のトラフィックに一致する新しいサービスも作成します。この場合、HTTPS(宛先ポート443のTCP):

最後に、宛先としての新しいオブジェクトとサービスに一致するトラフィックをブロックする内部ネットワークのファイアウォールルールを追加できます。

6。結論

Zentyal Serverを、負荷分散、フェイルオーバー、HTTPプロキシキャッシュを備えたゲートウェイとして完全に構成しました。 Zentyalは、DHCPとDNSを提供する基本的なインフラストラクチャも担当します。

Linux Small Business ServerであるZentyalは、中小企業にエンタープライズレベルの手頃な価格で使いやすいネットワークインフラストラクチャを提供します。 Zentyalサーバーを使用することで、SMBはコンピューターネットワークの信頼性とセキュリティを向上させ、IT投資と運用コストを削減できます。Zentyalサーバーの開発は2004年の初めに開始され、現在はWindows SmallBusinessServerのオープンソースの代替手段です。 Zentyalは、ネットワークゲートウェイ、Unified ThreatManager(UTM)、Officeサーバー、インフラストラクチャマネージャー、UnifiedCommunicationsサーバー、またはそれらの組み合わせとして機能できるオールインワンサーバーです。 Zentyalサーバーは、セクター、業界、場所に関係なく、行政や教育セクターに関係なく、中小企業で広く使用されています。世界中に50,000を超えるアクティブなZentyalインストールがあると推定されています。

著者のCarlosPérez-AradrosHerce(別名exekias)は、ZentyalServerおよびZentyalCloudの開発者として働いています。