多くの場合、さまざまなLinuxディストリビューションISOなどのオープンソースソフトウェアをダウンロードしたことがあります。ダウンロード中に、チェックサムファイルをダウンロードするためのリンクに気付く場合もあります。そのリンクは何のためのものですか?実際、Linuxディストリビューションは、ダウンロードされたファイルの整合性を検証するために、ソースISOファイルとともにチェックサムファイルを配布します。ファイルのチェックサムを使用して、ダウンロードされたファイルが本物であり、改ざんされていないことを確認できます。これは、ファイルが改ざんされる可能性が高いサードパーティのWebサイトのように、元のサイトではなく、別の場所からファイルをダウンロードする場合に特に便利です。サードパーティからファイルをダウンロードするときは、チェックサムを確認することを強くお勧めします。

この記事では、Ubuntuオペレーティングシステムでのダウンロードを確認するのに役立ついくつかの手順を説明します。この記事では、手順を説明するためにUbuntu18.04LTSを使用しています。さらに、 ubuntu-18.04.2-desktop-amd64.isoをダウンロードしました この記事では、検証プロセスに使用されます。

ダウンロードしたファイルの整合性を検証するために使用できる方法は2つあります。最初の方法は、SHA256ハッシュを使用する方法です。これは、高速ですが安全性の低い方法です。 2つ目は、ファイルの整合性をチェックするためのより安全な方法であるgpgキーを使用する方法です。

SHA256ハッシュを使用してダウンロードを確認する

最初の方法では、ハッシュを使用してダウンロードを確認します。ハッシュは、システムにダウンロードされたファイルが元のソースファイルと同一であり、サードパーティによって変更されていないかどうかを検証するプロセスです。この方法の手順は次のとおりです。

ステップ1:SHA256SUMSファイルをダウンロードする

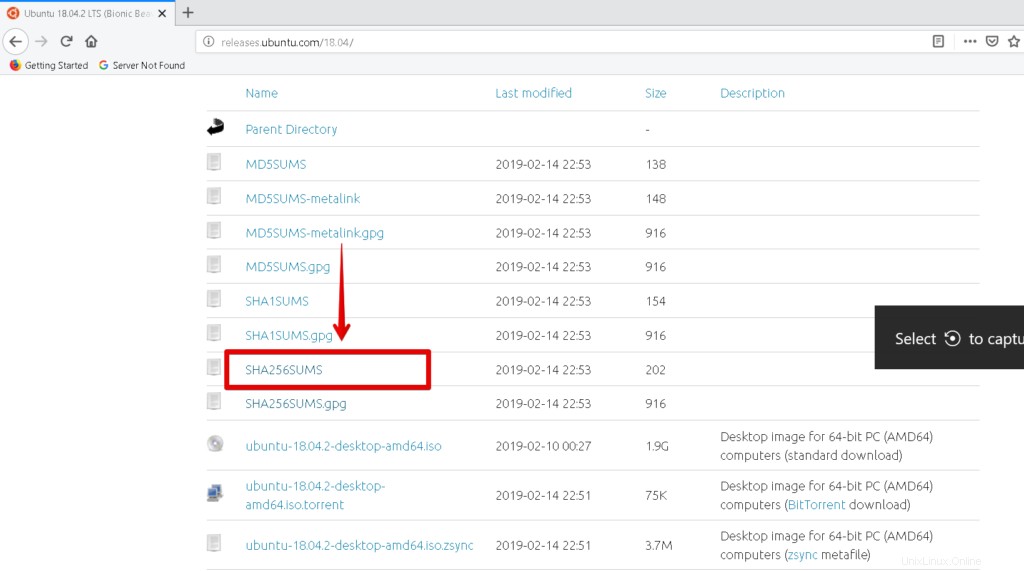

公式のUbuntuミラーからSHA256SUMSファイルを見つける必要があります。ミラーページには、Ubuntuイメージとともにいくつかの追加ファイルが含まれています。以下のミラーを使用してSHA256SUMSファイルをダウンロードしています:

http://releases.ubuntu.com/18.04/

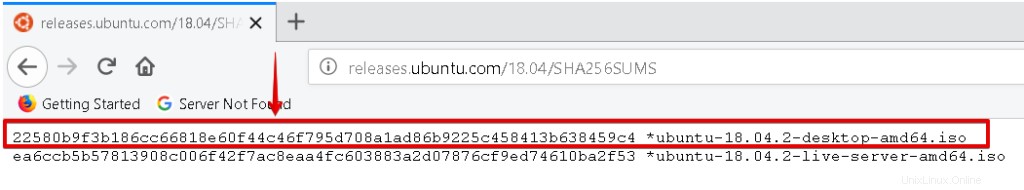

ファイルを見つけたら、それをクリックして開きます。 Ubuntuから提供された元のファイルのチェックサムが含まれています。

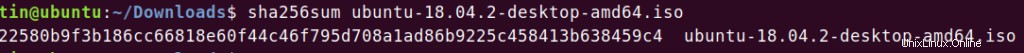

ステップ2:ダウンロードしたISOファイルのSHA256チェックサムを生成する

次に、 Ctrl + Alt + Tを押してターミナルを開きます。 キーの組み合わせ。次に、ダウンロードファイルを配置したディレクトリに移動します。

$cd[ファイルへのパス]

次に、ターミナルで次のコマンドを実行して、ダウンロードしたISOファイルのSHA256チェックサムを生成します。

ステップ3:両方のファイルのチェックサムを比較します。

システムによって生成されたチェックサムを、Ubuntuの公式ミラーサイトで提供されているチェックサムと比較します。チェックサムが一致する場合は、本物のファイルをダウンロードしています。一致しない場合、ファイルは破損しています。

ダウンロードを確認してgpgキーを使用する

この方法は、前の方法よりも安全です。それがどのように機能するか見てみましょう。この方法の手順は次のとおりです。

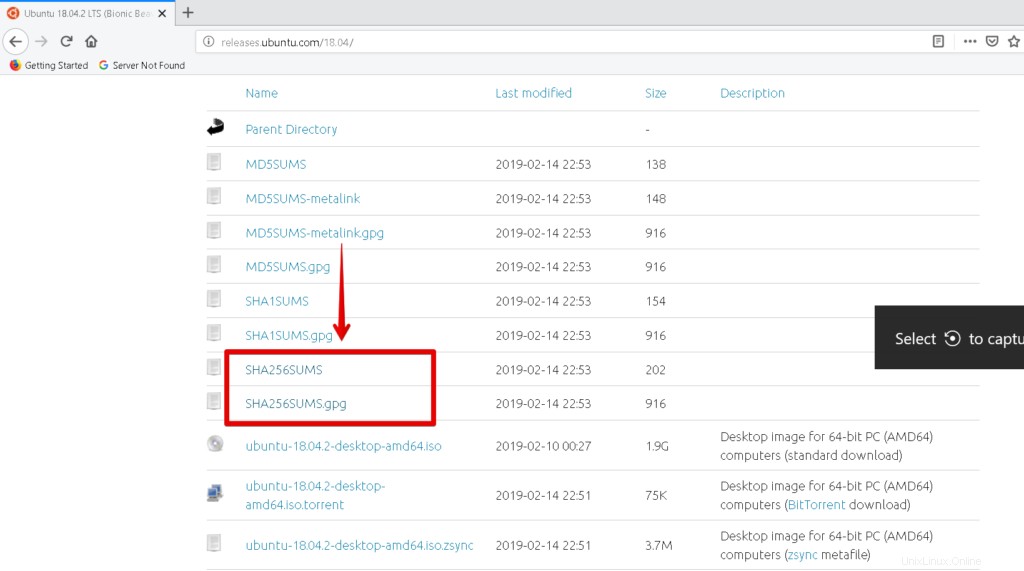

ステップ1:SHA256SUMSとSHA256SUMS.gpgをダウンロードする

UbuntuミラーのいずれかからSHA256SUMSファイルとSHA256SUMS.gpgファイルの両方を見つける必要があります。これらのファイルを見つけたら、それらを開きます。右クリックし、[ページとして保存]オプションを使用して保存します。両方のファイルを同じディレクトリに保存します。

ステップ2:署名の発行に使用されるキーを見つける

ターミナルを起動し、チェックサムファイルを配置したディレクトリに移動します。

$cd[ファイルへのパス]

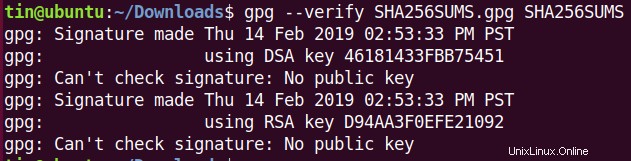

次に、次のコマンドを実行して、署名の生成に使用されたキーを確認します。

$ gpg –verify SHA256SUMS.gpg SHA256SUMS

このコマンドを使用して、署名を確認することもできます。ただし、現時点では公開鍵がないため、下の画像に示すようなエラーメッセージが返されます。

上記の出力を見ると、キーIDが46181433FBB75451およびD94AA3F0EFE21092であることがわかります。これらのIDを使用して、Ubuntuサーバーからリクエストできます。

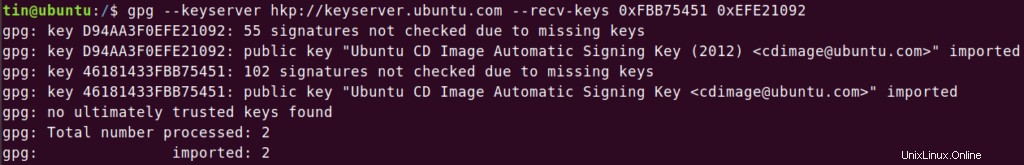

ステップ3:Ubuntuサーバーの公開鍵を取得する

上記のキーIDを使用して、Ubuntuサーバーに公開キーを要求します。ターミナルで次のコマンドを実行することで実行できます。コマンドの一般的な構文は次のとおりです。

$ gpg –keyserver <keyserver-name –recv-keys <publicKey>

これで、Ubuntuサーバーからキーを受け取りました。

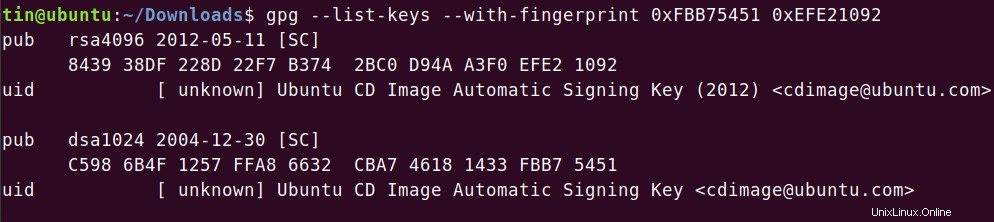

ステップ4:主要なフィンガープリントを確認する

次に、キーフィンガープリントを確認する必要があります。そのためには、ターミナルで次のコマンドを実行します。

$ gpg --list-keys --with-fingerprint <0x-----> <0x------>

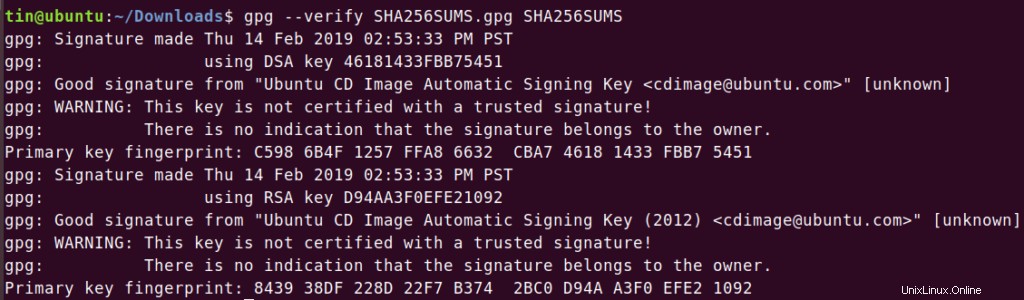

ステップ5:署名を確認する

これで、コマンドを実行して署名を確認できます。これは、署名の発行に使用されたキーを見つけるために以前に使用したのと同じコマンドです。

$ gpg --verify SHA256SUMS.gpg SHA256SUMS

これで、上記の出力を確認できます。 良い署名を表示しています ISOファイルの整合性を検証するメッセージ。一致しなかった場合は、不正な署名として表示されます。 。

また、キーに副署名しておらず、信頼できるソースのリストに含まれていないという理由だけで警告サインが表示されます。

最終ステップ

次に、ダウンロードしたISOファイルのsha256チェックサムを生成する必要があります。次に、UbuntuミラーからダウンロードしたSHA256SUMファイルと一致させます。ダウンロードしたファイル、SHA256SUMS、およびSHA256SUMS.gpgが同じディレクトリに配置されていることを確認してください。

ターミナルで次のコマンドを実行します:

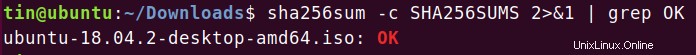

$ sha256sum -c SHA256SUMS 2>&1 | grep OK

以下のような出力が得られます。出力が異なる場合は、ダウンロードしたISOファイルが破損していることを意味します。

Ubuntuでのダウンロードの確認について知っておく必要があるのはこれだけです。上記の検証方法を使用して、ダウンロード中に破損や改ざんされていない本物のISOファイルをダウンロードしたことを確認できます。