完璧なサーバー-BINDとDovecotを使用したDebianSqueeze(Debian 6.0)[ISPConfig 3]

>このチュートリアルでは、ISPConfig3をインストールするためにDebianSqueeze(Debian 6.0)サーバーを準備する方法とISPConfig3をインストールする方法を示します。ISPConfig3は、Webブラウザを介して次のサービスを設定できるWebホスティングコントロールパネルです。サーバー、Postfixメールサーバー、MySQL、BINDネームサーバー、PureFTPd、SpamAssassin、ClamAV、その他多数。

この設定はISPConfig2では機能しないことに注意してください ! ISPConfig3でのみ有効です。

ISPConfig 3の使用方法を学ぶために、ISPConfig3マニュアルをダウンロードすることを強くお勧めします。

約300ページで、ISPConfig(管理者、再販業者、クライアント)の背後にある概念をカバーし、ISPConfig 3をインストールおよび更新する方法を説明し、有効な入力の例とともにISPConfigのすべてのフォームとフォームフィールドのリファレンスを含み、 ISPConfig 3で最も一般的なタスクです。また、サーバーをより安全にする方法を示し、最後にトラブルシューティングのセクションがあります。

Android用ISPConfigモニターアプリ

ISPConfig Monitor Appを使用すると、サーバーのステータスを確認し、すべてのサービスが期待どおりに実行されているかどうかを確認できます。 TCPおよびUDPポートを確認し、サーバーにpingを実行できます。さらに、このアプリを使用して、ISPConfigがインストールされているサーバーに詳細を要求できます(ISPConfigモニターアプリをサポートするインストール済みのISPConfig3の最小バージョンは3.0.3.3です! );これらの詳細には、ISPConfigコントロールパネルのモニターモジュールから知っているすべてのもの(サービス、メールとシステムのログ、メールキュー、CPUとメモリの情報、ディスク使用量、クォータ、OSの詳細、RKHunterログなど)が含まれます。 、ISPConfigはマルチサーバー対応であるため、ISPConfigマスターサーバーから制御されているすべてのサーバーを確認できます。

ダウンロードと使用方法については、http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/にアクセスしてください。

これがあなたのために働くという保証はありません!

1要件

このようなシステムをインストールするには、次のものが必要です。

- Debian SqueezeネットワークインストールCD、ここから入手可能:http://cdimage.debian.org/debian-cd/6.0.2.1/i386/iso-cd/debian-6.0.2.1-i386-netinst.iso(i386 )またはhttp://cdimage.debian.org/debian-cd/6.0.2.1/amd64/iso-cd/debian-6.0.2.1-amd64-netinst.iso(x86_64)

- 高速インターネット接続。

2予備メモ

このチュートリアルでは、ホスト名server1.example.comとIPアドレス192.168.0.100およびゲートウェイ192.168.0.1を使用します。これらの設定は異なる場合があるため、必要に応じて置き換える必要があります。

3ベースシステム

Debian SqueezeネットワークインストールCDをシステムに挿入し、そこから起動します。 [インストール]を選択します(これにより、テキストインストーラーが起動します。グラフィカルインストーラーが必要な場合は、[グラフィカルインストール]を選択します):

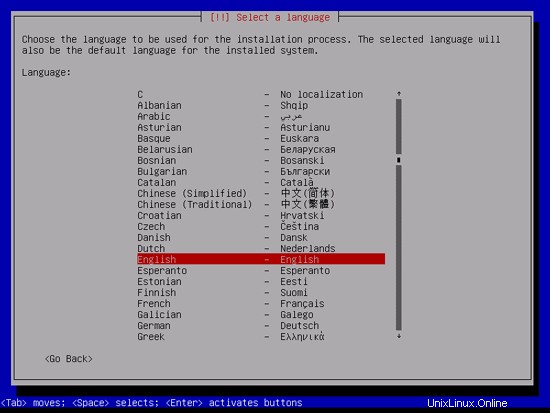

言語を選択してください:

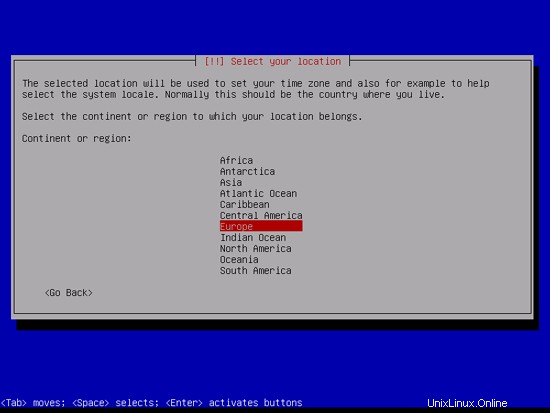

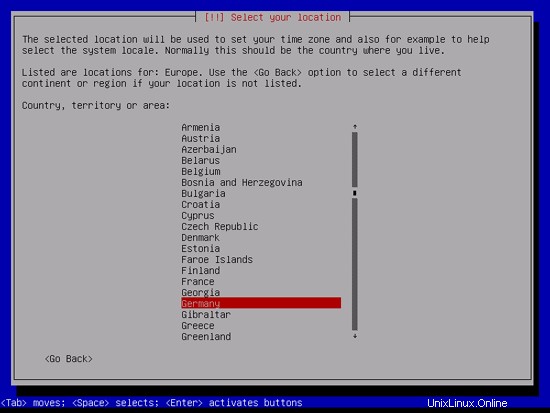

次に、場所を選択します:

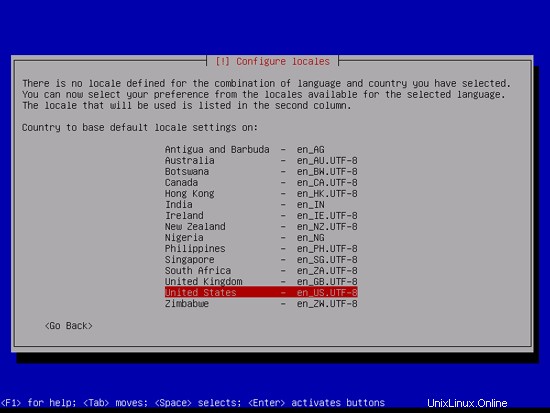

言語と場所の珍しい組み合わせ(私の場合のように、言語として英語、場所としてドイツなど)を選択した場合、インストーラーは、この組み合わせにロケールが定義されていないことを通知する場合があります。この場合、ロケールを手動で選択する必要があります。ここでen_US.UTF-8を選択します:

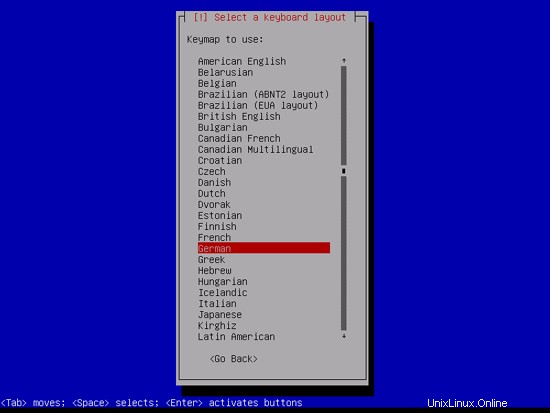

キーボードレイアウトを選択します:

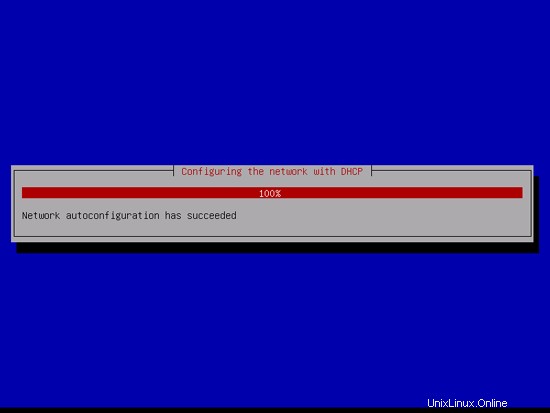

インストーラーはインストールCDとハードウェアをチェックし、ネットワークにDHCPサーバーがある場合はDHCPを使用してネットワークを構成します。

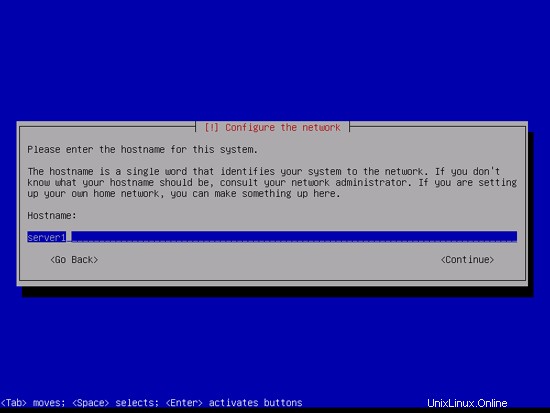

ホスト名を入力します。この例では、私のシステムの名前は server1.example.comです。 、だから私は server1と入力します :

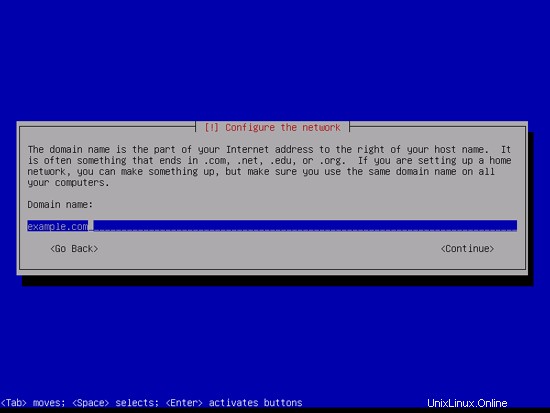

ドメイン名を入力します。この例では、これはexample.comです:

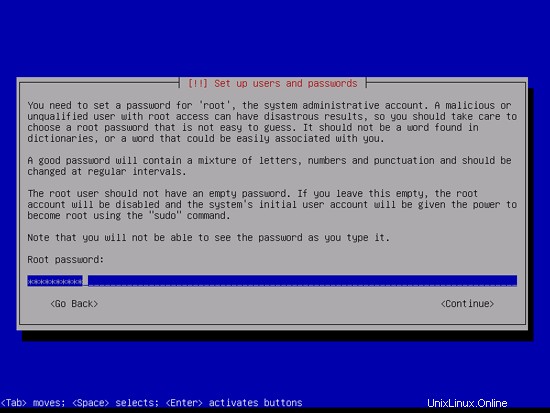

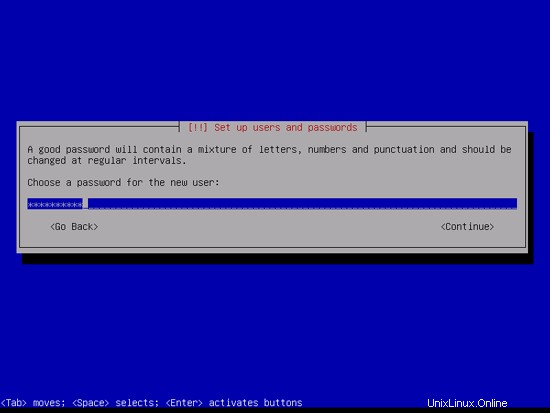

その後、rootユーザーにパスワードを与えます:

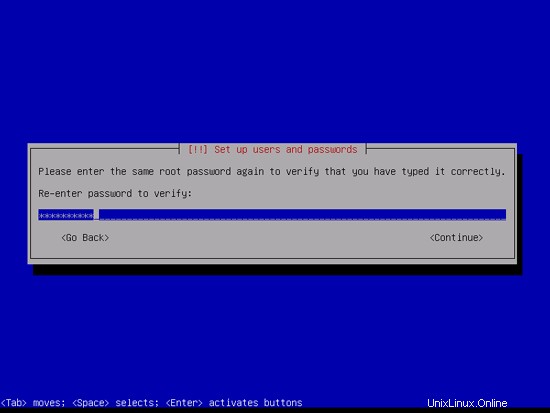

タイプミスを避けるために、そのパスワードを確認してください:

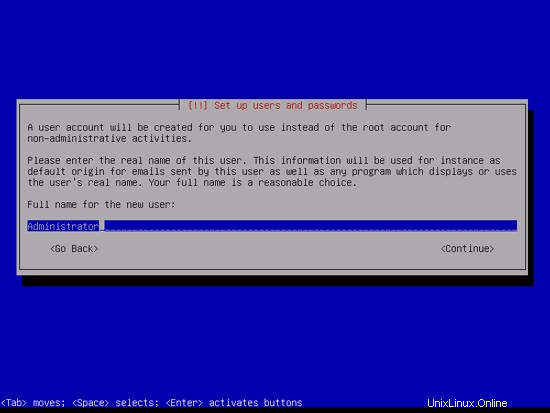

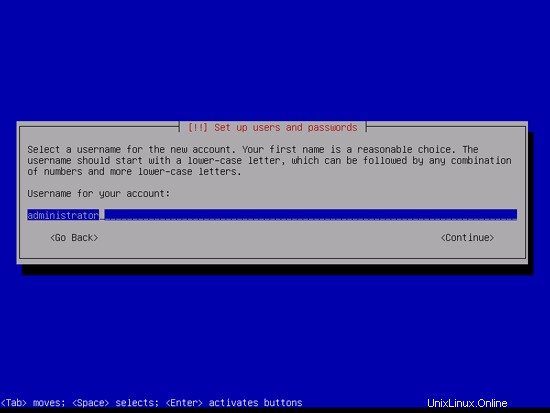

通常のユーザーアカウントを作成します。たとえば、ユーザー名administratorを持つユーザーAdministrator(Debian Squeezeで予約されている名前であるため、ユーザー名adminは使用しないでください):

完璧なサーバー-BINDとDovecotを備えたDebianSqueeze(Debian 6.0)[ISPConfig3]-ページ2

4SSHサーバーをインストールします

基本的なシステムのインストール中にSSHサーバーをインストールしなかった場合は、今すぐインストールできます。

apt-get install ssh openssh-server

今後は、PuTTYなどのSSHクライアントを使用して、ワークステーションからDebian Squeezeサーバーに接続し、このチュートリアルの残りの手順に従うことができます。

5 vim-noxをインストールします(オプション)

このチュートリアルでは、テキストエディタとしてviを使用します。デフォルトのviプログラムは、DebianとUbuntuで奇妙な動作をします。これを修正するには、vim-noxをインストールします:

apt-get install vim-nox

(joeやnanoなどの別のテキストエディタを使用する場合は、これを行う必要はありません。)

6ネットワークの構成

Debian SqueezeインストーラーはDHCP経由でネットワーク設定を取得するようにシステムを構成しているため、サーバーには静的IPアドレスが必要であるため、ここで変更する必要があります。 / etc / network / interfacesを編集し、必要に応じて調整します(この例では、IPアドレス192.168.0.100を使用します)(allow-hotplugeth0をautoeth0に置き換えることに注意してください。そうしないと、ネットワークを再起動できません。 、システム全体を再起動する必要があります):

vi /etc/network/interfaces

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

#allow-hotplug eth0

#iface eth0 inet dhcp

auto eth0

iface eth0 inet static

address 192.168.0.100

netmask 255.255.255.0

network 192.168.0.0

broadcast 192.168.0.255

gateway 192.168.0.1 |

次に、ネットワークを再起動します。

/etc/init.d/networking restart

次に、/ etc/hostsを編集します。次のようにします:

vi /etc/hosts

127.0.0.1 localhost.localdomain localhost 192.168.0.100 server1.example.com server1 # The following lines are desirable for IPv6 capable hosts ::1 ip6-localhost ip6-loopback fe00::0 ip6-localnet ff00::0 ip6-mcastprefix ff02::1 ip6-allnodes ff02::2 ip6-allrouters |

今すぐ実行

echo server1.example.com> /etc/hostname

/etc/init.d/hostname.sh start

その後、実行します

ホスト名

ホスト名-f

両方がserver1.example.comを今すぐ表示することが重要です!

7Debianインストールを更新する

まず、/ etc / apt / sources.listにsqueeze-updatesリポジトリが含まれていることを確認します(これにより、ClamAVウイルススキャナーの最新の更新を常に取得できます。このプロジェクトはリリースを頻繁に公開し、古いバージョンが機能しなくなる場合があります)。

vi /etc/apt/sources.list

[...] deb http://ftp.de.debian.org/debian/ squeeze-updates main [...] |

実行

apt-get update

aptパッケージデータベースを更新し、

apt-get upgrade

最新のアップデートをインストールします(ある場合)。

8デフォルトシェルの変更

/ bin/shは/bin/ dashへのシンボリックリンクですが、/ bin/dashではなく/bin/bashが必要です。したがって、これを行います:

dpkg-reconfigure dash

デフォルトのシステムシェル(/ bin / sh)としてダッシュを使用しますか? <-いいえ

9システム時計を同期する

システムクロックをNTPと同期することをお勧めします( n etwork t ime p rotocol)インターネット上のサーバー。単に実行する

apt-get install ntp ntpdate

システム時刻は常に同期されます。

完璧なサーバー-BINDとDovecotを使用したDebianSqueeze(Debian 6.0)[ISPConfig3]-4ページ

10 Postfix、Dovecot、Saslauthd、MySQL、phpMyAdmin、rkhunter、binutilsをインストールします

Postfix、Dovecot、Saslauthd、MySQL、phpMyAdmin、rkhunter、binutilsを1つのコマンドでインストールできます:

apt-get install postfix postfix-mysql postfix-doc mysql-client mysql-server openssl getmail4 rkhunter binutils dovecot-imapd dovecot-pop3d sudo

次の質問があります:

メール構成の一般的なタイプ:<-インターネットサイト

システムメール名:<-server1.example.com

MySQL「root」ユーザーの新しいパスワード:<-yourrootsqlpassword

繰り返しますMySQLの「root」ユーザーのパスワード:<-yourrootsqlpassword

次に、PostfixでTLS / SSLと送信ポートを開きます:

vi /etc/postfix/master.cf

送信セクションとsmtpsセクションのコメントを解除します(不要なため、-o milter_macro_daemon_name =ORIGINATINGのままにします):

[...] submission inet n - - - - smtpd -o syslog_name=postfix/submission -o smtpd_tls_security_level=encrypt -o smtpd_sasl_auth_enable=yes -o smtpd_client_restrictions=permit_sasl_authenticated,reject # -o milter_macro_daemon_name=ORIGINATING smtps inet n - - - - smtpd -o syslog_name=postfix/smtps -o smtpd_tls_wrappermode=yes -o smtpd_sasl_auth_enable=yes -o smtpd_client_restrictions=permit_sasl_authenticated,reject # -o milter_macro_daemon_name=ORIGINATING [...] |

その後、Postfixを再起動します:

/etc/init.d/postfix restart

MySQLがローカルホストだけでなくすべてのインターフェースでリッスンするようにしたいので、/ etc / mysql / my.cnfを編集して、bind-address =127.0.0.1:

の行をコメントアウトします。vi /etc/mysql/my.cnf

[...] # Instead of skip-networking the default is now to listen only on # localhost which is more compatible and is not less secure. #bind-address = 127.0.0.1 [...] |

次に、MySQLを再起動します:

/etc/init.d/mysql restart

次に、ネットワーキングが有効になっていることを確認します。実行

netstat -tap | grep mysql

出力は次のようになります。

example@unixlinux.online:〜#netstat -tap | grep mysql

tcp 0 0 *:mysql *:* LISTEN 10617 / mysqld

example@unixlinux.online:

11 Amavisd-new、SpamAssassin、およびClamavをインストールします

amavisd-new、SpamAssassin、およびClamAVをインストールするには、

を実行します。apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 arj nomarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl-perl libnet-ident-perl zip libnet-dns-perl

ISPConfig 3のセットアップでは、SpamAssassinフィルターライブラリを内部的にロードするamavisdを使用するため、SpamAssassinを停止してRAMを解放できます。

/etc/init.d/spamassassin stop

update-rc.d -f spamassassin remove

12 Apache2、PHP5、phpMyAdmin、FCGI、suExec、Pear、およびmcryptをインストールします

Apache2、PHP5、phpMyAdmin、FCGI、suExec、Pear、およびmcryptは、次のようにインストールできます。

apt-get install apache2 apache2.2-common apache2-doc apache2-mpm-prefork apache2-utils libexpat1 ssl-cert libapache2-mod-php5 php5 php5-common php5-gd php5-mysql php5-imap phpmyadmin php5-cli php5-cgi libapache2-mod-fcgid apache2-suexec php-pear php-auth php5-curl php5-mcrypt mcrypt php5-imagick imagemagick libapache2-mod-suphp libruby libapache2-mod-ruby libapache2-mod-python libapache2-mod-perl2

次の質問が表示されます:

自動的に再構成するWebサーバー:<-apache2

dbconfig-commonを使用してphpmyadminのデータベースを構成しますか? <-いいえ

次に、次のコマンドを実行して、Apacheモジュールのsuexec、rewrite、ssl、actions、およびinclude(さらに、WebDAVを使用する場合はdav、dav_fs、およびauth_digest)を有効にします。

a2enmod suexecrewritesslアクションには

a2enmod dav_fs dav auth_digest

その後、Apacheを再起動します:

/etc/init.d/apache2 restart

13PureFTPdとクォータのインストール

PureFTPdとquotaは、次のコマンドでインストールできます:

apt-get install pure-ftpd-common pure-ftpd-mysql quota quotatool

ファイル/etc/ default / pure-ftpd-common ...

を編集しますvi /etc/default/pure-ftpd-common

...そして、開始モードがスタンドアロンに設定されていることを確認し、VIRTUALCHROOT =trueに設定します:

[...] STANDALONE_OR_INETD=standalone [...] VIRTUALCHROOT=true [...] |

ファイル/etc/inetd.confを編集して、inetdがftpを開始しようとしないようにします。

vi /etc/inetd.conf

ftp stream tcpで始まる行がある場合は、コメントアウトします(そのようなファイルがない場合は、それで問題ありません。/etc/inetd.confを変更する必要はありません):

[...] #:STANDARD: These are standard services. #ftp stream tcp nowait root /usr/sbin/tcpd /usr/sbin/pure-ftpd-wrapper [...] |

/etc/inetd.confを変更する必要がある場合は、今すぐinetdを再起動してください:

/etc/init.d/openbsd-inetd restart

次に、FTPおよびTLSセッションを許可するようにPureFTPdを構成します。 FTPは、すべてのパスワードとすべてのデータがクリアテキストで転送されるため、非常に安全でないプロトコルです。 TLSを使用することで、通信全体を暗号化できるため、FTPの安全性が大幅に向上します。

FTPおよびTLSセッションを許可する場合は、

を実行します。echo 1 > /etc/pure-ftpd/conf/TLS

TLSを使用するには、SSL証明書を作成する必要があります。 / etc / ssl / private /に作成するので、最初にそのディレクトリを作成します:

mkdir -p /etc/ssl/private/

その後、次のようにSSL証明書を生成できます。

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

国名(2文字のコード)[AU]:<-国名を入力します(例:「DE」)。

州名または州名(フルネーム)[一部の州]:<-州を入力しますまたは州名。

地域名(例:市)[]:<-市区町村を入力してください。

組織名(例:会社)[Internet Widgits Pty Ltd]:<-組織名を入力してください(例:会社名)

組織単位名(例:セクション)[]:<-組織単位名(例:「IT部門」)を入力します。

一般名(例:あなたの名前)[]:<-システムの完全修飾ドメイン名を入力します(例: "server1.example.com")。

メールアドレス[]:<-メールアドレスを入力します。

SSL証明書のアクセス許可を変更します:

chmod 600 /etc/ssl/private/pure-ftpd.pem

次に、PureFTPdを再起動します:

/etc/init.d/pure-ftpd-mysql restart

/ etc/fstabを編集します。私のは次のようになります(マウントポイント/のあるパーティションに、usrjquota =aquota.user、grpjquota =aquota.group、jqfmt =vfsv0を追加しました):

vi /etc/fstab

# /etc/fstab: static file system information. # # Use 'blkid' to print the universally unique identifier for a # device; this may be used with UUID= as a more robust way to name devices # that works even if disks are added and removed. See fstab(5). # # <file system> <mount point> <type> <options> <dump> <pass> proc /proc proc defaults 0 0 # / was on /dev/sda1 during installation UUID=92bceda2-5ae4-4e3a-8748-b14da48fb297 / ext3 errors=remount-ro,usrjquota=aquota.user,grpjquota=aquota.group,jqfmt=vfsv0 0 1 # swap was on /dev/sda5 during installation UUID=e24b3e9e-095c-4b49-af27-6363a4b7d094 none swap sw 0 0 /dev/scd0 /media/cdrom0 udf,iso9660 user,noauto 0 0 /dev/fd0 /media/floppy0 auto rw,user,noauto 0 0 |

クォータを有効にするには、次のコマンドを実行します。

mount -o remount /

quotacheck -avugm

quote-avug

14BINDDNSサーバーのインストール

BINDは次のようにインストールできます:

apt-get install bind9 dnsutils

15 Vlogger、Webalizer、およびAWstatsをインストールします

Vlogger、webalizer、AWstatsは次のようにインストールできます:

apt-get install vlogger webalizer awstats geoip-database

その後、/ etc / cron.d/awstatsを開きます...

vi /etc/cron.d/awstats

...そしてそのファイル内の両方のcronジョブをコメントアウトします:

#*/10 * * * * www-data [ -x /usr/share/awstats/tools/update.sh ] && /usr/share/awstats/tools/update.sh # Generate static reports: #10 03 * * * www-data [ -x /usr/share/awstats/tools/buildstatic.sh ] && /usr/share/awstats/tools/buildstatic.sh |

16Jailkitのインストール

Jailkitは、SSHユーザーをchrootする場合にのみ必要です。次のようにインストールできます(重要:JailkitはISPConfigの前にインストールする必要があります-後でインストールすることはできません!):

apt-get install build-essential autoconf automake1.9 libtool flex bison debhelper

cd / tmp

wget http://olivier.sessink.nl/jailkit/jailkit-2.14.tar.gz

tar xvfz jailkit-2.14.tar.gz

cd jailkit-2.14

./debian/rules binary

cd ..

dpkg -i jailkit_2.14-1_*。deb

rm -rf jailkit-2.14 *

完璧なサーバー-BINDとDovecotを使用したDebianSqueeze(Debian 6.0)[ISPConfig3]-5ページ

17fail2banをインストール

これはオプションですが、ISPConfigモニターがログを表示しようとするため、推奨されます:

apt-get install fail2ban

fail2banでPureFTPdとDovecotを監視するには、ファイル/etc/fail2ban/jail.local:

を作成します。vi /etc/fail2ban/jail.local

[pureftpd] enabled = true port = ftp filter = pureftpd logpath = /var/log/syslog maxretry = 3 [dovecot-pop3imap] enabled = true filter = dovecot-pop3imap action = iptables-multiport[name=dovecot-pop3imap, port="pop3,pop3s,imap,imaps", protocol=tcp] logpath = /var/log/mail.log maxretry = 5 |

次に、次の2つのフィルターファイルを作成します。

vi /etc/fail2ban/filter.d/pureftpd.conf

[Definition] failregex = .*pure-ftpd: \(.*@<HOST>\) \[WARNING\] Authentication failed for user.* ignoreregex = |

vi /etc/fail2ban/filter.d/dovecot-pop3imap.conf

[Definition] failregex = (?: pop3-login|imap-login): .*(?:Authentication failure|Aborted login \(auth failed|Aborted login \(tried to use disabled|Disconnected \(auth failed|Aborted login \(\d+ authentication attempts).*rip=(?P<host>\S*),.* ignoreregex = |

その後、fail2banを再起動します:

/etc/init.d/fail2ban restart

18SquirrelMailをインストールする

SquirrelMailウェブメールクライアントをインストールするには、

を実行しますapt-get install squirrelmail

次に、次のシンボリックリンクを作成します...

ln -s /usr/share/squirrelmail/ /var/www/webmail

...そしてSquirrelMailを設定します:

squirrelmail-configure

Dovecot-IMAP / -POP3を使用していることをSquirrelMailに通知する必要があります:

SquirrelMail Configuration:Read:config.php(1.4.0)

--------------------------------- ------------------------

メインメニュー-

1。組織の設定

2。サーバー設定

3。フォルダのデフォルト

4。一般的なオプション

5。テーマ

6。アドレス帳

7。今日のメッセージ(MOTD)

8。プラグイン

9。データベース

10。言語

D.特定のIMAPサーバー用に事前定義された設定を設定します

C色をオンにします

Sデータを保存します

Q終了します

コマンド>><-D

SquirrelMailの構成:読み取り:config.php

--------------------------- ------------------------------

SquirrelMailを構築している間に、いくつかの

設定を発見しましたこれは、他のサーバーではうまく機能しない一部のサーバーでうまく機能します。

IMAPサーバーを選択した場合、このオプションにより、そのサーバーに事前定義された設定が

設定されます。

引き続き、すべてを確認する必要があることに注意してください。

正しい。これによってすべてが変わるわけではありません。

これが変更される設定はごくわずかです。

IMAPサーバーを選択してください:

bincimap =BincIMAPサーバー

courier=クーリエIMAPサーバー

cyrus =Cyrus IMAP server

dovecot =Dovecot Secure IMAP server

exchange =Microsoft Exchange IMAP server

hmailserver =hMailServer

/ 32

uw=ワシントン大学のIMAPサーバー

gmail=Googleメール(Gmail)アカウントへのIMAPアクセス

変更しない

変更しない

-dovecot

SquirrelMail Configuration:Read:config.php

----------------------- ----------------------------------

SquirrelMailを構築している間に、いくつかを発見しました

一部のサーバーではうまく機能し、他のサーバーではうまく機能しない

設定。 IMAPサーバーを選択した場合、このオプションにより、そのサーバーに事前定義された設定が

設定されます。

引き続き、すべてを確認する必要があることに注意してください。

正しい。これによってすべてが変わるわけではありません。

これが変更される設定はごくわずかです。

IMAPサーバーを選択してください:

bincimap =BincIMAPサーバー

courier=クーリエIMAPサーバー

cyrus =Cyrus IMAP server

dovecot =Dovecot Secure IMAP server

exchange =Microsoft Exchange IMAP server

hmailserver =hMailServer

/ 32

uw=ワシントン大学のIMAPサーバー

gmail=Googleメール(Gmail)アカウントへのIMAPアクセス

imap_server_type = dovecot

default_folder_prefix =

trash_folder = Trash

sent_folder = Sent

draft_folder = Drafts

show_prefix_option = false

default_sub_of_inbox =false

show_contain_subfolders_option =false

optional_delimiter =detect

delete_folder =false

続行するには任意のキーを押してください...<-キーを押してください

Squir構成:読み取り:config.php(1.4.0)

---------------------------------- -----------------------

メインメニュー-

1。組織の設定

2。サーバー設定

3。フォルダのデフォルト

4。一般的なオプション

5。テーマ

6。アドレス帳

7。今日のメッセージ(MOTD)

8。プラグイン

9。データベース

10。言語

D.特定のIMAPサーバー用に事前定義された設定を設定します

C色をオンにします

Sデータを保存します

Q終了します

コマンド>><-S

SquirrelMailの構成:読み取り:config.php(1.4.0)

---------------------- -----------------------------------

メインメニュー-

1。組織の設定

2。サーバー設定

3。フォルダのデフォルト

4。一般的なオプション

5。テーマ

6。アドレス帳

7。今日のメッセージ(MOTD)

8。プラグイン

9。データベース

10。言語

D.特定のIMAPサーバー用に事前定義された設定を設定します

C色をオンにします

Sデータを保存します

Q終了します

コマンド>><-Q

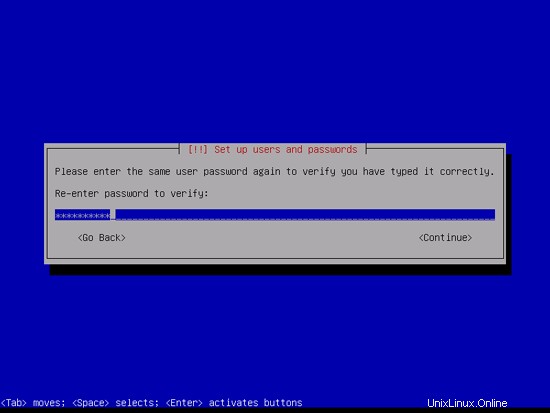

その後、http://server1.example.com/webmailまたはhttp://192.168.0.100/webmailからSquirrelMailにアクセスできます:

完璧なサーバー-BINDとDovecotを備えたDebianSqueeze(Debian 6.0)[ISPConfig3]-6ページ

19ISPConfig3をインストールします

最新のリリースバージョンからISPConfig3をインストールするには、次のようにします。

cd / tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install / install /

次のステップは実行することです

php -q install.php

これにより、ISPConfig3インストーラーが起動します。インストーラーは、Postfix、Dovecotなどのすべてのサービスを構成します。 ISPConfig 2(完全なセットアップガイド)に必要な手動セットアップは必要ありません。

example@unixlinux.online:/tmp/ispconfig3_install/install# php -q install.php

------------------- -------------------------------------------------- -----------

_____ ___________ _____ __ _ ____

| _ _ / ___ | ___ \ / __ \ / _(_)/ __ \

| | \`-。| | _ / / | / \ / ___ _ __ | | _ _ __ _ _ / /

| | `-。 \ __ / | | / _ \ | '_ \ | _ | | / _` | | _ |

_ | | _ / \ __ / / | | \ __ / \(_)| | | | | | | (_ | | ___ \ \

\ ___ / \ ____ / \ _ | \ ____ / \ ___ / | _ | | _ | _ | | _ | \ __、| \ ____ /

_ |

| ___ /

------------------------------------- ------------------------------------------

>>初期構成

オペレーティングシステム:Debian 6.0(Squeeze / Sid)または互換性

以下は、プライマリ構成に関するいくつかの質問になりますので、注意してください。

デフォルト値は[括弧]内にあり、

「終了」(引用符なし)をタップして、インストーラーを停止します。

言語を選択(en、de)[en]:<-ENTER

インストールモード(標準、エキスパート)[標準]:<-ENTER

完全修飾ホスト名(サーバーのFQDN)、例:server1.domain.tld [server1.example.com]:<-ENTER

MySQL server hostname [localhost]:<-ENTER

MySQL root username [root]:<-ENTER

MySQL root password []:<- -yourrootsqlpassword

MySQLデータベースを作成して[dbispconfig]:<-ENTER

MySQL charset [utf8]:<-ENTER

生成2048ビットRSA秘密鍵

....+++

............................ ++ +

新しい秘密鍵を「smtpd.key」に書き込む

-----

これから、証明書のリクエストに組み込まれる情報を入力するよう求められます。

入力しようとしているのは、識別名またはDNと呼ばれるものです。

かなりの数のフィールドがありますが、一部を空白のままにすることができます

一部のフィールドでは、デフォルト値になります、

「。」と入力すると、フィールドは空白のままになります。

-----

国名(2文字のコード)[AU]:<-ENTER

州名または州名(氏名)[一部の州]:<-ENTER

地域名(例:市)[]:<-ENTER

組織名(例:会社)[インターネットWidgits Pty Ltd]:<-ENTER

組織単位名(例:セクション)[]:<-ENTER

共通名(例:あなたの名前)[]:<-ENTER

エマil Address []:<-ENTER

Jailkitの設定

Dovecotの設定

Spamassassinの設定

Amavisdの設定

Getmailの設定

Pureftpdの設定

設定BIND

Apacheの設定

Vloggerの設定

Appsvhostの設定

Firewallの設定

ISPConfigのインストール

ISPConfigポート[8080]:<-ENTER

DBServerの設定

ISPConfigcrontabのインストール

root用のcrontabなし

getmail用のcrontabなし

サービスの再開...

MySQLデータベースサーバーの停止:mysqld。

MySQLデータベースサーバーの起動:mysqld。

破損していないかどうかを確認し、必要なテーブルをアップグレードします。

Postfix Mail Transport Agent:postfixを停止します。

Postfix Mail Transport Agent:postfixを起動します。 。

amavisdの停止:amavisd-new。

amavisdの開始:amavisd-new。

ClamAVデーモンの停止:clamd。

ClamAVデーモンの開始:clamdバイトコード:セキュリティモードが「TrustSigned」に設定されている"。

。

認証に失敗した場合は、

auth_debug設定を有効にします。 http://wiki.dovecot.org/WhyDoesItNotWorkを参照してください。

このメッセージは、最初のログインが成功すると消えます。

IMAP / POP3メールサーバーの再起動:dovecot。

ウェブサーバーの再起動:apache2 .. .waiting ..

ftpサーバーの再起動:実行中:/usr/sbin/pure-ftpd-mysql-virtualchroot -l mysql:/etc/pure-ftpd/db/mysql.conf -l pam -Y 1 -8 UTF-8 -H -D -b -O clf:/var/log/pure-ftpd/transfer.log -E -u 1000 -A-B

インストールが完了しました。

example@unixlinux.online :/ tmp / ispconfig3_install / install#

インストーラーは基礎となるすべてのサービスを自動的に構成するため、手動で構成する必要はありません。

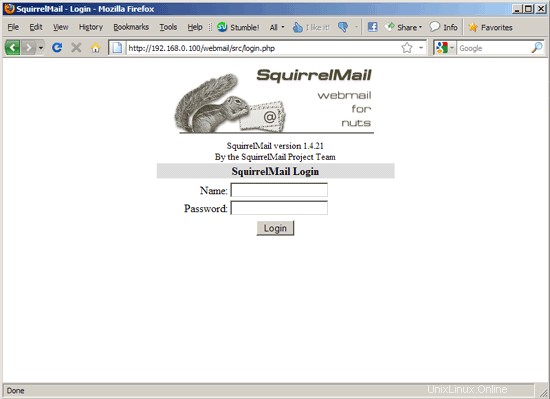

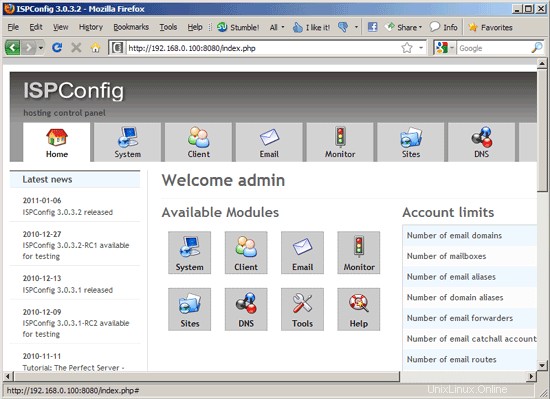

その後、http://server1.example.com:8080/またはhttp://192.168.0.100:8080/からISPConfig3にアクセスできます。ユーザー名adminとパスワードadminでログインします(最初のログイン後にデフォルトのパスワードを変更する必要があります):

これで、システムを使用する準備が整いました。

19.1ISPConfig3マニュアル

ISPConfig 3の使用方法を学ぶために、ISPConfig3マニュアルをダウンロードすることを強くお勧めします。

約300ページで、ISPConfig(管理者、再販業者、クライアント)の背後にある概念をカバーし、ISPConfig 3をインストールおよび更新する方法を説明し、有効な入力の例とともにISPConfigのすべてのフォームとフォームフィールドのリファレンスを含み、 ISPConfig 3で最も一般的なタスクです。また、サーバーをより安全にする方法を示し、最後にトラブルシューティングのセクションがあります。

19.2Android用ISPConfigモニターアプリ

ISPConfig Monitor Appを使用すると、サーバーのステータスを確認し、すべてのサービスが期待どおりに実行されているかどうかを確認できます。 TCPおよびUDPポートを確認し、サーバーにpingを実行できます。さらに、このアプリを使用して、ISPConfigがインストールされているサーバーに詳細を要求できます(ISPConfigモニターアプリをサポートするインストール済みのISPConfig3の最小バージョンは3.0.3.3です! );これらの詳細には、ISPConfigコントロールパネルのモニターモジュールから知っているすべてのもの(サービス、メールとシステムのログ、メールキュー、CPUとメモリの情報、ディスク使用量、クォータ、OSの詳細、RKHunterログなど)が含まれます。 、ISPConfigはマルチサーバー対応であるため、ISPConfigマスターサーバーから制御されているすべてのサーバーを確認できます。

ダウンロードと使用方法については、http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/にアクセスしてください。

20の追加の注意事項

20.1 OpenVZ

このチュートリアルでセットアップしたばかりのDebianサーバーがOpenVZコンテナー(仮想マシン)である場合は、ホストシステムでこれを行う必要があります(OpenVZコンテナーのIDは101であると想定しています-これをシステムの正しいVPSID):

VPSID =101

CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE

do

vzctl set $ VPSID --capability保存

完了

20.2 SquirrelMail

多くの人が問題を報告しています(404が見つかりませんなど) エラー)ISPConfig 3を介して作成されたWebサイトでSquirrelMailWebメールパッケージを使用する。このガイドでは、Debian SqueezeサーバーでSquirrelMailを構成して、Webサイト(ISPConfigを介して作成)内から使用できるようにする方法について説明します。

SquirrelMailのApache設定はファイル/etc/squirrelmail/apache.confにありますが、このファイルは/etc/apache2/conf.d/ディレクトリにないため、Apacheによってロードされません。したがって、/ etc / squirrelmail / apache.confを指す/etc/apache2/conf.d/ディレクトリにsquirrelmail.confというシンボリックリンクを作成し、後でApacheをリロードします。

cd /etc/apache2/conf.d/

ln -s ../../squirrelmail/apache.conf squirrelmail.conf

/etc/init.d/apache2 reload

/etc/apache2/conf.d/squirrelmail.confを開きます...

vi /etc/apache2/conf.d/squirrelmail.conf

...そして次の行を

[...]

<Directory /usr/share/squirrelmail>

Options FollowSymLinks

<IfModule mod_php5.c>

AddType application/x-httpd-php .php

php_flag magic_quotes_gpc Off

php_flag track_vars On

php_admin_flag allow_url_fopen Off

php_value include_path .

php_admin_value upload_tmp_dir /var/lib/squirrelmail/tmp

php_admin_value open_basedir /usr/share/squirrelmail:/etc/squirrelmail:/var/lib/squirrelmail:/etc/hostname:/etc/mailname:/var/spool/squirrelmail

php_flag register_globals off

</IfModule>

<IfModule mod_dir.c>

DirectoryIndex index.php

</IfModule>

# access to configtest is limited by default to prevent information leak

<Files configtest.php>

order deny,allow

deny from all

allow from 127.0.0.1

</Files>

</Directory>

[...] |

ディレクトリ/var/ lib / squirrelmail / tmp ...

を作成しますmkdir /var/lib/squirrelmail/tmp

...そしてそれをユーザーが所有するようにするwww-data:

chown www-data /var/lib/squirrelmail/tmp

Apacheを再度リロードします:

/etc/init.d/apache2 reload

それはすでにそれです-/etc/apache2/conf.d/squirrelmail.confは、SquirrelMailのインストールディレクトリ/ usr / share/squirrelmailを指す/squirrelmailと呼ばれるエイリアスを定義します。

これで、次のようにWebサイトからSquirrelMailにアクセスできます。

http://www.example.com/squirrelmail

次のように、ISPConfigコントロールパネルのvhostからアクセスすることもできます(これにはISPConfigでの構成は必要ありません):

http://server1.example.com:8080/squirrelmail

/squirrelmailの代わりにエイリアス/webmailを使用する場合は、/ etc / apache2 / conf.d / squirrelmail.conf ...

を開くだけです。vi /etc/apache2/conf.d/squirrelmail.conf

...そして、Alias / webmail / usr / share / squirrelmail:

という行を追加します。 Alias /squirrelmail /usr/share/squirrelmail Alias /webmail /usr/share/squirrelmail [...] |

次に、Apacheをリロードします:

/etc/init.d/apache2 reload

これで、次のようにSquirrelmailにアクセスできます。

http://www.example.com/webmail

http://server1.example.com:8080/webmail

ユーザーがSquirrelMailにアクセスできるwebmail.example.comのようなvhostを定義する場合は、次のvhost構成を/etc/apache2/conf.d/squirrelmail.confに追加する必要があります。

vi /etc/apache2/conf.d/squirrelmail.conf

[...] <VirtualHost 1.2.3.4:80> DocumentRoot /usr/share/squirrelmail ServerName webmail.example.com </VirtualHost> |

1.2.3.4をサーバーの正しいIPアドレスに置き換えてください。もちろん、vhost構成で使用するIPアドレスを指すwebmail.example.comのDNSレコードが必要です。また、vhost webmail.example.comがISPConfigに存在しないことを確認してください(存在しない場合、両方のvhostが相互に干渉します!)。

次に、Apacheをリロードします...

/etc/init.d/apache2 reload

...そしてhttp://webmail.example.comからSquirrelMailにアクセスできます!

21リンク

- Debian:http://www.debian.org/

- ISPConfig:http://www.ispconfig.org/