このチュートリアルでは、ISPConfig3.1のインストール用にDebian9サーバー(Nginx、BIND、Dovecotを使用)を準備する方法と、ISPConfig3.1をインストールする方法を示します。 ISPConfig 3は、Webブラウザを介して次のサービスを構成できるWebホスティングコントロールパネルです:Apacheまたはnginx Webサーバー、Postfixメールサーバー、CourierまたはDovecot IMAP / POP3サーバー、MySQL、BINDまたはMyDNSネームサーバー、PureFTPd、SpamAssassin、 ClamAV、その他多数。このセットアップは、Nginx Webサーバー、DNSサーバーとしてのBIND、およびIMAP/POP3サーバーとしてのDovecotを対象としています。

1予備メモ

このチュートリアルでは、ホスト名server1.example.comとIPアドレス192.168.1.100およびゲートウェイ192.168.1.1を使用します。これらの設定は異なる場合があるため、必要に応じて置き換える必要があります。先に進む前に、Debian 9の最小インストールが必要です。これは、ホスティングプロバイダーからのDebian最小イメージであるか、最小Debianサーバーチュートリアルを使用してベースシステムをセットアップしている可能性があります。

2SSHサーバーをインストールします

システムのインストール中にOpenSSHサーバーをインストールしなかった場合は、今すぐインストールできます。

apt-get -y install ssh openssh-server

今後は、PuTTYなどのSSHクライアントを使用して、ワークステーションからDebian 9サーバーに接続し、このチュートリアルの残りの手順に従うことができます。

3シェルテキストエディタをインストールします(オプション)

nanoを使用します このチュートリアルのテキストエディタ。一部のユーザーはクラシックviエディターを好むため、ここで両方のエディターをインストールします。デフォルトのviプログラムは、DebianとUbuntuで奇妙な動作をします。これを修正するには、vim-noxをインストールします:

apt-get -y install nano vim-nox

(joeなどの別のテキストエディタを使用する場合は、これを行う必要はありません。)

4ホスト名を構成します

サーバーのホスト名は、「server1.example.com」のようなサブドメインである必要があります。 「example.com」のようなサブドメイン部分のないドメイン名をホスト名として使用しないでください。後でメールの設定で問題が発生する可能性があります。まず、/ etc / hostsでホスト名を確認し、必要に応じて変更する必要があります。行は次のようになります:「IPアドレス-スペース-ドメインを含む完全なホスト名-スペース-サブドメイン部分」。 / etc/hostsを編集します。次のようにします:

nano /etc/hosts

127.0.0.1 localhost.localdomain localhost 192.168.1.100 server1.example.com server1 # The following lines are desirable for IPv6 capable hosts ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters

次に、/ etc / hostnameファイルを編集します:

nano /etc/hostname

この場合、サブドメイン部分のみが含まれます:

server1

最後に、サーバーを再起動して変更を適用します。

reboot

再度ログインし、次のコマンドを使用してホスト名が正しいかどうかを確認します。

hostname

hostname -f

出力は次のようになります:

[email protected]:/tmp# hostname

server1

[email protected]:/tmp# hostname -f

server1.example.com

5Debianインストールを更新する

まず、/ etc / apt /sources.listにstretch/updatesリポジトリが含まれていることを確認します(これにより、ClamAVウイルススキャナーの最新の更新を常に取得できます。このプロジェクトはリリースを頻繁に公開し、古いバージョンが機能しなくなる場合があります)、コントリビュートリポジトリと非フリーリポジトリが有効になっていること。

nano /etc/apt/sources.list

deb http://ftp.us.debian.org/debian/ stretch main contrib non-free

deb-src http://ftp.us.debian.org/debian/ stretch main contrib non-free

deb http://security.debian.org/debian-security stretch/updates main contrib non-free

deb-src http://security.debian.org/debian-security stretch/updates main contrib non-free

重要: 上記のようにDebianバックポートリポジトリを追加します。

実行

apt-get update

aptパッケージデータベースを更新するには

apt-get upgrade

最新のアップデートをインストールします(ある場合)。

6デフォルトのシェルを変更する

/ bin/shは/bin/ dashへのシンボリックリンクですが、/ bin/dashではなく/bin/bashが必要です。したがって、これを行います:

dpkg-reconfigure dash

デフォルトのシステムシェル(/ bin / sh)としてダッシュを使用しますか? <-いいえ

これを行わないと、ISPConfigのインストールが失敗します。

7システム時計を同期する

システムクロックをNTP( n )と同期することをお勧めします etwork t ime p rotocol)インターネット上のサーバー。実行するだけです

apt-get install ntp

システム時刻は常に同期されます。

8 Postfix、Dovecot、MySQL、rkhunter、binutilsをインストールします

Postfix、Dovecot、MySQL、rkhunter、Binutilsを1つのコマンドでインストールできます:

apt-get install postfix postfix-mysql postfix-doc mariadb-client mariadb-server openssl getmail4 rkhunter binutils dovecot-imapd dovecot-pop3d dovecot-mysql dovecot-sieve dovecot-lmtpd sudo

次の質問があります:

メール構成の一般的なタイプ:<-インターネットサイト

システムメール名:<-server1.example.com

MariaDB / MySQLのインストールを保護し、テストデータベースを無効にするには、次のコマンドを実行します。

mysql_secure_installation

インストール中に新しいパスワードを設定するだけなので、MySQLのrootパスワードを変更する必要はありません。次のように質問に答えてください:

Change the root password? [Y/n] <-- y

New password: <-- Enter a new MySQL root password

Re-enter new password: <-- Repeat the MySQL root password

Remove anonymous users? [Y/n] <-- y

Disallow root login remotely? [Y/n] <-- y

Remove test database and access to it? [Y/n] <-- y

Reload privilege tables now? [Y/n] <-- y

次に、PostfixでTLS / SSLと送信ポートを開きます:

nano /etc/postfix/master.cf

次のように、送信セクションとsmtpsセクションのコメントを解除します(不要なため、-o milter_macro_daemon_name =ORIGINATINGのままにします):

[...] submission inet n - y - - smtpd

-o syslog_name=postfix/submission

-o smtpd_tls_security_level=encrypt

-o smtpd_sasl_auth_enable=yes

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

# -o smtpd_reject_unlisted_recipient=no

# -o smtpd_client_restrictions=$mua_client_restrictions

# -o smtpd_helo_restrictions=$mua_helo_restrictions

# -o smtpd_sender_restrictions=$mua_sender_restrictions

# -o smtpd_recipient_restrictions=

# -o smtpd_relay_restrictions=permit_sasl_authenticated,reject

# -o milter_macro_daemon_name=ORIGINATING

smtps inet n - y - - smtpd

-o syslog_name=postfix/smtps

-o smtpd_tls_wrappermode=yes

-o smtpd_sasl_auth_enable=yes

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

# -o smtpd_reject_unlisted_recipient=no

# -o smtpd_client_restrictions=$mua_client_restrictions

# -o smtpd_helo_restrictions=$mua_helo_restrictions

# -o smtpd_sender_restrictions=$mua_sender_restrictions

# -o smtpd_recipient_restrictions=

# -o smtpd_relay_restrictions=permit_sasl_authenticated,reject

# -o milter_macro_daemon_name=ORIGINATING [...]

その後、Postfixを再起動します:

service postfix restart

MariaDBがローカルホストだけでなくすべてのインターフェースでリッスンするようにしたいので、/ etc / mysql / mariadb.conf.d / 50-server.cnfを編集し、bind-address =127.0.0.1の行をコメントアウトして、 sql-mode ="NO_ENGINE_SUBSTITUTION" :

nano /etc/mysql/mariadb.conf.d/50-server.cnf

[...]

# Instead of skip-networking the default is now to listen only on # localhost which is more compatible and is not less secure. #bind-address = 127.0.0.1

sql-mode="NO_ENGINE_SUBSTITUTION"

[...]

MariaDBのパスワード認証方法をネイティブに設定して、後でPHPMyAdminを使用してrootユーザーとして接続できるようにします。

echo "update mysql.user set plugin = 'mysql_native_password' where user='root';" | mysql -u root

ファイル/etc/mysql/debian.cnfを編集し、パスワードで始まる行にMYSQL/MariaDBルートパスワードを2回設定します。

nano /etc/mysql/debian.cnf

追加する必要のあるMySQLルートパスワードは赤で示されています。この例では、パスワードは「howtoforge」です。

# Automatically generated for Debian scripts. DO NOT TOUCH!

[client]

host = localhost

user = root

password = howtoforge

socket = /var/run/mysqld/mysqld.sock

[mysql_upgrade]

host = localhost

user = root

password = howtoforge

socket = /var/run/mysqld/mysqld.sock

basedir = /usr

エラーを防ぐには'受け入れエラー:開いているファイルが多すぎます 'MariaDBのオープンファイル制限を高く設定します。

エディターでファイル/etc/security/limits.confを開きます:

nano /etc/security/limits.conf

これらの行をファイルの最後に追加します。

mysql soft nofile 65535

mysql hard nofile 65535

次に、mkdirコマンドを使用して新しいディレクトリ/etc/systemd/system/mysql.service.d/を作成します。

mkdir -p /etc/systemd/system/mysql.service.d/

中に新しいファイルを追加します:

nano /etc/systemd/system/mysql.service.d/limits.conf

そのファイルに次の行を貼り付けます:

[Service]

LimitNOFILE=infinity

ファイルを保存して、nanoエディターを閉じます。

次に、systemdをリロードし、MariaDBを再起動します:

systemctl daemon-reload

service mysql restart

次に、ネットワークが有効になっていることを確認します。実行

netstat -tap | grep mysql

出力は次のようになります。

[email protected]:~# netstat -tap | grep mysql

tcp6 0 0 [::]:mysql [::]:* LISTEN 4027/mysqld

[email protected]:~#

9 Amavisd-new、SpamAssassin、およびClamAVをインストールします

amavisd-new、SpamAssassin、およびClamAVをインストールするには、次のコマンドを実行します。

apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 arj nomarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl-perl libnet-ident-perl zip libnet-dns-perl libdbd-mysql-perl postgrey

ISPConfig 3のセットアップでは、SpamAssassinフィルターライブラリを内部的にロードするamavisdを使用するため、SpamAssassinを停止してRAMを解放できます。

service spamassassin stop

systemctl disable spamassassin

9.1 Metronome XMPPサーバーのインストール(オプション)

この手順では、XMPPプロトコルと互換性のあるチャットサーバーを提供するMetronomeXMPPサーバーをインストールします。この手順はオプションです。チャットサーバーが必要ない場合は、この手順をスキップできます。他のISPConfig機能はこのソフトウェアに依存していません。

DebianにProsodyパッケージリポジトリを追加します。

echo "deb http://packages.prosody.im/debian stretch main" > /etc/apt/sources.list.d/metronome.list

wget http://prosody.im/files/prosody-debian-packages.key -O - | sudo apt-key add -

パッケージリストを更新します:

apt-get update

ビルドプロセスに必要なプログラムをインストールします

apt-get install build-essential

aptを使用してパッケージをインストールします。

apt-get install git lua5.1 liblua5.1-0-dev lua-filesystem libidn11-dev libssl-dev lua-zlib lua-expat lua-event lua-bitop lua-socket lua-sec luarocks luarocks>

luarocks install lpc

Metronomeのシェルユーザーを追加します。

adduser --no-create-home --disabled-login --gecos 'Metronome' metronome

Metronomeを/optディレクトリにダウンロードしてコンパイルします。

cd /opt; git clone https://github.com/maranda/metronome.git metronome

cd ./metronome; ./configure --ostype=debian --prefix=/usr

make

make install

メトロノームが/opt/metronomeにインストールされました。

10 Nginx、PHP(PHP-FPM)、およびFcgiwrapをインストールします

NginxはDebianのパッケージとして利用可能であり、次のようにインストールできます。

apt-get install nginx

Apache2がすでにシステムにインストールされている場合は、今すぐ停止してください...

service apache2 stop

メッセージ「apache2.serviceの停止に失敗しました:ユニットapache2.serviceがロードされていません。 「は問題なく、エラーを示すものではありません。

...そしてApacheのシステム起動リンクを削除します:

systemctl disable apache2

その後nginxを開始します:

service nginx start

(Apache2とnginxの両方がインストールされている場合、ISPConfig 3インストーラーはどちらを使用するかを尋ねます。この場合はnginxと答えます。両方の両方がインストールされている場合、ISPConfigは必要な構成を自動的に行います。)

>PHP 7をPHP-FPMを介してnginxで動作させることができます(PHP-FPM(FastCGI Process Manager)は、あらゆるサイズのサイト、特に忙しいサイトに役立ついくつかの追加機能を備えた代替のPHP FastCGI実装です)。 P>

apt-get install php7.0-fpm

PHP-FPMは、ソケット/var/run/php/php7.0-fpm.sockでFastCGIサーバーを実行するデーモンプロセスです。

PHPでMySQLをサポートするために、php7.0-mysqlパッケージをインストールできます。他のPHPモジュールをインストールすることをお勧めします。また、アプリケーションでそれらが必要になる場合もあります。次のような利用可能なPHPモジュールを検索できます:

apt-cache search php7

必要なものを選び、次のようにインストールします:

apt-get install php7.0 php7.0-common php7.0-gd php7.0-mysql php7.0-imap php7.0-cli php7.0-cgi php-pear php7.0-mcrypt mcrypt imagemagick libruby php7.0-curl php7.0-intl php7.0-pspell php7.0-recode php7.0-sqlite3 php7.0-tidy php7.0-xmlrpc php7.0-xsl memcached php-memcache php-imagick php-gettext php7.0-zip php7.0-mbstring memcached php7.0-soap php7.0-opcache

次に/etc/php/7.0/fpm/php.iniを開きます...

nano /etc/php/7.0/fpm/php.ini

...そしてcgi.fix_pathinfo=0とタイムゾーンを設定します:

[...] cgi.fix_pathinfo=0 [...] date.timezone="Europe/Berlin" [...]

(使用可能なすべてのタイムゾーンは、/ usr / share / zoneinfoディレクトリとそのサブディレクトリにあります。)

PHP-FPMをリロードします:

service php7.0-fpm reload

nginxでCGIをサポートするには、Fcgiwrapをインストールします。

Fcgiwrapは、複雑なCGIスクリプトでも機能するCGIラッパーであり、各vhostが独自のcgi-binディレクトリを使用できるため、共有ホスティング環境で使用できます。

fcgiwrapパッケージをインストールします:

apt-get install fcgiwrap

インストール後、fcgiwrapデーモンはすでに開始されているはずです。そのソケットは/var/run/fcgiwrap.socketです。実行されていない場合は、fservicefcgiwrapスクリプトを使用して開始できます。

それでおしまい!これで、nginx vhostを作成すると、ISPConfigが正しいvhost構成を処理します。

10.1追加のPHPバージョン

ISPConfig 3.0.5以降では、1つのサーバー上に複数のPHPバージョン(ISPConfigで選択可能)を設定して、PHP-FPMを含めて実行することができます。 PHP5.xおよび7.x。追加のPHPバージョン(PHP-FPM)を構築する方法と、ISPConfigを構成する方法については、次のチュートリアルを確認してください:Debian9でのISPConfig3用のPHP-FPMおよびFastCGIとしてPHP7.1、7.2、および5.6をインストールする方法

10.2phpMyAdminをインストール

次のようにphpMyAdminをインストールします。

apt-get install phpmyadmin

インストーラーが「Webサーバーに自動的に再構成する:」と要求している場合は、オプションを選択しないでください。 "と[OK]を押します。

Configure database for phpmyadmin with dbconfig-common? <-- yes

MySQL application password for phpmyadmin: <-- Press Enter

Password of the database's administrative user: <-- Enter the MySQL root password

これで、phpMyAdminは/ usr / share /phpmyadmin/ディレクトリにあります。

ISPConfig 3.1をインストールした後、次のようにphpMyAdminにアクセスできます。

nginxのポート8081のISPConfigアプリvhostにはphpMyAdmin構成が付属しているため、http://server1.example.com:8081/phpmyadminまたはhttp://server1.example.com:8081/phpMyAdminを使用してphpMyAdminにアクセスできます。

Webサイトから使用できる/phpmyadminまたは/phpMyAdminエイリアスを使用する場合、nginxにはグローバルエイリアス(つまり、すべてのvhostに定義できるエイリアス)がないため、これはApacheよりも少し複雑です。したがって、それぞれに対してこれらのエイリアスを定義する必要があります phpMyAdminにアクセスするvhost。

これを行うには、ISPConfigのWebサイトの[オプション]タブにあるnginxディレクティブフィールドに以下を貼り付けます。

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php/php7.0-fpm.sock;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} http sを使用する場合 vhostのhttpの代わりに、fastcgi_paramHTTPSという行を追加する必要があります。次のようにphpMyAdmin構成に追加します:

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php/php7.0-fpm.sock;

fastcgi_param HTTPS on; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} vhostにhttpとhttpsの両方を使用する場合は、$https変数を使用できます。もう一度nginxDirectivesフィールドに移動し、fastcgi_paramHTTPSの代わりに;行fastcgi_paramHTTPS$httpsを追加します。 httpリクエストとhttpsリクエストの両方にphpMyAdminを使用できるようにします。

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php/php7.0-fpm.sock;

fastcgi_param HTTPS $https; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} 11Let'sEncryptをインストール

ISPConfig 3.1は、無料のSSL認証局Let'sEncryptをサポートしています。 Let's Encrypt機能を使用すると、ISPConfig内からWebサイト用の無料のSSL証明書を作成できます。

cd /usr/local/bin

wget https://dl.eff.org/certbot-auto

chmod a+x certbot-auto

./certbot-auto --install-only

12Mailmanをインストール

ISPConfigを使用すると、Mailmanメーリングリストを管理(作成/変更/削除)できます。この機能を利用する場合は、次のようにMailmanをインストールします。

apt-get install mailman

少なくとも1つの言語を選択してください。例:

サポートする言語:<-en(英語)

不足しているサイトリスト<-Ok

Mailmanを開始する前に、mailmanという最初のメーリングリストを作成する必要があります。

newlist mailman

[メール保護]:〜#newlist mailman

リストを実行している人のメールアドレスを入力します:<-admin email address、e.g. [メール保護]

最初のメールマンパスワード:<-メールマンリストの管理者パスワード

メールリストの作成を完了するには、/ etc / aliases(または

同等の)ファイルを次のように編集する必要があります。次の行を追加し、場合によっては

`newaliases'プログラムを実行します:

## mailman mailing list

mailman:" | / var / lib / mailman / mail / mailman post mailman "

mailman-admin:" | / var / lib / mailman / mail / mailman admin mailman "

mailman-bounces:" | / var / lib / mailman / mail / mailman bounces mailman "

mailman-confirm: "| / var / lib / mailman / mail / mailman confirm mailman"

mailman-join: "| / var / lib / mailman / mail / mailman join mailman"

mailman- Leave: "| / var / lib / mailman / mail / mailman Leave mailman"

mailman-owner: "| / var / lib / mailman / mail / mailman owner mailman"

mailman-request: "| / var / lib / mailman / mail / mailman request mailman "

mailman-subscribe:" | / var / lib / mailman / mail / mailman subscribe mailman "

mailman-un subscribe: "| / var / lib / mailman / mail / mailman unsubscribe mailman"

Enterキーを押して、mailmanの所有者に通知します... <-ENTER

example@unixlinux.online :〜#

後で/etc/aliasesを開きます...

nano /etc/aliases

...そして次の行を追加します:

[...] ## mailman mailing list mailman: "|/var/lib/mailman/mail/mailman post mailman" mailman-admin: "|/var/lib/mailman/mail/mailman admin mailman" mailman-bounces: "|/var/lib/mailman/mail/mailman bounces mailman" mailman-confirm: "|/var/lib/mailman/mail/mailman confirm mailman" mailman-join: "|/var/lib/mailman/mail/mailman join mailman" mailman-leave: "|/var/lib/mailman/mail/mailman leave mailman" mailman-owner: "|/var/lib/mailman/mail/mailman owner mailman" mailman-request: "|/var/lib/mailman/mail/mailman request mailman" mailman-subscribe: "|/var/lib/mailman/mail/mailman subscribe mailman" mailman-unsubscribe: "|/var/lib/mailman/mail/mailman unsubscribe mailman"

実行

newaliases

その後、Postfixを再起動します:

service postfix restart

次に、Mailmanデーモンを起動します:

service mailman start

ISPConfig 3をインストールした後、次のようにMailmanにアクセスできます。

nginxのポート8081のISPConfigアプリvhostにはMailman構成が付属しているため、http://server1.example.com:8081 / cgi-bin / mailman / admin/

WebサイトからMailmanを使用する場合、nginxにはグローバルエイリアス(つまり、すべてのvhostに定義できるエイリアス)がないため、これはApacheよりも少し複雑です。したがって、それぞれに対してこれらのエイリアスを定義する必要があります Mailmanにアクセスするvhost。

これを行うには、ISPConfigのWebサイトの[オプション]タブにあるnginxディレクティブフィールドに以下を貼り付けます。

location /cgi-bin/mailman {

root /usr/lib/;

fastcgi_split_path_info (^/cgi-bin/mailman/[^/]*)(.*)$;

include /etc/nginx/fastcgi_params;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

fastcgi_param PATH_INFO $fastcgi_path_info;

fastcgi_param PATH_TRANSLATED $document_root$fastcgi_path_info;

fastcgi_intercept_errors on;

fastcgi_pass unix:/var/run/fcgiwrap.socket;

}

location /images/mailman {

alias /usr/share/images/mailman;

}

location /pipermail {

alias /var/lib/mailman/archives/public;

autoindex on;

}

これにより、vhostのエイリアス/ cgi-bin / mailman /が定義されます。つまり、http://

http://

13PureFTPdとクォータをインストールする

PureFTPdとquotaは、次のコマンドでインストールできます:

apt-get install pure-ftpd-common pure-ftpd-mysql quota quotatool

ファイル/etc/ default / pure-ftpd-common ...

を編集しますnano /etc/default/pure-ftpd-common

...そして、開始モードがスタンドアロンに設定されていることを確認し、VIRTUALCHROOT =trueを設定します:

[...] STANDALONE_OR_INETD=standalone [...] VIRTUALCHROOT=true [...]

次に、FTPおよびTLSセッションを許可するようにPureFTPdを構成します。 FTPは、すべてのパスワードとすべてのデータがクリアテキストで転送されるため、非常に安全でないプロトコルです。 TLSを使用することで、通信全体を暗号化できるため、FTPの安全性が大幅に向上します。

FTPおよびTLSセッションを許可する場合は、

を実行します。echo 1 > /etc/pure-ftpd/conf/TLS

TLSを使用するには、SSL証明書を作成する必要があります。 / etc / ssl / private /に作成するので、最初にそのディレクトリを作成します:

mkdir -p /etc/ssl/private/

その後、次のようにSSL証明書を生成できます。

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

国名(2文字のコード)[AU]:<-国名を入力します(例:「DE」)。

州名または州名(フルネーム)[一部の州]:<-州を入力しますまたは州名。

地域名(例:市)[]:<-市区町村を入力してください。

組織名(例:会社)[Internet Widgits Pty Ltd]:<-組織名を入力してください(例:会社名)

組織単位名(例:セクション)[]:<-組織単位名(例:「IT部門」)を入力します。

一般名(例:あなたの名前)[]:<-システムの完全修飾ドメイン名を入力します(例: "server1.example.com")。

メールアドレス[]:<-メールアドレスを入力します。

SSL証明書の権限を変更します:

chmod 600 /etc/ssl/private/pure-ftpd.pem

次に、PureFTPdを再起動します:

service pure-ftpd-mysql restart

/ etc/fstabを編集します。私の場合は次のようになります(マウントポイントのあるパーティションに、usrjquota =quote.user、grpjquota =quote.group、jqfmt =vfsv0を追加しました/):

nano /etc/fstab

# /etc/fstab: static file system information.

#

# Use 'blkid' to print the universally unique identifier for a

# device; this may be used with UUID= as a more robust way to name devices

# that works even if disks are added and removed. See fstab(5).

#

# <file system> <mount point> <type> <options> <dump> <pass>

# / was on /dev/sda1 during installation

UUID=f539c5cb-624f-4c27-a149-1446a251a453 / ext4 errors=remount-ro,usrjquota=quota.user,grpjquota=quota.group,jqfmt=vfsv0 0 1

# swap was on /dev/sda5 during installation

UUID=8d3194e7-edb5-4492-937d-d066b4994baf none swap sw 0 0

/dev/sr0 /media/cdrom0 udf,iso9660 user,noauto 0 0

クォータを有効にするには、次のコマンドを実行します。

mount -o remount /

quotacheck -avugm

quotaon -avug

14BINDDNSサーバーのインストール

BINDは次のようにインストールできます:

apt-get install bind9 dnsutils

サーバーが仮想マシンの場合は、DNSSEC署名のエントロピーを高くするために、havegedデーモンをインストールすることを強くお勧めします。非仮想サーバーにもhagedをインストールできますが、問題はありません。

apt-get install haveged

systemctl enable haveged

service haveged start

そのトピックの説明はここにあります。

15WebalizerとAWStatsをインストールする

WebalizerとAWStatsは次のようにインストールできます:

apt-get install webalizer awstats geoip-database libtimedate-perl libclass-dbi-mysql-perl

その後、/ etc / cron.d/awstatsを開きます...

nano /etc/cron.d/awstats

...そしてそのファイルのすべてをコメントアウトします:

#MAILTO=root #*/10 * * * * www-data [ -x /usr/share/awstats/tools/update.sh ] && /usr/share/awstats/tools/update.sh # Generate static reports: #10 03 * * * www-data [ -x /usr/share/awstats/tools/buildstatic.sh ] && /usr/share/awstats/tools/buildstatic.sh

16Jailkitのインストール

Jailkitは、SSHユーザーをchrootする場合にのみ必要です。次のようにインストールできます(重要:JailkitはISPConfigの前にインストールする必要があります-後でインストールすることはできません!):

apt-get install build-essential autoconf automake libtool flex bison debhelper binutils

cd /tmp

wget http://olivier.sessink.nl/jailkit/jailkit-2.19.tar.gz

tar xvfz jailkit-2.19.tar.gz

cd jailkit-2.19

echo 5 > debian/compat

./debian/rules binary

これで、次のようにJailkit.debパッケージをインストールできます。

cd ..

dpkg -i jailkit_2.19-1_*.deb

rm -rf jailkit-2.19*

17Fail2banとUFWファイアウォールをインストールする

これはオプションですが、ISPConfigモニターがログを表示しようとするため、推奨されます:

apt-get install fail2ban

fail2banでPureFTPdとDovecotを監視するには、ファイル/etc/fail2ban/jail.local:

を作成します。nano /etc/fail2ban/jail.local

[pure-ftpd]

enabled = true

port = ftp

filter = pure-ftpd

logpath = /var/log/syslog

maxretry = 3

[dovecot]

enabled = true

filter = dovecot

logpath = /var/log/mail.log

maxretry = 5

[postfix-sasl]

enabled = true

port = smtp

filter = postfix-sasl

logpath = /var/log/mail.log

maxretry = 3

その後、fail2banを再起動します:

service fail2ban restart

UFWファイアウォールをインストールするには、次のaptコマンドを実行します:

apt-get install ufw

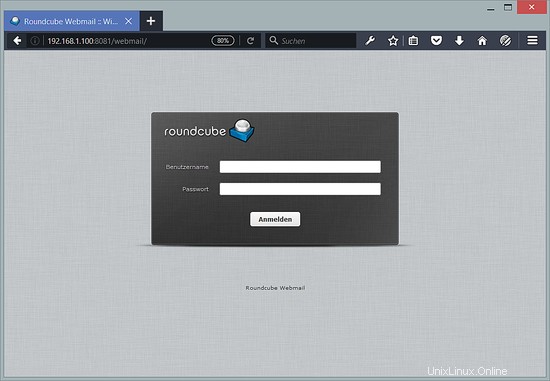

18RoundCubeをインストール

次のコマンドでRoundCubeをインストールします:

apt-get install roundcube roundcube-core roundcube-mysql roundcube-plugins

インストーラーは次の質問をします:

Configure database for roundcube with dbconfig.common? <-- yes

MySQL application password for roundcube: <-- press enter

Password of the databases administrative user: <-- enter the MySQL root password here.

次に、RoundCube /etc/roundcube/config.inc.phpファイルを編集し、いくつかの設定を調整します。

nano /etc/roundcube/config.inc.php

default_hostとsmtp_serverをlocalhostに設定します。

$config['default_host'] = 'localhost';

$config['smtp_server'] = 'localhost';

ISPConfigには、squirrelmail用のnginxアプリの仮想ホストにいくつかの構成があります。これはroundcubeでも機能します。次のコマンドでアクティブ化します:

ln -s /usr/share/roundcube /usr/share/squirrelmail

これで、次のようにRoundCubeにアクセスできます。

http://192.168.1.100:8081/webmail

http://server1.example.com:8081/webmail(ISPConfigをインストールした後、次の章を参照してください)

19ISPConfig3をインストール

ISPConfigのインストールを開始する前に、Apacheが停止していることを確認してください(インストールされている場合は、インストールされているパッケージの一部が、知らないうちに依存関係としてApacheをインストールしている可能性があります)。 Apache2がすでにシステムにインストールされている場合は、今すぐ停止してください...

service apache2 stop

...そしてApacheのシステム起動リンクを削除します:

update-rc.d -f apache2 remove

nginxが実行されていることを確認してください:

service nginx restart

(Apacheとnginxの両方がインストールされている場合、インストーラーはどちらを使用するかを尋ねます:Apacheとnginxが検出されました。ISPConfigに使用するサーバーを選択してください:(apache、nginx)[apache]:

nginxと入力します。 Apacheまたはnginxのみがインストールされている場合、これはインストーラーによって自動的に検出され、質問はありません。)

最新のリリースバージョンからISPConfig3.1をインストールするには、次のようにします。

cd /tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install/install/

次のステップは実行することです

php -q install.php

これにより、ISPConfig3インストーラーが起動します。インストーラーは、Postfix、Niginx、Dovecotなどのすべてのサービスを構成します。

# php -q install.php

--------------------------------------------------------------------------------

_____ ___________ _____ __ _ ____

|_ _/ ___| ___ \ / __ \ / _(_) /__ \

| | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ /

| | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ |

_| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \

\___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/

__/ |

|___/

--------------------------------------------------------------------------------

>> Initial configuration

Operating System: Debian 9.0 (Stretch) or compatible

Following will be a few questions for primary configuration so be careful.

Default values are in [brackets] and can be accepted with <ENTER>.

Tap in "quit" (without the quotes) to stop the installer.

Select language (en,de) [en]: <-- Hit Enter

Installation mode (standard,expert) [standard]: <-- Hit Enter

Full qualified hostname (FQDN) of the server, eg server1.domain.tld [server1.canomi.com]: <-- Hit Enter

MySQL server hostname [localhost]: <-- Hit Enter

MySQL server port [3306]: <-- Hit Enter

MySQL root username [root]: <-- Hit Enter

MySQL root password []: <-- Enter your MySQL root password

MySQL database to create [dbispconfig]: <-- Hit Enter

MySQL charset [utf8]: <-- Hit Enter

Apache and nginx detected. Select server to use for ISPConfig: (apache,nginx) [apache]: <-- nginx

Configuring Postgrey

Configuring Postfix

Generating a 4096 bit RSA private key

.......................................................................++

........................................................................................................................................++

writing new private key to 'smtpd.key'

-----

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]: <-- Enter 2 letter country code

State or Province Name (full name) [Some-State]: <-- Enter the name of the state

Locality Name (eg, city) []: <-- Enter your city

Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Enter company name or press enter

Organizational Unit Name (eg, section) []: <-- Hit Enter

Common Name (e.g. server FQDN or YOUR name) []: <-- Enter the server hostname, in my case: server1.example.com

Email Address []: <-- Hit Enter

Configuring Mailman

Configuring Dovecot

Configuring Spamassassin

Configuring Amavisd

Configuring Getmail

Configuring BIND

Configuring Jailkit

Configuring Pureftpd

Configuring Nginx

Configuring vlogger

Configuring Metronome XMPP Server

writing new private key to 'localhost.key'

-----

Country Name (2 letter code) [AU]: <-- Enter 2 letter country code

Locality Name (eg, city) []: <-- Enter your city

Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Enter company name or press enter

Organizational Unit Name (eg, section) []: <-- Hit Enter

Common Name (e.g. server FQDN or YOUR name) [server1.canomi.com]: <-- Enter the server hostname, in my case: server1.example.com

Email Address []: <-- Hit Enter

Configuring UFW Firewall

Configuring Fail2ban

[INFO] service OpenVZ not detected

Configuring Apps vhost

Installing ISPConfig

ISPConfig Port [8080]:

Admin password [admin]: <-- Enter desired ISPConfig admin user password here

Do you want a secure (SSL) connection to the ISPConfig web interface (y,n) [y]: <-- Hit Enter

Generating RSA private key, 4096 bit long modulus

.......................++

................................................................................................................................++

e is 65537 (0x10001)

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]: <-- Enter 2 letter country code

State or Province Name (full name) [Some-State]: <-- Enter the name of the state

Locality Name (eg, city) []: <-- Enter your city

Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- Enter company name or press enter

Organizational Unit Name (eg, section) []: <-- Hit Enter

Common Name (e.g. server FQDN or YOUR name) []: <-- Enter the server hostname, in my case: server1.example.com

Email Address []: <-- Hit Enter

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []: <-- Hit Enter

An optional company name []: <-- Hit Enter

writing RSA key

Configuring DBServer

Installing ISPConfig crontab

no crontab for root

no crontab for getmail

Detect IP addresses

Restarting services ...

Installation completed.

インストーラーは基礎となるすべてのサービスを自動的に構成するため、手動で構成する必要はありません。

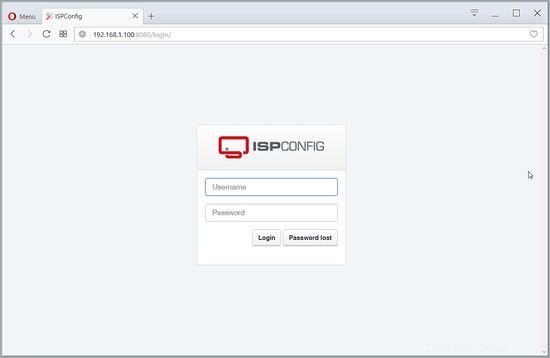

その後、http(s)://server1.example.com:8080 /またはhttp(s)://192.168.1.100:8080 /でISPConfig3にアクセスできます(httpまたはhttpsは、インストール時に選択したものによって異なります)。ユーザー名adminとパスワードadminでログインします(最初のログイン後にデフォルトのパスワードを変更する必要があります):

これで、システムを使用する準備が整いました。

20.1ISPConfig3マニュアル

ISPConfig 3の使用方法を学ぶために、ISPConfig3マニュアルをダウンロードすることを強くお勧めします。

300ページ以上で、ISPConfig(管理者、再販業者、クライアント)の背後にある概念をカバーし、ISPConfig 3をインストールおよび更新する方法を説明し、有効な入力の例とともにISPConfigのすべてのフォームとフォームフィールドのリファレンスを含み、チュートリアルを提供しますISPConfig 3の最も一般的なタスクについても説明します。また、サーバーをより安全にする方法を示し、最後にトラブルシューティングのセクションがあります。

21の追加の注意事項

21.1 OpenVZ

このチュートリアルでセットアップしたばかりのDebianサーバーがOpenVZコンテナー(仮想マシン)である場合は、ホストシステムでこれを行う必要があります(OpenVZコンテナーのIDは101であると想定しています-これをシステムの正しいVPSID):

VPSID=101

for CAP in CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE

do

vzctl set $VPSID --capability ${CAP}:on --save

done

22このチュートリアルの仮想マシンイメージのダウンロード

このチュートリアルは、VMWareおよびVirtualboxと互換性のあるovf/ova形式の仮想マシンイメージをすぐに使用できる状態で利用できます。仮想マシンイメージは、次のログイン詳細を使用します:

SSH/シェルログイン

ユーザー名:管理者

パスワード:howtoforge

ユーザー名:root

パスワード:howtoforge

ISPConfigログイン

ユーザー名:admin

パスワード:howtoforge

MySQLログイン

ユーザー名:root

パスワード:howtoforge

VMのIPは192.168.1.100で、ファイル/ etc / network/interfacesで変更できます。仮想マシンを保護するために、上記のすべてのパスワードを変更してください。

23リンク

- Debian:http://www.debian.org/

- ISPConfig:http://www.ispconfig.org/