WordPress Webサイトが悪用された後は、ハッカーがWebサイトに再び簡単にアクセスできるように、バックドアが残されるのが一般的です。これを行う一般的な方法は、侵害されたコードをWordPressコアファイルに直接配置することです(例: index.php または他の標準ファイルの1つ)。元の原因は修正されている可能性がありますが、これらの潜在的なバックドアは、どの段階でもサイトが再び侵害される可能性があることを意味します。

この記事では、コアファイルのWordPressの整合性をチェックし、必要に応じて修正するプロセスを順を追って説明します。

警告

バックアップがあることを確認してください 先に進む前に。

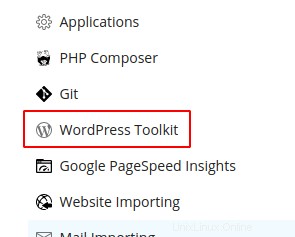

- Conetixコントロールパネルにログインするか、Plesk経由で直接ログインします(VPSのお客様の場合)。

- 整合性を確認するドメインを選択します。

- ドメインのWordPressツールキットを選択します。

- 下部のバーで、[WordPressの整合性を確認する]を選択します 「:

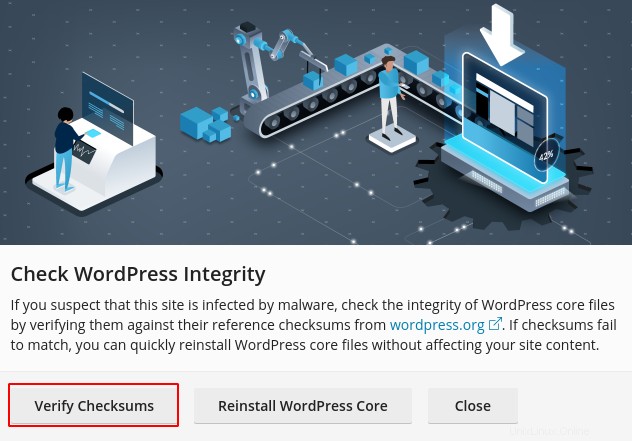

- これによりウィザードが開きます。 [チェックサムの確認]を選択します 「:

- これにより、wordpress.orgのマスターファイルに対してコアWordPressファイルが検証されます。

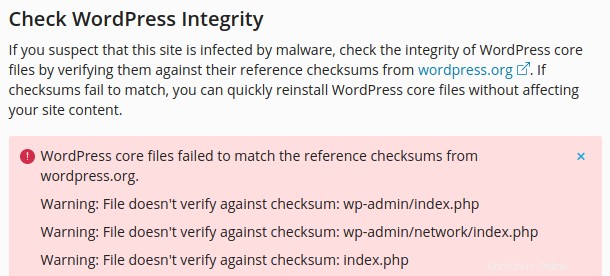

- 問題が見つかった場合は、次のように表示されます。

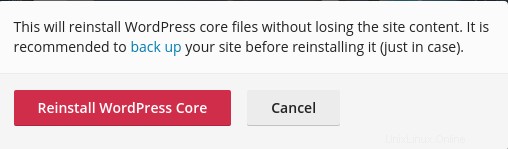

(リストされているファイルは異なる場合があります) - ダブルチェックした場合は、バックアップがあります 修正するファイルがある場合は、「WordPressCoreの再インストール」を選択できます 「:

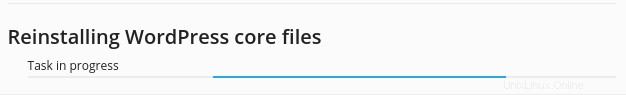

- これにより、WordPress Coreが再ダウンロードされ、ファイルが再インストールされます。

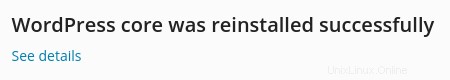

- これがエラーなしで完了した場合は、最終確認が表示されます。

- エラーが表示された場合は、再試行する前に、詳細をすべて読んで、正しいファイル権限などの詳細を確認してください。

注

整合性チェックで何が見つかったかわからない段階がある場合は、前にコネティックスサポートチームに連絡してください。 WordPressコアの再インストールを試みます。