このチュートリアルでは、脆弱性をスキャンするためにUbuntu20.04LTSサーバーにNessusスキャナーをインストールして構成する手順を学習します。

Nessusは、モジュール式に拡張可能な脆弱性スキャナーであり、さまざまなオペレーティングシステムとサーバーに多数のセキュリティホールがないか調べます。レポートはさまざまな形式で出力できます。 Nessusは、NASLスクリプト言語で記述されたプラグインを使用します。このスイートはクライアントサーバー指向であり、スキャンエンジンは別のGUIを使用して任意のリモートシステムから操作できます。

プレミアムバージョンと無料バージョンの両方で利用できます。無料バージョンには、16IPスキャンの制限があります。したがって、Nessusの無料版は、個人的な使用、小規模な新興企業、教育者、およびサイバーセキュリティでのキャリアを開始する個人にとって理想的です。

ただし、有効にするには、有効なメールアドレスが必要です。プロのユーザーは、1年間で2,990ドルのライセンスを購入する必要があります。

Ubuntu20.04LTSサーバーにNessusスキャナーをインストールする

ここに記載されている手順は、Ubuntu 14.04 / 18.04 / 19.10、Kali Linux、DebianLinuxでも同じです…

1。 NessusScannerDebパッケージをダウンロード

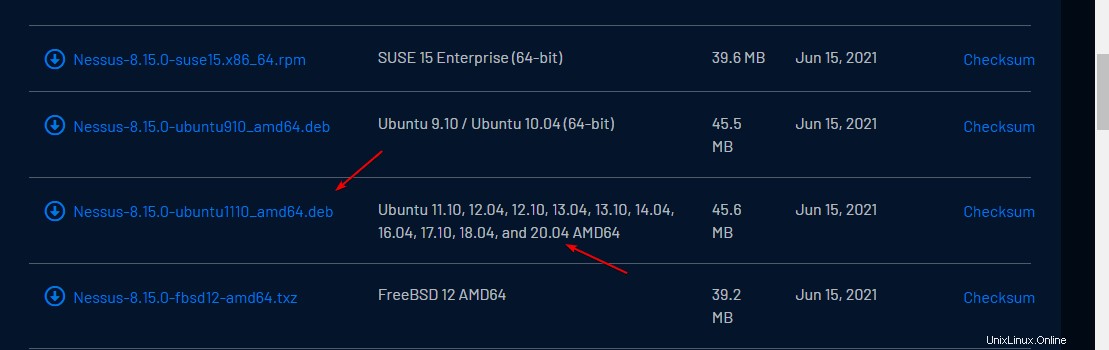

Tenableは、Debバイナリを介してNessusスキャナーを提供しています。これをインストールするには、ユーザーが公式Webサイトからダウンロードする必要があります。したがって、Nessusダウンロードページにアクセスし、スクロールしてLinuxオペレーティングシステムとそれに対応するバージョンを見つけてください。

2。 Ubuntu20.04にNessusをインストールするコマンド

LinuxでNessusをセットアップするためのDebianバイナリをすでにダウンロードしました。これで、ブラウザからダウンロードしたものはすべてダウンロードに入ります。 フォルダなので、最初にそのフォルダに切り替えてください。

cd Downloads

次に、APTパッケージを使用してファイルをインストールします。

sudo apt install ./Nessus*_amd64.deb

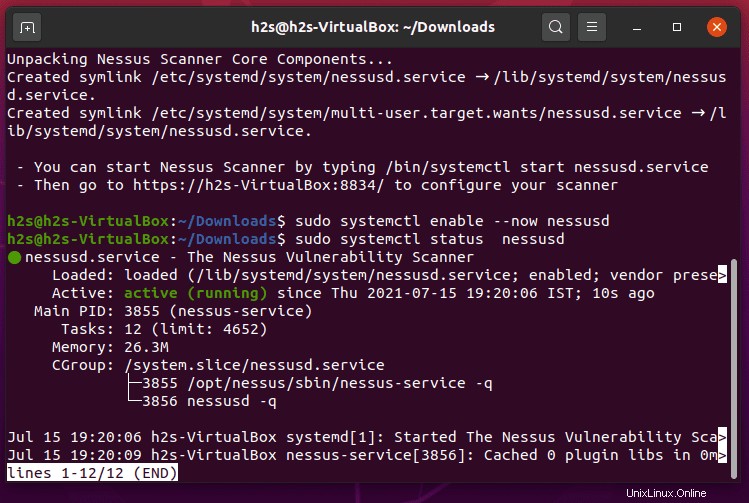

3。スキャナーサービスを有効にして開始する

インストールが完了したら、Ubuntuブートでサービスが自動的に実行されるようにし、現在のセッションでも同じように開始します。

sudo systemctl enable --now nessusd

ステータスを確認するには、次のように入力します-

sudo systemctl status nessusd

終了するには- Ctrl + C

を押します

4。 Nessusポートがファイアウォールを通過できるようにする

Nessusはポート番号8834で実行されます したがって、ブラウザを使用してリモートでWebインターフェイスにアクセスするには、Ubuntu20.04ファイアウォールでこのポートを開く必要があります。

sudo ufw allow 8834

5。 Webインターフェイスにアクセスする

次に、NessusスキャナーインスタンスをインストールしたサーバーのIPアドレスにアクセスできるシステムでブラウザーを開きます。そして、ポート番号と一緒にそれを指し示します。

例 – https:// server-ip-address :8834

server-ip-addressを置き換えます Ubuntu20.04の実際のIPを使用します。

注 :HTTPを使用しないでください。使用すると、エラーが発生します:

Bad Request Your browser sent a request that this server could not understand. Reason: You're speaking plain HTTP to an SSL-enabled server port. Instead, please use the HTTPS scheme to access this URL.

SSL証明書エラーが発生した場合は、[Advance]をクリックして、安全でない方法で続行してください。

6。 Nessusのデプロイ方法を選択–Ubuntu20.04でセットアップ

Nessusの最初のWebページで、インストールする製品を選択するように求められます。ここで、最初に入手できる製品オプションは、残りが支払われる場合は無料で使用できますが、試用期間があります。

Nessus Essentials –教育者、学生、愛好家向けの無料バージョン

Nessus Professional –セキュリティ担当者向けの事実上の業界標準の脆弱性評価ソリューション。

Nessus Manager – NessusAgentを大規模に管理するためのエンタープライズソリューション。

マネージドスキャナー– スキャナーをTenable.ioやTenable.scなどの別のTenableソリューションにリンクします。

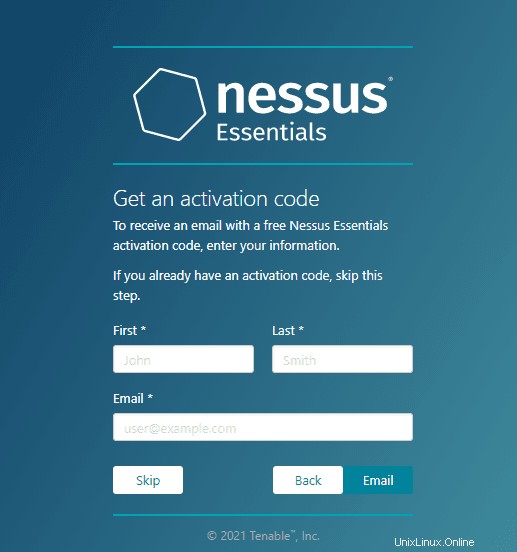

7。アクティベーションコードを取得する

メールアドレスとその他の詳細を入力してアクティベーションコードを取得します。これにより、製品をアクティベートしてさらに使用できるようになります。コードを取得する最良の方法は、登録ページにアクセスし、Professionalまたは無料バージョンに登録してActivation1を取得することです。

その後、スキップをクリックします ボタンをクリックして、メールで取得したコードを追加します。

8。ユーザーの作成

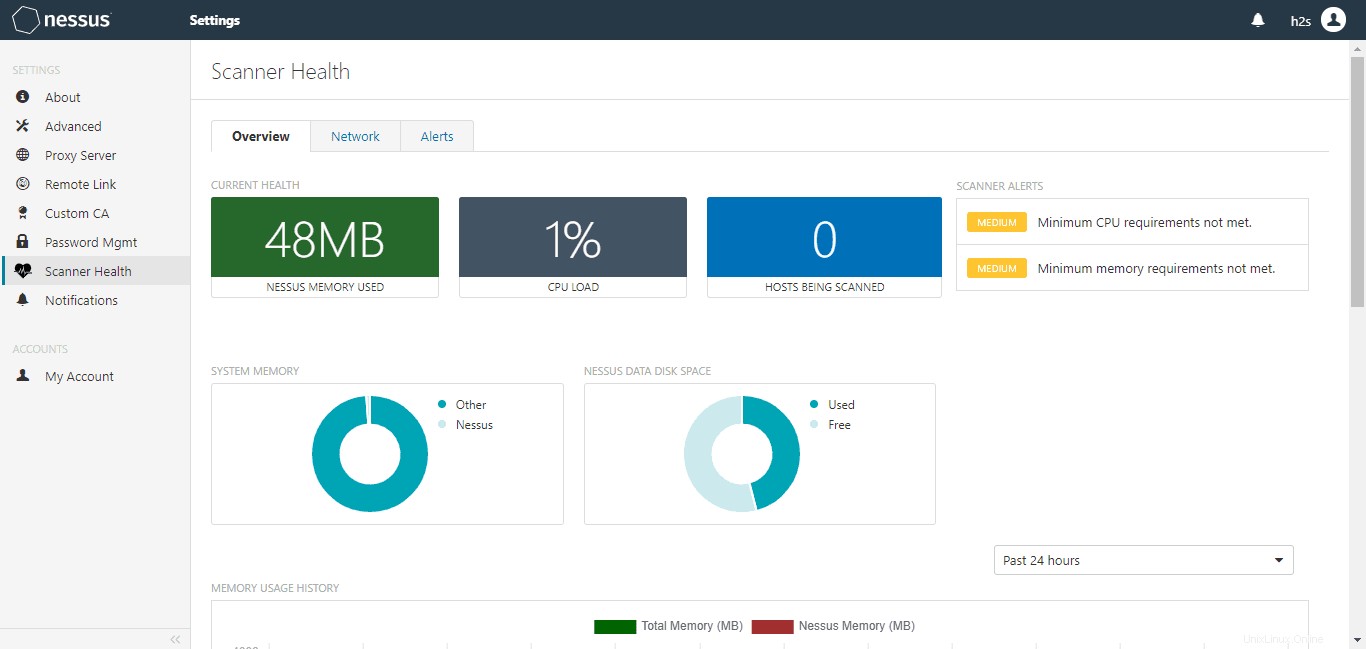

システムがNessusAdminユーザーを作成するように要求した場合は、ユーザー名と対応するパスワードを設定して作成します。その後、システム上でNessusが機能するようになります。

9。 NessusCLIコマンドをシステムパスに追加します

デフォルトでは、Nessusコマンドラインにアクセスするには、nessuscliツールのパス全体を定義する必要があります。 Ubuntu20.04システムのターミナルで。これを削除するには、CLIツールフォルダーをシステムパスに追加するだけです。公式のドキュメントページでコマンドラインの詳細を確認してください。

Ubuntu20.04ターミナルで次のコマンドを実行します。

sudo -i export PATH=$PATH:/opt/nessus/sbin/ source ~/.bashrc

nessuscli help

出力:

Usage: nessuscli <command> [<options>] Usage: nessuscli <command> help Bug Reporting Commands: bug-report-generator bug-report-generator --quiet [--full] [--scrub] User Commands: rmuser [username] chpasswd [username] adduser [username] lsuser Dump Commands: dump --plugins Link Commands: managed link --key=<key> --cloud or --host=<host> --port=<port> [optional parameters] managed unlink [--force] managed status Fetch Commands: fetch --register <serial> fetch --register-offline <license.file> fetch --check fetch --code-in-use fetch --challenge fetch --security-center fetch --scanner-health-stats Node Commands: node link --key=<key> --host=<host> --port=<port> node unlink node status Fix Commands: fix [--secure] --list fix [--secure] --set <name=value> fix [--secure] --get <name> fix [--secure] --delete <name> fix --show fix --show <name> fix --list-interfaces fix --reset Certificate Commands: import-certs mkcert-client mkcert [-q] Backup Tool: backup --create <backup file filename> backup --restore <backup file path> Analyze Commands: analyze scan <uuid> Software Update Commands: update update --all update --plugins-only update <plugin archive>