PSK、または事前共有キーは、データの暗号化および復号化中にランダムな文字列で構成されるパスワードです。その名前が示すように、暗号化プロセスに関与する両当事者は、復号化だけでなくデータの暗号化にも必要とされるため、鍵を事前に認識しています。

データ転送中に事前共有キーを使用すると、ハッカーはネットワーク経由でデータを取得できません。これは、セキュリティが実質的に常に危険にさらされているため重要です.データの共有中に PSK を使用すると、共有したい人だけがデータにアクセスできるようになります。

この記事では、例とコマンドを使用して、Ubuntu Linux で PSK キーを生成する方法を説明します。

Linux で強力な PSK を生成する

日付と sha256sum を使用

ユーザーは、Linux の date コマンドを使用して、システムの日付と時刻に関する情報を表示できます。このコマンドは、セキュリティ目的で強力なキーを生成できますが、これは誰もが認識しているわけではありません。 date コマンドを sha256sum および base と組み合わせると、データを暗号化するための PSK として使用できるランダム キーのセットが得られます。

example@unixlinux.online:~$ date | sha256sum | base64 | head -c 15; echo example@unixlinux.online:~$ date | sha256sum | base64 | head -c 25; echo example@unixlinux.online:~$ date | sha256sum | base64 | head -c 35; echo

ここで、指定されたコマンドは、15、25、および 35 バイトの事前共有鍵 (PSK) の出力を出力します。 head コマンドはバイトを読み取り、出力に表示します。 head コマンドがコマンドから削除された場合、システムは 92 バイト長の文字列を PSK として出力します。

疑似乱数あり

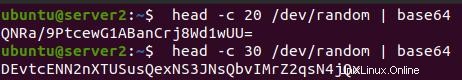

/dev/random および /dev/urandom Linux オペレーティング システムのファイルには、いくつかの乱数ジェネレーターが含まれています。 Linux では、疑似乱数ジェネレーターとして機能する特別なファイルです。 /dev/random と /dev/urandom はどちらも、Linux エントロピー プールを使用して乱数を作成します。エントロピーは、CPU ファンやマウスの動きなど、環境から収集されるノイズです。 Linux システムでは、ノイズはエントロピー プールに保存され、これらのファイルによって使用されます。これらのランダムな整数を base64 コマンドと組み合わせると、 事前共有鍵として使用するのに適した強力な文字の組み合わせを生成できます。

example@unixlinux.online:~$ head -c 20 /dev/random | base64 example@unixlinux.online:~$ head -c 30 /dev/random | base64

注:head コマンド のコマンドで使用される -c オプション は、文字のキーを生成するためのものです。

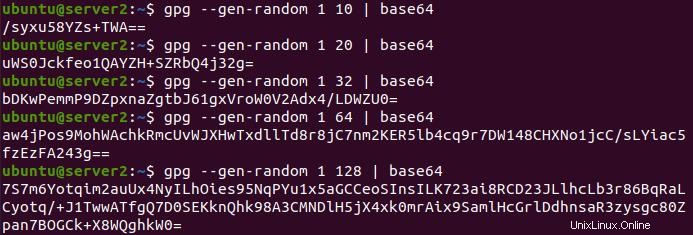

GPG ユーティリティを使用

Linux システム上の GNU プライバシー ガード (GPG) は、ファイルの暗号化と復号化のためのよく知られたユーティリティです。ただし、プログラムを使用して強力な事前共有キーを生成することもできます。 gpg コマンドを使用できます – -gen-random base64 を使用したメソッド エンコーディングを使用して、事前共有キーとして使用する無限の数の文字を生成します。

次のコマンドで、1 は品質レベル、10、20、32、64、および 128 はバイトです。

example@unixlinux.online:~$ gpg - - gen-random 1 10 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 20 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 32 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 64 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 128 | base64

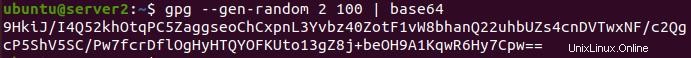

注:以下に示すように、品質レベルとして 2 を使用することもできます:

example@unixlinux.online:~$ gpg - - gen-random 2 100 | base64

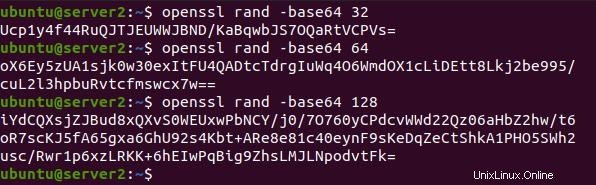

OpenSSL コマンドを使用

OpenSSL は、シェルから OpenSSL 暗号化ライブラリの暗号化機能にアクセスするための、よく知られた広く使用されているコマンドライン アプリケーションです。 rand サブコマンドを使用して強力な PSK を構築します。これにより、疑似ランダム バイトが生成され、以下に示すように base64 エンコーディングでフィルタリングされます。

OpenSSL コマンドを使用して 32 バイト、64 バイト、および 128 バイトの長さの事前共有キーを生成するには:

example@unixlinux.online:~$ openssl rand -base64 32 example@unixlinux.online:~$ openssl rand -base64 64 example@unixlinux.online:~$ openssl rand -base64 128

結論

このガイドでは、安全な事前共有キーとパスワードを作成するためのさまざまな方法とコマンドを示しました。ご覧いただきありがとうございます!!