テクノロジーが急速に進化している世界では、企業はアプリケーションの機能を可能な限り最適化するためにユーザーからデータと情報を収集しており、プライバシーは徐々に衰退し始め、神話のように見えます。

多くの人々は、オンラインで自分の身元を完全に隠すことは、達成できない困難なプロセスであると信じています。しかしもちろん、セキュリティの専門家や匿名性が失われないことを楽観視している人にとっては、インターネット上で匿名性を強化できるというのが答えです。

これは、 Torの助けを借りて明らかに達成できます。 。 Torはオニオンルーティングの略です。

Torは、インターネット上のユーザーの自由とプライバシーに焦点を当てた非営利団体であるTorプロジェクトによって開発された無料のオープンソースソフトウェアです。

Torを使用してオンラインプライバシーを強化する方法を以下で見てみましょう。

Torとは何ですか?

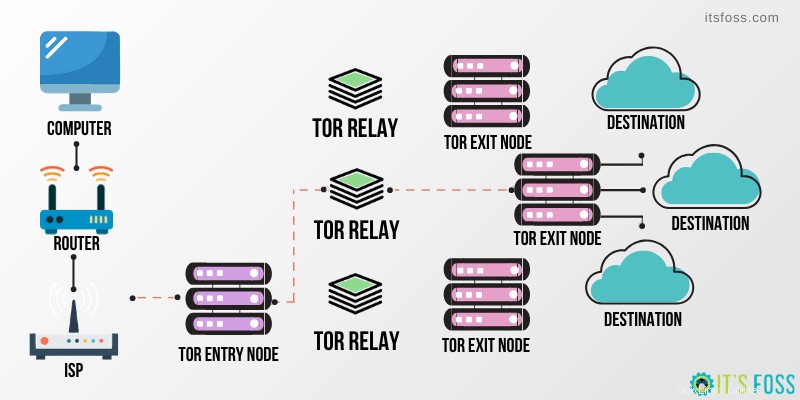

前述したように、Torはユーザーのプライバシーを守る無料のオープンソースソフトウェアです。具体的には、オニオンルーターソフトウェアは、長年にわたって匿名でアイデアを共有したいと考えている学生、企業、大学、記者によって使用されています。ユーザーの身元を隠すために、Torは数千のリレーで構成される世界規模のオーバーレイネットワークを介してトラフィックをルーティングします。

さらに、目的のノードの次のIPアドレスを含め、データを複数回暗号化し、ランダムノードを含む仮想回線を介して送信するため、非常に便利な機能を備えています。各ノードは、次のノードを明らかにするために、暗号化された情報のレイヤーを復号化します。その結果、残りの暗号化された情報は、送信元IPアドレスを明らかにすることなく最後のノードで復号化されます。このプロセスにより、Tor回路が構築されます。

LinuxにTorをインストールする方法

Torはオープンソースコミュニティで最も人気のあるソフトウェアの1つであるため、ほぼすべてのLinuxディストリビューションのリポジトリにあります。

Ubuntuベースのディストリビューションの場合、ユニバースリポジトリで利用できます。 UbuntuへのTorブラウザのインストールに関する別の記事があります。また、ブラウザの使用に関するヒントがいくつかあり、役立つ場合があります。

私はDebian10を使用しているので、DebianにTorをインストールする手順について説明します:

あなたがしなければならないのは、バックポートリポジトリをsources.listに追加することだけです。そうすれば、Torとそのコンポーネントを簡単にインストールできます。次のコマンドを使用します:

echo "deb http://deb.debian.org/debian buster-backports main contrib" > /etc/apt/sources.list.d/buster-backports.list

sudo apt update

sudo apt install tor torbrowser-launcher覚えておいてください!

Torはオペレーティングシステムにとって安全ではないため、rootとして実行しないでください。通常のユーザーとして実行することをお勧めします。

Torで何を達成できますか?

先に進むと、Torで印象的に達成できる多数のプライバシー強化が表示されます。

特に、以下に取り上げるトピックを示します。

- TorブラウザでTorネットワークを探索する

- FirefoxでTorを使用する

注:Torは多くのアプリケーションと一緒に使用できるため、誰でも自分が望むアプリケーションを個人的に使用できることを考慮に入れると便利です。

- 隠しTorサービスを作成する

- ミドルTorリレーを作成する

TorブラウザでTorネットワークを探索する

Torブラウザを介してTorネットワークに接続するには、他のインターネットアプリケーションと一緒に使用するアプリケーションを開くか、ターミナルに入力します。

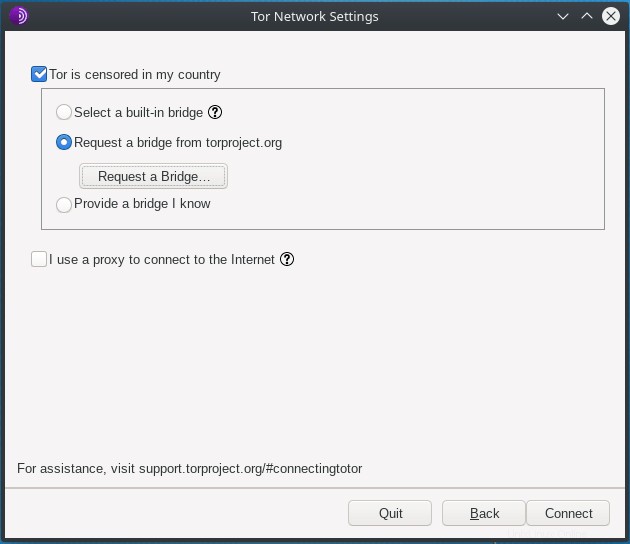

torbrowser-launcher最初にウィンドウが表示され、接続でいくつかの設定を変更できます。たとえば、Torネットワークへのアクセスを希望し、国で許可されていないユーザーの場合、接続を成功させるために必要な設定が必要です。

TorデータベースBridgeDBからいつでもブリッジをリクエストできます。

すべてが管理されている場合、あとは接続するだけです。

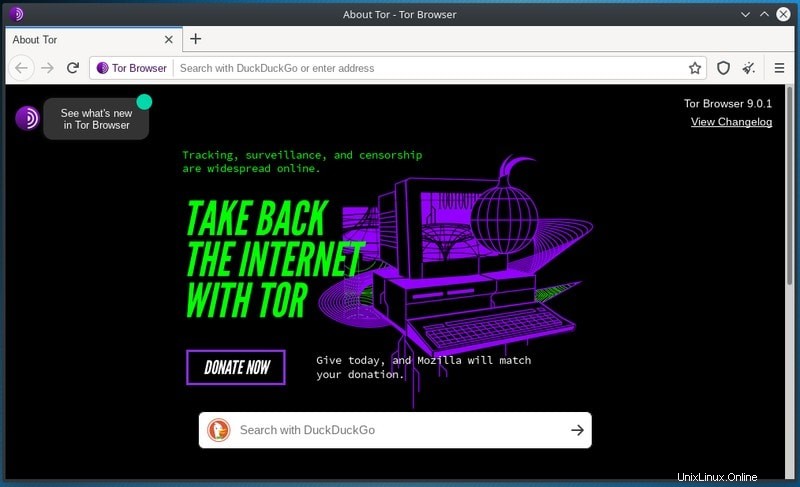

Torへようこそ..

Tor Browserに拡張機能を追加しないと、ユーザーの実際の場所とIPアドレスがWebサイトの運営者に明らかになる可能性があるため、これは有用で安全です。

また、IPの公開を避けるために、トレントのダウンロードを避けることをお勧めします。

探索を始めましょう..

FirefoxでTorを使用する方法

Torブラウザを常に使用する必要はありません。素晴らしいFirefoxを使用すると、Torネットワークを使用できます。

Firefox経由でTorネットワークに接続するには、最初にTorサービスを開く必要があります。これを行うには、次のコマンドを実行します。

sudo service tor startTorがアクティブであることを確認するために、開いているリンクを観察できます。以下に、実行中のポートである9050を示します。

netstat -nvlp出力は次のとおりです:

.. .. .. .. ..

tcp 0 0 127.0.0.1:9050 0.0.0.0:* LISTEN あとは、FirefoxをTorプロキシ経由で接続するように設定するだけです。

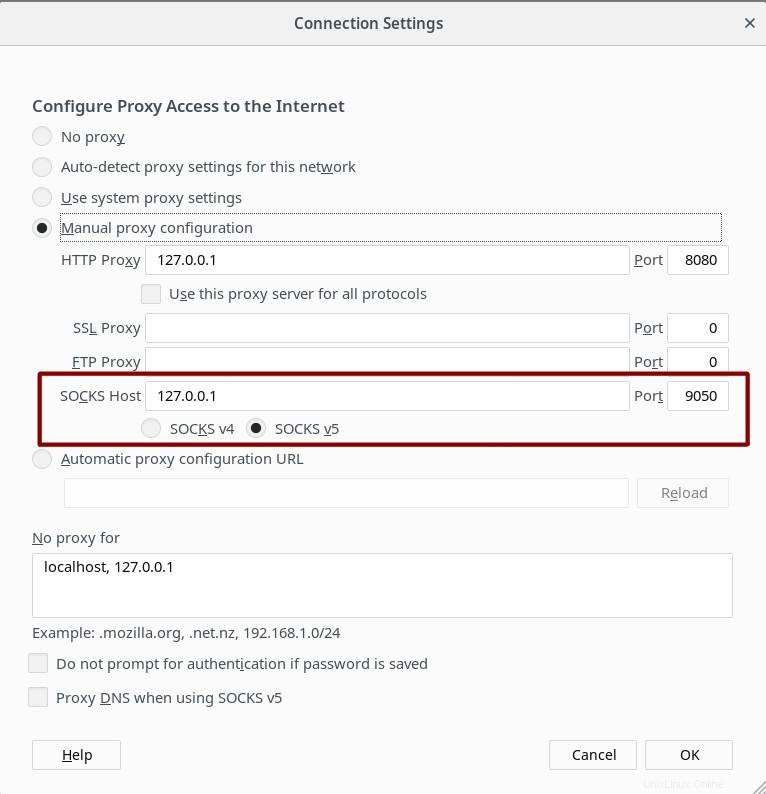

以下に示すように、[設定]→[一般]→[ネットワークプロキシ]に移動し、ローカルホストIPとTorリスニングポートをSOCKSv5に設定します。

Tor隠しサービスを作成する方法

「HiddenWiki」という用語を検索してみると、非表示のコンテンツが見つからないことがわかります。これは、上記のコンテンツが標準ドメインではなく、Torを通じて見つけることができるトップレベルドメインを表しているためです。このドメインは.onionです。

では、独自のシークレットオニオンサービスを作成する方法を見てみましょう。 。

Torのインストールにより、torrcが作成されました。 torrcはtor構成ファイルであり、そのパスは/ etc / tor/torrcです。

注:変更を適用するには、行の先頭から「#」記号を削除する必要があります。

オニオンサービスを作成するには、構成ファイルを変更して、変更後にサービスが含まれるようにする必要があります。

選択したコマンドラインテキストエディタでファイルを開くことができます。個人的には、私のお気に入りのテキストエディタはVimです。 Vimを使用していて問題が発生した場合は、次の記事を参照して状況を明確にすることができます。

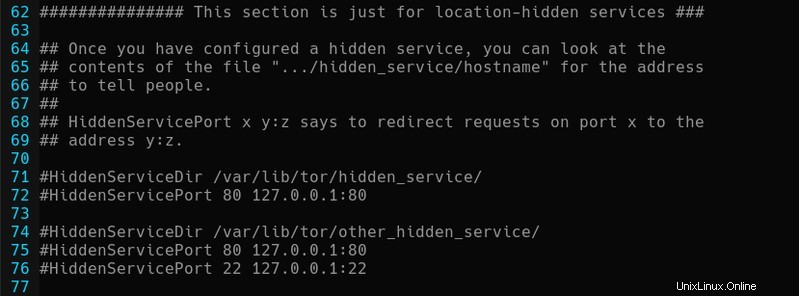

torrcには多くのコンテンツがあり、いずれの場合も関連記事で分析できます。とりあえず、「隠しサービス」で言及されている行に興味があります。

一見すると、パス、ネットワークアドレス、そして最後に2つのドアを設定する必要があることがわかります。

HiddenServiceDir /var/lib/tor/hidden_service/「hiddenServiceDir」は、ホスト名が生成するパスを示します。このパスは、作成されたシークレットサービスへのユーザー訪問ポイントになります。

HiddenServicePort 80 127.0.0.1:80

「hiddenServicePort」は、.onionサービスが接続されるアドレスとポートを示します。

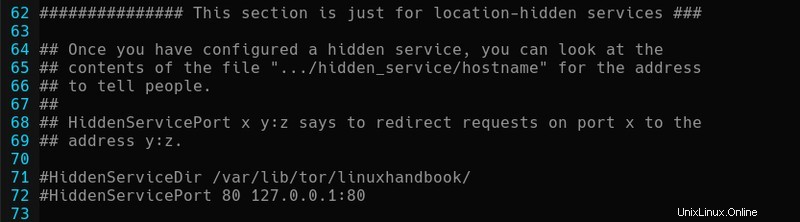

たとえば、以下はlinuxhandbookという名前の非表示のサービスの作成です。これは、アドレスにローカルホストのIPとポート80がそれぞれあるため、ポートの宛先としてポート80があります。

最後に、作成を完了するために残された唯一のことは、torサービスを再起動することです。 Torが再起動されると、/ var / lib / tor //パスには、公開シークレットサービスキーと秘密シークレットサービスキーの両方、およびホスト名ファイルが含まれます。 「hostname」ファイルには、オニオンサイト用に提供されている.onionリンクが含まれています。

これが私の「hostname」ファイルの出力です。

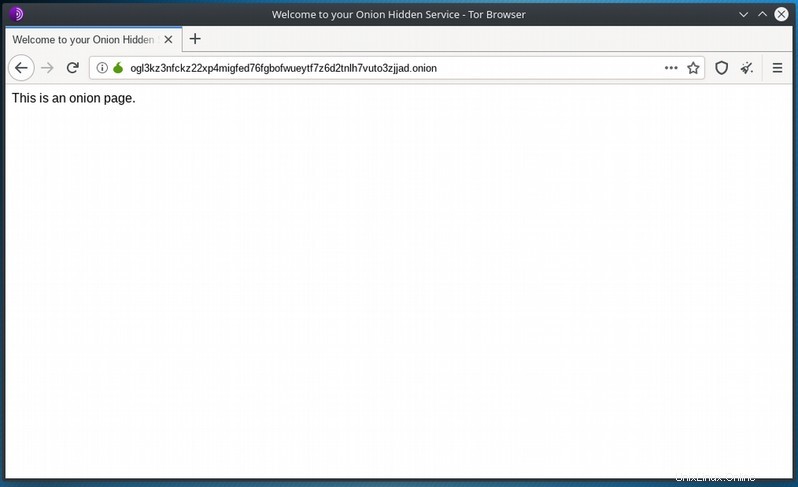

ogl3kz3nfckz22xp4migfed76fgbofwueytf7z6d2tnlh7vuto3zjjad.onionTorブラウザからこのリンクにアクセスするだけで、.onionドメインに基づいて稼働中のサーバーが表示されます。

ミドルTorリレーの作成方法

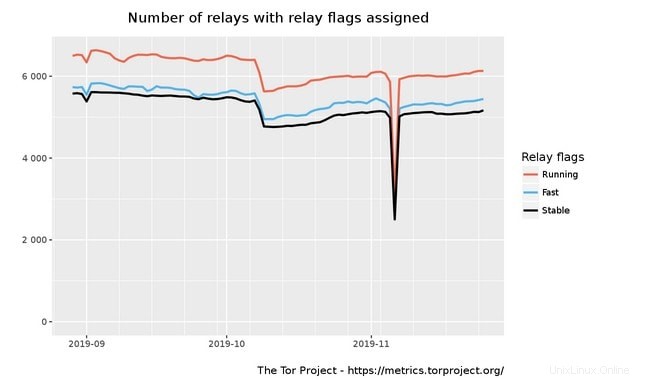

Torネットワークは、前述のように、多くのノードで構成されるオープンネットワークです。 Torノードはボランティアの作成物です。つまり、プライバシーを強化するための貢献者です。ノードは7000を超えており、日々大きくなっていることは注目に値します。世界で最も大きなネットワークの1つを拡大しているため、すべての人の貢献は常に受け入れられます。

Torには、ガード、ミドル、および出口リレーが含まれています。ガードリレーは、Tor回路の最初のリレーです。ミドルリレーは回路の2番目のホップです。ガードリレーとミドルリレーは、Torリレーの公開リストに記載されています。出口リレーは、Tor回路の最後のリレーです。トラフィックを宛先に送信するため、これは重要なリレーです。

すべてのリレーには意味がありますが、この記事では、ミドルリレーについて説明します。

これが、過去2か月のミドルリレートラフィックを示す画像です。

ミドルリレーを作成する方法を見てみましょう。

繰り返しになりますが、独自のミドルリレーを作成するには、torrcファイルを変更する必要があります。

いずれにせよ、前述したように、構成を有効にする必要がある場合は、行のコメントを解除できます。

ただし、次の行をコピーしてから変更することは可能です。

#change the nickname “Linuxhandbook” to a name that you like

Nickname Linuxhandbook

ORPort 443

ExitRelay 0

SocksPort 0

ControlSocket 0

#change the email address below and be aware that it will be published

ContactInfo [email protected]説明は状況をより明確にするはずです。

- ニックネーム:独自のリレー名を設定します。

- ORPort:リレーのリスニングポートとなるポートを設定します。

- ExitRelay:デフォルトでは0に設定されており、ミドルリレーを作成します。

注:Torサービスは開いている必要があります。

数時間後、TorMetricsでミドルリレーが起動して実行されていることを確認する必要があります。したがって、Tormetricsによると、公開には通常3時間かかります。

警告!

確かに、「Deep Web」、「Hidden Wiki」など、まだアクセスできていない多くのサービスについて聞いたことがある方もいらっしゃるかもしれません。また、Torネットワークに違法なコンテンツが掲載されていると聞いたことがあるかもしれません。

Torネットワークでは、あらゆる種類のディスカッションを行うフォーラムなど、ほとんどすべてのものを見つけることができます。実体が匿名であるネットワークには検閲がないので、まったくその通りです。これは良いことでも悪いことでもあります。

ここでは、何を使うべきか、何を使うべきでないかについて説教するつもりはありません。私はあなたがその決定をするのに十分賢明であると信じています。

結論として、どのような場合でも、インターネットの検閲から身を守るだけでなく、プライバシーを強化できることがよくわかります。 Torについてのご意見をお聞かせください。

パノス

ペネトレーションテスターおよびオペレーティングシステム開発者

パノスの無料オープンソースソフトウェアへの愛情はかけがえのないものです。余暇には望遠鏡で夜空を観察します。