少し前に、 openvpn-installというスクリプトを使用してOpenVPNをインストールおよび構成する最も簡単な方法を説明したガイドを公開しました。 。このスクリプトを使用すると、初心者でも、DEBベースおよびRPMベースのシステムで数分以内にOpenVPNセットアップを実装できます。先日、ある読者から、「PiVPN」と呼ばれる同様のスクリプトがもう1つあることが示唆されました。 、RaspberryPiでOpenVPNをセットアップするために使用されます。これは主にRaspberryPi用に設計されていますが、DebianとUbuntuで動作します。現在、Ubuntu14.04LTSのみをサポートしています。

PiVPNはどの程度安全ですか?

インストールの部分に進む前に、そのセキュリティ機能のいくつかについて説明しましょう。インストールは非常に簡単ですが、PiVPNが本番環境で使用するのに十分な安全性がないことを意味するわけではありません。サーバーとクライアントのセキュリティを強化するために、デフォルト設定を超えてすべてが箱から出してすぐにアップグレードされました。これにより、無人アップグレードを有効にして、サーバーにセキュリティ更新プログラムを自動的にパッチすることができます。また、サーバー構成は最新のTLS1.2プロトコルのみを使用します。データチャネルと制御チャネルの両方で、アップグレードされたAESおよびSHA256暗号化とハッシュアルゴリズムが使用されます。

試してみて、Ubuntu14.04LTSサーバーエディションでどのように機能するかを確認したいと思います。さあ、行きましょう。

PiVPN-最もシンプルなOpenVPNのセットアップと構成

OpenVPNのインストール

インストールは非常に簡単です。ターミナルを開き、次のコマンドを実行します:

curl -L https://install.pivpn.io | bash

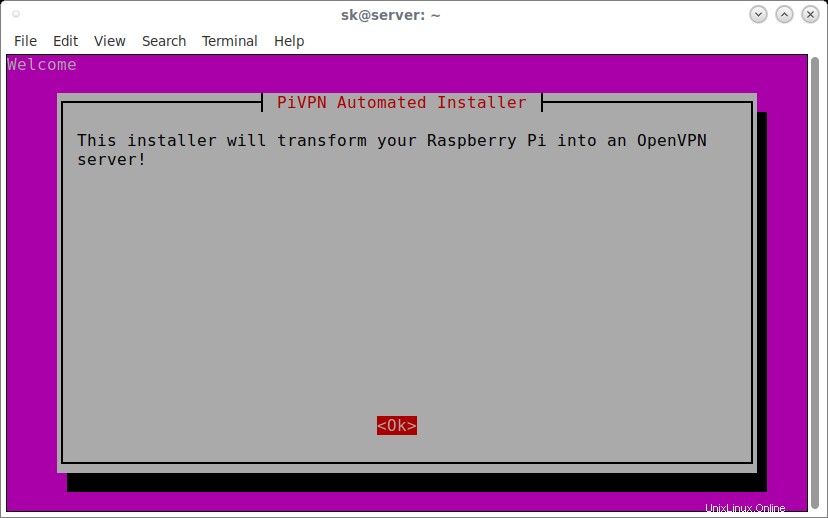

はい、それはとても簡単です。数秒後、sudoユーザーのパスワードを入力します。上記のコマンドは、システムに必要なすべての依存関係とともに、最新のOpenVPNをダウンロードしてインストールします。 PiVPNは、途中で一連の質問をします。動作するOpenVPNサーバーをセットアップするのに十分なので、デフォルトを使用してください。

[OK]をクリックして続行します。

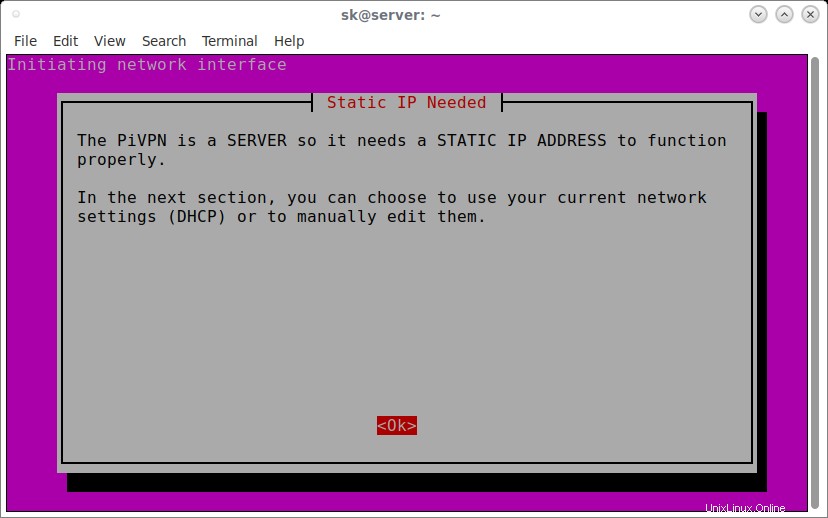

PiVPNが正しく機能するには、静的IPアドレスが必要です。

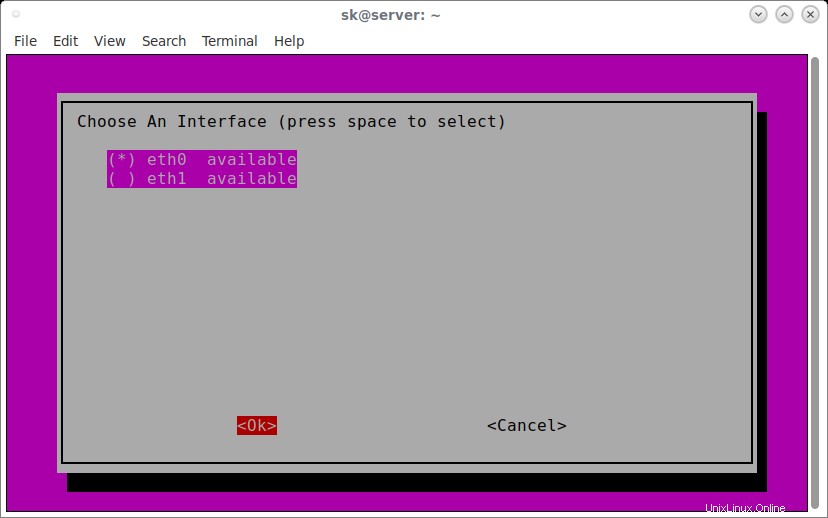

複数のネットワークインターフェイスがある場合は、いずれかを選択して構成します。

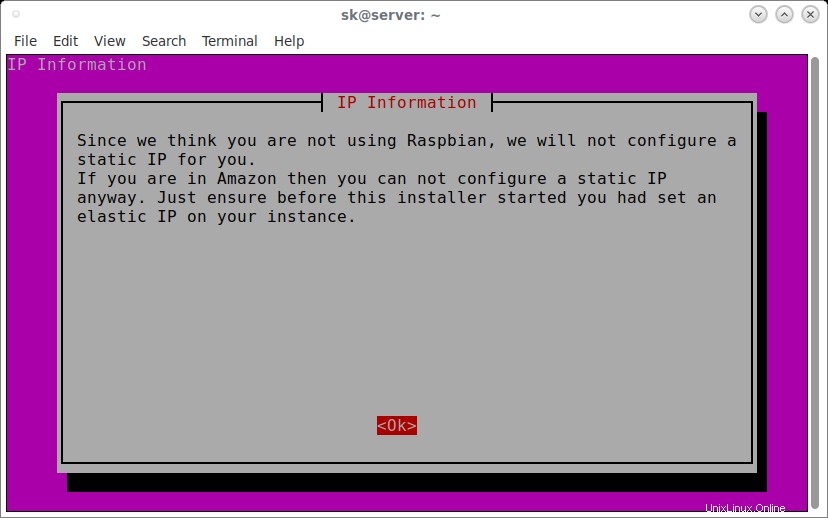

Raspberry Piデバイスを使用していない場合、PiVPNは静的IPアドレスを構成しません。このガイドでは、Ubuntu 14.04を使用しているため、静的IPは構成されていません。

次に、ovpn構成を保持するローカルユーザーを選択します。

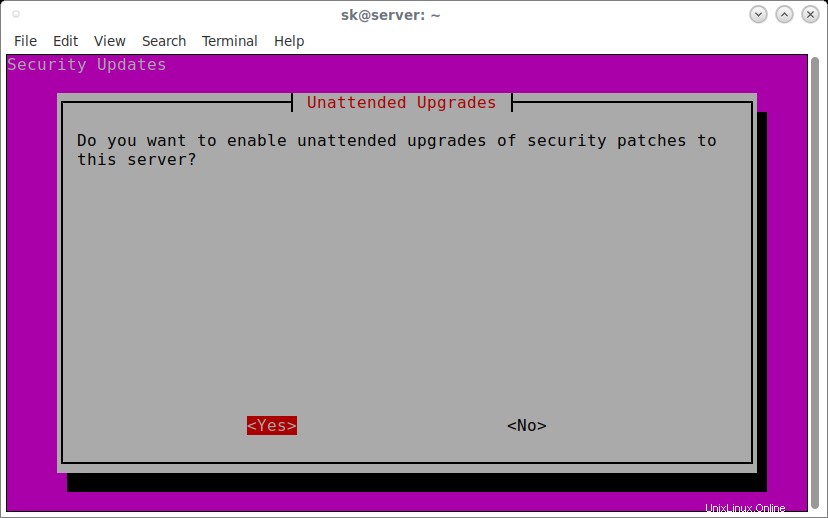

無人アップグレードを有効にして、セキュリティ更新プログラムを自動的に更新することをお勧めします。無人アップグレードを有効にするには、[はい]を選択します。

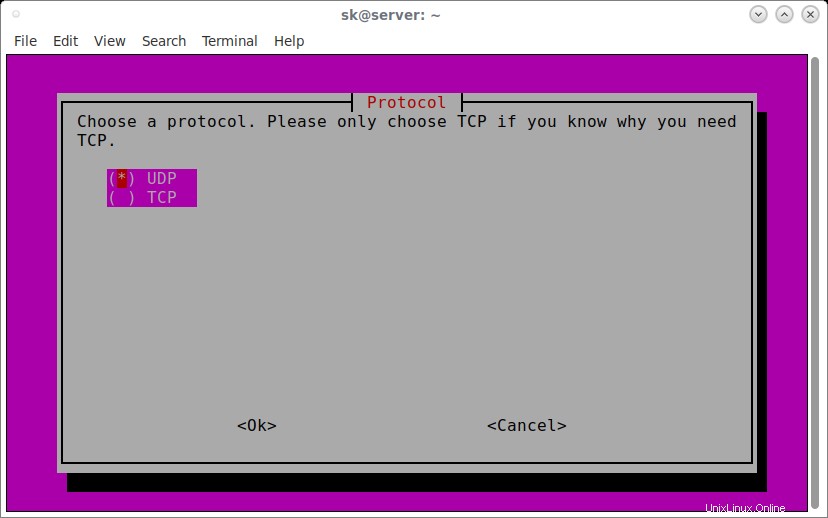

プロトコルを選択してください。

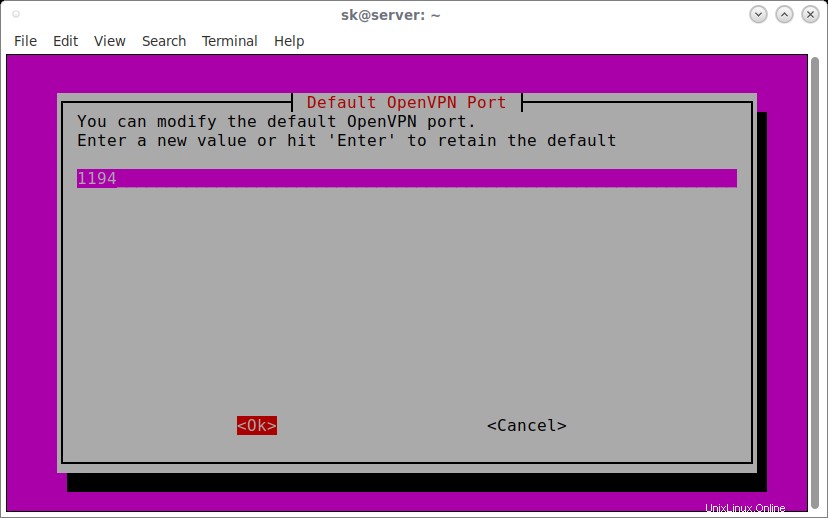

OpenVPNポートを選択します。ほとんどの場合、デフォルト値で十分です。

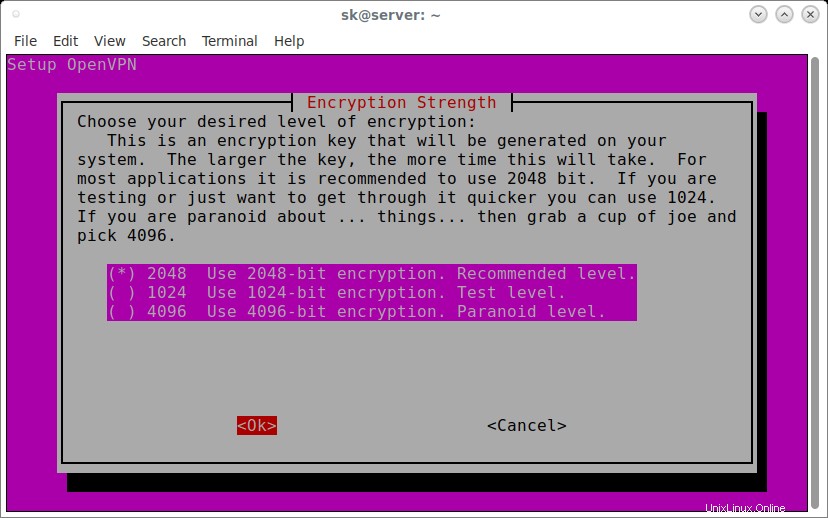

希望する暗号化レベルを選択します。デフォルト値を使用します。

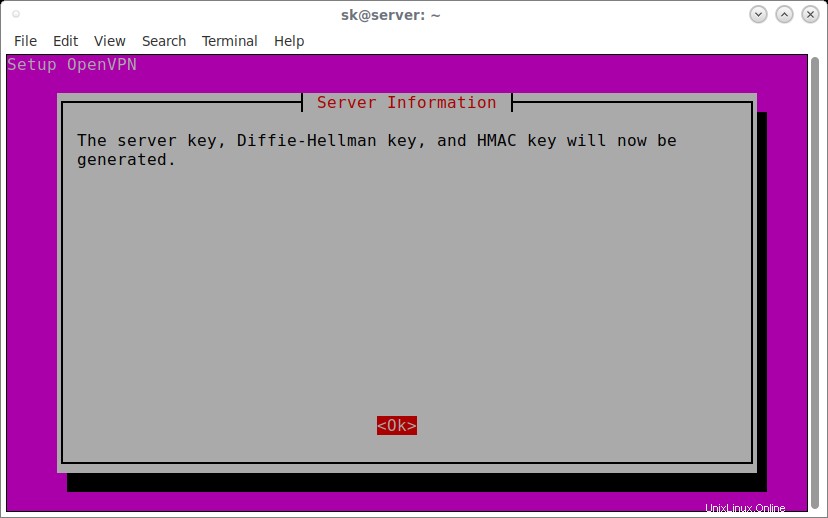

[OK]をクリックして、Diffie-Hellmanキーを生成します:

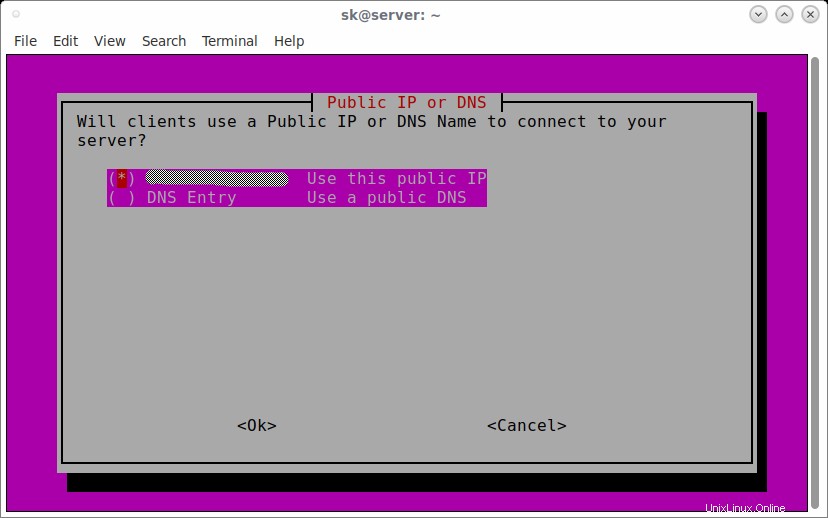

次に、クライアントがサーバーへの接続にパブリックIPまたはDNS名のどちらを使用するかを選択します。

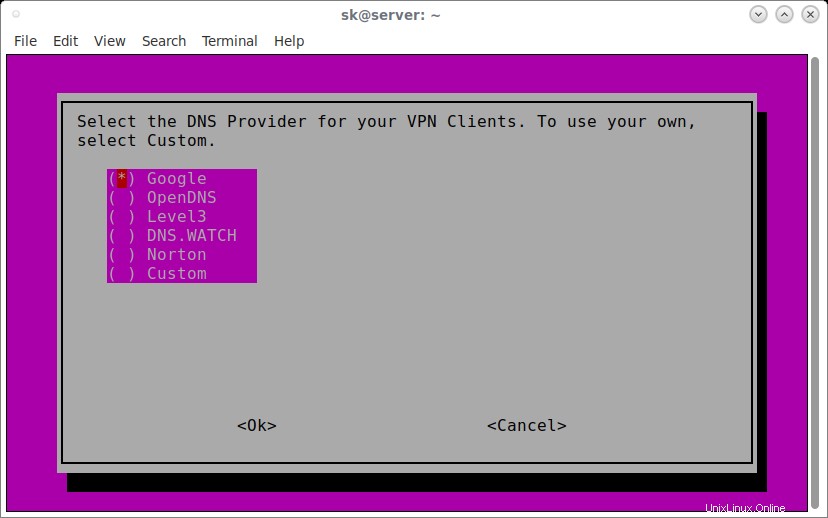

VPNクライアントのDNSプロバイダーを選択します。独自のものを使用するには、[カスタム]を選択します。

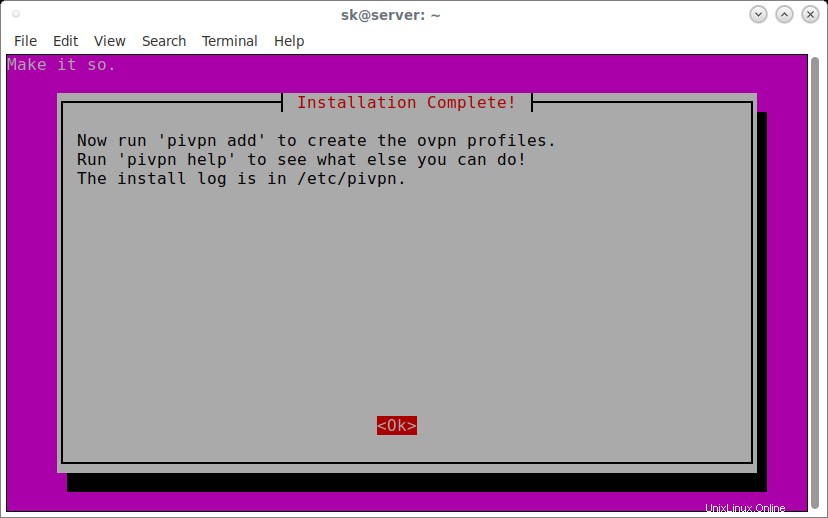

おめでとう! OpenVPNがサーバーにインストールされています。

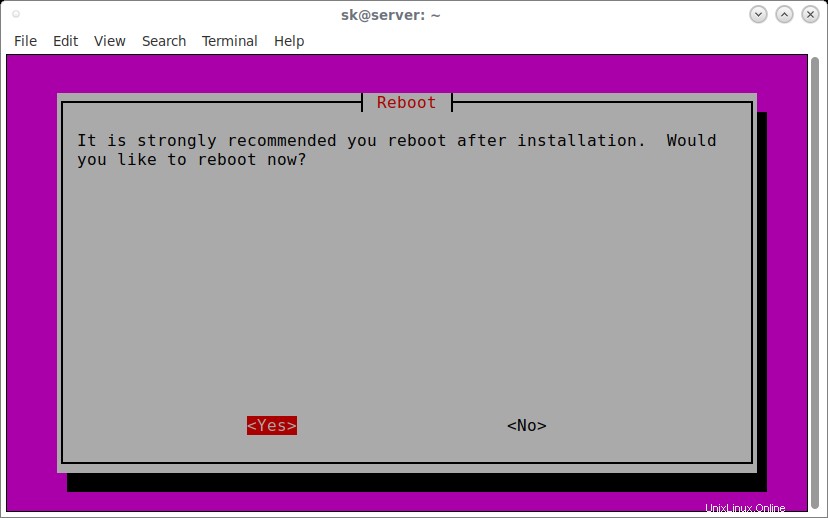

最後に、[はい]をクリックしてシステムを再起動します。

OpnVPNサービスが実行されているかどうかを確認するには、次のコマンドを入力します。

$ sudo service openvpn status *VPN'サーバー'は実行中です

OpenVPNがサーバーをリッスンしているかどうかを確認します:

$ ps auxww | grep openvpnnobody 936 0.0 0.3 28624 2428? Ss 16:15 0:00 / usr / sbin / openvpn --writepid /run/openvpn/server.pid --daemon ovpn-server --cd / etc / openvpn --config /etc/openvpn/server.conf- script-security 2sk 1206 0.0 0.1 11740 940 pts / 1 S + 16:15 0:00 grep --color =auto openvpn

ご覧のとおり、OpenVPNサーバーが稼働しています。先に進み、クライアントを構成しましょう。

クライアントovpnプロファイルを作成する

サーバーを再起動した後、次のコマンドを実行してクライアントovpnプロファイルを作成します。

pivpn add

または、

pivpn -a

クライアントシステムの名前と強力なパスワードを入力します。

クライアントの名前を入力してください: client##ENTERクライアント証明書名 クライアントのパスワードを入力します:##パスワードを入力 パスワードをもう一度入力して確認します:##パスワードをもう一度入力 spawn ./easyrsa build-client-full client注:Easy-RSA構成の使用元:./vars2048ビットRSA秘密鍵の生成......................。 ...........................+++...................。 .................+++新しい秘密鍵を'/etc/openvpn/easy-rsa/pki/private/client.key.YlVMZrBWgj'に書き込みます。PEMパスフレーズを入力します。 ubuntuVerifying-PEMパスフレーズを入力します:ubuntu -----/etc/openvpn/easy-rsa/openssl-1.0.cnfからの構成を使用しますリクエストがsignatureSignatureokと一致することを確認しますサブジェクトの識別名は次のとおりですcommonName:PRINTABLE:'client' Certificate 7月9日まで認定されます09:47:172027GMT(3650日)1つの新しいエントリでデータベースを書き出すデータベースUpdatedClientの証明書が見つかりました:client.crtClientの秘密鍵が見つかりました:client.keyCA公開鍵が見つかりました:ca.crttls-auth Private見つかったキー:ta.key ========================================================完了です! client.ovpnが正常に作成されました! client.ovpnのコピー先: / home / sk / ovpns 簡単に転送できます。========================================================

クライアント証明書のパスワードが必要ない場合は、次のコマンドを使用してパスワードオプションをスキップできます。

pivpn add nopass

クライアントプロファイルは/home / username / ovpnsに保存されます 。確認するには、次を実行します:

$ ls /home/sk/ovpns/client.ovpn

OpenVPNサーバーに接続するには、プロファイルをクライアントシステムにコピーする必要があります。

たとえば、次のようにscpコマンドを使用してクライアントプロファイルをコピーします。

cd / home / sk / ovpns /

scp client.ovpn [メール保護]:/ etc / openvpn /

ここで、192.168.43.150は私のopenvpnクライアントのIPアドレスです。

すべての証明書を一覧表示

有効で取り消されたすべての証明書を一覧表示するには、次のコマンドを実行します。

pivpnリスト

または、

pivpn -l </ pre>サンプル出力:

:注:最初のエントリは常に有効なサーバーである必要があります!:::証明書ステータスリスト:::::ステータス||名前::有効::サーバー有効::クライアントクライアントのovpnプロファイルを取り消す

クライアントのovpnプロファイルを取り消すには、次のコマンドを実行します:

pivpnの取り消しまたは、

pivpn -rPiVPNを削除する

PiVPNが好きではありませんか?次のコマンドを実行してアンインストールできます:

pivpn -uまたは、

pivpnアンインストールそして、今のところこれですべてです。次のガイドでは、OpenVPNクライアントを認証する方法について説明します。お役に立てれば。ガイドがお役に立てば、ソーシャルでプロフェッショナルなネットワークでガイドを共有し、OSTechNixをサポートしてください。

乾杯!

OpenVPN