パーフェクトサーバー-Apache2を使用したOpenSUSE12.1x86_64 [ISPConfig 3]

これは、 OpenSUSE 12.1 64ビット(x86_64)のセットアップ方法に関する詳細な説明です。 ISPおよびホスティング業者が必要とするすべてのサービスを提供するサーバー:PHP、CGI、およびSSIをサポートするApache Webサーバー(SSL対応)、SMTP-AUTH、TLSおよび仮想メールユーザーを備えたPostfixメールサーバー、BIND DNSサーバー、Pureftpd FTPサーバー、MySQLサーバー、Dovecot POP3 / IMAP、Quota、Firewall、Mailmanなど。バージョン3.0.4以降、ISPConfigは、Apacheに加えてnginxWebサーバーを完全にサポートしています。このチュートリアルでは、nginxではなくApacheを使用するサーバーのセットアップについて説明します。

次のソフトウェアを使用します:

- Webサーバー:PHP5を使用したApache2.2

- データベースサーバー:MySQL

- メールサーバー:仮想ユーザーによるPostfix

- DNSサーバー:BIND

- FTPサーバー:pureftpd

- POP3 / IMAP:Dovecot

- Webサイト統計用のWebalizerとAWStats

最終的には、信頼性が高く、ISPConfig3コントロールパネルで簡単に管理できるシステムが必要です。次のガイドは、64ビットバージョンのOpenSUSEを対象としています。

まず、このようなシステムを構築する方法はこれだけではありません。この目標を達成する方法はたくさんありますが、これが私のやり方です。これがあなたのために働くという保証はありません!

注意:このガイドは、ISPConfig3.0.1以降を対象としています。 ISPConfig2.xには適していません。

ISPConfig3マニュアル

ISPConfig 3の使用方法を学ぶために、ISPConfig3マニュアルをダウンロードすることを強くお勧めします。

約300ページで、ISPConfig(管理者、再販業者、クライアント)の背後にある概念をカバーし、ISPConfig 3をインストールおよび更新する方法を説明し、有効な入力の例とともにISPConfigのすべてのフォームとフォームフィールドのリファレンスを含み、 ISPConfig 3で最も一般的なタスクです。また、サーバーをより安全にする方法を示し、最後にトラブルシューティングのセクションがあります。

Android用ISPConfigモニターアプリ

ISPConfig Monitor Appを使用すると、サーバーのステータスを確認し、すべてのサービスが期待どおりに実行されているかどうかを確認できます。 TCPおよびUDPポートを確認し、サーバーにpingを実行できます。さらに、このアプリを使用して、ISPConfigがインストールされているサーバーに詳細を要求できます(ISPConfigモニターアプリをサポートするインストール済みのISPConfig3の最小バージョンは3.0.3.3です! );これらの詳細には、ISPConfigコントロールパネルのモニターモジュールから知っているすべてのもの(サービス、メールとシステムのログ、メールキュー、CPUとメモリの情報、ディスク使用量、クォータ、OSの詳細、RKHunterログなど)が含まれます。 、ISPConfigはマルチサーバー対応であるため、ISPConfigマスターサーバーから制御されているすべてのサーバーを確認できます。

ダウンロードと使用方法については、http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/にアクセスしてください。

1要件

このようなシステムをインストールするには、次のものが必要です。

- OpenSUSE 12.1 DVD 。ここからダウンロードできます:http://download.opensuse.org/distribution/12.1/iso/openSUSE-12.1-DVD-x86_64.iso

- 高速インターネット接続...

2予備メモ

このチュートリアルでは、ホスト名server1.example.comとIPアドレス192.168.0.100およびゲートウェイ192.168.0.1を使用します。これらの設定はユーザーによって異なる場合があるため、必要に応じて置き換える必要があります。

3ベースシステム

OpenSUSE 12.1 DVDから起動し、[インストール]を選択します:

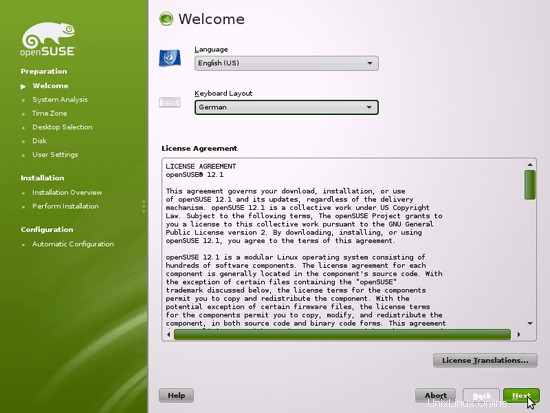

言語、キーボードレイアウトを選択し、ライセンス条項に同意します:

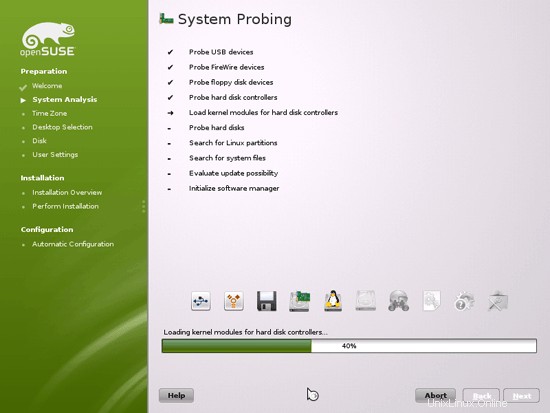

インストーラーはハードウェアを分析し、ソフトウェアリポジトリキャッシュを構築します:

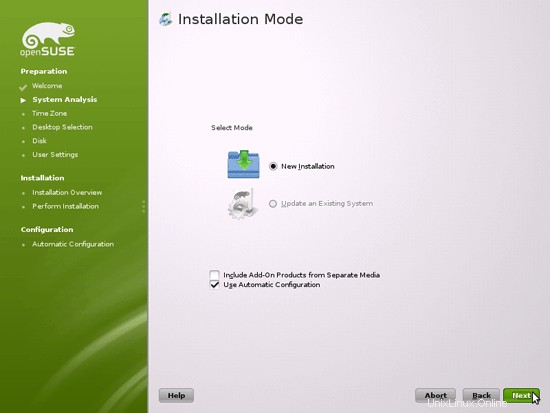

新規インストールを選択します:

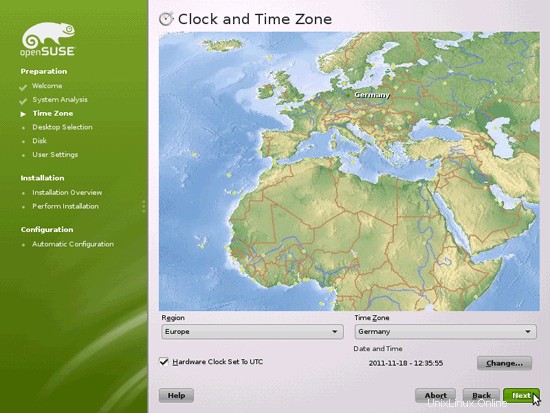

地域とタイムゾーンを選択します:

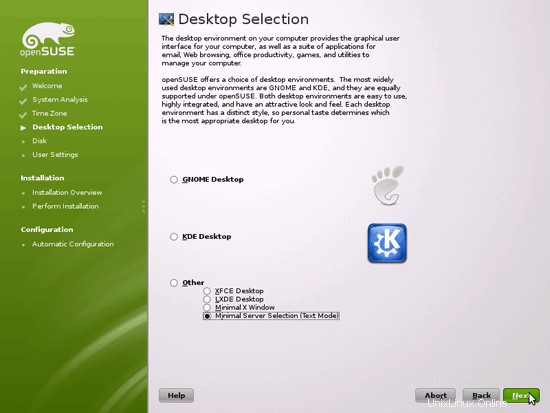

X-Windowデスクトップなしでサーバーをインストールするため、ここで[その他]> [最小サーバー選択(テキストモード)]を選択します。 X-Windowシステムはサーバーを実行するために必要ではなく、システムの速度を低下させます。シェル上またはSSH接続を介してすべての管理タスクを実行します。リモートデスクトップからPuTTY経由。

完璧なサーバー-OpenSUSE12.1x86_64 with Apache2[ISPConfig3]-ページ2

4ネットワーク設定を構成する

OpenSuSEシステム管理ツールであるYastを使用して、ネットワークカードの設定を再構成します。最初の起動後、システムはDHCPでIPアドレスを取得するように構成されます。サーバーの場合は、静的IPアドレスに切り替えます。

実行

yast2

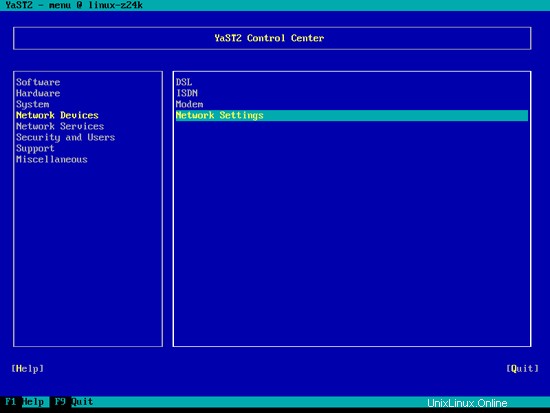

[ネットワークデバイス]>[ネットワーク設定]を選択します:

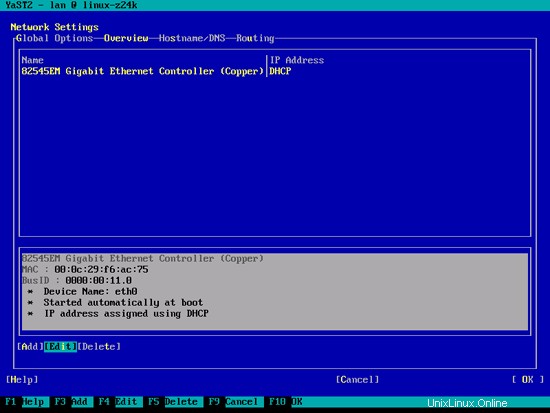

ネットワークカードを選択してから編集:

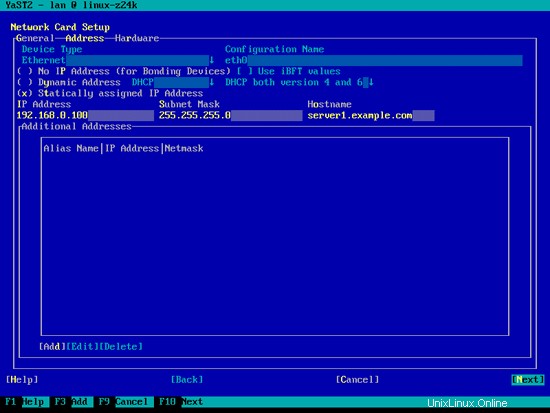

[静的に割り当てられたIPアドレス]を選択し、IPアドレス、サブネットマスク、およびホスト名を入力し、[次へ]を選択して変更を保存します。

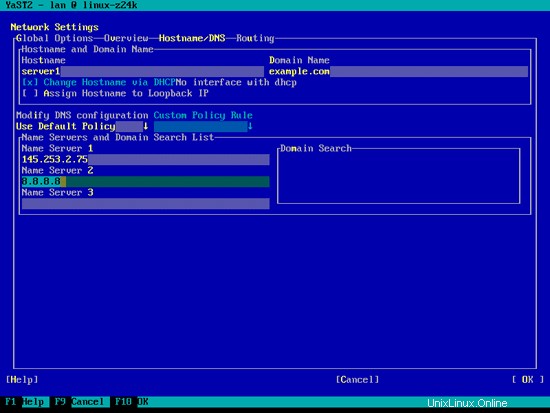

次に、[ホスト名/ DNS]を選択し、ホスト名(例:server1.example.com)とネームサーバー(例:145.253.2.75と8.8.8.8)を入力します。

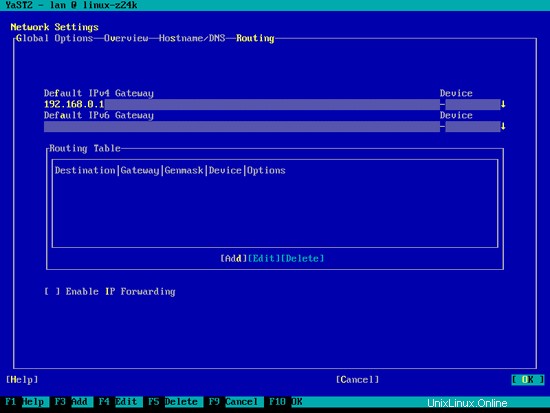

次に、[ルーティング]を選択し、デフォルトゲートウェイを入力して、[OK]をクリックします。

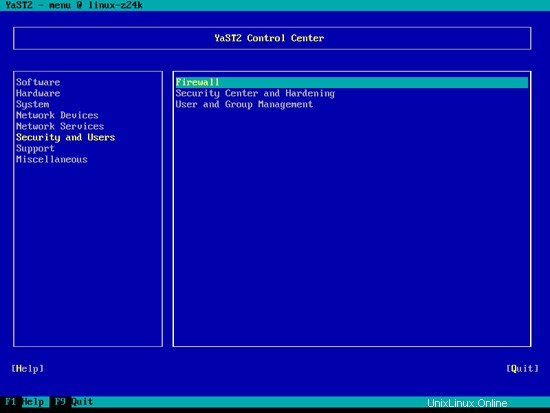

ファイアウォールを設定するには(基本インストール時にファイアウォールを設定しなかった場合)、[セキュリティとユーザー]> [Yastのファイアウォール]を選択します:

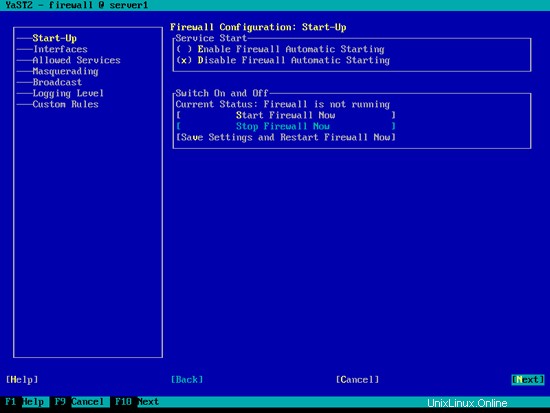

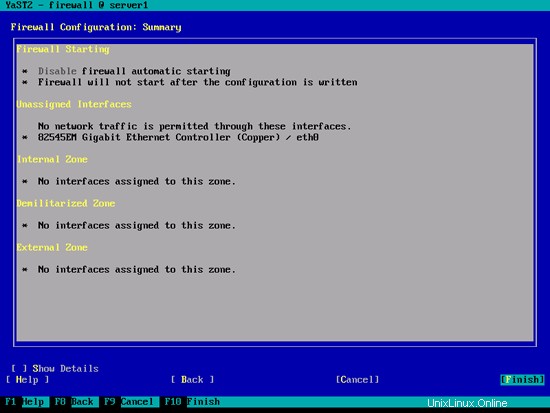

このチュートリアルの最後に、独自のファイアウォールが付属しているISPConfigをインストールしたいと思います。そのため、今はデフォルトのOpenSUSEファイアウォールを無効にしています。もちろん、自由にオンのままにして、必要に応じて構成できます(ただし、OpenSUSEファイアウォールに干渉する可能性が高いため、後で他のファイアウォールを使用しないでください)。

[ファイアウォールの自動開始を無効にする]と[ファイアウォールを今すぐ停止する]を選択し、[次へ]をクリックします。

[完了]をクリックしてYastを終了します:

その後、確認する必要があります

ifconfig

ネットワーク構成が正しい場合。そうでない場合(たとえば、eth0がない場合)、システムを再起動します...

reboot

...その後、ネットワーク構成をもう一度確認します。これで正しいはずです。

5つのアップデートのインストール

次に、openSUSEリポジトリから最新のアップデートをインストールします。実行

zypper update

そして、カーネルアップデートもインストールした可能性が高いため、サーバーを再起動します。

reboot

6いくつかの基本パッケージをインストールする

実行

yast2 -i findutils readline glibc-devel findutils-locate gcc flex lynx compat-readline4 db-devel wget gcc-c++ subversion make vim telnet cron iptables iputils man man-pages nano pico sudo perl-TimeDate

7ジャーナルクォータ

クォータをインストールするには

を実行しますyast2 -i quota

/ etc / fstabを次のように編集します(マウントポイント/および/ srvに、usrjquota =aquota.user、grpjquota =aquota.group、jqfmt =vfsv0を追加しました):

vi /etc/fstab

/dev/sda1 swap swap defaults 0 0 /dev/sda2 / ext4 acl,user_xattr,usrjquota=aquota.user,grpjquota=aquota.group,jqfmt=vfsv0 1 1 /dev/sda3 /srv ext4 acl,user_xattr,usrjquota=aquota.user,grpjquota=aquota.group,jqfmt=vfsv0 1 2 proc /proc proc defaults 0 0 sysfs /sys sysfs noauto 0 0 debugfs /sys/kernel/debug debugfs noauto 0 0 devpts /dev/pts devpts mode=0620,gid=5 0 0 |

次に実行します:

mount -o remount /

mount -o remount / srv

quotacheck -avugm

quote-avug

これらのエラーメッセージが表示されても心配しないでください。quotacheckを初めて実行するときは正常です:

server1:〜#quotacheck -avugm

quotecheck:スキャン/ dev / sda2 [/] done

quotecheck:古いユーザーquotaファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck:古いグループを統計できませんクォータファイル:そのようなファイルまたはディレクトリはありません

quotecheck:古いユーザーを統計できませんクォータファイル:そのようなファイルまたはディレクトリはありません

quotecheck:古いグループのクォータファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck: 3872ディレクトリと32991ファイルをチェックしました

quotacheck:古いファイルが見つかりません。

quotecheck:古いファイルが見つかりません。

quotecheck:/ dev / sda3 [/srv]のスキャンが完了しました

quotacheck:古いユーザークォータファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck:古いグループクォータファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck:古いユーザークォータファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck:古いグループのクォータファイルを統計できません:そのようなファイルまたはディレクトリはありません

quotecheck:6つのディレクトリと0のファイルをチェックしました

quotecheck:古いファイルが見つかりません。

quotecheck:古いファイルが見つかりません。

ser ver1:〜#

完璧なサーバー-Apache2を使用したOpenSUSE12.1x86_64[ISPConfig3]-4ページ

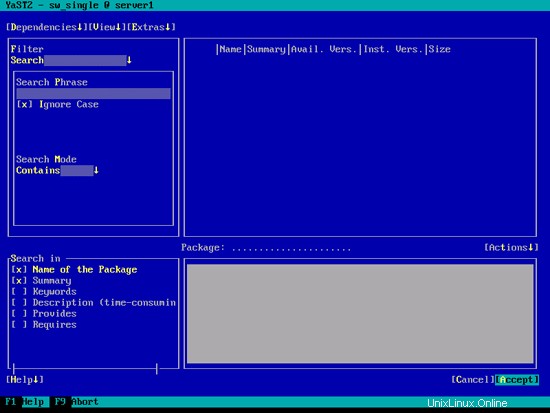

8 Postfix、Dovecot、MySQLをインストール

実行

yast2 -i postfix postfix-mysql mysql mysql-community-server mysql-client libmysqlclient-devel dovecot12 dovecot12-backend-mysql pwgen cron python

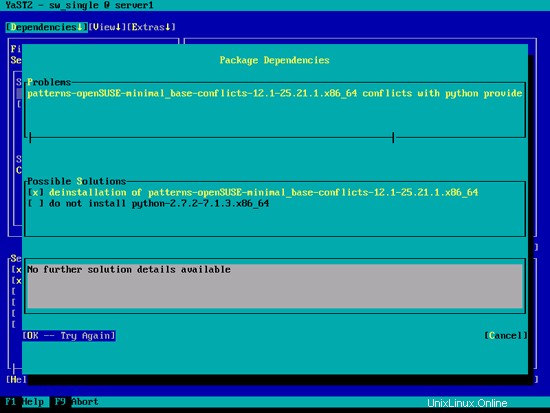

エラーpatterns-openSUSE-minimal_base-conflicts-12.1-25.21.1.x86_64がpython-2.7.2-7.1.3.x86_64によって提供されるpythonと競合する場合は、patterns-openSUSE-minimal_base-conflicts-のオプションdeinstallationを選択します。 12.1-25.21.1.x86_64をクリックし、[OK]をクリックします-再試行:

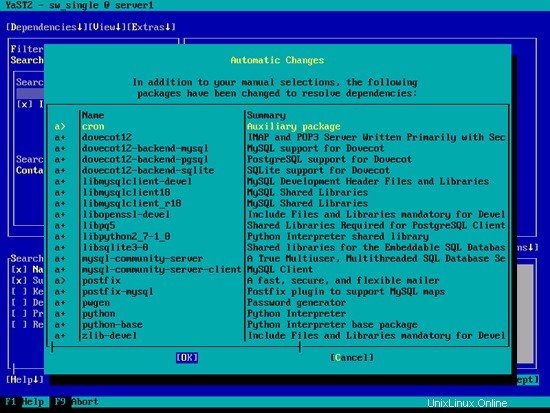

次の画面で[同意する]をクリックします...

...そして最後にOK:

/etc/postfix/master.cfを開きます...

vi /etc/postfix/master.cf

...そして次の行のコメントを外します:

[...] tlsmgr unix - - n 1000? 1 tlsmgr [...] |

次のシンボリックリンクを作成します:

ln -s /usr/lib64/dovecot/modules /usr/lib/dovecot

MySQL、Postfix、およびDovecotを起動し、起動時にサービスを開始できるようにします。

systemctl enable mysql.service

systemctl start mysql.service

systemctl enable postfix.service

systemctl start postfix.service

systemctl enable dovecot.service

systemctl start dovecot.service

次に、getmailパッケージをインストールします:

yast2 -i getmail

MySQLのインストールを保護するには、次のコマンドを実行します。

mysql_secure_installation

ここで、いくつかの質問があります:

server1:〜#mysql_secure_installation

注:このスクリプトのすべての部分を実行することは、すべてのMySQLに推奨されます

本番環境で使用するサーバー!各ステップを注意深くお読みください。

MySQLにログインしてセキュリティで保護するには、rootユーザーの現在の

パスワードが必要です。 MySQLをインストールしたばかりで、

rootパスワードをまだ設定していない場合、パスワードは空白になります。

ここで、Enterキーを押すだけです。

Enter rootの現在のパスワード(noneの場合は入力):<-ENTER

OK、正常に使用されたパスワード、次に進みます...

rootパスワードを設定すると、誰もMySQLにログインできないようになります

適切な権限のないrootユーザー。

rootパスワードを設定しますか? [Y / n] <-Y

新しいパスワード:<-yourrootsqlpassword

新しいパスワードを再入力してください:<-yourrootsqlpassword

パスワードが正常に更新されました!

特権テーブルを再読み込みしています。 。

...成功!

デフォルトでは、MySQLのインストールには匿名のユーザーが含まれているため、ユーザーアカウントを持たなくても誰でもMySQLにログインできます。

それらのために作成されました。これは、テストのみを目的としており、インストールを

少しスムーズにすることを目的としています。

本番環境に移動する前に、それらを削除する必要があります。

匿名ユーザーを削除しますか? [Y / n] <-Y

...成功!

通常、rootは「localhost」からの接続のみを許可する必要があります。これにより、

誰かが、ネットワークからのルートパスワードを推測できないようになります。

ルートログインをリモートで禁止しますか? [Y / n] <-Y

...成功!

デフォルトでは、MySQLには「test」という名前のデータベースが付属しており、誰でもアクセスできます。

これもテストのみを目的としており、

本番環境に移動する前に削除する必要があります。

テストデータベースを削除して、データベースにアクセスしますか? [Y / n] <-Y

-テストデータベースを削除しています...

...成功しました!

-テストデータベースの特権を削除しています...

...成功しました!

特権テーブルを再読み込みすると、これまでに行われたすべての変更が

すぐに有効になります。

特権テーブルを今すぐ再読み込みしますか? [Y / n] <-Y

...成功!

クリーンアップ...

すべて完了しました!上記のすべての手順を完了した場合、MySQLのインストールは安全になっているはずです。

MySQLをご利用いただきありがとうございます。

server1: 〜#

これで、MySQLのセットアップが保護されます。

9 Amavisd-new、Spamassassin And Clamav

Amavisd-new、Spamassassin、Clamavアンチウイルスをインストールします。実行

yast2 -i amavisd-new clamav clamav-db zoo unzip unrar bzip2 unarj perl-DBD-mysql

/etc/amavisd.confを開きます...

vi /etc/amavisd.conf

...そして$mydomain行の下に正しいホスト名で$myhostname行を追加します:

[...] $mydomain = 'example.com'; # a convenient default for other settings $myhostname = "server1.$mydomain"; [...] |

次に、/ var / run / clamav/clamdから/var/ lib / clamav/clamd-socketへのシンボリックリンクを作成します。

mkdir -p / var / run / clamav

ln -s / var / lib / clamav / clamd-socket / var / run / clamav / clamd

OpenSUSE 12.1には、ランタイムデータを保存するための/runディレクトリがあります。 / runはtmpfsになり、/ var /runはtmpfsから/runにバインドマウントされるようになったため、再起動時に空になります。

これは、再起動後、作成したばかりのディレクトリ/ var / run / clamavが存在しなくなるため、clamdの起動に失敗することを意味します。したがって、ファイル/etc/tmpfiles.d/clamav.confを作成します。これにより、システムの起動時にこのディレクトリが作成されます(詳細については、http://0pointer.de/public/systemd-man/tmpfiles.d.htmlを参照してください)。

vi /etc/tmpfiles.d/clamav.conf

D /var/run/clamav 0755 root root - |

amavisdとclamdを開始する前に、/ etc / init.d / amavis initスクリプトを編集する必要があります-デフォルトのinitスクリプトでamavisdを確実に開始、停止、再起動できませんでした:

vi /etc/init.d/amavis

開始セクションと停止セクションの次の行をコメントアウトします。

[...]

start)

# ZMI 20100428 check for stale pid file

#if test -f $AMAVIS_PID ; then

# checkproc -p $AMAVIS_PID amavisd

# if test $? -ge 1 ; then

# # pid file is stale, remove it

# echo -n "(stale amavisd pid file $AMAVIS_PID found, removing. Did amavisd crash?)"

# rm -f $AMAVIS_PID

# fi

#fi

echo -n "Starting virus-scanner (amavisd-new): "

$AMAVISD_BIN start

#if ! checkproc amavisd; then

# rc_failed 7

#fi

rc_status -v

#if [ "$AMAVIS_SENDMAIL_MILTER" == "yes" ]; then

# rc_reset

# echo -n "Starting amavis-milter:"

# startproc -u vscan $AMAVIS_MILTER_BIN -p $AMAVIS_MILTER_SOCK > /dev/null 2>&1

# rc_status -v

#fi

;;

stop)

echo -n "Shutting down virus-scanner (amavisd-new): "

#if checkproc amavisd; then

# rc_reset

$AMAVISD_BIN stop

#else

# rc_reset

#fi

rc_status -v

#if [ "$AMAVIS_SENDMAIL_MILTER" == "yes" ]; then

# rc_reset

# echo -n "Shutting down amavis-milter: "

# killproc -TERM $AMAVIS_MILTER_BIN

# rc_status -v

#fi

;;

[...] |

initスクリプトを変更したため、実行する必要があります

systemctl --system daemon-reload

今。

サービスを有効にするには、次のコマンドを実行します:

systemctl enable amavis.service

systemctl enable clamd.service

systemctl start amavis.service

systemctl start clamd.service

10 PHP5、Ruby、Python、WebDAVを使用してApache2Webサーバーをインストールします

Apache2とsuphpをインストールします。実行:

yast2 -i apache2 apache2-mod_fcgid

PHP5をインストールします:

yast2 -i php5-bcmath php5-bz2 php5-calendar php5-ctype php5-curl php5-dom php5-ftp php5-gd php5-gettext php5-gmp php5-iconv php5-imap php5-ldap php5-mbstring php5-mcrypt php5-mysql php5-odbc php5-openssl php5-pcntl php5-pgsql php5-posix php5-shmop php5-snmp php5-soap php5-sockets php5-sqlite php5-sysvsem php5-tokenizer php5-wddx php5-xmlrpc php5-xsl php5-zlib php5-exif php5-fastcgi php5-pear php5-sysvmsg php5-sysvshm ImageMagick curl apache2-mod_php5

zypper install http://download.opensuse.org/repositories/server:/php/openSUSE_12.1/x86_64/suphp-0.7.1-3.3.x86_64.rpm

次に、次のコマンドを実行して、Apacheモジュール(WebDAVを含む)を有効にします。

a2enmod suexec

a2enmod rewrite

a2enmod ssl

a2enmodアクション

a2enmodsuphp

a2enmod fcgid

a2enmod dav

a2enmod dav_fs

a2enmod dav_lock

chown root:www / usr / sbin / suexec2

chmod 4755 / usr / sbin / suexec2

a2enflag SSL

次に、mod_ruby Apacheモジュールをビルドします(OpenSUSE 12.1パッケージとしては利用できないため、自分でビルドする必要があります):

yast2 -i apache2-devel ruby ruby-devel

cd / tmp

wget http://modruby.net/archive/mod_ruby-1.3.0.tar.gz

tar zxvf mod_ruby-1.3.0.tar.gz

cd mod_ruby-1.3 .0 /

./configure.rb --with-apr-includes =/ usr / include / apr-1

make

make install

a2enmod ruby

Pythonサポートを追加するには、次を実行します:

yast2 -i apache2-mod_python

a2enmod python

次に、phpMyAdminをインストールします:

yast2 -i phpMyAdmin

後で/phpmyadmin(例:http://www.example.com/phpmyadmin)と/ phpMyAdmin(例:http://www.example.com/phpMyAdmin)を使用して、ISPConfigで作成されたすべてのWebサイトからphpMyAdminにアクセスできるようにするため)、/ etc / apache2 / conf.d / phpMyAdmin.conf ...

を開きますvi /etc/apache2/conf.d/phpMyAdmin.conf

...そして最初に次の2つのエイリアスを追加します:

Alias /phpMyAdmin /srv/www/htdocs/phpMyAdmin Alias /phpmyadmin /srv/www/htdocs/phpMyAdmin [...] |

Apacheを起動します:

systemctl enable apache2.service

systemctl start apache2.service

完璧なサーバー-Apache2を使用したOpenSUSE12.1x86_64[ISPConfig3]-5ページ

11郵便配達員

バージョン3.0.4以降、ISPConfigではMailmanメーリングリストを管理(作成/変更/削除)することもできます。この機能を利用する場合は、次のようにMailmanをインストールします。

yast2 -i mailman

Mailmanを開始する前に、mailmanという最初のメーリングリストを作成する必要があります。

/usr/lib/mailman/bin/newlist mailman

server1:〜#/ usr / lib / mailman / bin / newlist mailman

リストを実行している人のメールアドレスを入力します:<-admin email address、e.g. example@unixlinux.online

初期の郵便配達員のパスワード:<-郵便配達員リストの管理者パスワード

Enterキーを押して、郵便配達員の所有者に通知します... <-ENTER

server1:~ #

Mailmanのシステム起動リンクを作成します...

systemctl enable mailman.service

...そしてそれを開始します:

systemctl start mailman.service

次にPostfixを再起動します:

systemctl restart postfix.service

Mailman Apache構成を有効にするには、...

を実行します。a2enflag MAILMAN

...そしてApacheを再起動します:

systemctl restart apache2.service

ISPConfig 3をインストールした後、次のようにMailmanにアクセスできます。

すべてのApachevhostにエイリアス/mailmanを使用できます(Mailmanにアクセスするすべてのvhostに対してsuExecを無効にする必要があることに注意してください!)。つまり、http://<にあるリストのMailman管理インターフェースにアクセスできます。 vhost> / mailman / admin /

http://

12PureFTPdをインストールします

pure-ftpdFTPデーモンをインストールします。実行:

yast2 -i pure-ftpd

systemctl enable pure-ftpd.service

systemctl start pure-ftpd.service

次に、FTPおよびTLSセッションを許可するようにPureFTPdを構成します。 FTPは、すべてのパスワードとすべてのデータがクリアテキストで転送されるため、非常に安全でないプロトコルです。 TLSを使用することにより、通信全体を暗号化できるため、FTPの安全性が大幅に向上します。

TLSにはOpenSSLが必要です。 OpenSSLをインストールするには、次のコマンドを実行するだけです。

yast2 -i openssl

/etc/pure-ftpd/pure-ftpd.confを開きます...

vi /etc/pure-ftpd/pure-ftpd.conf

FTPをおよび許可する場合 TLSセッション、TLSを1に設定します:

[...] # This option can accept three values : # 0 : disable SSL/TLS encryption layer (default). # 1 : accept both traditional and encrypted sessions. # 2 : refuse connections that don't use SSL/TLS security mechanisms, # including anonymous sessions. # Do _not_ uncomment this blindly. Be sure that : # 1) Your server has been compiled with SSL/TLS support (--with-tls), # 2) A valid certificate is in place, # 3) Only compatible clients will log in. TLS 1 [...] |

TLSセッションのみ(FTPなし)を受け入れる場合は、TLSを2に設定します。

[...] # This option can accept three values : # 0 : disable SSL/TLS encryption layer (default). # 1 : accept both traditional and encrypted sessions. # 2 : refuse connections that don't use SSL/TLS security mechanisms, # including anonymous sessions. # Do _not_ uncomment this blindly. Be sure that : # 1) Your server has been compiled with SSL/TLS support (--with-tls), # 2) A valid certificate is in place, # 3) Only compatible clients will log in. TLS 2 [...] |

TLSをまったく許可しない(FTPのみ)には、TLSを0に設定します。

[...] # This option can accept three values : # 0 : disable SSL/TLS encryption layer (default). # 1 : accept both traditional and encrypted sessions. # 2 : refuse connections that don't use SSL/TLS security mechanisms, # including anonymous sessions. # Do _not_ uncomment this blindly. Be sure that : # 1) Your server has been compiled with SSL/TLS support (--with-tls), # 2) A valid certificate is in place, # 3) Only compatible clients will log in. TLS 0 [...] |

TLSを使用するには、SSL証明書を作成する必要があります。 / etc / ssl / private /に作成するので、最初にそのディレクトリを作成します:

mkdir -p /etc/ssl/private/

その後、次のようにSSL証明書を生成できます。

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

国名(2文字のコード)[AU]:<-国名を入力します(例:「DE」)。

州名または州名(フルネーム)[一部の州]:<-州を入力しますまたは州名。

地域名(例:市)[]:<-市区町村を入力してください。

組織名(例:会社)[Internet Widgits Pty Ltd]:<-組織名を入力してください(例:会社名)

組織単位名(例:セクション)[]:<-組織単位名(例:「IT部門」)を入力します。

一般名(例:あなたの名前)[]:<-システムの完全修飾ドメイン名を入力します(例: "server1.example.com")。

メールアドレス[]:<-メールアドレスを入力します。

SSL証明書のアクセス許可を変更します:

chmod 600 /etc/ssl/private/pure-ftpd.pem

最後にPureFTPdを再起動します:

systemctl restart pure-ftpd.service

それでおしまい。これで、FTPクライアントを使用して接続を試みることができます。ただし、TLSを使用するようにFTPクライアントを構成する必要があります。FileZillaでこれを行う方法については、次の章を参照してください。

13BINDのインストール

BINDネームサーバーは次のようにインストールできます:

yast2 -i bind

BINDシステムのスタートアップリンクを作成して開始します:

systemctl enable named.service

systemctl start named.service

14WebalizerとAWStatsをインストールする

ISPConfig 3ではWebalizerとAWStatsのどちらを使用してWebサイトの統計を作成するかを選択できるため、両方をインストールします(この記事の執筆時点では、OpenSUSE 12.1用のAWStatsパッケージはありませんでした。したがって、OpenSUSE 11.4用にインストールします) :

yast2 -i webalizer perl-DateManip

zypper install http://download.opensuse.org/repositories/network:/utilities/openSUSE_11.4/noarch/awstats-7.0-14.1.noarch.rpm

15fail2banをインストール

fail2banは次のようにインストールできます:

yast2 -i fail2ban

16Jailkitのインストール

Jailkitは次のようにインストールできます:

zypper install http://download.opensuse.org/repositories/security/openSUSE_12.1/x86_64/jailkit-2.13-1.1.x86_64.rpm

17システム時計を同期する

システムクロックをNTPサーバーと同期させる場合は、次の手順を実行します。

yast2 -i xntp

次に、ntpのシステム起動リンクを追加してntpを起動します:

systemctl enable ntp.service

systemctl start ntp.service

18rkhunterをインストールする

rkhunterは次のようにインストールできます:

yast2 -i rkhunter

完璧なサーバー-Apache2を使用したOpenSUSE12.1x86_64[ISPConfig3]-6ページ

19SquirrelMailをインストールする

SquirrelMailウェブメールクライアントをインストールするには、次のコマンドを実行します:

yast2 -i squirrelmail-beta

次に、/ etc / apache2 / conf.d / squirrelmail.confの先頭にエイリアス/webmailと/squirrelmailを作成して、任意のvhost(http://www.example.com/webmailやhttp://www.example.com/squirrelmail):

vi /etc/apache2/conf.d/squirrelmail.conf

Alias /squirrelmail /srv/www/htdocs/squirrelmail Alias /webmail /srv/www/htdocs/squirrelmail [...] |

次に、ディレクトリ/ srv / www / htdocs / squirrelmail / dataを作成し、wwwグループが書き込むことができるように十分な権限を付与します。

mkdir / srv / www / htdocs / squirrelmail / data

chown root:www / srv / www / htdocs / squirrelmail / data

chmod 770 / srv / www / htdocs / squirrelmail / data

次に、Apacheを再起動します。

systemctl restart apache2.service

次に、SquirrelMailを設定します:

/srv/www/htdocs/squirrelmail/config/conf.pl

Dovecotを使用していることをSquirrelMailに伝える必要があります:

警告:

ファイル「config / config.php」が見つかりましたが、

古いバージョンのSquirrelMail用です。

このファイルからデフォルトを読み取ることは可能ですが、

多くの設定がバージョン間で変更されることに注意してください。

アップグレードするたびに、クリーンなconfig.phpから始めることをお勧めします。

これを行うには、config/config.phpを邪魔にならない場所に移動します。

古いconfig.php[y/ N]を使用して読み込みを続行しますか? <-y

警告を停止しますか[y/N]? <-y

SquirrelMail Configuration:Read:config.php(1.5.0)

--------------------- ------------------------------------

メインメニュー-

1。組織の設定

2。サーバー設定

3。フォルダのデフォルト

4。一般的なオプション

5。ユーザーインターフェース

6。アドレス帳

7。今日のメッセージ(MOTD)

8。プラグイン

9。データベース

10。言語設定

11。微調整

D.特定のIMAPサーバー用に事前定義された設定を設定します

C色をオンにします

Sデータを保存します

Q終了します

コマンド>><-D

SquirrelMailの構成:読み取り:config.php

--------------------------- ------------------------------

SquirrelMailを構築している間に、いくつかの

設定を発見しましたこれは、他のサーバーではうまく機能しない一部のサーバーでうまく機能します。

IMAPサーバーを選択した場合、このオプションにより、そのサーバーに事前定義された設定が

設定されます。

引き続き、すべてを確認する必要があることに注意してください。

正しい。これによってすべてが変わるわけではありません。

これが変更される設定はごくわずかです。

IMAPサーバーを選択してください:

bincimap =BincIMAPサーバー

courier=クーリエIMAPサーバー

cyrus =Cyrus IMAP server

dovecot =Dovecot Secure IMAP server

exchange =Microsoft Exchange IMAP server

hmailserver =hMailServer

/ 32

uw=ワシントン大学のIMAPサーバー

gmail=Googleメール(Gmail)アカウントへのIMAPアクセス

変更しない

変更しない

コマンド>><-dovecot

SquirrelMail Configuration:Read:config.php

------------------- --------------------------------------

SquirrelMailを構築している間、

他のサーバーではうまく機能しない一部のサーバーで、より適切に機能する

いくつかの設定を発見しました。 IMAPサーバーを選択した場合、このオプションにより、そのサーバーに事前定義された設定が

設定されます。

引き続き、すべてを確認する必要があることに注意してください。

正しい。これによってすべてが変わるわけではありません。

これが変更される設定はごくわずかです。

IMAPサーバーを選択してください:

bincimap =BincIMAPサーバー

courier=クーリエIMAPサーバー

cyrus =Cyrus IMAP server

dovecot =Dovecot Secure IMAP server

exchange =Microsoft Exchange IMAP server

hmailserver =hMailServer

/32

uw = University of Washington's IMAP server

gmail = IMAP access to Google mail (Gmail) accounts

quit = Do not change anything

Command >> dovecot

imap_server_type = dovecot

default_folder_prefix =

trash_folder = Trash

sent_folder = Sent

draft_folder = Drafts

show_prefix_option = false

default_sub_of_inbox = false

show_contain_subfolders_op tion = false

optional_delimiter = detect

delete_folder = false

force_username_lowercase = true

Press enter to continue... <-- ENTER

SquirrelMail Configuration : Read: config.php (1.5.0)

---------------------------------------------------------

Main Menu --

1. Organization Preferences

2. Server Settings

3. Folder Defaults

4. General Options

5. User Interface

6. Address Books

7. Message of the Day (MOTD)

8. Plugins

9. Database

10. Language settings

11. Tweaks

D. Set pre-defined settings for specific IMAP servers

C Turn color on

S Save data

Q Quit

Command >> <-- S

SquirrelMail Configuration : Read: config.php (1.5.0)

---------------------------------------------------------

Main Menu --

1. Organization Preferences

2. Server Settings

3. Folder Defaults

4. General Options

5. User Interface

6. Address Books

7. Message of the Day (MOTD)

8. Plugins

9. Database

10. Language settings

11. Tweaks

D. Set pre-defined settings for specific IMAP servers

C Turn color on

S Save data

Q Quit

Command >> S

Data saved in config.php

Done activating plugins; registration data saved in plugin_hooks.php

Press enter to continue... <-- ENTER

SquirrelMail Configuration : Read: config.php (1.5.0)

---------------------------------------------------------

Main Menu --

1. Organization Preferences

2. Server Settings

3. Folder Defaults

4. General Options

5. User Interface

6. Address Books

7. Message of the Day (MOTD)

8. Plugins

9. Database

10. Language settings

11. Tweaks

D. Set pre-defined settings for specific IMAP servers

C Turn color on

S Save data

Q Quit

Command >> <-- Q

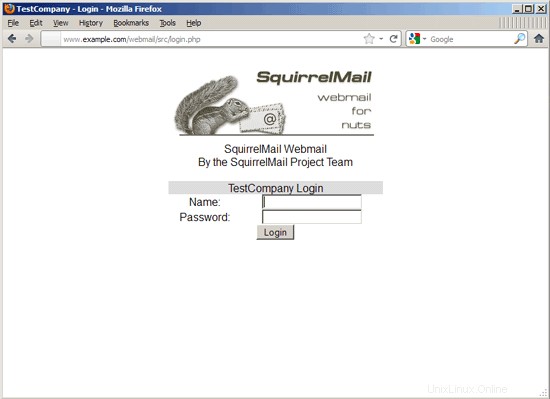

After you have created a website in ISPConfig, you can access SquirrelMail using the /webmail or /squirrelmail aliases:

20 ISPConfig 3

Before we install ISPConfig 3, make sure that the /var/vmail/ directory exists:

mkdir /var/vmail/

Download the current ISPConfig 3 version and install it. The ISPConfig installer will configure all services like Postfix, Dovecot, etc. for you. A manual setup as required for ISPConfig 2 is not necessary anymore.

You now also have the possibility to let the installer create an SSL vhost for the ISPConfig control panel, so that ISPConfig can be accessed using https:// instead of http://. To achieve this, just press ENTER when you see this question:Do you want a secure (SSL) connection to the ISPConfig web interface (y,n) [y]:.

cd /tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install/install/

Now start the installation process by executing:

php -q install.php

server1:/tmp/ispconfig3_install/install # php -q install.php

--------------------------------------------------------------------------------

_____ ___________ _____ __ _ ____

|_ _/ ___| ___ \ / __ \ / _(_) /__ \

| | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ /

| | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ |

_| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \

\___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/

__/ |

|___/

--------------------------------------------------------------------------------

>> Initial configuration

Operating System: openSUSE or compatible, unknown version.

Following will be a few questions for primary configuration so be careful.

Default values are in [brackets] and can be accepted with

Tap in "quit" (without the quotes) to stop the installer.

Select language (en,de) [en]: <-- ENTER

Installation mode (standard,expert) [standard]: <-- ENTER

Full qualified hostname (FQDN) of the server, eg server1.domain.tld [server1.example.com]: <-- ENTER

MySQL server hostname [localhost]: <-- ENTER

MySQL root username [root]: <-- ENTER

MySQL root password []: <-- yourrootsqlpassword

MySQL database to create [dbispconfig]: <-- ENTER

MySQL charset [utf8]: <-- ENTER

Generating a 2048 bit RSA private key

.......................................................+++

.................................................+++

writing new private key to 'smtpd.key'

-----

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]: <-- ENTER

State or Province Name (full name) [Some-State]: <-- ENTER

Locality Name (eg, city) []: <-- ENTER

Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- ENTER

Organizational Unit Name (eg, sect ion) []: <-- ENTER

Common Name (eg, YOUR name) []: <-- ENTER

Email Address []: <-- ENTER

Configuring Jailkit

Configuring Dovecot

chmod: cannot access `/etc/dovecot/dovecot-sql.conf~': No such file or directory

Configuring Spamassassin

Configuring Amavisd

Configuring Getmail

Configuring Pureftpd

Configuring BIND

Configuring Apache

Configuring Vlogger

Configuring Apps vhost

Configuring Bastille Firewall

Configuring Fail2ban

Installing ISPConfig

ISPConfig Port [8080]: <-- ENTER

Do you want a secure (SSL) connection to the ISPConfig web interface (y,n) [y]: <-- ENTER

Generating RSA private key, 4096 bit long modulus

........++

.....................................++

e is 65537 (0x10001)

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]: <-- ENTER

State or Province Name (full name) [Some-State]: <-- ENTER

Locality Name (eg, city) []: <-- ENTER

Organization Name (eg, company) [Internet Widgits Pty Ltd]: <-- ENTER

Organizational Unit Name (eg, section) []: <-- ENTER

Common Name (eg, YOUR name) []: <-- ENTER

Email Address []: <-- ENTER

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []: <-- ENTER

An optional company name []: <-- ENTER

writing RSA key

Configuring DBServer

Installing ISPConfig crontab

no crontab for root

no crontab for getmail

Restarting services ...

redirecting to systemctl

redirecting to systemctl

redirecting to systemctlredirecting to systemctl

redirecting to systemctl

redirecting to systemctl

redirecting to systemctl

redirecting to systemctl

Installation completed.

server1:/tmp/ispconfig3_install/install #

Clean up the /tmp directory:

cd /tmp

rm -rf /tmp/ispconfig3_install

rm -f /tmp/ISPConfig-3-stable.tar.gz

Open /etc/suphp.conf...

vi /etc/suphp.conf

... and make sure that it contains x-httpd-suphp="php:/srv/www/cgi-bin/php" instead of x-httpd-suphp="php:/srv/www/cgi-bin/php5" towards the end of the file:

[...] [handlers] ;Handler for php-scripts x-httpd-suphp="php:/srv/www/cgi-bin/php" [...] |

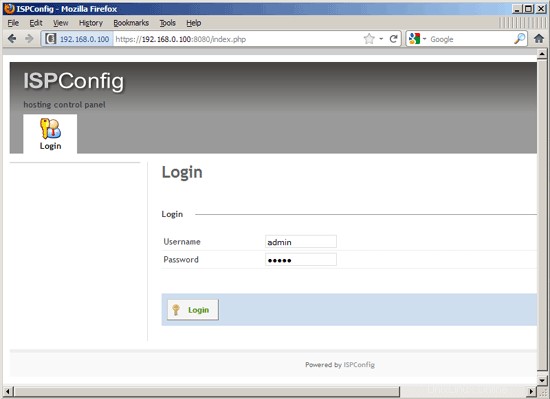

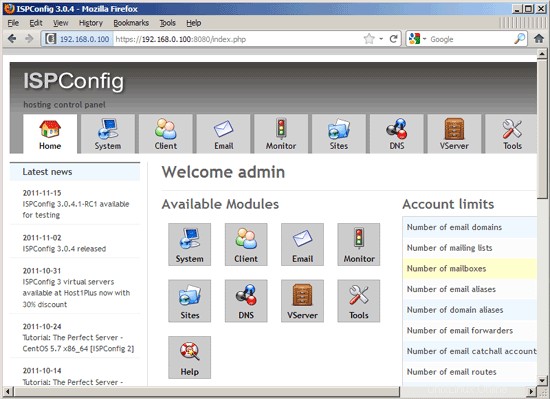

Afterwards you can access ISPConfig 3 under http(s)://server1.example.com:8080/ or http(s)://192.168.0.100:8080/ (http or https depends on what you chose during installation). Log in with the username admin and the password admin (you should change the default password after your first login):

20.1 ISPConfig 3 Manual

In order to learn how to use ISPConfig 3, I strongly recommend to download the ISPConfig 3 Manual.

On about 300 pages, it covers the concept behind ISPConfig (admin, resellers, clients), explains how to install and update ISPConfig 3, includes a reference for all forms and form fields in ISPConfig together with examples of valid inputs, and provides tutorials for the most common tasks in ISPConfig 3. It also lines out how to make your server more secure and comes with a troubleshooting section at the end.

20.2 ISPConfig Monitor App For Android

ISPConfig Monitor Appを使用すると、サーバーのステータスを確認し、すべてのサービスが期待どおりに実行されているかどうかを確認できます。 TCPおよびUDPポートを確認し、サーバーにpingを実行できます。 In addition to that you can use this app to request details from servers that have ISPConfig installed (please note that the minimum installed ISPConfig 3 version with support for the ISPConfig Monitor App is 3.0.3.3! ); these details include everything you know from the Monitor module in the ISPConfig Control Panel (e.g. services, mail and system logs, mail queue, CPU and memory info, disk usage, quota, OS details, RKHunter log, etc.), and of course, as ISPConfig is multiserver-capable, you can check all servers that are controlled from your ISPConfig master server.

ダウンロードと使用方法については、http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/にアクセスしてください。

21 Links

- OpenSUSE:http://www.opensuse.org/

- ISPConfig:http://www.ispconfig.org/