今日は、cPanel ポートとは何かを調べる方法と、すべてのコントロール パネル ベースの Web サービスが正常に機能するようにファイアウォールを構成する方法を紹介します。

このシステム ポートは、メール、Named、MySQL、HTTP など、Web ホスティング サービスの多くの重要な領域で使用されます。

メインの cPanel ホスティング記事投稿の一部であるこのミニ ナレッジ ベースでは、cPanel メール ポートを構成する方法と、CSF および APF ファイアウォールを実行している RHEL、CentOS、CloudLinux サーバーの一般的な cPanel ポートについても学習します。 cpanel のデフォルトで開いているポートをリストすることから始めましょう。

cPanel ポートのリスト

cPanel(コントロール パネル)と WHM(ウェブホスト マネージャー)をインストールすると、デフォルトで多くのサービスがインストールされます。使用しないすべてのソフトウェアを確認してアンインストールするのは、システム管理者または Web ホスティング会社次第です。よりアクティブなサービスは、それらのサービスに向けられたより多くのシステム リソースを意味し、より多くのサービスが攻撃によって悪用されることを意味します。

| ポート | サービス |

|---|---|

| 20 | FTP 代替ポートと転送プロトコル |

| 21 | FTP (ファイル転送プロトコル) |

| 22 | SSH ポート (セキュア シェル) |

| 25 | SMTP |

| 26 | SMTP 代替ポート |

| 37 | rdate デーモン |

| 43 | whois サーバー |

| 53 | BIND DNS サーバー |

| 80 | http サーバー |

| 110 | POP3 デーモン |

| 113 | ident |

| 143 | IMAP メール ポート |

| 443 | https (ssl 証明書の SSL 経由の http) |

| 465 | SMTP、セキュア SSL/TLS ポート |

| 579 | cPHulk セキュリティ ツール |

| 783 | SpamAssassin™ デーモン |

| 873 | rsync デーモン |

| 993 | IMAP over SSL |

| 995 | POP3 over SSL |

| 2077 | WebDAV サービス |

| 2078 | SSL 経由の WebDAV サービス |

| 2079 | CalDAV と CardDAV |

| 2080 | SSL 経由の CalDAV および CardDAV |

| 2082 | cPanel ログイン ポート |

| 2083 | SSL 経由の cPanel ログイン |

| 2086 | WHM (ウェブホスト マネージャー) ログイン |

| 2087 | SSL 経由の WHM ログイン |

| 2089 | cPanel ライセンス チェック |

| 2095 | ウェブメール |

| 2096 | SSL 経由のウェブメール |

| 3306 | MySQL |

ファイアウォール構成

サーバーからロックアウトされないように、この手順を注意深く確認してください。最終的なファイアウォール ルールを適用する前に、パブリック インターネット接続 IP をホワイトリストに登録してください。 Linux ターミナル (コマンド ライン) を決して閉じず、ファイアウォールのセットアップを構成およびテストしている間は、サーバーへのシェル アクセスを常に開いたままにしてください。

このファイアウォールは、ホスティング環境として専用サーバーまたはクラウド vps に直接ルート アクセスできる場合にのみ設定できます... joomla ホスティング、ワードプレス Web ホスティング、magento ホスティングなどの共有およびリセラー ホスティング プランでは、おそらく役に立たないでしょう。サーバーへの root アクセスを提供しないでください。

ConfigServer は、CSF と呼ばれる優れたファイアウォールを構築しました。これは、完全にカスタマイズ可能なシェルと WHM ファイアウォール管理インターフェースを提供します。これにより、iptables ルールを簡単に編集、再起動、停止、開始できます。しかし正直なところ、これは単純な iptables ファイアウォール以上のものであり、完全なパケット検査ファイアウォールであり、侵入検知システムであり、Linux サーバー セキュリティ アプリケーションでもあります。

CSF ファイアウォールをインストール

wget https://download.configserver.com/csf.tgz tar -xzf csf.tgz cd csf & ./install.cpanel.sh

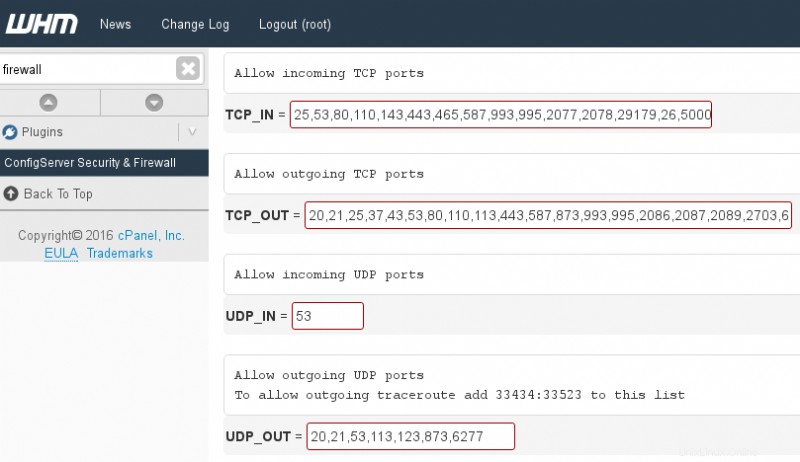

WHM>> プラグイン>> ConfigServer &Firewall に移動

非常に重要なことですが、ファイアウォールの設定をテストするには、TESTING ="1" のままにしておく必要があります。これにより、自分のサーバーからブロックされた場合、CSF cron が ipables ルールをクリアした後、数分以内に再度ログインできます。ファイアウォールでポートを適切に構成していない場合に備えて。

# Testing flag - enables a CRON job that clears iptables incase of # configuration problems when you start csf. This should be enabled until you # are sure that the firewall works - i.e. incase you get locked out of your # server! Then do remember to set it to 0 and restart csf when you're sure # everything is OK. Stopping csf will remove the line from /etc/crontab # # lfd will not start while this is enabled TESTING = "1"

ポート変数は以下のとおりです:

# Allow incoming TCP ports TCP_IN = "22,25,26,53,80,110,143,443,465,587,993,995,2077,2078" # Allow outgoing TCP ports TCP_OUT = "20,21,22,25,26,37,43,53,80,110,113,443,587,873,993,995,2086,2087,2089,2703" # Allow incoming UDP ports UDP_IN = "53" # Allow outgoing UDP ports # To allow outgoing traceroute add 33434:33523 to this list UDP_OUT = "20,21,53,113,873,6277"

これは基本的な cPanel ポート ファイアウォール構成です。CSF のドキュメントを参照してファイアウォールを適切に構成する必要があります。これには、サーバー ポートや送受信接続を保護および強化するためのオプションがさらに多く含まれているためです。 CSF でポートを開く方法について疑問がある場合は、cPanel サーバー用の完全な CSF ファイアウォール インストール ガイドを確認することもできます。

APF ファイアウォールでのポートの構成

APF ファイアウォールは、CSF ファイアウォールのもう 1 つの代替手段であり、CSF 以前から存在し、netfilter/iptables ファイアウォールのフロント エンド サービスです。 CSF と同じように、ファイアウォール管理ソリューションであるだけでなく、サーバー セキュリティ スイートでもあります。

APF ファイアウォールをインストール

wget http://www.rfxn.com/downloads/apf-current.tar.gz tar -xvpzf apf-current.tar.gz cd apf-* sh ./install.sh

APF ファイアウォールがインストールされたので、構成しましょう。

nano -w /etc/apf/conf.apf

「DEVEL_MODE」変数を検索し、ファイアウォールの設定に満足するまで、1 に設定されていることを確認してください。

# !!! Do not leave set to (1) !!! # When set to enabled; 5 minute cronjob is set to stop the firewall. Set # this off (0) when firewall is determined to be operating as desired. DEVEL_MODE="1"

次に、TCP および UDP 変数に必要なポートを構成しましょう:

# Configure inbound (ingress) accepted services. This is an optional # feature; services and customized entries may be made directly to an ip's # virtual net file located in the vnet/ directory. Format is comma separated # and underscore separator for ranges. # # Common inbound (ingress) TCP ports IG_TCP_CPORTS="22,25,26,53,80,110,143,443,465,587,993,995,2077,2078" # Common inbound (ingress) UDP ports IG_UDP_CPORTS="53" # Outbound (egress) filtering EGF="1" # Common outbound (egress) TCP ports EG_TCP_CPORTS="20,21,22,25,26,37,43,53,80,110,113,443,587,873,993,995,2086,2087,2089,2703" # Common outbound (egress) UDP ports EG_UDP_CPORTS="20,21,53,113,873,6277"

準備ができたら、APF を再起動して変更を適用します。

service apf restart

これは基本的な APF ファイアウォール構成にすぎません。APF ドキュメントを読み、必要に応じて iptables ファイアウォールを慎重に確認して再構成する必要があります。

結論

この投稿で見たように、CSF ファイアウォールと APF ファイアウォールの両方が iptables ルールとサーバー セキュリティ管理のための堅固なソリューションを提供しますが、APF ファイアウォールよりも頻繁に更新され、構築されたファイアウォールであるため、CSF を常に最初のソリューションとしてお勧めします。 cPanel プラットフォーム用。

さらに読む:

- cPanel でポートが開いているかどうかを確認する方法