このチュートリアルでは、CentOSでIptablesファイアウォールを構成する方法を示します。知らなかった方のために、Iptablesはシステム管理者ができるユーザースペースアプリケーションプログラムです。 Linuxカーネルファイアウォール(さまざまなNetfilterモジュールとして実装)によって提供されるテーブルと、それが格納するチェーンとルールを構成します。現在、さまざまなカーネルモジュールとプログラムがさまざまなプロトコルに使用されています。iptablesはIPv4に、ip6tablesはIPv6に、arptablesはARPに適用されます。イーサネットフレーム用のebtables。

この記事は、少なくともLinuxの基本的な知識があり、シェルの使用方法を知っていること、そして最も重要なこととして、サイトを独自のVPSでホストしていることを前提としています。インストールは非常に簡単で、ルートアカウントで実行されていますが、そうでない場合は、'sudoを追加する必要があります。 ルート権限を取得するコマンドに‘。 CentOSサーバーでIptablesファイアウォールを構成する手順を説明します。

前提条件

- 次のオペレーティングシステムのいずれかを実行しているサーバー:CentOSLinux。

- 潜在的な問題を防ぐために、OSの新規インストールを使用することをお勧めします。

non-root sudo userまたはroot userへのアクセス 。non-root sudo userとして行動することをお勧めします ただし、ルートとして機能するときに注意しないと、システムに害を及ぼす可能性があるためです。

CentOSでのConfigurationIptablesファイアウォール

Iptablesのセットアップ

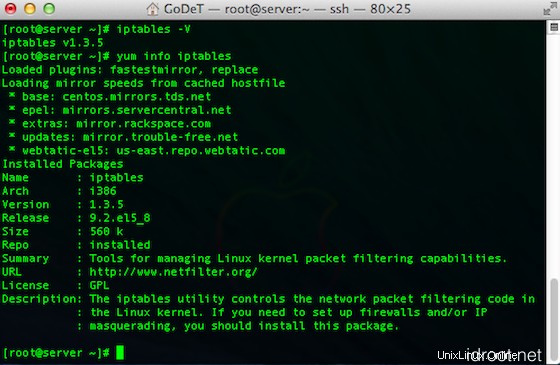

次の手順を使用して、iptablesがインストールされていることを確認し、iptablesのステータスを表示できます。ターミナルを開き、次のコマンドを入力します。

# iptables -V # yum info iptables

上記のメッセージが表示されない場合は、次のコマンドを入力してiptablesをインストールできます。

# yum -y install iptables

ファイアウォールについて、現在、合計4つのチェーンがあります。

- 入力:デフォルトのチェーンは、システムにアドレス指定されたパケットに使用されます。

- 出力:システムから生成されたデフォルトのチェーン。

- 転送:パケットが別のインターフェースを介して送信される場合、デフォルトのチェーンが使用されます。

- RH-Firewall-1-INPUT:ユーザー定義のカスタムチェーン。

ターゲットの意味

- ターゲット ACCEPT パケットを許可することを意味します。

- ターゲットの拒否 パケットをドロップして、リモートホストにエラーメッセージを送信することを意味します。

- ターゲットのドロップ パケットをドロップすることを意味し、リモートホストまたは送信ホストにエラーメッセージを送信しません。

CentOSのデフォルトのiptables構成では、Nginx Webサーバーで使用されるHTTP(TCP PORT#80)およびHTTPS(TCP PORT#443)ポートへのアクセスが許可されていません。構成手順:

ステップ1:すべてのIptablesルールをフラッシュする

# iptables -F # iptables -X # iptables -t nat -F # iptables -t nat -X # iptables -t mangle -F # iptables -t mangle -X

ステップ2:デフォルトのルールを設定する

# iptables -P INPUT DROP # iptables -P FORWARD ACCEPT # iptables -P OUTPUT ACCEPT

ステップ3:HTTP(ポート80)およびHTTPS(ポート443)へのアクセスを許可する

# iptables -A INPUT -i lo -j ACCEPT # iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT # iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT # iptables -A INPUT -p icmp -j ACCEPT # iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j ACCEPT # iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 443 -j ACCEPT

電源を入れてiptablesを保存します

次の2つのコマンドを入力して、ファイアウォールをオンにします。

# chkconfig iptables on # service iptables save

おめでとうございます!ファイアウォールの構成に成功しました。CentOSシステムの構成Iptablesファイアウォールにこのチュートリアルを使用していただきありがとうございます。追加のヘルプや役立つ情報については、CentOSの公式Webサイトを確認することをお勧めします。