Debian10または11Bullseyeをインストールした後、UFWファイアウォールの使用法でエラーが発生した場合-「コマンドが見つかりません」というエラーが発生した場合は、インストールする必要があります。そして、このチュートリアルでは、それを学びます。

UFW(単純な火災 壁)はIPTablesへのインターフェースです 、ファイアウォールを構成するプロセスを簡素化することになっています。 UFWの目的は、非常に強力なコマンドラインベースのフロントエンドですが、提供するIPTablesを構成するのは簡単ではありません。 UFWはIPv4とIPv6の両方をサポートしています。ネットワークを保護したい場合、またはサーバーの着信接続と発信接続を監視したい場合は、ファイアウォールを回避する方法はありません。 UFWは、ターミナルを介して制御および構成できる実用的なツールです。

UFWはパッケージソースに含まれているため、インストールは非常に簡単です。少なくとも、UbuntuまたはDebianディストリビューションを使用している場合はそうです。 学ぶ – Debian10Busterを11にアップグレードする方法…

Debian11または10にUFWファイアウォールをインストールして有効にする

1。 Debian11/10でUFWをセットアップする

Debian Linuxをインストールした後、見つからないエラーのためにUFWコマンドを使用できない場合は、最初にインストールする必要があります。

sudo apt update sudo apt install ufw

2。 DebianBullseyeでファイアウォールを有効/開始する

設定後、ファイアウォールのサービスはデフォルトではアクティブ化されません。ファイアウォールを有効にするには、次のコマンドを実行します。

sudo ufw enable

3。 UFWステータスを確認する

UFWファイアウォールサービスがエラーなしで正しく機能していることを確認するには:

sudo ufw status

4。停止または無効にするには(オプション)

ファイアウォールを停止または無効にする場合は、次を実行します。

sudo ufw disable

5。ファイアウォールルール-ポートを許可または拒否

ルールを定義せずにファイアウォールをアクティブ化すると、すべての着信接続が禁止され、すべての発信接続が許可されます。

ufwは、3つの構成ファイルに保存されている3レベルのルールセットを使用します。これらは次の順序で読み取られ、評価されます。

/etc/ufw/before.rules

/var/lib/ufw/user.rules (または /lib/ufw/user.rules –コマンドラインで定義されたルールも保持されます)

/etc/ufw/after.rules

これは、 user.rulesのルールを意味します before.rulesにあるものを上書きする可能性があります およびafter.rulesのルール user.rulesのもの

UFWのデフォルトのルールファイルには、問題のない内部ネットワークトラフィックを可能にするいくつかの基本的なルールが含まれています。ただし、ufwでルールを追加できます 以下に示す非常に単純なコマンド構文を使用します。

sudo ufw allow|deny|reject SERVICE

例:

UFWでポート番号8080を許可するには、コマンドは次のようになります。

sudo ufw allow 8080

アクセスを拒否するには:

sudo ufw deny 8080

6。特別なポート範囲とIPを許可する

UFWは、個々のポートではなく、ポート範囲へのアクセスを有効にすることができます。 ここでは、ルールを適用するプロトコル(UDPまたはTCP)を指定する必要があります。

許可するポートの範囲が5000から5010に及ぶ場合は、ターミナルでUDPとTCPに対して次のコマンドを実行する必要があります。

sudo ufw allow 5000:5010/udp sudo ufw allow 5000:5010/tcp

UFWで許可されたIPアドレスを指定することもできます。 たとえば、 プライベートIPアドレス192.168.0.104からの接続を許可する場合は、次のコマンドを実行します。

sudo ufw allow from 192.168.0.104

IPアドレスに特定のポートを許可することもできます。これを行うには、SSH経由で上記のIPアドレスへの接続を確立する場合は、22などの特定のポートについて言及する必要があります。これは次のコマンドで機能します:

sudo ufw allow from 192.168.253.49 to any port 22

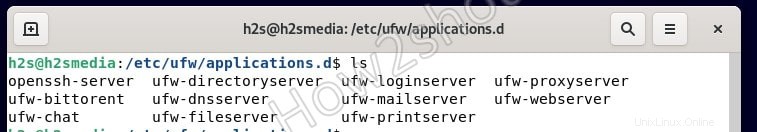

7。アプリケーションフィルター

ufwで保護するサービス/プログラムをインストールすると、一般的なサービスファイルが自動的に作成されることはほとんどありません。対応する構成ファイルは、/etc/ufw/applications.d/にあります。 ディレクトリ。これらは、サービス名、簡単な説明、および開くポートとプロトコルを含む単純なテキストファイルです。

現在のすべてのアプリケーションフィルターの概要は、コマンドで取得できます

sudo ufw app list

例:

Available applications: Apache LDAPS LPD MSN MSN SSL Mail submission NFS OpenSSH POP3 POP3S PeopleNearby SMTP SSH

8。すべてのデフォルトの着信および発信UFW接続を許可する

すべての着信接続を拒否または許可するには:

すべての接続を拒否する場合:

sudo ufw default deny incoming

すべての接続を許可する場合:

sudo ufw default allow incoming

すべての発信接続を拒否または許可するには:

すべての送信を許可する

sudo ufw default allow outgoing

すべての送信を拒否する

sudo ufw default deny outgoing

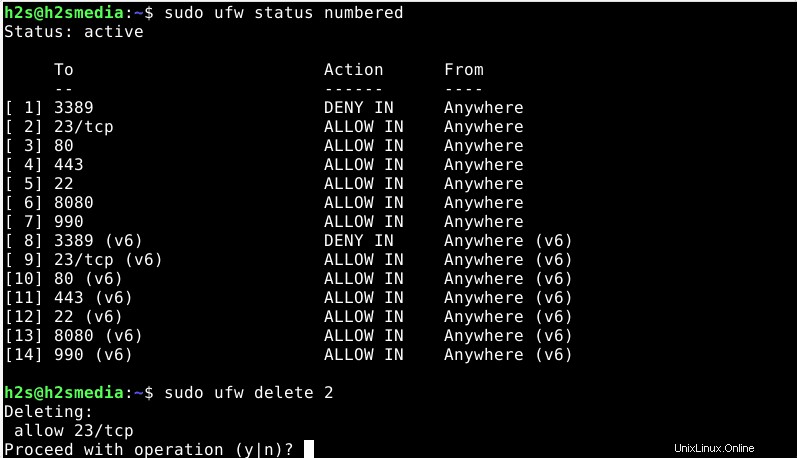

9。 Debian11または10でのUFWファイアウォールルールの一覧表示と削除

削除する前に、まずUFWファイアウォールでアクティブなすべてのルールのリストを見てみましょう。そのために使用できます:

sudo ufw status numbered

すべてのUFWルールと、それらがアクティブ化されたシリアル番号が表示されます。それらのいずれかを削除するには、同じのシリアル番号と一緒に指定されたコマンドを使用するだけです。たとえば、上記のコマンドで、2番目のルール22/TCPを削除したいと思います。その場合、コマンドは次のようになります。

sudo ufw delete 2

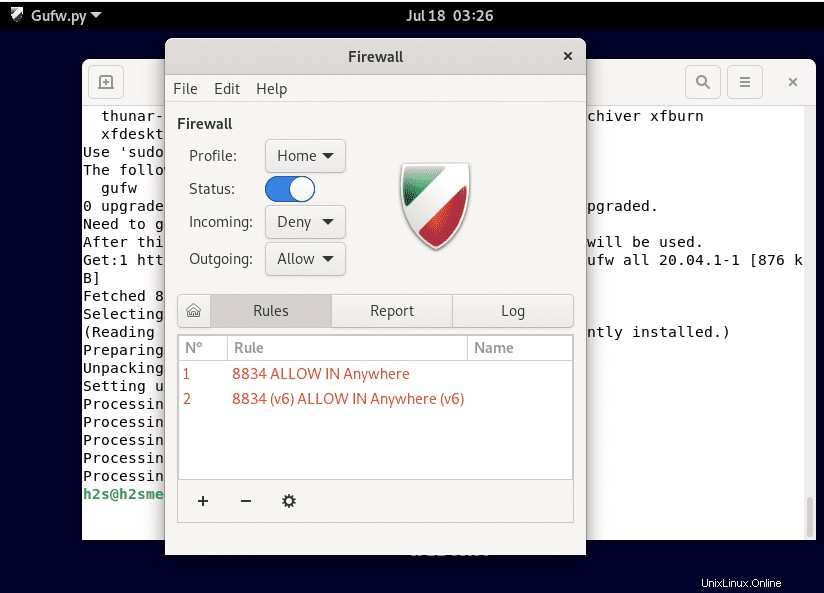

10。 Debian11または10のUFWファイアウォールのグラフィカルユーザーインターフェイス

グラフィカルデスクトップLinuxを使用している場合は、UFWファイアウォールに「GUFW」(グラフィカルアンコンプリケートファイアウォール)と呼ばれるグラフィカルユーザーインターフェイスをインストールして、簡単に操作できます。このツールは、着信接続と発信接続のルールを快適に作成できるインターフェイスを提供します。

sudo apt install gufw