OpenLDAPは、LDAP(Lightweight Directory Access Protocol)の無料のオープンソースソフトウェアスイート実装です。これはプラットフォームに依存しないプロトコルであり、電子メールやその他のアプリケーションなどの集中認証およびディレクトリアクセスサービスに使用できます。

OpenLDAPは、ライブラリとユーティリティを提供するスタンドアロンのLDAPデーモンです。また、TLS証明書認証とSASL認証のサポートを提供します。

この記事では、Debian11BullseyeにOpenLDAPをインストールして設定する方法を紹介します。

- Debian11サーバー。

- sudo/root権限を持つroot以外のユーザー。

Debian11へのOpenLDAPのインストール

最初に、OpenLDAPパッケージをDebian11サーバーにインストールします。デフォルトのDebianリポジトリは、安定バージョンのOpenLDAPv2.4を提供します。

OpenLDAPパッケージのインストールを開始する前に、以下の「apt」コマンドを実行してDebianのリポジトリを更新してください。

sudo apt update

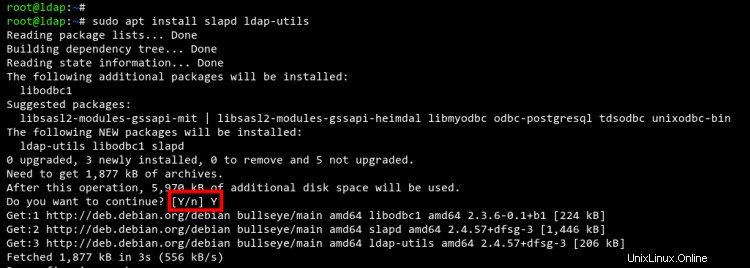

次に、OpenLDAPパッケージをインストールします' slapd 'および'ldap-utils '。パッケージ'slapd 'はOpenLDAPのメインパッケージであり、' ldap-utils 'は、OpenLDAPサーバーを管理するためのコマンドラインユーティリティを提供します。

sudo apt install slapd ldap-utils

' Yと入力します 'そして'ENTERを押します 'インストールを確認します。

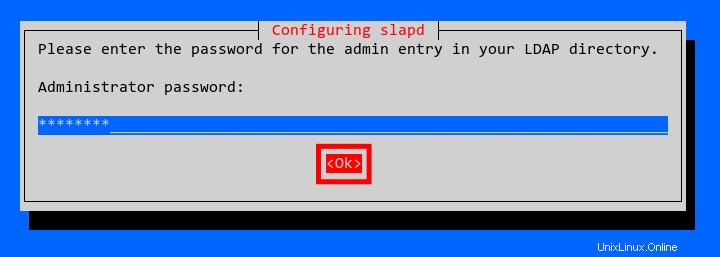

ここで、OpenLDAP管理者ユーザーのパスワードを設定するように求められます。

パスワードを入力し、[ OK]を選択します '、次に' ENTERを押します '。

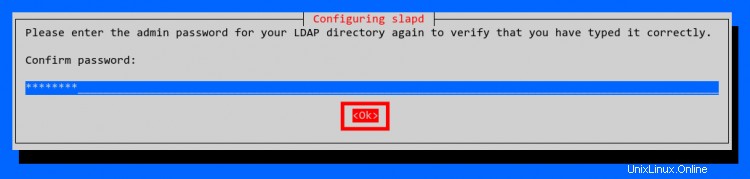

パスワードを繰り返して、[ OK]を選択します '、および' ENTERを押します ' また。これでOpenLDAPのインストールが完了しました。

OpenLDAPサーバーの構成

OpenLDAPパッケージをインストールしたら、DebianサーバーにOpenLDAPを設定します。

先に進む前に、 FQDN(完全修飾ドメイン名)を設定しましょう。 次のコマンドを使用してサーバーの

sudo hostnamectl set-hostname ldap.mydomain.local

次に、' / etc / hostsを編集します。 'nanoエディターを使用したファイル。

sudo nano /etc/hosts

次の構成をコピーして貼り付け、IPアドレスをサーバーのIPアドレスに変更し、FQDNをホスト名とローカルドメイン名に変更してください。

192.168.10.50 ldap.mydomain.local ldap

ファイルを保存して閉じます。

次に、現在のSSHセッションからログアウトし、サーバーに再度ログインします。

次に、以下のコマンドを実行して、OpenLDAPパッケージを再構成します' slapd '。

sudo dpkg-reconfigure slapd

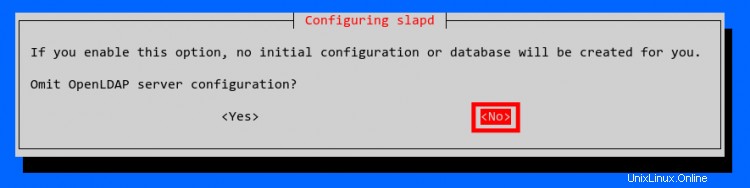

いいえを選択します 古いOpenLDAP設定を削除/削除するように求められたとき。これにより、古い構成が利用可能になります。

次に、OpenLDAPサーバーのDNSローカルドメイン名を入力し、 OKを選択します 。

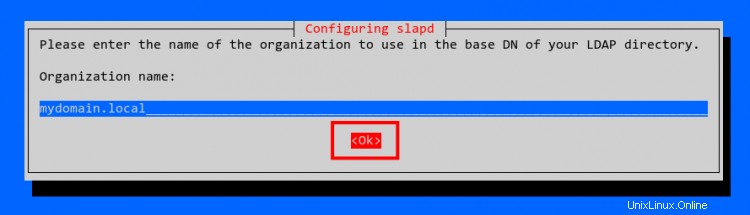

組織名を入力し、 OKを選択します 。オプションで、ドメイン名と同じ名前でデフォルトのままにすることができます。

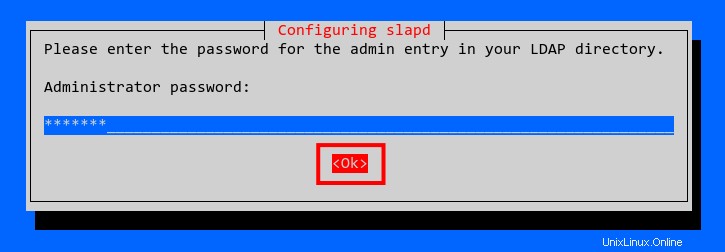

次に、OpenLDAP管理者パスワードを入力し、 OKを選択します。 続行します。

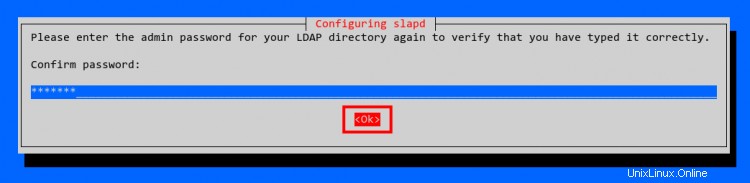

OpenLDAP管理者パスワードを確認し、 OKを選択します もう一度。

いいえを選択します 古いslapdデータベースを削除するように求められたとき。

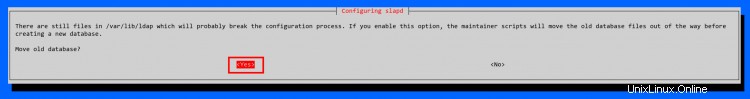

次に、はいを選択します 古いslapdデータベースを移動します。

これで、OpenLDAPパッケージの設定が完了しました。

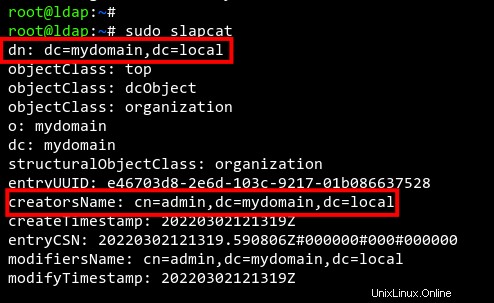

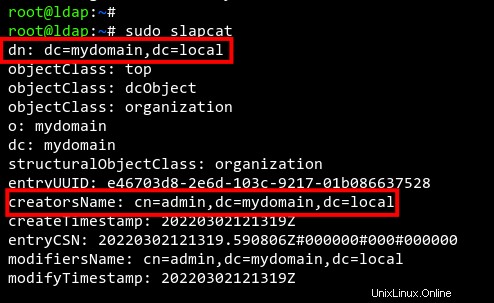

OpenLDAP構成を確認するには、' slapcatを実行します。 '以下のコマンド。

sudo slapcat

これで、以下のスクリーンショットのような出力が得られるはずです。 OpenLDAPのドメイン名と組織名は、「 mydomain.local」を正しく使用しています。 '

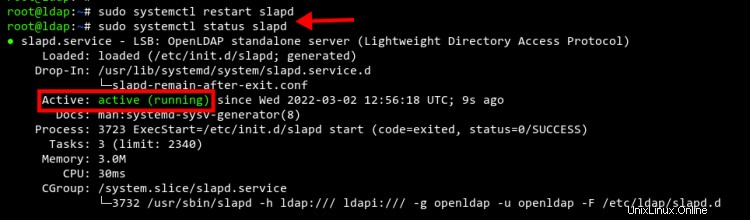

最後に、' slapdを再起動します '新しい変更を適用するサービス。次に、' slapdを確認します 'サービス。

sudo systemctl restart slapd

sudo systemctl status slapd

これで、「 slapd」を取得する必要があります 'サービスステータス'アクティブ(実行中) '。

UFWファイアウォールの設定

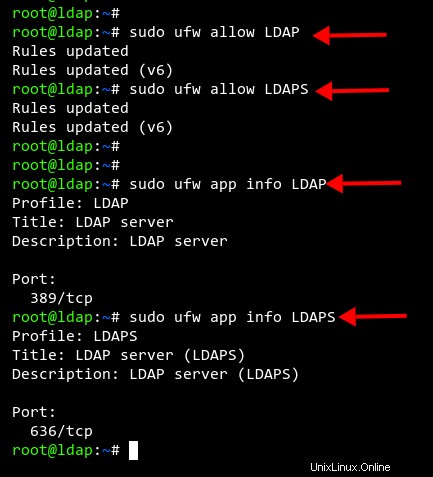

UFWファイアウォールを有効にしてDebianサーバーを実行している場合は、LDAPおよびLDAPSサービスをUFWファイアウォールに追加する必要があります。

ローカル環境でファイアウォールを使用することをお勧めします。これにより、サーバーのセキュリティが強化されます。

次に、以下のufwコマンドを実行して、 LDAPを追加します。 およびLDAPS ufwファイアウォールへのサービス。

sudo ufw allow LDAP

sudo ufw allow LDAPS

次に、次のコマンドを使用してUFWファイアウォールルールをリロードします。

sudo ufw reload

最後に、次のコマンドを使用して、UFWファイアウォールで有効になっているサービスのリストを確認します。

sudo ufw status

以下のスクリーンショットのような出力が得られるはずです。 LDAPおよびLDAPSサービスがUFWファイアウォールに追加されます。

これで、OpenLDAPサーバーのグループとユーザーを設定する準備が整いました。

OpenLDAPサーバーは、多くの場合、コンピューターまたはサーバーのグループでの認証に使用されます。このステップでは、LDIF(LDAPデータ交換フォーマット)ファイルを使用してOpenLDAPサーバーにグループを設定します。

LDIFはLDAPエントリのフォーマットファイルであり、OpenLDAPサーバー上のユーザーとグループを管理するために使用できます。

新しいファイルを作成します'/etc/ldap/users.ldif ' nanoを使用 編集者。

sudo nano /etc/ldap/users.ldif

次の構成をコピーして貼り付けます。この構成により、「人」という名前の新しいグループが作成されます 'ドメイン名'mydomain.local 。

dn: ou=People,dc=mydomain,dc=local

objectClass: organizationalUnit

ou: People

ファイルを保存して閉じます。

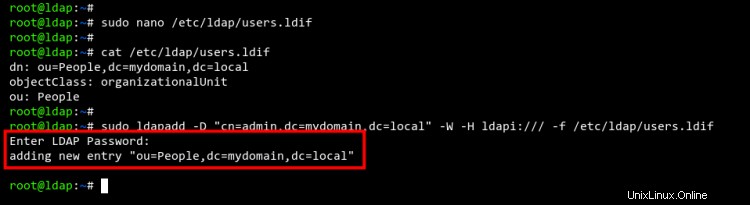

次に、' ldapaddを実行します ' users.ldif' で定義されたグループを追加するには、以下のコマンドを実行します。 ファイル。

sudo ldapadd -D "cn=admin,dc=mydomain,dc=local" -W -H ldapi:/// -f /etc/ldap/users.ldif

OpenLDAPサーバーの「admin」パスワードを入力するように求められます。プロセスが成功すると、「新しいエントリ「ou =People、dc =mydomain、dc=local」を追加します」などのメッセージが表示されます。 '。

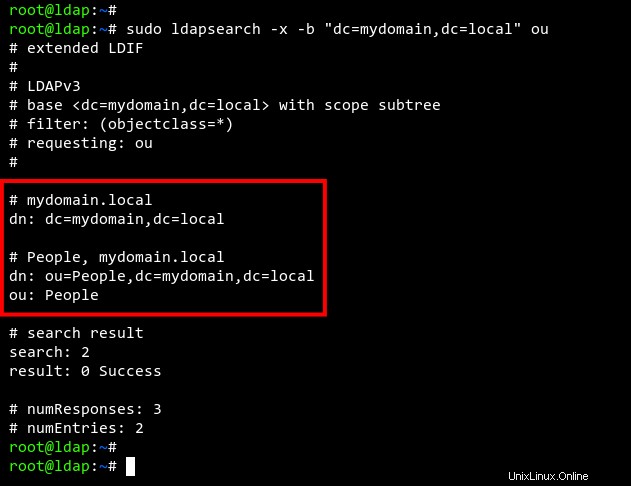

グループを確認するには'人 '、' ldapsearchを実行します '以下のコマンド。このコマンドは、OpenLDAPサーバーで利用可能なグループを表示します。

sudo ldapsearch -x -b "dc=mydomain,dc=local" ou

これで、グループ' People が表示されます。 'はOpenLDAPサーバーで利用できます。

OpenLDAPでグループを設定した後、OpenLDAPサーバーに新しいユーザーを追加できるようになりました。また、これはLDIFファイルと「ldapadd」コマンドラインツールを使用して実行できます。

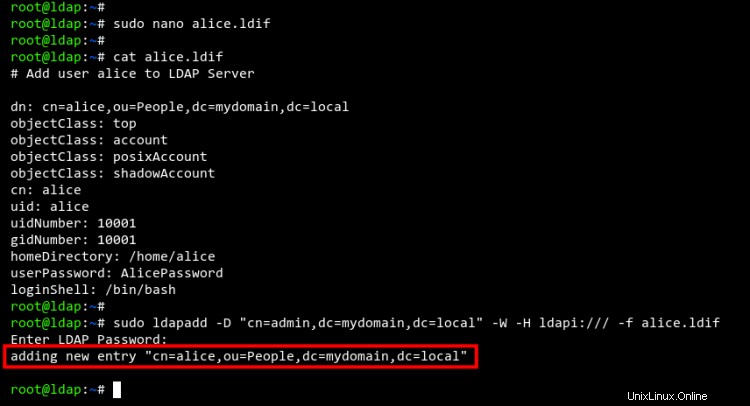

次に、新しいファイルを作成します' alice.ldif ' nanoを使用 編集者。

sudo nano alice.ldif

次の設定をコピーして貼り付け、パスワードを必ず変更してください' AlicePassword '強力なパスワードを使用します。

この例では、「 alice」という名前の新しいユーザーを作成します。 'ホームディレクトリ'/ home / alice 'およびデフォルトのシェル'/ bin / bash '。また、ユーザー' alice 'はグループの一部です'人 '。

# Add user alice to LDAP Server

dn: cn=alice,ou=People,dc=mydomain,dc=local

objectClass: top

objectClass: account

objectClass: posixAccount

objectClass: shadowAccount

cn: alice

uid: alice

uidNumber: 10001

gidNumber: 10001

homeDirectory: /home/alice

userPassword: AlicePassword

loginShell: /bin/bash

ファイルを保存して閉じます。

次に、' ldapaddを実行します ' alice.ldif に基づいて新しいユーザーを追加するには、以下のコマンドを使用します 'ファイル。

sudo ldapadd -D "cn=admin,dc=mydomain,dc=local" -W -H ldapi:/// -f alice.ldif

OpenLDAP管理者パスワードを入力すると、「新しいエントリ「cn =alice、ou =People、dc =mydomain、dc=local」を追加する」などの出力が得られます。 '、これは新しいユーザー' alice を意味します 'がOpenLDAPサーバーに追加されました。

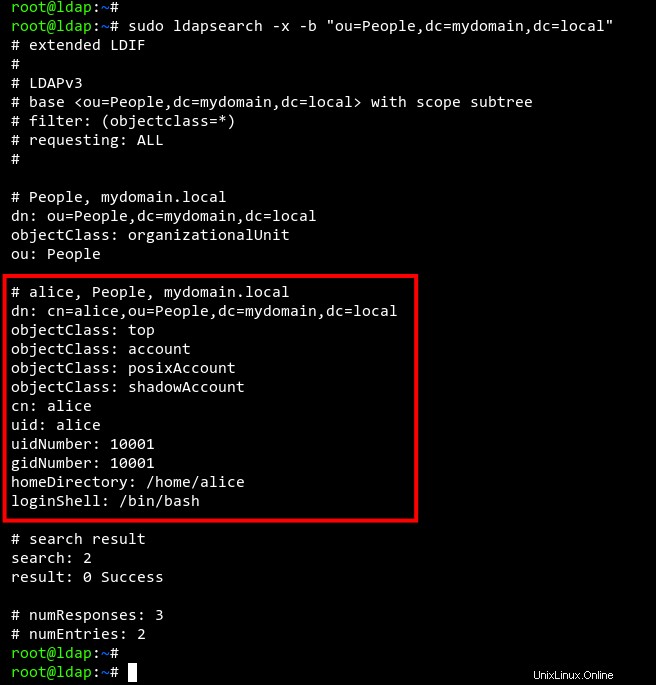

' ldapsearchを実行します 'OpenLDAPサーバー上のユーザーのリストを取得するには、以下のコマンドを使用してください。

sudo ldapsearch -x -b "ou=People,dc=mydomain,dc=local"

以下のスクリーンショットのような出力が得られるはずです。新しいユーザー'alice 'がOpenLDAPサーバーで利用できるようになりました。

おめでとうございます!これで、OpenLDAPサーバーがDebian11サーバーに正常にインストールされました。また、LDIF(LDAPデータ交換フォーマット)ファイルと「ldapadd」コマンドラインツールを使用してグループとユーザーを追加する方法も学習しました。

次のステップでは、UbuntuやCentOSなどのLinuxマシンをOpenLDAPサーバーに追加する方法について詳しく知りたいと思うかもしれません。