ClamAV for Linuxは、コマンドラインから操作できる無料のオープンソースウイルススキャナーです。ここでは、Rocky Linux8またはAlmaLinux8にClamAV(Clam AntiVirus)をインストールするプロセスを示します。

ClamAVアンチウイルスエンジンスキャナーclamd(ClamAVデーモン)サービスをバックグラウンドで開始して、他のプログラムからの呼び出し(ウイルススキャン用)を受信できます。このアンチウイルスは、主にメールサーバー上のサーバー側のウイルススキャナーとして使用されます。 ClamAVは、コマンドラインスキャナー、Sendmail用のMilterインターフェイス、高度なデータベースアップデーター、アーカイブ形式、ELF実行可能ファイル+ Portable Executableファイル、および一般的なドキュメント形式の組み込みサポートを提供します。したがって、電子メールスキャン、Webスキャン、エンドポイントセキュリティなどのさまざまな目的に使用されています。

Linux用のウイルススキャナーはなぜですか?

Windowsと比較すると、Linuxのマルウェアは一般的にそれほど致命的ではありません。そのため、Linuxオペレーティングシステムにはウイルススキャナーは必要ありません。したがって、ClamAVは、LinuxプラットフォームとWindowsプラットフォームの両方が一緒に使用され、LinuxでダウンロードされたファイルがWindowsに転送される異種環境に非常に適しています。したがって、これを渡す前にチェックしてスキャンする必要があります。たとえば、メールの添付ファイルを確認したり、Sambaやメールサーバーなどのサードパーティプログラムと組み合わせて使用したりします。

RockyLinuxまたはAlmaLinux8へのClamAntiVirus(ClamAV)のインストール

1。 EPELリポジトリをインストールする

Clamvをインストールするためのパッケージは、インストールするRockyLinuxベースリポジトリでは利用できません。ただし、EPELリポジトリ(Enterprise Linux用の追加パッケージ)から取得できます。したがって、最初にそれを追加します。

sudo dnf install epel-release -y

2。システムアップデートを実行する

EPELリポジトリを追加した後、システムリポジトリキャッシュを更新するシステムアップデートコマンドを1回実行し、追加されたリポジトリでインストール可能なパッケージについて通知します。

sudo dnf update -y

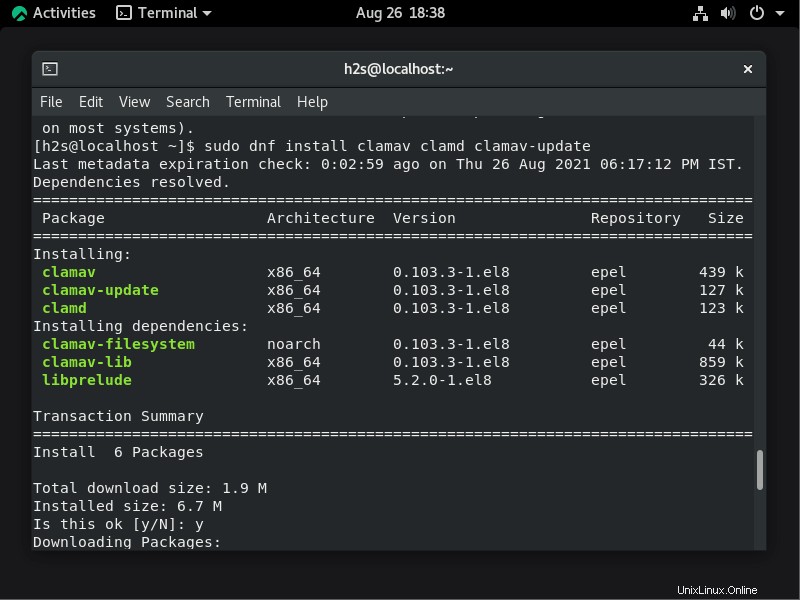

3。 RockyLinux8またはAlmaLinuxにClamAVをインストールする

これで、バックグラウンドでアンチウイルスを実行するためのサービス「clamd」とアンチウイルスアップデータを含むClamAVを簡単にダウンロードしてインストールできます。次のコマンドを実行するだけです:

sudo dnf install clamav clamd clamav-update

4。 RockyLinuxまたはAlmaLinuxにClamAVユーザーを追加する

sudo groupadd clamav sudo useradd -g clamav -s /bin/false -c "Clam Antivirus" clamav

5。 SELinuxをClamAVに設定する

システムで有効になっている場合、SElinuxによって一部のファイルに制限があります。したがって、以下のコマンドを実行して、ClamAV用に構成します。

sudo setsebool -P antivirus_can_scan_system 1

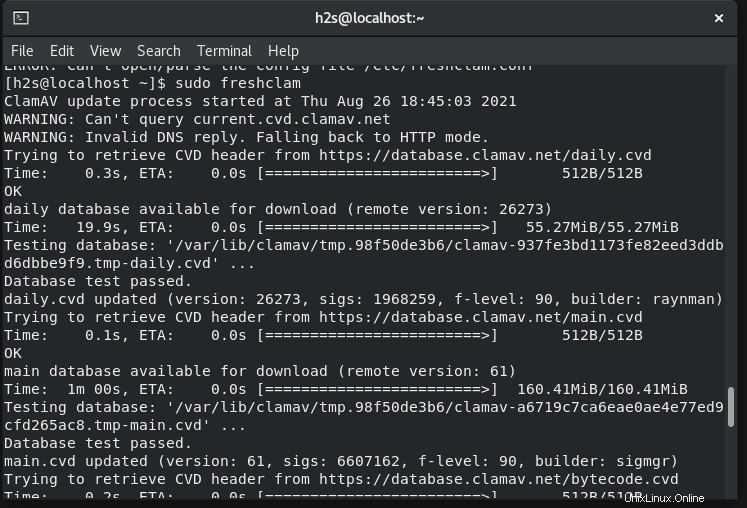

6。 ClamAVデータベース更新コマンドを実行します

このアンチウイルスをさらに構成する前に、まずウイルスデータベースシグネチャ更新コマンドを実行しましょう:

sudo freshcalm

7。 LocalSocketを有効にする

単純なローカルclamdインスタンスを設定する場合は、スキャン構成ファイルでLocalSocketオプションを有効にします。

sudo sed -i 's/#LocalSocket \/run/LocalSocket \/run/g' /etc/clamd.d/scan.conf

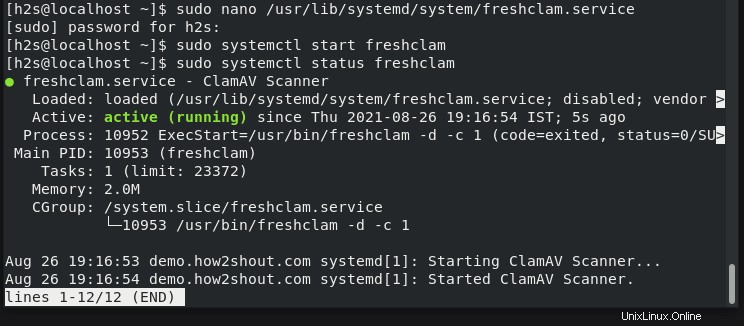

8。 Systemdファイルfreshcalmを作成する

デフォルトでは、freshcalm。のサービスファイルはありません。 Clamav署名データベースを更新します。バックグラウンドで実行します。したがって、freshcalmアプリをサービスとしてバックグラウンドで実行するには、Systemdユニットファイルを手動で作成する必要があります。

sudo nano /usr/lib/systemd/system/freshclam.service

次に、次の行をコピーして貼り付けます。

[Unit] Description = ClamAV Scanner After = network.target [Service] Type = forking #if you want to update database automatically more than once a day change the number 1 ExecStart = /usr/bin/freshclam -d -c 1 Restart = on-failure PrivateTmp =true [Install] WantedBy=multi-user.target

保存 Ctrl + Oを押してファイルを Ctrl+Xを使用して同じものを終了します。

9。 FreshClamおよびClamdスキャナーサービスを開始します

Freshclamを起動して有効にする

上記のサービスファイルとしてすでに作成しているので、開始して有効にし、ステータスを確認しましょう:

sudo systemctl start freshclam sudo systemctl enable freshclam

ステータスの確認:

sudo systemctl status freshclam

停止したい場合は、以下を実行してください:

sudo systemctl stop freshclam

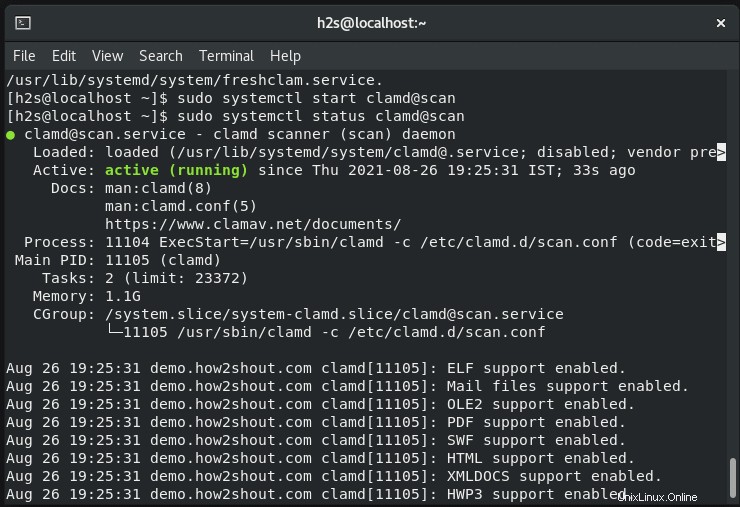

ClamdScannerサービスを開始して有効にする

Clamdは、RockyLinux用のこのオープンソースのウイルス対策プログラムのインストール中にインストールしたスキャナーサービスです。したがって、以下のコマンドを実行して開始し、有効にします。

開始:

sudo systemctl start [email protected]

次に、システムの起動時に自動的に実行できるようにします。

sudo systemctl enable [email protected]

ステータスの確認:

sudo systemctl status [email protected]

スキャナーを停止するには(オプション、必要な場合のみ):

sudo systemctl stop [email protected]

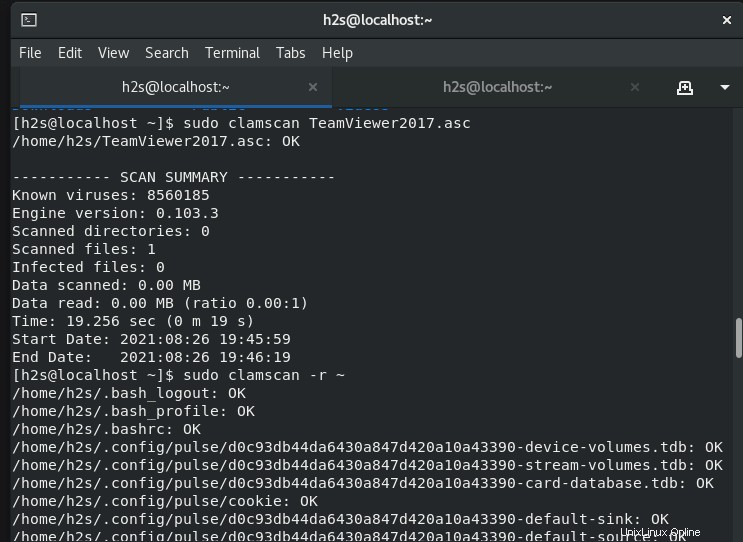

10。 RockyLinuxでファイルをスキャンするにはClamavアンチウイルスを使用する

フォルダ、ファイル、またはホームディレクトリをスキャンする場合は、コマンド端末で従う構文は次のとおりです。

sudo clamscan filename

ディレクトリをスキャンするには:

sudo clamscan -r directoryname

削除するには 手動スキャンを実行したときに脅威が見つかりました。次の構文を使用してください。

sudo clamscan --remove filename sudo clamscan -r --remove directoryname

11。オンアクセススキャン(オプション)

ClamAVアンチウイルスのもう1つの便利な機能は、オンアクセススキャンです。 これは、Linuxシステムのリアルタイム保護の一形態です。この機能は、 clamonaccによって識別される独自のクライアントによって実行されます Clamdと一緒に 。デフォルトでは、悪意のあるファイルが検出されたときにユーザーに通知するだけでなく、そのようなファイルの読み取りまたは書き込みを妨げることはありません。ユーザーが通知を受け取ると、悪意のあるファイルを処理するための適切なアクションを実行できます。

オンアクセスモジュールを有効にするには、次のコマンドを実行します。

最初にクラムサービスを停止する

sudo systemctl stop [email protected]

次に、ClamAVスキャン構成ファイルでOn-Accessを有効にします。

sudo sed -i 's/#OnAccessPrevention yes/OnAccessPrevention yes/g' /etc/clamd.d/scan.conf

上記のコマンドを使用して、Scan.confファイルでこのサービスを有効にしました。スキャナーでディレクトリまたはファイルを監視する場合は、Scan.confファイルでもそのことを宣言します。

できる sudo nano /etc/clamd.d/scan.confを編集することで 手動でファイルし、ファイルの最後に以下の形式でスキャンするフォルダまたはファイルを宣言します:

OnAccessIncludePath path-to-folder

または使用できます 以下に示すコマンド構文。 たとえば、 ホームディレクトリにオンアクセススキャン監視を設定したい。

sudo sed -i 's/#OnAccessIncludePath \/home/OnAccessIncludePath \/home/g' /etc/clamd.d/scan.conf

また、Clamdユーザーをスキャンから除外して、誤ってブロックされないようにします。

sudo sed -i 's/#OnAccessExcludeUname clamav/OnAccessExcludeUname clamscan/g' /etc/clamd.d/scan.conf

デーモンとオンアクセススキャナーサービスを手動で開始します:

sudo su - clamav -c "/usr/local/bin/clamd" sudo clamonacc

clamdサービスも実行します:

sudo systemctl start [email protected]

clamonaccサービスファイルの作成(オプション)

注 :オンアクセススキャナーを実行する場合 サービス自動的に システムを再起動した後、systemdファイルを作成する必要があります。

以下のコマンドを使用できます:

sudo nano /usr/lib/systemd/system/clamonacc.service

ファイルに以下の行をコピーして貼り付けます:

[Unit] Description=ClamAV On Access Scanner [email protected] After=clamd.service syslog.target network-online.target [Service] Type=simple User=root ExecStart=/usr/bin/clamonacc -F --log=/var/log/clamonacc --move=/tmp/clamav-quarantine Restart=on-failure RestartSec=7s [Install] WantedBy=multi-user.target

Ctrl + Oを押してファイルを保存します Ctrl+Xを使用して同じものを終了します。

また、上記の行で宣言されたログファイルと検疫ディレクトリを作成します:

sudo touch /var/log/clamonacc sudo mkdir /tmp/clamav-quarantine

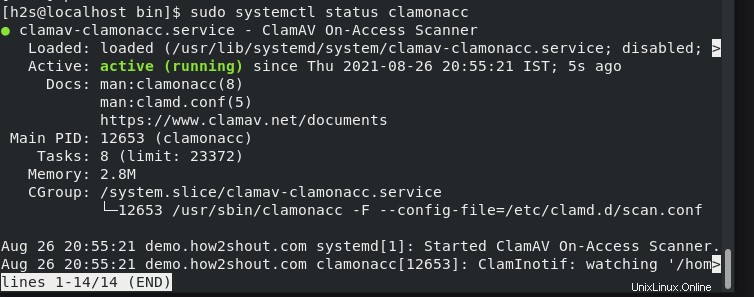

clamonaccサービスを開始して有効にする

sudo systemctl daemon-reload sudo systemctl start clamonacc sudo systemctl enable clamonacc

ステータス :

sudo systemctl status clamonacc

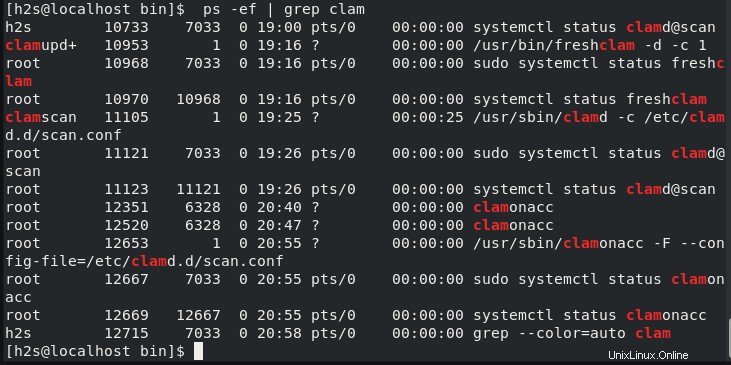

12。すべてのClamav実行サービスを確認してください

システムでこのアンチウイルスを実行しているサービスを確認するには:

ps -ef | grep clam

以下のスクリーンショットのような出力が、すべての詳細とともに表示されます。

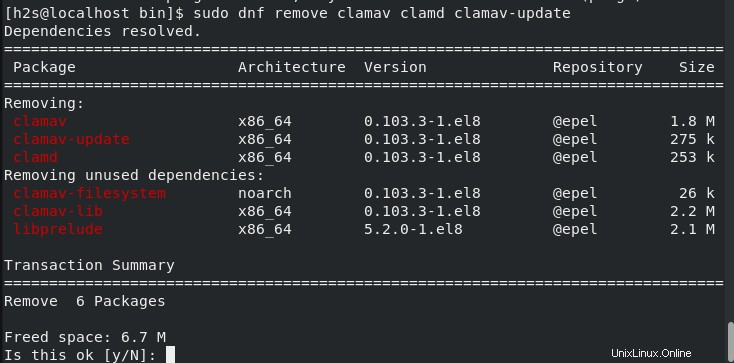

13。アンインストール(オプション)

システムRockyLinuxまたはAlmaLinux8でClamAVが不要になった場合は、次を実行します。

sudo dnf remove clamav clamd clamav-update

ClamAVスキャナーとそのコマンドについて詳しく知る 公式ドキュメントを参照してください。