Nextcloudは、複数のデバイス間でデータを保存および同期するためのオープンソースソフトウェアです。あなたはそれをあなた自身のDropboxクローンと見なすことができます。ただし、ファイルの保存とは別に、カレンダー、連絡先、スケジュールされたタスク、メディアストリーミングなどの追加機能も提供します。

Nextcloudは、Windows、Linux、MacOS向けのアプリと、AndroidおよびiOS向けのモバイルアプリを提供します。これらのアプリを使用して、さまざまなデバイス間でファイルを同期できます。

このチュートリアルでは、Fedora32ベースのサーバーにNextcloudをインストールして構成する方法を学習します。また、PHP7.4およびMariaDBとともにNginxWebサーバーをインストールします

-

Fedora32を実行しているサーバー。

-

ルート以外のsudoユーザー。

-

すべてが更新されていることを確認してください。

$ sudo dnf update -

必須パッケージ。

$ sudo dnf install wget curl bzip2 nano unzip policycoreutils-python-utils -yこれらのパッケージの一部は、すでにシステムに存在している可能性があります。

最初のステップは、ファイアウォールを構成することです。 Fedoraサーバーには、Firewalldファイアウォールがプリインストールされています。

ファイアウォールが実行されているかどうかを確認します。

$ sudo firewall-cmd --state

running

現在許可されているサービス/ポートを確認してください。

$ sudo firewall-cmd --permanent --list-services

次の出力が表示されます。

dhcpv6-client mdns ssh

HTTPおよびHTTPSポートを許可します。

$ sudo firewall-cmd --permanent --add-service=http

$ sudo firewall-cmd --permanent --add-service=https

ファイアウォールのステータスをもう一度確認してください。

$ sudo firewall-cmd --permanent --list-services

同様の出力が表示されるはずです。

dhcpv6-client http https mdns ssh

ファイアウォールをリロードします。

$ sudo systemctl reload firewalld

PHPをインストールする

Fedora32はデフォルトでPHP7.4に同梱されていますが、更新されたPHPリポジトリを使用するために、REMIリポジトリを追加します。

PHPパッケージをインストールするための公式FedoraリポジトリであるREMIリポジトリをインストールします。

$ sudo dnf -y install https://rpms.remirepo.net/fedora/remi-release-32.rpm

remiを有効にします リポジトリを作成し、remi-modularを無効にします リポジトリ。これにより、PHP7.4パッケージのインストールに必要なリポジトリが有効になります。

$ sudo dnf config-manager --set-enabled remi

$ sudo dnf config-manager --set-disabled remi-modular

PHP7.4をいくつかの追加パッケージと一緒にインストールします。

$ sudo dnf install php-fpm php-cli php-gd php-mbstring php-intl php-mysqlnd php-imagick php-zip php-json php-process php-xml php-bcmath php-gmp php-ftp php-smbclient php-opcache

PHPが正しく機能しているかどうかを確認します。

$ php --version

PHP 7.4.11 (cli) (built: Sep 29 2020 10:17:06) ( NTS )

Copyright (c) The PHP Group

Zend Engine v3.4.0, Copyright (c) Zend Technologies

with Zend OPcache v7.4.11, Copyright (c), by Zend Technologies

PHPを構成する

ファイル/etc/php-fpm.d/www.confを開きます 。

$ sudo nano /etc/php-fpm.d/www.conf

Unixユーザー/PHPプロセスのグループをnginxに設定する必要があります 。 user=apacheを見つけます およびgroup=apache ファイル内の行をnginxに変更します。

...

; Unix user/group of processes

; Note: The user is mandatory. If the group is not set, the default user's group

; will be used.

; RPM: apache user chosen to provide access to the same directories as httpd

user = nginx

; RPM: Keep a group allowed to write in log dir.

group = nginx

...

以下のPHP環境変数のコメントを解除します。

env[HOSTNAME] = $HOSTNAME

env[PATH] = /usr/local/bin:/usr/bin:/bin

env[TMP] = /tmp

env[TMPDIR] = /tmp

env[TEMP] = /tmp

最後の行でopcache構成のコメントを解除します。

php_value[opcache.file_cache] = /var/lib/php/opcache

Ctrl + Xを押してファイルを保存します Yと入力します プロンプトが表示されたら。

次に、PHPopcache構成を編集します/etc/php.d/10-opcache.ini 。

$ sudo nano /etc/php.d/10-opcache.ini

以下のように構成を変更します。

opcache.enable=1

opcache.memory_consumption=128

opcache.interned_strings_buffer=8

opcache.max_accelerated_files=10000

opcache.revalidate_freq=1

opcache.save_comments=1

Ctrl + Xを押してファイルを保存します Yと入力します プロンプトが表示されたら。

次のコマンドを実行して、PHPのファイルアップロードとメモリの制限を増やします。

$ sudo cp /etc/php.ini /etc/php.ini.bak

$ sudo sed -i "s/memory_limit = 128M/memory_limit = 512M/" /etc/php.ini

$ sudo sed -i "s/post_max_size = 8M/post_max_size = 100M/" /etc/php.ini

$ sudo sed -i "s/upload_max_filesize = 2M/upload_max_filesize = 100M/" /etc/php.ini

デフォルトでは、/var/lib/php/には3つのファイルがあります グループ所有者がapacheに設定されているディレクトリ 、ただし、Nginxを使用しています。したがって、setfaclを使用して3つのディレクトリの読み取りと書き込みを行うための権限をnginxユーザーに付与する必要があります。 。

$ sudo setfacl -R -m u:nginx:rwx /var/lib/php/opcache/

$ sudo setfacl -R -m u:nginx:rwx /var/lib/php/session/

$ sudo setfacl -R -m u:nginx:rwx /var/lib/php/wsdlcache/

php-fpmプロセスを有効にして開始します。

$ sudo systemctl enable php-fpm

$ sudo systemctl start php-fpm

Nginxをインストール

Fedora 32には、デフォルトでNginxの最新のStableバージョンが付属しています。

Nginxをインストールします。

$ sudo dnf install nginx -y

正しく機能しているかどうかを確認します。

$ nginx -v

nginx version: nginx/1.18.0

Nginxを起動して有効にします。

$ sudo systemctl start nginx

$ sudo systemctl enable nginx

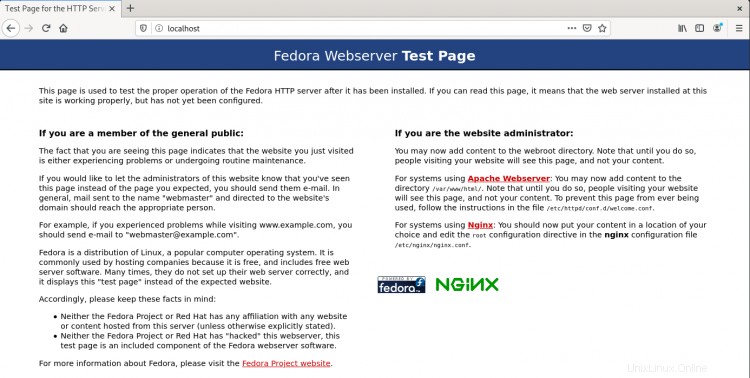

ブラウザでサーバーのIPアドレスを開き、次のページを表示します。 Nginxが正しく機能していることを意味します。

MariaDBをインストール

MariaDBはMySQLのドロップイン代替品です。つまり、MariaDBを実行および操作するコマンドはMySQLのコマンドと同じです。

Fedora 32には、デフォルトで、使用するMariaDB10.4が付属しています。

MariaDBサーバーをインストールします。

$ sudo dnf install mariadb-server

MariaDBが正しくインストールされているかどうかを確認してください。

$ mysql --version

mysql Ver 15.1 Distrib 10.4.14-MariaDB, for Linux (x86_64) using EditLine wrapper

MariaDBサービスを有効にして開始します。

$ sudo systemctl enable mariadb

$ sudo systemctl start mariadb

次のコマンドを実行して、rootパスワードの指定、匿名ユーザーの削除、rootログインのリモートでの禁止、テストテーブルの削除などのデフォルト設定を実行します。

$ sudo mysql_secure_installation

Enterキーを押すと、デフォルトのオプション(大文字のオプション、この場合はY)が選択されます。

Enter current password for root (enter for none): [PRESS ENTER]

Switch to unix_socket authentication [Y/n] [PRESS ENTER]

Change the root password? [Y/n] [ANSWER n]

Remove anonymous users? [Y/n] [PRESS ENTER]

Disallow root login remotely? [Y/n] [PRESS ENTER]

Remove test database and access to it? [Y/n] [PRESS ENTER]

Reload privilege tables now? [Y/n] [PRESS ENTER]

それでおしまい。次回MySQLにログインするときは、次のコマンドを使用します

$ sudo mysql

プロンプトが表示されたら、rootパスワードを入力します。

次のコマンドを入力して、MySQLシェルに入ります。

$ sudo mysql

NextCloudデータベースを処理するMySQLユーザーを作成します。

mysql> CREATE USER 'nextuser'@'localhost' IDENTIFIED BY 'yourpassword';

NextCloudデータベースを作成します。

mysql> CREATE DATABASE nextcloud CHARACTER SET utf8mb4 COLLATE utf8mb4_general_ci;

作成したユーザーにNextcloudデータベースへのすべての権限を付与します。

mysql> GRANT ALL PRIVILEGES ON nextcloud.* TO 'nextuser'@'localhost';

MySQLシェルを終了します。

mysql> exit

Nextcloudフォルダーをダウンロードしてセットアップする時間です。

$ wget https://download.nextcloud.com/server/releases/latest.tar.bz2

$ tar -jxvf latest.tar.bz2

$ sudo mv nextcloud /var/www/html/

次に、データフォルダを作成する必要があります。

$ sudo mkdir /var/www/html/nextcloud/data

$ sudo chown -R nginx:nginx /var/www/html/nextcloud

Let’sEncryptサービスを使用してSSLをインストールします。

そのためには、Certbotをインストールします。

$ sudo dnf install certbot

Certbotプロセスに干渉するため、Nginxを停止します。

$ sudo systemctl stop nginx

証明書を生成します。 DHParams証明書も作成します。

$ export LDOMAIN="nextcloud.example.com"

$ export LEMAIL="[email protected]"

$ sudo certbot certonly --standalone -d $LDOMAIN --preferred-challenges http --agree-tos -n -m $LEMAIL --keep-until-expiring

$ sudo systemctl start nginx

$ sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048

また、SSLを自動的に更新するためのcronジョブを設定する必要があります。 crontabエディターを開くには、次のコマンドを実行します

$ sudo EDITOR=nano crontab -e

上記のコマンドは、デフォルトのVimエディターの代わりにNanoエディターでCrontabを開きます。

次の行を下部に貼り付けます。

25 2 * * * /usr/bin/certbot renew --quiet --pre-hook “systemctl stop nginx” --post-hook “systemctl start nginx”

上記のcronジョブは、毎日午前2時25分にcertbotを実行します。好きなように変更できます。

Ctrl + Xを押してファイルを保存します Yと入力します プロンプトが表示されたら。

NextcloudをFedoraで動作させるには、SELinuxを設定する必要があります。次のコマンドを入力して、すべての人に役立つ基本的なSELinux設定を行います。

ケースによってファイルパスが異なる場合は、必ずファイルパスを調整してください。

$ sudo semanage fcontext -a -t httpd_sys_rw_content_t '/var/www/html/nextcloud/data(/.*)?'

$ sudo semanage fcontext -a -t httpd_sys_rw_content_t '/var/www/html/nextcloud/config(/.*)?'

$ sudo semanage fcontext -a -t httpd_sys_rw_content_t '/var/www/html/nextcloud/apps(/.*)?'

$ sudo semanage fcontext -a -t httpd_sys_rw_content_t '/var/www/html/nextcloud/.user.ini'

$ sudo semanage fcontext -a -t httpd_sys_rw_content_t '/var/www/html/nextcloud/3rdparty/aws/aws-sdk-php/src/data/logs(/.*)?'

$ sudo restorecon -Rv '/var/www/html/nextcloud/'

Nextcloudのウェブインターフェースを介してアップデートを有効にするには、次のコマンドも実行します。

$ sudo setsebool -P httpd_unified on

次に、NextcloudをホストするためにNginxを構成する必要があります。

私たちの目的のために、Nextcloudはドメインhttp://nextcloud.example.comでホストされます 、

サーバーブロックが存在するディレクトリを設定します。

$ sudo mkdir /etc/nginx/sites-available

$ sudo mkdir /etc/nginx/sites-enabled

/etc/nginx/nginx.confを開きます 編集用のファイル。

$ sudo nano /etc/nginx/nginx.conf

include /etc/nginx/conf.d/*.confの行の後に次の行を貼り付けます

include /etc/nginx/sites-enabled/*.conf;

server_names_hash_bucket_size 64;

Ctrl + Xを押します エディターを閉じてYを押します ファイルを保存するように求められたら。

ファイル/etc/nginx/sites-available/nextcloud.confを作成します Nanoエディターを使用します。

$ sudo nano /etc/nginx/sites-available/nextcloud.conf

次のコードをエディターに貼り付けます。貼り付ける前に、必ずサンプルドメインを実際のドメインに置き換えてください。

upstream php-handler {

#server 127.0.0.1:9000;

server unix:/run/php-fpm/www.sock;

}

server {

listen 80;

listen [::]:80;

server_name nextcloud.example.com;

# enforce https

return 301 https://$server_name:443$request_uri;

}

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name nextcloud.example.com;

access_log /var/log/nginx/nextcloud.access.log;

error_log /var/log/nginx/nextcloud.error.log;

# Use Mozilla's guidelines for SSL/TLS settings

# https://mozilla.github.io/server-side-tls/ssl-config-generator/

# NOTE: some settings below might be redundant

ssl_certificate /etc/letsencrypt/live/nextcloud.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/nextcloud.example.com/privkey.pem;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_session_timeout 1d;

ssl_session_cache shared:MozSSL:10m; # about 40000 sessions

ssl_session_tickets off;

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384;

ssl_prefer_server_ciphers off;

ssl_dhparam /etc/ssl/certs/dhparam.pem;

# Add headers to serve security related headers

# Before enabling Strict-Transport-Security headers please read into this

# topic first.

#add_header Strict-Transport-Security "max-age=15768000; includeSubDomains; preload;" always;

#

# WARNING: Only add the preload option once you read about

# the consequences in https://hstspreload.org/. This option

# will add the domain to a hardcoded list that is shipped

# in all major browsers and getting removed from this list

# could take several months.

add_header Referrer-Policy "no-referrer" always;

add_header X-Content-Type-Options "nosniff" always;

add_header X-Download-Options "noopen" always;

add_header X-Frame-Options "SAMEORIGIN" always;

add_header X-Permitted-Cross-Domain-Policies "none" always;

add_header X-Robots-Tag "none" always;

add_header X-XSS-Protection "1; mode=block" always;

# Remove X-Powered-By, which is an information leak

fastcgi_hide_header X-Powered-By;

# Path to the root of your installation

root /var/www/html/nextcloud;

location = /robots.txt {

allow all;

log_not_found off;

access_log off;

}

# The following 2 rules are only needed for the user_webfinger app.

# Uncomment it if you're planning to use this app.

#rewrite ^/.well-known/host-meta /public.php?service=host-meta last;

#rewrite ^/.well-known/host-meta.json /public.php?service=host-meta-json last;

# The following rule is only needed for the Social app.

# Uncomment it if you're planning to use this app.

#rewrite ^/.well-known/webfinger /public.php?service=webfinger last;

location = /.well-known/carddav {

return 301 $scheme://$host:$server_port/remote.php/dav;

}

location = /.well-known/caldav {

return 301 $scheme://$host:$server_port/remote.php/dav;

}

# set max upload size

client_max_body_size 100M;

fastcgi_buffers 64 4K;

# Enable gzip but do not remove ETag headers

gzip on;

gzip_vary on;

gzip_comp_level 4;

gzip_min_length 256;

gzip_proxied expired no-cache no-store private no_last_modified no_etag auth;

gzip_types application/atom+xml application/javascript application/json application/ld+json application/manifest+json application/rss+xml application/vnd.geo+json application/vnd.ms-fontobject application/x-font-ttf application/x-web-app-manifest+json application/xhtml+xml application/xml font/opentype image/bmp image/svg+xml image/x-icon text/cache-manifest text/css text/plain text/vcard text/vnd.rim.location.xloc text/vtt text/x-component text/x-cross-domain-policy;

# Uncomment if your server is build with the ngx_pagespeed module

# This module is currently not supported.

#pagespeed off;

location / {

rewrite ^ /index.php;

}

location ~ ^\/(?:build|tests|config|lib|3rdparty|templates|data)\/ {

deny all;

}

location ~ ^\/(?:\.|autotest|occ|issue|indie|db_|console) {

deny all;

}

location ~ ^\/(?:index|remote|public|cron|core\/ajax\/update|status|ocs\/v[12]|updater\/.+|oc[ms]-provider\/.+|.+\/richdocumentscode\/proxy)\.php(?:$|\/) {

fastcgi_split_path_info ^(.+?\.php)(\/.*|)$;

set $path_info $fastcgi_path_info;

try_files $fastcgi_script_name =404;

include fastcgi_params;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

fastcgi_param PATH_INFO $path_info;

fastcgi_param HTTPS on;

# Avoid sending the security headers twice

fastcgi_param modHeadersAvailable true;

# Enable pretty urls

fastcgi_param front_controller_active true;

fastcgi_pass php-handler;

fastcgi_intercept_errors on;

fastcgi_request_buffering off;

}

location ~ ^\/(?:updater|oc[ms]-provider)(?:$|\/) {

try_files $uri/ =404;

index index.php;

}

# Adding the cache control header for js, css and map files

# Make sure it is BELOW the PHP block

location ~ \.(?:css|js|woff2?|svg|gif|map)$ {

try_files $uri /index.php$request_uri;

add_header Cache-Control "public, max-age=15778463";

add_header Referrer-Policy "no-referrer" always;

add_header X-Content-Type-Options "nosniff" always;

add_header X-Download-Options "noopen" always;

add_header X-Frame-Options "SAMEORIGIN" always;

add_header X-Permitted-Cross-Domain-Policies "none" always;

add_header X-Robots-Tag "none" always;

add_header X-XSS-Protection "1; mode=block" always;

# Optional: Don't log access to assets

access_log off;

}

location ~ \.(?:png|html|ttf|ico|jpg|jpeg|bcmap|mp4|webm)$ {

try_files $uri /index.php$request_uri;

# Optional: Don't log access to other assets

access_log off;

}

}

Ctrl + Xを押します エディターを閉じてYを押します ファイルを保存するように求められたら。

この構成ファイルをsites-enabledにリンクして、アクティブ化します。 ディレクトリ。

$ sudo ln -s /etc/nginx/sites-available/nextcloud.conf /etc/nginx/sites-enabled/

Nginx構成をテストします。

$ sudo nginx -t

すべて問題がなければ、Nginxサービスをリロードします。

$ sudo systemctl reload nginx

Nextcloudを設定するには、コマンドラインまたはグラフィカルインターフェイスの2つの方法があります。コマンドライン方式を選択します。

Nextcloudディレクトリに入ります。

$ cd /var/www/html/nextcloud

次のコマンドを実行してNextcloudをインストールします。

$ sudo -u nginx php occ maintenance:install --database "mysql" --database-name "nextcloud" --database-user "nextuser" --database-pass "yourpassword" --admin-user "admin" --admin-pass "password"

このコマンドはnginxとして実行されます Nextcloudフォルダーへの書き込み権限があるためユーザー。

次に、ドメインを信頼済みドメインリストに追加する必要があります。 /var/www/html/nextcloud/config/config.phpを開きます ファイル。

$ sudo nano config/config.php

trusted_domainsの値を変更します サーバーのIPアドレスとNextcloudドメインnextcloud.example.comを追加して変数を変更します ドメインからインストールにアクセスできるようにします。

'trusted_domains' =>

array (

0 => 'localhost',

1 => '167.172.35.56',

2 => 'nextcloud.example.com',

),

Ctrl + Xを押します エディターを閉じてYを押します ファイルを保存するように求められたら。

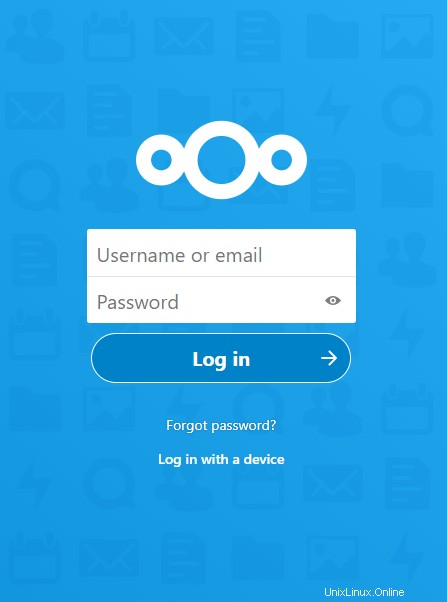

https://nextcloud.example.comを開いて、Nextcloudインストールを起動します ブラウザに次の画面が表示されます。

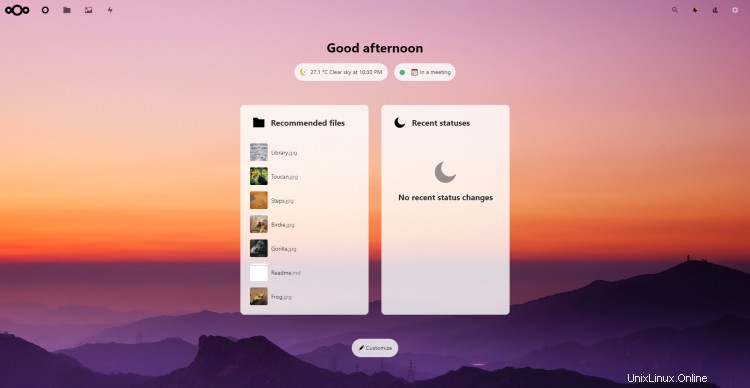

管理ログインの詳細を入力します。紹介のNextcloudバナーをスクロールし、天気の場所とステータスを設定して壁紙を選択すると、同様の画面が表示されます。

これで、Fedora32サーバーへのNextcloudのインストールに関するチュートリアルは終了です。ご不明な点がございましたら、下のコメント欄に投稿してください。