セキュリティ ツールは、ソフトウェアの脆弱性を検出できるようにするコンピューター プログラムです。悪意のあるユーザーは、それらを使用して、情報システム、企業ネットワーク、さらには個人のワークステーションへの不正アクセスを取得します。一方、セキュリティ研究者はこれらのツールを使用してソフトウェアのバグを見つけ、悪用される前に企業がパッチを当てることができるようにします。悪意のある人物とペネトレーション テストの専門家の両方が使用する、さまざまなオープン ソース セキュリティ ツールがあります。今日、コンピューター セキュリティやその他の関連分野で広く使用されている 25 のプログラムのリストをまとめました。

InfoSec プロフェッショナル向けのオープン ソース セキュリティ ツール

一部のセキュリティ ツールは、セキュリティ権限をエスカレートするために広く使用されています。そのような違反。私たちの編集者は、標準的なセキュリティ関連の問題を明確に理解できるように、両側から選択しました.

一部のセキュリティ ツールは、セキュリティ権限をエスカレートするために広く使用されています。そのような違反。私たちの編集者は、標準的なセキュリティ関連の問題を明確に理解できるように、両側から選択しました.

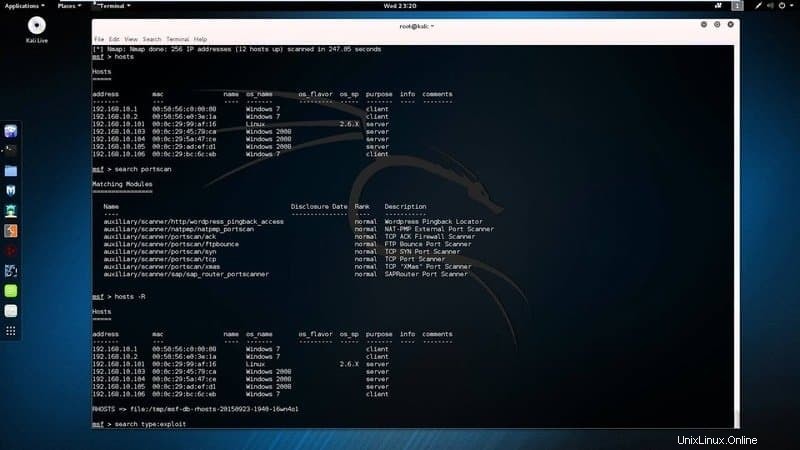

1.メタスプロイト

Metasploit プロジェクトは、間違いなく現代の最高のセキュリティ プロジェクトの 1 つです。その中心にあるのは、ユーザーがセキュリティ ワークフローを簡単に管理および維持できるようにする非常に強力なツールである Metasploit フレームワークです。コア ソリューションは GitHub で無料で入手できます。

そのため、関心のあるユーザーは、ソース自体を表示して、その仕組みをよりよく理解することができます。ほとんどのペネトレーション テスターは、このフレームワークを使用して専門的なセキュリティ監査タスクを実行しています。

Metasploit の機能

- Metasploit は、堅牢なモジュールを使用して、セキュリティ プロフェッショナルが侵入テストのさまざまな段階を自動化するのに役立ちます。

- ユーザーは、ウェブサイトの複製、クロスサイト スクリプティング、フィッシング キャンペーンなどの高度なネットワーク攻撃を実行できます。

- Metasploit フレームワークは Ruby スクリプト言語を使用して作成されているため、このツールを非常に簡単に拡張できます。

- 企業は Metasploit のプレミアム バージョンを選択して、最大限の操作性とテクニカル サポートを確保できます。

2. Nmap

Nmap は強力なネットワーク スキャナーであり、セキュリティの専門家や悪意のあるユーザーによって広く使用されています。ホストをスキャンして、開いているポート、脆弱なサービス、および OS の検出を確認できます。ほとんどのハッカーは、攻撃の開始段階で Nmap を使用します。これは、リモート システムをダウンさせるために必要な重要な情報が Nmap によって提供されるためです。これはコマンドライン ツールですが、Zenmap という優れた GUI インターフェイスがあります。さらに、多数の Nmap コマンドは、リモート ユーザーやネットワークに関する機密情報を発見するのに役立ちます。

Nmap の機能

- Nmap を使用すると、ユーザーは TCP/IP ネットワーク リクエストを送信して、コンピュータ ネットワークで使用可能なホストを検出できます。

- ポート リストを列挙し、特定のポートが開いているかフィルタリングされているかを簡単に識別できます。

- セキュリティの専門家は、OS のバージョン、実行中のサービス、IDS メカニズムの存在などの重要な情報を取得できます。

- NSE (Nmap Scripting Engine) により、ユーザーは Lua プログラミング言語を使用してカスタマイズされたスクリプトを作成できます。

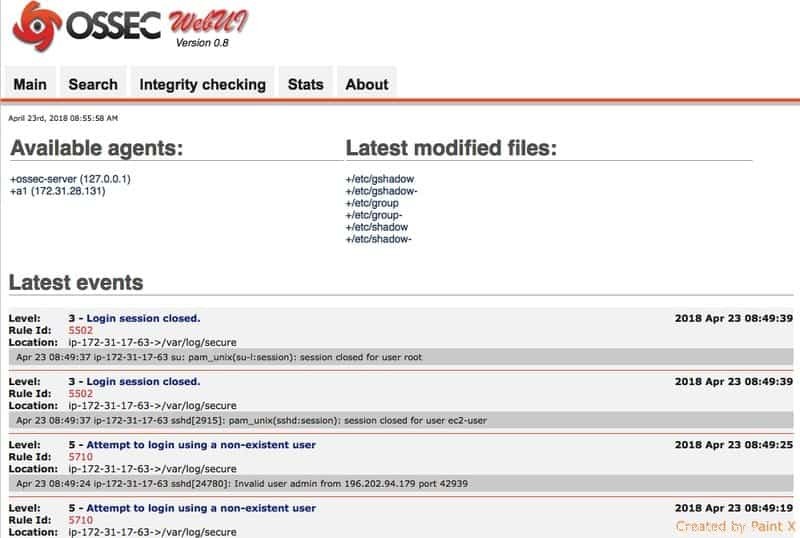

3. OSSEC

OSSEC または Open Source Host-based Intrusion Detection System は、専門家が企業サーバーのセキュリティ問題を発見するのに役立つ最新の IDS です。ユーザーは、システム ログの分析、整合性チェックの実行、Windows レジストリの監視などを行うことができます。また、OSSEC を使用すると、潜在的なルートキットの存在を見つけることができ、優れたアラート メカニズムが提供されます。多くの企業が、OSSEC の多様な機能と豊富な機能セットにより、検出が困難な問題を検出するために OSSEC を使用し始めています。

OSSECの特徴

- OSSEC は、セキュリティ プロフェッショナルがシステム ファイルと構成の不正な変更を検出することで、業界のコンプライアンスを維持できるようにします

- OSSEC のアクティブ レスポンス機能により、セキュリティの脆弱性が発生するとすぐに迅速な措置が取られます。

- 侵入検知に関するリアルタイムのアラートを提供し、既存の SIM (セキュリティ インシデント管理) ソリューションと非常に簡単に統合できます。

- このプロジェクトはオープンソースであるため、開発者は必要に応じてソフトウェアをカスタマイズまたは変更できます。

4. OWASP ザップ

OWASP ZAP または Zed Attack Proxy は、最新の Web アプリケーション向けの優れたセキュリティ スキャナー プログラムです。これは、国際的に認められたセキュリティ専門家のチームによって開発および維持されています。 Zed Attack Proxy を使用すると、管理者は多数の一般的なセキュリティの脆弱性を見つけることができます。これは Java プログラミング言語を使用して作成され、グラフィカル インターフェイスとコマンドライン インターフェイスの両方を提供します。さらに、このソフトウェアはまったくの初心者でも簡単に使用できるため、認定されたセキュリティ プロフェッショナルである必要はありません。

OWASP ZAPの特徴

- Zed Attack Proxy は、開発段階とテスト段階の両方で、ウェブ アプリケーションのセキュリティ上の欠陥を見つけることができます。

- 管理者が複雑なセキュリティ スキャン ワークフローを簡単に自動化できる強力な REST ベースの API を公開します。

- ZAP マーケットプレイスは、このプログラムの機能を強化できる強力なアドオンを多数提供しています。

- そのオープン ソース ライセンスにより、開発者はこの Linux 脆弱性スキャナーを法的な手間をかけずにカスタマイズできます。

5.セキュリティオニオン

Security Onion は、豊富な機能セットと強力な監視ツールにより、エンタープライズ環境に最適なセキュリティ プラットフォームの 1 つです。これは、侵入検知、ログ管理、およびセキュリティ評価のために特別に開発されたスタンドアロンの Linux ディストリビューションです。 Security Onion には、NetworkMiner、Logstash、CyberChef などの多数のオープン ソース セキュリティ ツールがあらかじめ装備されています。私たちの編集者は、このセキュリティに重点を置いた Linux ディストリビューションをその使いやすさから非常に気に入っています。これは、セキュリティ基準の適用を求めている企業にとって最適なソリューションです。

セキュリティオニオンの特長

- スタンドアロンのスキャン アプリケーションではなく、エンタープライズ ネットワーク セキュリティを目的とした本格的な Linux ディストリビューションです。

- Security Onion は、セキュリティ ツールの経験がほとんど、またはまったくない人でも、非常に簡単にインストールしてセットアップできます。

- 完全なネットワーク パケット、セッション データ、トランザクション データ、ネットワーク ログ、HIDS アラートをキャプチャして分析できます。

- この Linux 環境はオープンソースであるため、企業の要件に基づいて簡単にカスタマイズできます。

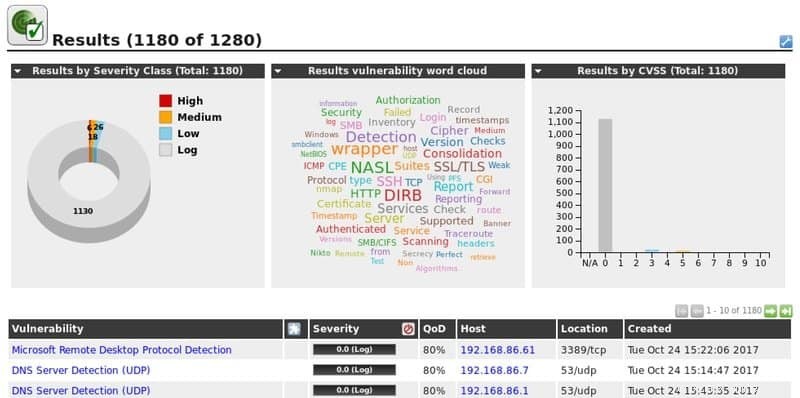

6. OpenVAS

OpenVAS は、脆弱性評価に使用される多数のサービスとツールで構成されるセキュリティ テスト スイートです。これは Nessus のフォークとして始まりましたが、その後、本格的な脆弱性スキャン フレームワークに成長しました。このソフトウェア スイートの優れたセールス ポイントの 1 つは、要求の厳しいセキュリティ サービスを Web ベースのダッシュボードから管理できることです。 OpenVAS は、ネットワーク サーバーとインフラストラクチャの欠陥を見つけることに関しては非常にうまく機能します。さらに、そのオープンソースの性質により、ユーザーはフレームワークを無制限に利用できます。

OpenVAS の機能

- この Linux 脆弱性スキャナーの標準のウェブベースのダッシュボードは、非常に直感的で操作が簡単です。

- CVSS スコアとリスク評価とともに、発見した脆弱性に関する詳細な情報を提供します。

- OpenVAS は、その影響に基づいてセキュリティの脆弱性を克服する方法に関する優れた推奨事項も提供します

- サードパーティの開発者は、Nessus Attack Scripting Language または NASL を使用して、このフレームワークを簡単に拡張できます。

7. Wireshark

Wireshark は、ユーザーがネットワーク ストリームを非常に詳細に表示できるオープンソースのパケット アナライザーです。これは、その実用的な使用例により、ネットワークのトラブルシューティングと分析に最適なオープン ソース セキュリティ ツールの 1 つです。悪意のあるユーザーは、多くの場合、Wireshark を使用してネットワーク パケットをキャプチャし、使用可能な機密情報を分析します。これは、さまざまな Linux および BSD ディストリビューション用の既製のパッケージを備えたマルチプラットフォーム アプリケーションです。全体として、tcpdump や tshark などのツールを使用しているユーザーにとっては、将来を見据えたアップグレードです。

Wireshark の機能

- Wireshark は、ライブ パケットをキャプチャして分析し、平文のパスワードなどの読み取り可能な情報を取得できます。

- パケットを保存したり、保存ファイルからインポートしたり、フィルタリングしたり、より視覚的に表現しやすいように色を付けたりすることもできます。

- Wireshark は C および C++ プログラミング言語を使用して作成されているため、非常に高速で移植性があります。

- オープンソースの GNU GPL ライセンスの下にあり、ユーザーはソースを表示してさらにカスタマイズすることができます。

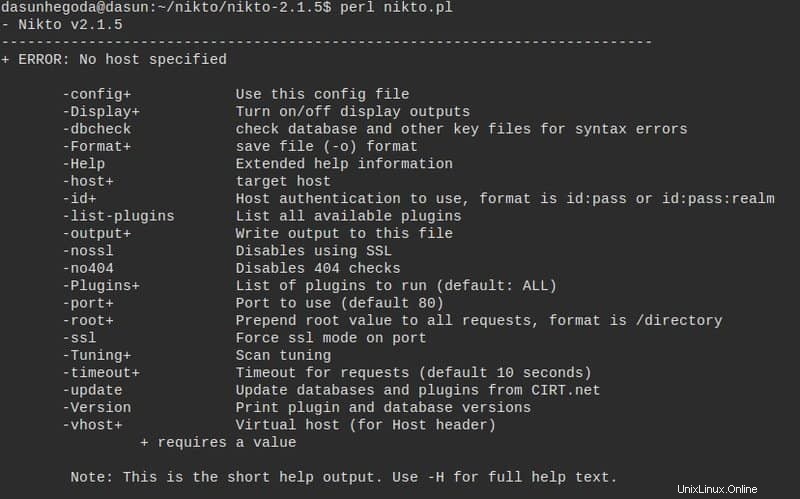

8.日東

Nikto は、リリース以来絶大な人気を得ている魅力的な Web サーバー スキャナーです。これは、管理者がサーバーの構成ミス、古いパッケージ、バグのある CGI などをチェックできるコマンドライン ツールです。 Nikto の軽量性は、主にその成功に貢献しています。最新の侵入テスターの多くは、Zed Attack Proxy (ZAP) などの大規模なサーバー スキャナーの代わりとして Nikto を使用しています。 Nikto は Perl を使用して作成されており、ほとんどの Unix 系システムで問題なく動作します。

ニクトの特徴

- Nikto には、HTTP プロキシ、OpenSSL、LibWhisker の IDS エンコーディング、および Metasploit との統合のサポートが組み込まれています。

- 堅牢なテンプレート エンジンにより、カスタム スキャン レポートを簡単に作成し、HTML、プレーンテキスト、または CSV ドキュメントで保存できます。

- 管理者は、ビルド済みのコンテナ イメージまたはカスタム構成を使用して、Nikto を Docker コンテナとして簡単にデプロイできます。

- 自由に利用できる Nikto のソース コードにより、開発者は必要に応じてソフトウェアを拡張または変更できます。

9. W3af

W3af は、最新の Web アプリケーション向けの高度なセキュリティ テスト フレームワークです。これは Python で記述されたオープンソース プロジェクトであり、開発者に優れたカスタマイズの機会を提供します。 W3af は、SQL インジェクション、クロスサイト スクリプティング、CSRF、OS コマンド、スタックベースのバッファ オーバーフローなど、200 種類以上のセキュリティ脆弱性を検出できます。これは、非常に簡単に拡張できる真のクロスプラットフォーム ソフトウェアです。これが、セキュリティ プロフェッショナルの間で人気が高まっている主な理由の 1 つです。

W3af の機能

- W3af は非常に拡張性が高く、機能を追加するためのビルド済みプラグインが多数用意されています。

- すべての脆弱性と情報開示を効果的に保存する一元化されたナレッジ ベースが付属しています。

- W3af の強力なファジング エンジンにより、ユーザーは HTTP リクエストの任意のコンポーネントにペイロードを挿入できます。

- ユーザーは、Web スキャンの出力を Linux コマンド シェル、データ ファイル、またはメールで直接受け取ることができます。

10.ワピチ

Wapiti は、Web ベースのアプリケーション向けのもう 1 つの非常に強力なセキュリティ スキャナーです。ブラックボックス スキャンを実行して、考えられるすべての URL のリストを取得し、成功すると、脆弱なスクリプトにペイロードを挿入して見つけようとします。したがって、ファザーのようにも機能します。 Wapiti は、XSS、サーバー サイド リクエスト フォージェリ (SSRF)、データベース インジェクション、ファイル開示など、いくつかの種類の Web 脆弱性を検出するために使用できます。全体として、多数のバグを非常に簡単に見つけることができる非常に有能なプログラムです。

ワピチの特徴

- Wapiti では、複数のタイプの認証方法と、いつでもスキャンを一時停止または再開する機能を使用できます。

- ウェブ アプリを非常に高速にスキャンし、ユーザーの好みに応じてさまざまなレベルの詳細度を提供します。

- ユーザーは、報告された脆弱性を Linux ターミナルで色分けして強調表示することを選択できます。

- Wapiti は、潜在的に危険なファイルの存在を特定するために Nikto 脆弱性データベースを活用しています。

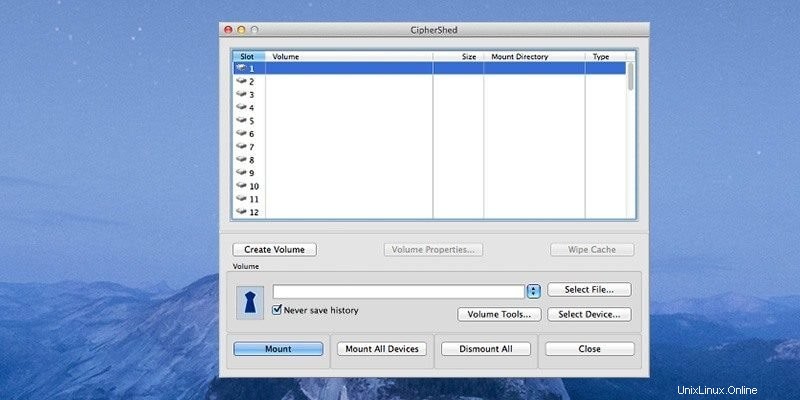

11.サイファーシェッド

CipherShed は、現在は機能していない TrueCrypt プロジェクトのフォークとして始まった、現代の暗号化ソフトウェアです。機密データに最高のセキュリティを提供することを目的としており、個人システムと企業システムの両方を保護するために使用できます.このクロスプラットフォーム アプリケーションは、Linux や FreeBSD を含むすべての主要なオペレーティング システムでスムーズに動作します。さらに、このプロジェクトのオープンソースの性質により、開発者は意図した場合にソース コードに簡単にアクセスして変更できます。

CipherShed の機能

- CipherShed には直感的な GUI インターフェースが付属しており、専門家にとってこのソフトウェアを非常に簡単に操作できます。

- 非常に軽量で、ユーザーは機密情報を保持する安全なコンテナを非常に高速に作成できます。

- CipherShed を使用すると、暗号化されたボリュームをアンマウントして安全な場所に移動できます。

- 暗号化されたドライブは、互換性の問題なしに異なるシステム間で移動できます。

12.ファズ

Wfuzz は、Web ベースのアプリケーションを効果的に総当たり攻撃するための最高のオープン ソース セキュリティ ツールの 1 つです。これは Python を使用して開発され、プログラムを管理するための単純なコマンドライン インターフェイスを提供します。 Wfuzz は、SQL インジェクション、LDAP インジェクション、クロスサイト スクリプティングなど、いくつかのタイプの脆弱性を公開する可能性があります。

ペネトレーション テスターは、HTTP GET および POST パラメーターのブルート フォース攻撃や、Web フォームのファジングにこのツールをよく使用します。そのため、Web アプリ用の軽量の脆弱性スキャナーを探している場合、Wfuzz は実行可能なソリューションになる可能性があります。

Wfuzz の機能

- リソース開示を高速化するために HEAD スキャンを実行でき、ペイロードの複数のエンコード方法をサポートします。

- Wfuzz には、HTTP プロキシ、SOCK、Cookie ファジング、時間遅延、マルチスレッドのサポートが組み込まれています。

- ユーザーは、出力結果を HTML ファイルに保存したり、より強力な Linux 脆弱性スキャナーにエクスポートしたりできます。

- ユーザーができるだけ早く立ち上げて実行するのに役立つ優れたドキュメントを提供します。

13. OSクエリ

OSQuery は、オペレーティング システムの変更の計測、監視、分析に使用できる最新のシステム アプリケーションです。これは Facebook のエンジニアリング チームによって開発され、セキュリティ イベントの変更を表示するために SQL クエリ言語に依存しています。

管理者は OSQuery を使用して、実行中のプロセス、ネットワーク ストリーム、カーネル モジュール、ハードウェアの変更、さらにはファイル ハッシュなどの低レベルのシステムの詳細を監視できます。このツールのソース コードは、GitHub で無料で入手できます。そのため、開発者は企業の要件に準拠するようにカスタマイズできます。

OSQuery の機能

- osqueryi と呼ばれる最新のインタラクティブなコンソールが公開され、ユーザーは堅牢なクエリを試してシステムの詳細を調べることができます。

- OSQuery には、システムの変更やパフォーマンスの問題の診断を加速する多数の組み込みテーブルが付属しています。

- 強力な監視デーモン osqueryd により、管理者は大規模なインフラストラクチャの実行クエリをスケジュールできます。

- OSQuery は、最高のパフォーマンスを保証し、優れたドキュメントを提供するモジュラー コードベースを使用して構築されています。

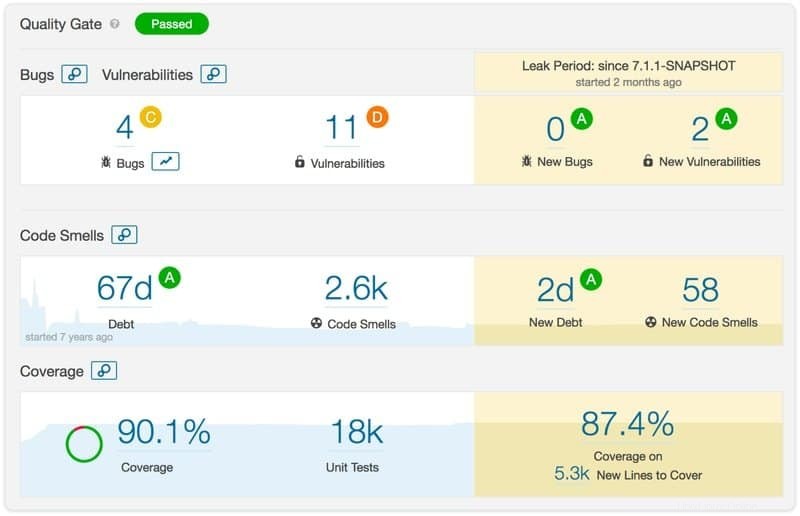

14. SonarQube

SonarQube は、その豊富な機能セットと優れたパフォーマンスにより、セキュリティ プロフェッショナル向けの最高のオープン ソース セキュリティ テスト ツールの 1 つです。 Java プログラミング言語を使用して作成されており、研究者は Web アプリケーションに対する一般的な脅威を見つけることができます。

SonarQube は、クロスサイト スクリプティングの脆弱性、サービス拒否 (DOS) 攻撃、SQL インジェクションなどを検出できます。コーディングの問題について Web サイトを確認し、Jenkins などのツールとうまく統合できます。全体として、セキュリティ担当者と Web アプリ開発者の両方にとって役立つツールです。

SonarQube の機能

- SonarQube は、堅牢な静的コード分析ルールを使用して、ウェブ アプリケーションで見つけにくい論理エラーを見つけることができます。

- Java で書かれていますが、25 以上の異なるプログラミング言語で書かれたアプリをレビューできます。

- プロジェクト リポジトリのレビューにも使用でき、GitHub や Azure DevOps などのプラットフォームと簡単に統合できます。

- SonarQube は、オープンソース バージョンに加えて、企業や開発者向けのいくつかの有料版を提供しています。

15.鼻を鳴らす

Snort は、現在シスコが管理している強力な侵入検知システムです。セキュリティ テスターは、ネットワーク トラフィックをリアルタイムでキャプチャして分析できます。ステルス スキャン、セマンティック URL 攻撃、バッファ オーバーフロー、OS フィンガープリンティングなど、さまざまな種類の Web 脆弱性を検出できます。一般的にパケット分析に不慣れな人向けの優れたドキュメントを提供します.そのため、簡単にセットアップして、ネットワークの欠陥のテストを開始できます。

Snort の機能

- Snort は、スニファー、パケット ロガー、ネットワーク侵入検知メカニズムの 3 つの異なるモードで構成できます。

- 寛大な GNU GPL ライセンスの下で提供されるため、開発者はこのソフトウェアに独自の変更を簡単に追加できます。

- Snort は、BASE、Snorby、Sguil など、複数のサードパーティ レポートおよび分析ツールと完全に統合されています。

- シスコは、この侵入検知システムの新機能とバグ修正を頻繁に展開しています。

16.ベラクリプト

VeraCrypt は、機密データを保護するための最高のオープン ソース セキュリティ ツールの 1 つです。これは、ユーザーがその場で Linux パーティションを暗号化できるオープンソースのディスク暗号化プラットフォームです。 CipherShed と同様に、現在は廃止されている TrueCrypt プロジェクトのフォークでもあります。

VeraCrypt は、C、C++、およびアセンブリ言語を使用してランタイムを開発することにより、多くの暗号化ソフトウェアが直面するパフォーマンスの問題を改善します。さらに、完全にクロスプラットフォームです。したがって、互換性の問題に直面することなく、すべてのマシンでこのツールを使用できます。

VeraCrypt の機能

- VeraCrypt は、Linux ファイル システムに通常どおりマウントできる暗号化された仮想ディスクを作成することで機能します。

- 並列化とパイプライン処理のサポートが組み込まれているため、ディスク操作が遅くなることはありません。

- VeraCrypt は、隠しボリュームや隠しオペレーティング システムなど、非常に高度なセキュリティ機能を提供します。

- 透過的暗号化、自動暗号化、リアルタイム暗号化など、いくつかの暗号化形式を提供します。

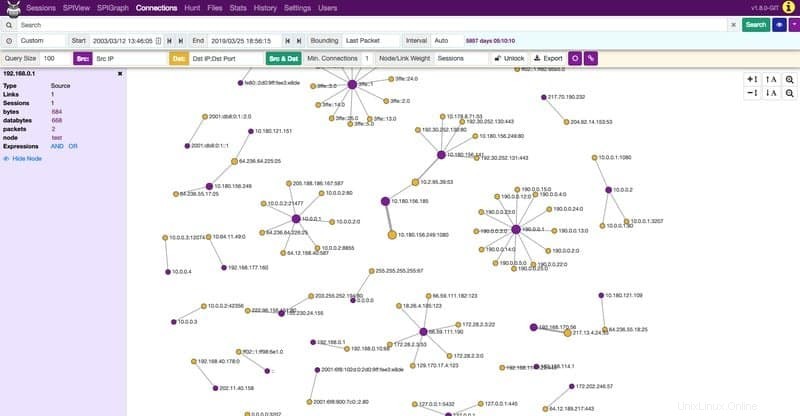

17.モロク

Moloch は、最近最も有望なオープン ソース セキュリティ テスト ツールの 1 つです。これは、TCP/IP パケットのキャプチャを容易にし、ユーザーが従来のデータベース管理システムからこれらのパケットを管理できるようにする堅牢なプラットフォームです。このオープンソース プロジェクトは、一般的なネットワークの脅威を緩和する単純なアプローチにより、多くのテスターの間で人気を集めています。また、Moloch は、このアプリケーションを使い始めるのに役立つ広範で高品質のドキュメントも提供しています。

モロクの特徴

- Moloch は非常にスケーラブルで、1 秒あたり数ギガビットのトラフィックに対処するエンタープライズ クラスタにデプロイできます。

- Moloch を他のオープンソース セキュリティ ツールと簡単に統合できる堅牢な API セットを公開します。

- 管理者は、一元化された GUI インターフェースを使用して、検索結果を PCAP または CSV ドキュメントとして簡単にエクスポートできます。

- Moloch は完全にクロスプラットフォームであり、Ubuntu を含むいくつかの Linux ディストリビューション用のビルド済みバイナリを提供します。

18.エアクラッキング

Aircrack-ng は、ハッカーがワイヤレス ネットワーク認証をバイパスするために使用する事実上のソフトウェア スイートです。これは、スニファー、パスワード クラッカー、分析ツールなどを含むオープン ソース セキュリティ ツールのコレクションです。 Aircrack-ng を使用すると、ユーザーは統計分析や辞書攻撃などのいくつかの方法を使用して、WEP および WPA/WPA-2 資格情報をクラックできます。他のセキュリティ ツールと同様に、多くの専門家も Aircrack-ng を使用してワイヤレス ネットワークの整合性をチェックしています。

Aircrack-ng の特徴

- リプレイ攻撃、パケット インジェクション、認証解除など、さまざまな種類のネットワーク攻撃をサポートしています。

- Aircrack-ng が提供するすべてのツールは、大量のスクリプトをサポートする汎用性の高いコマンドライン インターフェースを通じて制御されます。

- Aircrack-ng はほとんどの Linux ディストリビューションですぐに利用でき、ソースからのコンパイルも非常に簡単です。

- このアプリケーション スイートのオープンソース コードベースにより、新しい機能の検査と追加が容易になります。

19. Tcpdump

Tcpdump は、プロのペネトレーション テスト担当者向けのシンプルですが非常に強力なパケット スニファーおよびネットワーク アナライザーです。その有効性は業界で証明されており、キャプチャされたネットワーク パケットの分析に関しては、多くの人にとって頼りになる選択肢であり続けています。このマルチプラットフォーム ツールは、その輝かしい歴史によりカルト的な支持を得ており、Wireshark のような多くの現代のスニファーの開発の動機となっています。ネットワーク研究の分野に関心のあるオープンソース開発者は、このツールを使用して多くのことを学ぶことができます。

Tcpdump の機能

- Tcpdump は、Linux シェル スクリプトやその他のプログラミング言語を使用して簡単にスクリプト化できるコマンドライン ツールです。

- ユーザーは、事前に保存されたパケットをインポートして、HEX や ASCII などの複数の形式で表示できます。

- 書籍全体や Linux のマニュアルなど、このパケット スニファーに関する高く評価されているドキュメントが多数あります。

- ソース コードを参照して、Tcpdump がどのように機能するかを詳しく調べることができます。また、その開発に貢献する可能性もあります。

20. SQLMap

SQLMap は、管理者が Web サイトやアプリケーションで SQL インジェクションの脆弱性を検索できる優れたオープン ソース ツールです。この無料で強力なアプリケーションは、時間ベース、エラーベース、ブールベースのブラインドなど、いくつかのタイプの SQL 脆弱性を検出できる堅牢なテスト エンジンを提供します。

管理者は、テーブルを簡単にダンプして、データの詳細な検査を実行できます。さらに、この Linux 脆弱性スキャナーのコードベースは自由に利用できるため、サードパーティの開発者は必要に応じて機能を追加できます。

SQLMap の機能

- SQLMap は、MySQL、Oracle データベース、MsSQL、Firebird、MariaDB、IRIS、IBM DB2 など、ほぼすべての主要な DBMS をサポートしています。

- 自動パスワード認識、標準認証、辞書攻撃をサポートするコマンドライン ツールです。

- Metasploit フレームワークの Meterpreter ペイロードに接続することで、SQLMap を使用してデータベース権限をエスカレートできます。

- このオープンソース アプリケーションは、マニュアル、ビデオ、堅牢な問題追跡ツールの形で優れたドキュメントを提供します。

21.ジーク

Zeek は、長い間使用されてきた魅力的なネットワーク分析フレームワークです。この侵入検知メカニズムは、もともと Bro.これは、個人または企業ネットワークの異常を調査するための最高のオープン ソース セキュリティ ツールの 1 つです。 Zeek は、多くの従来の IDS ツールのように署名に依存するのではなく、すべてのネットワーク アクティビティのログをキャプチャすることによって機能します。セキュリティ テスターは、手動でレビューするか、セキュリティおよび情報イベント管理 (SIEM) システムを通じて、このデータを分析できます。

ジークの特徴

- Zeek は、柔軟で適応性の高い機能セットを備えているため、大規模なエンタープライズ インフラストラクチャのテストに適しています。

- 高レベルのセマンティック分析技術を使用して、監視対象のネットワークに関する詳細な洞察を提供します。

- 多数のビルド済みアドオンにより、このネットワーク分析ソフトウェアに機能を簡単に追加できます。

- Zeek は、企業および開発者向けに、LTS リリース、機能リリース、開発バージョンなど、複数のビルドを提供しています。

22.カリ Linux

多くの人が、Kali Linux がプロ向けの最高のオープン ソース セキュリティ テスト ツールの 1 つであることに同意しています。これは、最新の侵入テストに必要なすべての必須ツールが付属する Debian ベースの Linux ディストリビューションです。これが、多くの悪意のあるハッカーがベース システムとして Kali を使用する理由です。あなたが認定プロフェッショナルであろうと、初心者のセキュリティ愛好家であろうと、Kali Linux を熟知していれば、未知の領域を簡単に探索することができます。

Kali Linux の機能

- Kali Linux は、ARM ベースのシステムや VMware 仮想マシンなど、幅広いプラットフォームで利用できます。

- ユーザーは、個人の好みに基づいてライブ インストールを作成し、保護のために複数の暗号化メカニズムを使用できます。

- テスターは、メタパッケージの大規模なコレクションから選択して、カスタムの侵入テスト環境を構築できます。

- 必要に応じて、Linux Deploy アプリケーションを使用して Android ベースのスマートフォンで Kali を実行し、環境を chroot することもできます。

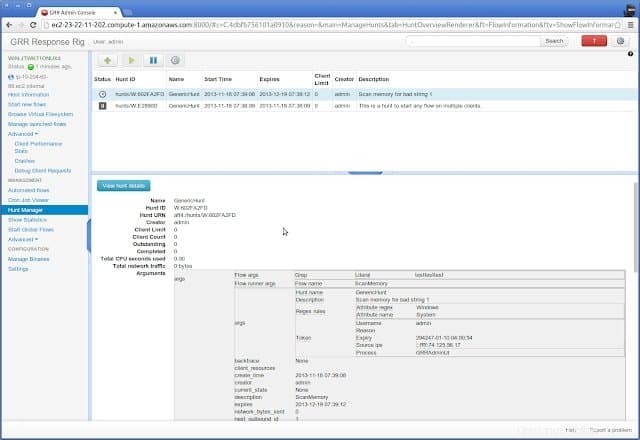

23. GRR – Google の迅速な対応

GRR または Google Rapid Response は、リモート環境からライブのフォレンジック分析ジョブを維持するために Google によって開発された強力なインシデント対応フレームワークです。 Python で記述されたサーバーとクライアントで構成されます。クライアントまたはエージェントの部分はターゲット システムに展開され、サーバーを通じて管理されます。これは完全にオープンソースのプロジェクトであるため、個人の要件に基づいてカスタム機能を非常に簡単に追加できます。

GRR の特徴

- Google Rapid Response は完全にクロスプラットフォームであり、Linux、FreeBSD、OS X、および Windows システムでスムーズに動作します。

- YARA ライブラリを利用してリモート メモリを分析し、OS レベルの詳細とファイル システムへのアクセスを提供します。

- 管理者は、リモート クライアントの CPU 使用率、メモリの詳細、I/O 使用率などを効果的に監視できます。

- GRR は、最新のセキュリティ インシデントを処理するための完全な装備を備えており、インフラストラクチャの自動管理を可能にします。

24.グラバー

Grabber は、Web サイト、フォーラム、およびアプリケーション用の軽量でポータブルな Linux 脆弱性スキャナーです。これは、個人の Web アプリを評価するための最も有用なオープン ソース セキュリティ テスト ツールの 1 つです。 Grabber は非常に軽量であるため、GUI インターフェイスはありません。

ただし、アプリケーションの制御は非常に簡単で、初心者でもアプリケーションを使用してテストできます。全体として、ポータブル テスト ツールを探している初心者のセキュリティ愛好家やアプリ開発者にとっては、かなり適切な選択です。

Grabber の機能

- Grabber は、単純な AJAX 検証、クロスサイト スクリプティング、SQL インジェクション攻撃に使用できます。

- このオープン ソース テスト ツールは Python を使用して記述されており、拡張やカスタマイズが非常に簡単です。

- Grabber を使用すると、JavaScript ベースのアプリケーションの論理的な欠陥を非常に簡単にチェックできます。

- Grabber は、その調査結果と主要な詳細を強調した、シンプルだが有用な統計分析ファイルを作成します。

25.アラクニ

Arachni は、Ruby で記述された機能豊富なモジュール式の Web アプリケーション テスト フレームワークです。セキュリティの専門家は、これを使用して幅広いタスクを実行できます。使い方は非常に簡単ですが、パワー自体が不足しているわけではありません。さらに、このツールのモジュール性により、ユーザーは Metasploit などの他のオープン ソース セキュリティ テスト ツールと簡単に統合できます。このソフトウェアのソース コードは自由にアクセスおよび変更できるため、サードパーティの開発者は制限なく新しい機能を追加できます。

アラクニの特徴

- Arachni には直感的で優れたグラフィカル ユーザー インターフェースが付属しているため、管理が非常に簡単です。

- オープンソース デベロッパーの統合を容易にする一連の堅牢な REST API を公開します。

- Arachni は、分散型プラットフォームや個人用サーバーなど、複数の導入オプションを提供しています

- クロスサイト スクリプティング、SQL インジェクション、コード インジェクション、ファイル インクルージョンの亜種のチェックに使用できます。

結末

ソフトウェアに依存し続けるにつれて、セキュリティはこれまで以上に重要になっています。ありがたいことに、多数のオープンソース セキュリティ ツールにより、専門家は脆弱性を簡単に検査でき、開発者は脆弱性が悪用される前にパッチを当てることができます。私たちの編集者は、このガイドでユーザーのために最も広く使用されているテスト ツールのいくつかを概説しました.

あなたがプロのテスターであろうと単なる愛好家であろうと、これらのツールの知識があれば、将来的に多くのセキュリティ上の欠陥を軽減するのに役立ちます.願わくば、このガイドがあなたが探していた基本的なものを提供したことを願っています。以下のコメント セクションでご意見をお聞かせください。