Tenable の Nessus 脆弱性スキャナー 接続されたデバイス全体で、ソフトウェアの欠陥、不足しているパッチ、マルウェア、構成ミスをすばやく特定できます。 Nessus を Kali Linux にインストールしたら 脆弱性の優先順位付けと修正可能なアクションの発見を支援します。

Kali は、セキュリティ プロフェッショナルに焦点を当てた Debian ベースの Linux ディストリビューションであり、何百もの組み込みの侵入テスト ツールを提供します。この記事では、Nessus と Kali を組み合わせて、強力なネットワーク テスト ツールを使用して、すでに機能している Linux ディストリビューションを強化する方法を学習します。

前提条件

このチュートリアルを進めるには、次の要件に従う必要があります。

<オール>- CPU :4 * 2GHz コア

- 記憶: 4 GB RAM(8 GB RAM 推奨)

- ディスク容量: 30 GB、ホスト オペレーティング システムが使用するスペースは含まない . 関連:Ubuntu 20.04 のインストール方法 [ステップバイステップ]

- Google Chrome (50 以上)

- Apple Safari (10+)

- Mozilla Firefox (50 以上)

- Internet Explorer (11+)

Kali Linux での Nessus インストール パッケージのダウンロード

Nessus はデフォルトでは Kali にインストールされないため、インストールの前に Nessus ソフトウェア パッケージをダウンロードする必要があります。まず、Kali Linux オペレーティング システムを起動し、サポートされている Web ブラウザーを起動します。以下の手順に従って、必要な Nessus インストール ファイルをダウンロードしてください。

<オール>2. Nessus は、幅広いオペレーティング システムとアーキテクチャでサポートされています。この記事では、64 ビット バージョンの Kali Linux (バージョン 2020.4) が使用されます。したがって、Nessus-8.13.1-debian6_amd.deb は正しいインストール パッケージです:

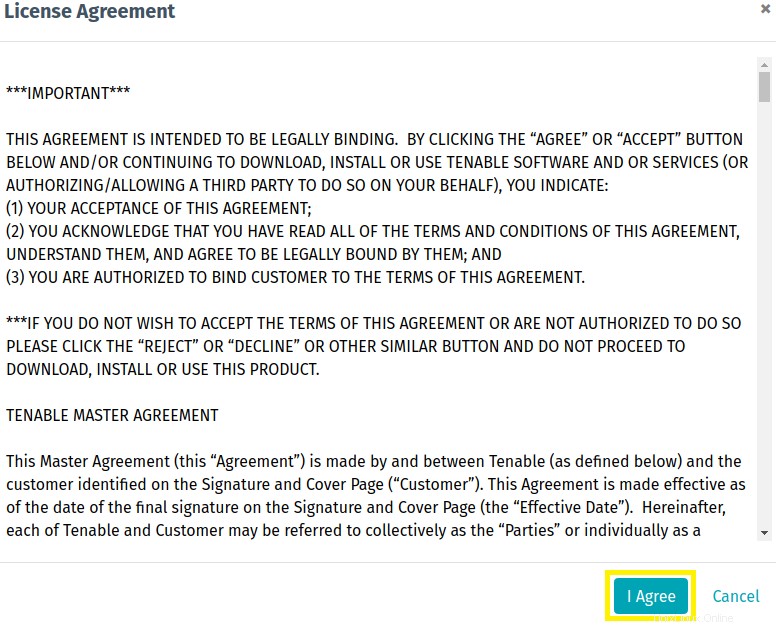

3. ダウンロード リンクをクリックし、プロンプトが表示されたら、ライセンス契約を確認します。 [同意する] を選択します。

ダウンロードが完了したので、インストール パッケージの整合性を確認します。転送中にファイルが変更されていないことを確認することが重要です。

Nessus インストール パッケージの整合性の検証

ファイルの整合性を確認することは、ベンダーの Web サイトなどの外部ソースからファイルをダウンロードする場合に特に重要になります。以下に示すように、ダウンロードした Nessus インストール パッケージの計算されたハッシュに対するファイルのリストされたチェックサムを確認します。

関連:Windows でチェックサムを作成する方法 (組み込みおよびサードパーティ ツール)

<オール>

2. チェックサムをクリックします リンクをクリックして、ダウンロード ページから SHA256 ハッシュを取得します。

3. MD5 の両方を示すポップアップ ウィンドウが表示されます。 および SHA256 ハッシュ値。 SHA256 をコピーするには コピー ハッシュの右側にあるアイコン。

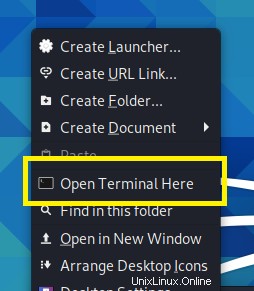

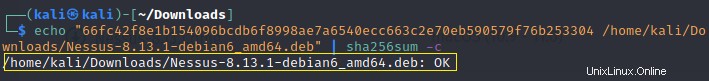

4. 前に開いた Terminal で、次のコマンドを実行します。 ウィンドウで、ダウンロードしたファイルのチェックサムを確認します。

# Substitute "checksumhash" with the provided SHA256 hash on the download website.

# Replace the path below with your download location using an absolute path.

echo "checksumhash" /path/to/download | sha256sum -c

コマンドの出力で、インストール パッケージがOKであることが示されない場合 、ソフトウェアをインストールしないでください。

Nessus を Kali Linux にインストールする

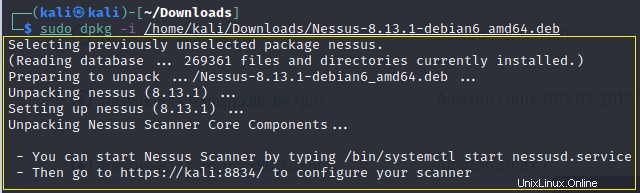

パッケージの整合性を確認したら、Nessus アプリケーションをインストールします。 Debian パッケージ マネージャー (dpkg) の使用 i のツール (install) パラメータに、以下に示すように、ダウンロードしたインストール パッケージを渡します。

必ず

sudoを使用してください コマンドを使用して、管理者権限を持つアカウントで Nessus をインストールします。

# Replace the path below with your downloaded installation file.

sudo dpkg -i /home/kali/Downloads/Nessus-8.13.1-debian6_amd64.deb

さすが! Nessus Vulnerability Scanner を Kali Linux オペレーティング システムにインストールしました。次のセクションでは、アクティベーション コードの取得について説明します。

Nessus Vulnerability Scanner のアクティベーション コードの取得

Tenable は、Nessus Vulnerability Scanner のいくつかのバリエーションを提供しています。そのうちの 2 つは Nessus Essentials です。 および Nessus Professional . Nessus Essentials は無料ですが、有料の Nessus Professional に比べて機能セットが少なくなります。 Nessus Essentials の主な制限のいくつかを以下に示します:

- スキャンは、スキャナーごとに 16 個の IP アドレスに制限されています。

- コンプライアンス チェック またはライブ結果 利用できません。

- Nessus 仮想アプライアンスを使用できない .

このチュートリアルでは、Nessus Essentials を使用します。このソフトウェアは無料ですが、以下に概説する有効なアクティベーション コードが必要です。

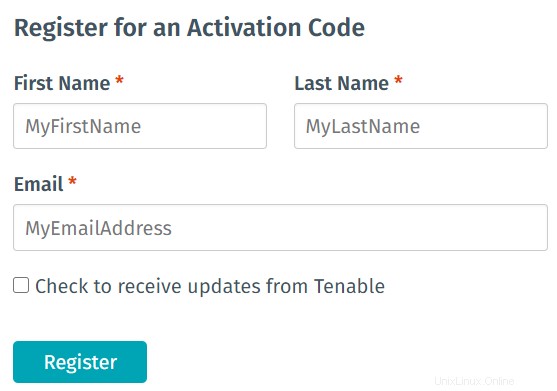

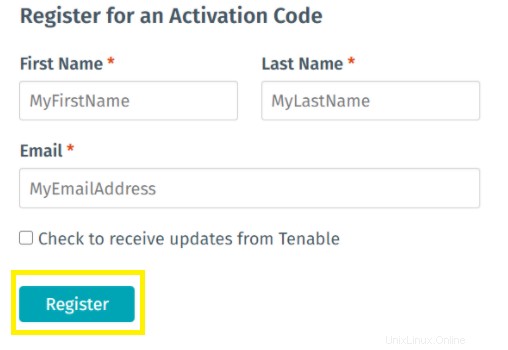

<オール>2. 登録フォームに名を入力します 、姓 、メール アドレス。

3. [登録] をクリックします。 ボタンをクリックして、登録を完了します。

4. 登録が完了すると、Tenable から確認メールが送信されます。最後に、次のメッセージが表示されます:

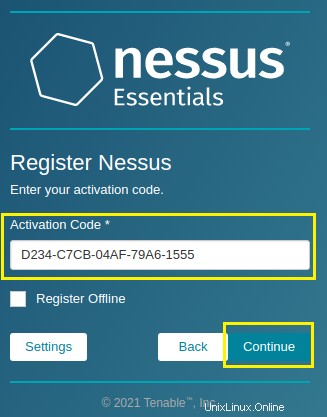

5. メールを確認すると、D234-C7CB-04AF-79A6-1555 のようなアクティベーション コードが記載されているはずです。 .メールの送信者アドレスは example@unixlinux.online になります。 .登録メールが受信トレイにない場合は、必ず迷惑メールを確認してください!

Nessus サービスを開始し、自動起動を設定する

Nessus アプリケーションを使用する前に、nessusd システム サービスを開始する必要があります。このサービスは、スキャンなどの Nessus アプリケーション インターフェイスと機能を制御し、利用できるようにします。 nessusd を開始するには 以下の手順に従ってください。

2. nessusd を開始します 次のコマンドを発行してサービスを開始します:

# Start the nessusd service.

sudo systemctl start nessusdこの記事は、

rootで実行していないことを前提としています アカウントですが、管理昇格権限を持つアカウントです。したがって、昇格を必要とするコマンドはsudoで始まります 標高を確保するためのコマンド

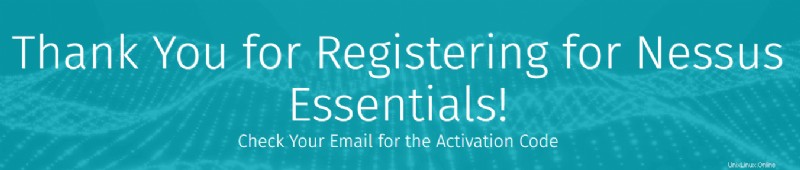

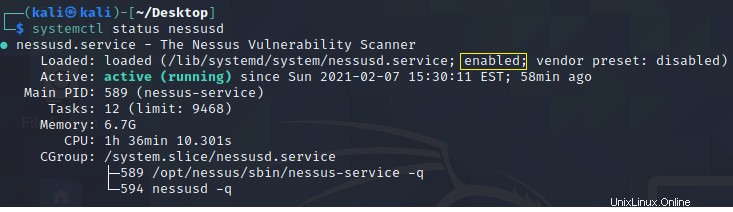

3. 次のコマンドを発行して、サービスが実行中の状態であることを確認します。Active:active (running) output で示されているように、予想される出力が次のスクリーンショットに示されていることを確認します。 .

# Obtain the Nessus current service state.

sudo systemctl status nessusd

nessusd の有効化 起動時に開始するサービス

デフォルトでは、nessusd Kali Linux オペレーティング システムの起動時にサービスが開始されません。 nessusd を有効にするには Kali Linux オペレーティング システムの起動時にサービスを実行するには、次のコマンドを enable に対して実行します。 nessusd 起動時のサービス

# Enable the nessusd service at boot

sudo systemctl enable nessusd

以下のコマンドを発行して、サービスが有効な状態であることを確認します。以下のスクリーンショットに示すように、nessusd サービスが有効であることを示しています Loaded で 出力行。

# Obtain the Nessus current service state.

sudo systemctl status nessusd

Nessus アプリケーションの有効化

アクティベーション コードを取得し、nessusd を開始したので、 Nessus のインストールをアクティブ化します。 Nessus のインストールを有効にするには、以下の手順に従ってください。

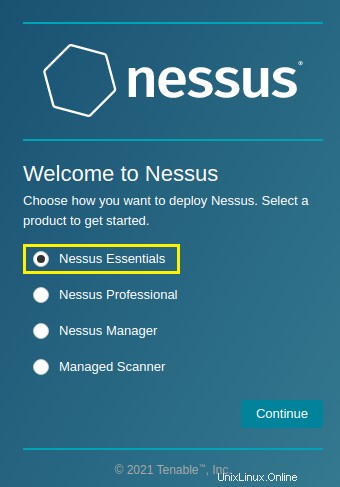

https://localhost:8834 に移動します。 . デフォルトのポートは 8834 であることに注意してください 典型的なポート 443 ではありません . Nessus のインストールには自己署名 SSL 証明書が付属しており、Nessus アプリケーションの Web インターフェイスにアクセスしようとすると、警告が表示される可能性があります。 Tenable は、Nessus アプリケーションで使用される SSL 証明書をカスタマイズするオプションを提供します。

2. Nessus へようこそ 画面で、製品バージョン Nessus Essentials を選択します。

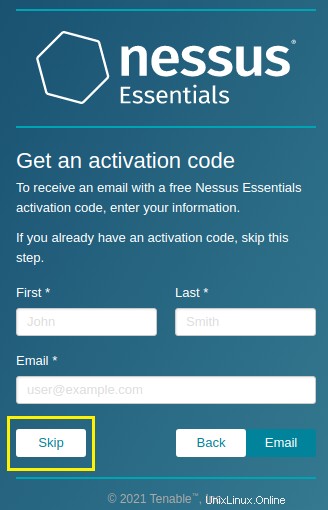

3. [スキップ] を選択します アクティベーション コードを取得 これは、アクティベーション コードを以前に取得したためです。

4. アクティベーション コードを入力します。 Nessus の登録 登録プロセス中に受け取った画面で、[続行] を選択します。 .以下のスクリーンショットでは、このチュートリアルのモック アクティベーション コードが D234-C7CB-04AF-79A6-1555 であることがわかります。 :

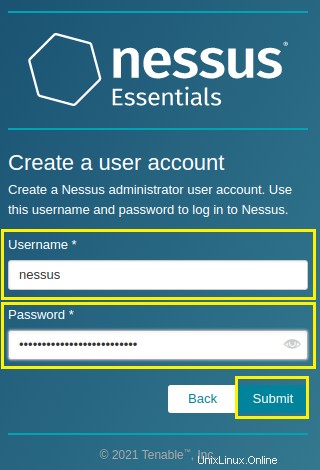

5. ユーザー アカウントの作成でプロンプトが表示されたら 画面で、ユーザー名を定義します とパスワード [送信] をクリックします。 .定義されたユーザー名とパスワードは、Nessus アプリケーションへのログインに使用されます。

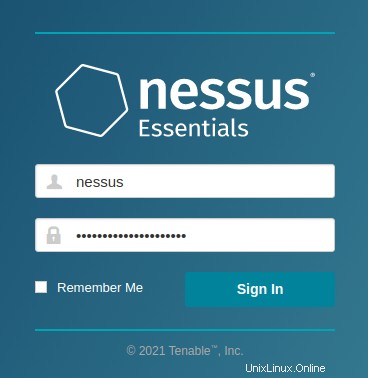

6. スキャナーの初期化が完了したら (時間がかかる場合があります)、このチュートリアルで以前に作成したユーザー アカウントのユーザー名とパスワードを入力し、[サインイン] をクリックします。 .

お見事! Nessus Vulnerability Scanner ソフトウェアのインストールと有効化が完了しました!次のセクションでは、脆弱性スキャンでローカル システムをターゲットにするように Nessus を構成します。

Nessus 脆弱性スキャンの実行

これで、Nessus を起動して実行することができました。タイヤを蹴って、この便利なツールで何ができるかを見てみましょう。脆弱性発見!このセクションの残りの部分では、Kali Linux ホストに対してスキャンを構成して起動する方法について説明します。

まだ Nessus アプリケーション ページにいると仮定して、現在ログインしていない場合は、このチュートリアルで以前に確立したユーザー アカウントのユーザー名とパスワードを入力します。

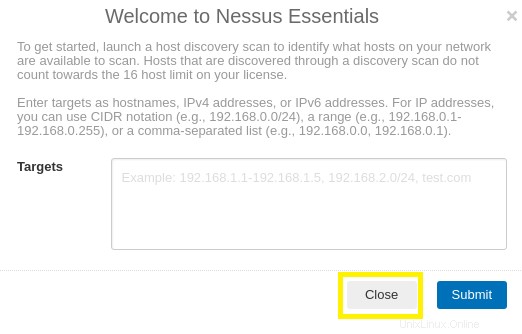

最初のログイン時に、ネットワーク デバイスを検出する検出スキャンをすばやく設定できるウェルカム メッセージが表示される場合があります。カスタム スキャンを構成して起動するため、このメッセージを閉じてもかまいません。

いくつかの方法があります スキャンの設定に使用できます。このチュートリアルでは、以下および次のセクションで概説するように、次の 3 ステップのアプローチに焦点を当てています。

<オール>Nessus 脆弱性スキャン ポリシーの設定

スキャン ポリシーは、一連のスキャン命令と考えることができます。スキャン ポリシーは、実行するタスクとその実行方法をスキャナーに指示します。

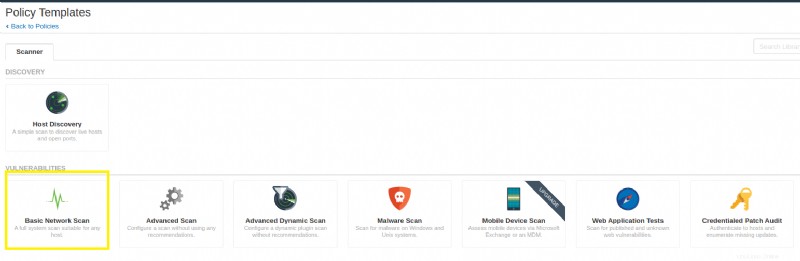

構成済みのスキャン ポリシー テンプレートのコレクションがあります または 高度なスキャンをカスタマイズ から選択します。 Tenable は、Nessus スキャン機能を次の 3 つのカテゴリに分類しています。

- ディスカバリー スキャン :アドレス空間をターゲットにして、ライブ ホストと開いているポートについて報告します。

- 脆弱性スキャン :エンドポイントをターゲットにして、既知の脆弱性を評価します。

- コンプライアンス スキャン :エンドポイントをターゲットにして、特定の標準 (たとえば、Center for Internet Security (CIS) ベンチマーク、Security Technical Implementation Guide (STIG)) に準拠するためのエンドポイント構成を評価します など)

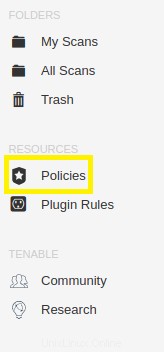

スキャン ポリシーを作成して構成するには、以下の手順に従います。

<オール>

2. [新しいポリシー] を選択します 、画面の右上隅にあります。

3. ベーシック ネットワーク スキャンを選択します。 基本的なネットワーク スキャン オプションには事前構成済みの設定が含まれます Kali Linux ホストの脆弱性を評価するために必要です。

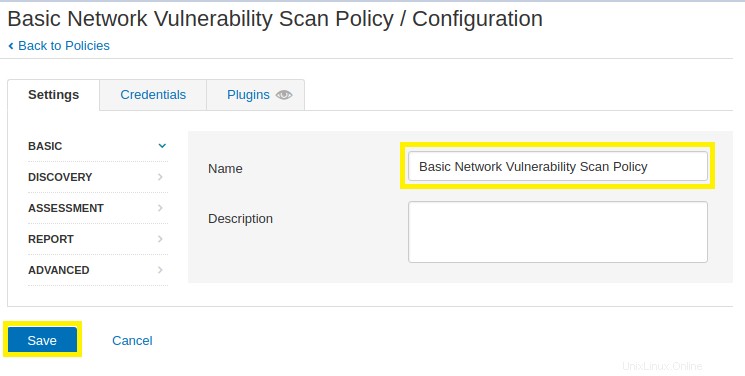

4. スキャン ポリシー テンプレートを選択すると、追加の構成可能な要素が表示されます。今のところ、事前構成された各設定をデフォルトの状態のままにしておきますが、後で自由に試してみてください .

名前を入力してください スキャン ポリシーを選択し、[保存] をクリックします。 ボタン。次のスクリーンショットでは、このチュートリアルのスキャン ポリシー名が Basic Network Vulnerability Scan Policy であることがわかります。

特定の脆弱性テスト (このチュートリアルで説明するもの) を開始するには、Tenable に 管理者資格情報 が必要です。 .資格情報なしでスキャンを実行すると、攻撃者の視点を模倣する、外部で列挙可能な脆弱性に対する洞察が得られます。

Nessus 脆弱性スキャンの設定

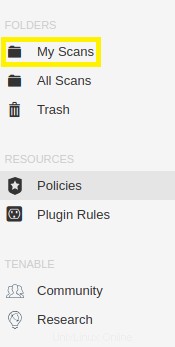

プロセスの次のステップは、スキャンを構成することです。プロセスのこのフェーズでは、以下に概説するように、スキャン ポリシーとターゲット ホストを選択します。

<オール>

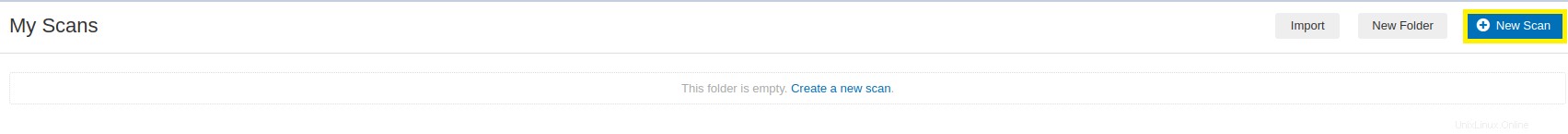

2. [新しいスキャン] をクリックします。 画面の右上隅にあるボタン。

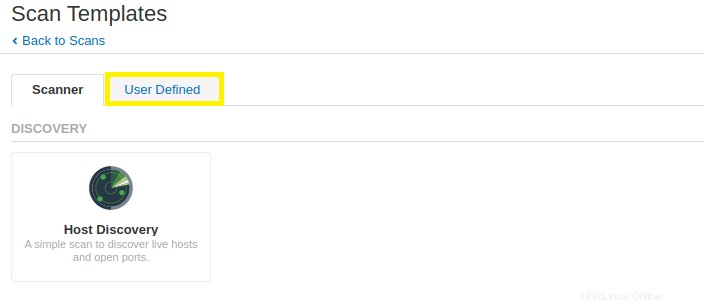

3. ユーザー定義を選択します タブをクリックして、新しく構成された基本ネットワーク脆弱性スキャンを選択します。

4. 前のセクションで構成したスキャン ポリシーを選択します。次のスクリーンショットでは、このチュートリアルの基本的なネットワーク脆弱性スキャン ポリシーが表示されます。 選択用に表示されます。

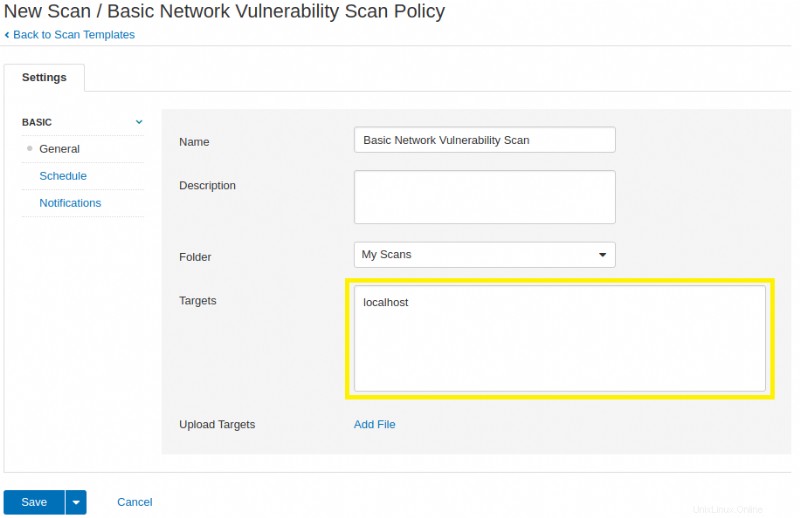

5. ターゲットを定義します。ローカルの Kali Linux ホストをターゲットにするには、localhost を指定します ターゲットで テキスト入力ボックス。

各ターゲットをコンマで区切って、1 回のスキャンで複数のターゲットを定義します。たとえば、

localhost,10.10.10.10を指定します。localhostをターゲットにします そして10.10.10.10IP アドレス。

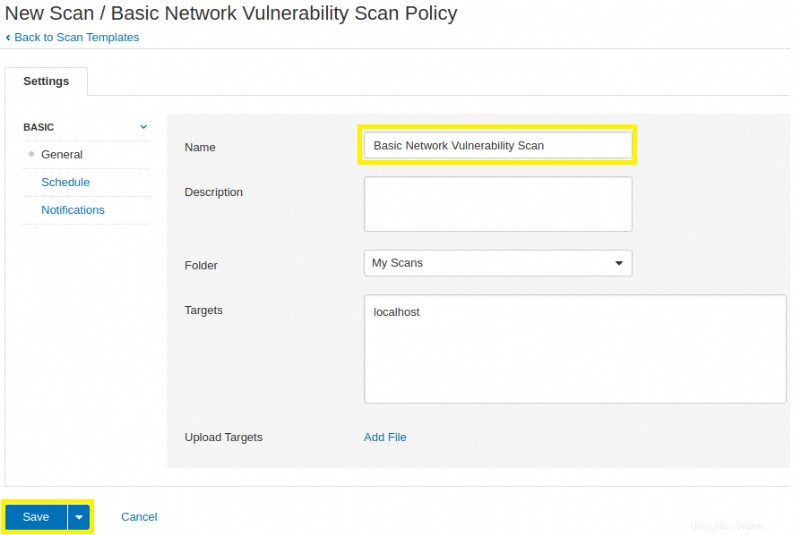

6. 名前を入力してください [保存] をクリックします。 ボタン。次のスクリーンショットでは、このチュートリアルのスキャンに 名前 があることがわかります 基本的なネットワーク脆弱性スキャン。

Nessus 脆弱性スキャンの起動

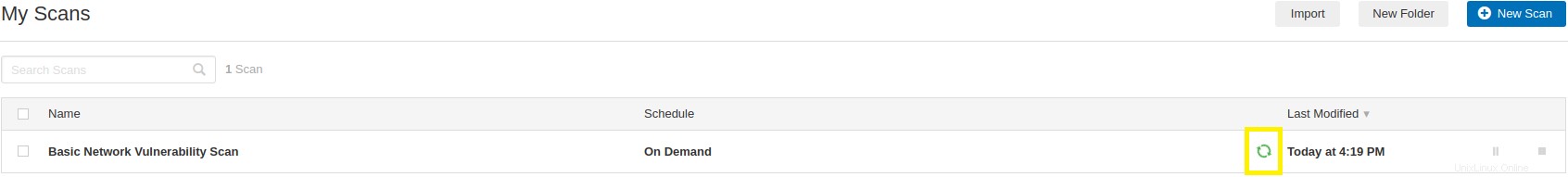

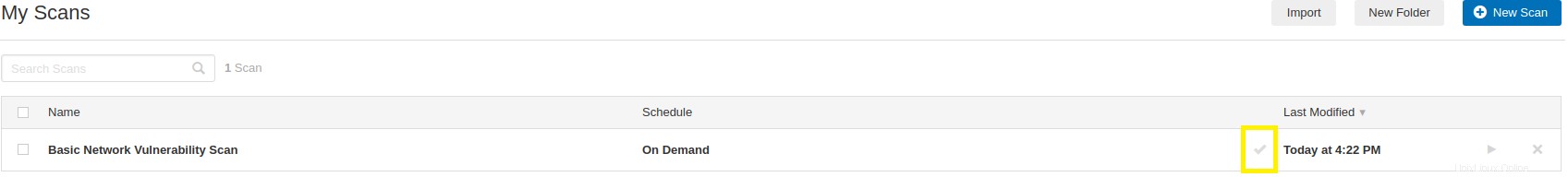

スキャンを保存したら、マイ スキャンにエントリを作成します Nessus アプリケーションのセクション。

<オール>

2. 緑の回転矢印アイコンは、スキャンが実行中であることを示します。スキャンが完了するまで時間がかかるため、しばらくお待ちください。

3. 緑色の回転矢印アイコンが緑色のチェックマークに変わったら、スキャンは完了です。スキャン名をクリックして結果を表示します。

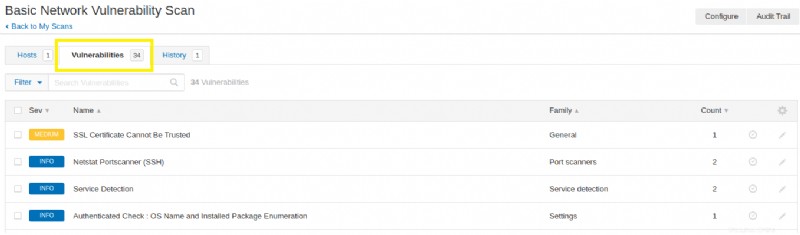

お見事!ローカルの Kali Linux ホストに対して脆弱性スキャンを実行しました!結果を表示するには、[脆弱性] をクリックします。 スキャン概要ページのタブ。

次のステップ

このチュートリアルでは、Nessus を Kali Linux ホストにダウンロード、インストール、構成しました。次に、Nessus テクノロジを活用して、ローカルの Kali Linux ホストの脆弱性を評価しました。

スキャン結果を詳しく見てみましょう。実行したスキャンからどのような情報を収集できますか? Nessus アプリケーションを快適に使用できるようになったら、スキャン内でホストの IP アドレスをターゲットとして指定することで、自由に追加のホストをターゲットにできます。