Red Hat Insightsの概要では、このSaaSアプリケーションの機能と、サービスを使用するためのRed Hat Enterprise Linux(RHEL)システムのセットアップ方法について簡単に説明しました。この記事は、Insightsダッシュボードの「アドバイザー」に捧げられています。

Insightsダッシュボード自体はここから入手できます。

作成者のメモ:私は、ビーレフェルト大学のビーレフェルトITサービスセンター(BITS)での仕事の一環として、このサービスをテストしています。この記事は、RedHatInsightsに対する私の個人的な見解を反映しています。さらに、私はRedHatAcceleratorsコミュニティのメンバーであることを明確にします。

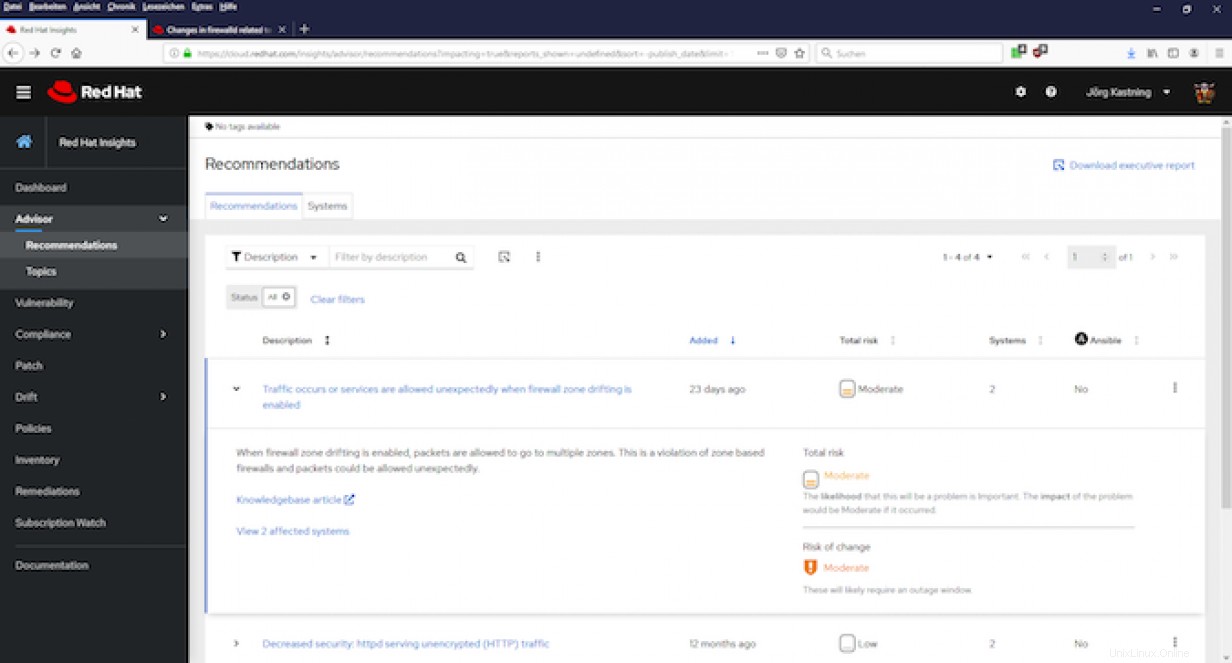

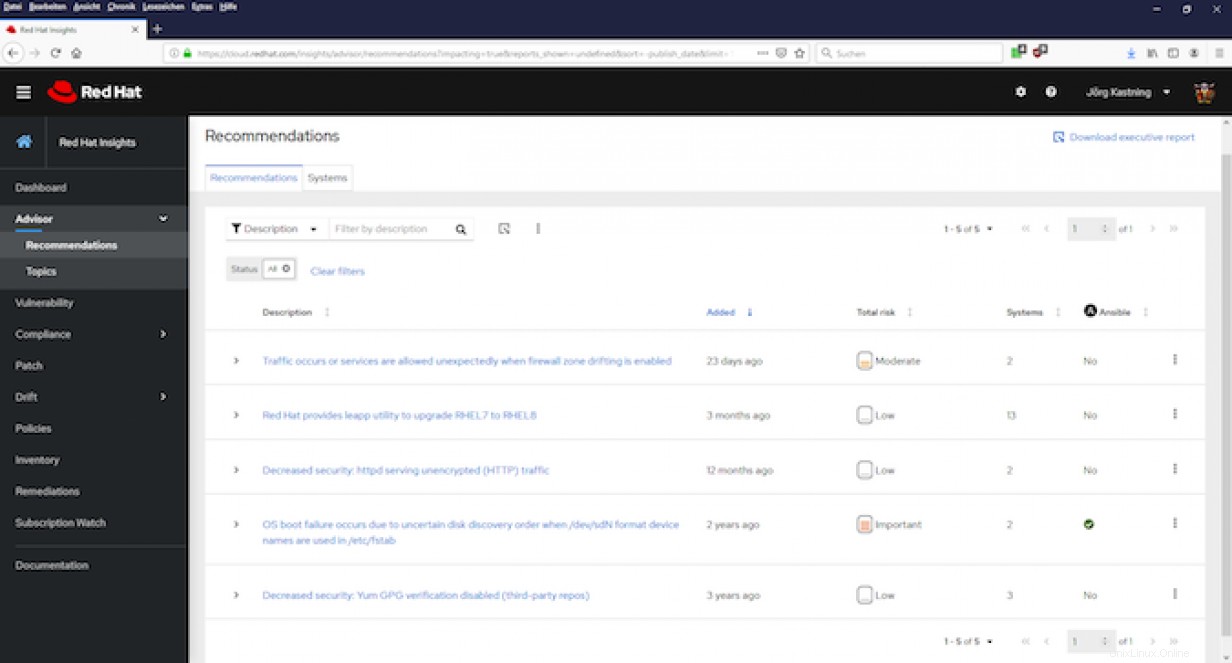

5つの推奨事項があります。これらは、特定の環境について以下で評価します。 5つすべてに共通しているのは、これらの構成設定を意図的に検索したことはおそらくないだろうということです。そして、少なくとも2つは、詳しく調べる価値があります。最初にそれらについて説明します。

/ etc/fstabでdev/sdN形式のデバイス名が使用されている場合、ディスクの検出順序が不確実であるため、OSの起動に失敗します

これは、最悪の場合、ホストの起動を妨げる構成を示しています。したがって、「重要」としての分類は理解できます。起動しないシステムとして、システム管理者の脈拍とアドレナリンレベルを屋根から送信します。

そこにリンクされているナレッジベースの記事を詳細ビューから呼び出します。私はRHEL7システムのみを使用していますが、RHEL 6にのみ適用される記事へのリンクがあります。結局のところ、これにはRHEL 7の対応する記事への参照が含まれています。ここで、InsightsはRHELにリンクしている可能性があります。すぐに7つの記事。

- Red Hat Enterprise Linux 6でudevを使用してSCSIデバイスに静的な名前を割り当てるにはどうすればよいですか?

- Red Hat Enterprise Linux 7でudevを使用してSCSIデバイスに永続的な名前を割り当てるにはどうすればよいですか?

このエントリは現在どのように評価されていますか?

影響を受けた2つのシステムはしばらくの間稼働しており、問題なく数回の再起動に耐えてきました。少なくとも私たちの環境では、潜在的な問題が悪影響を与えることはないようです。だから私はそれについて心配しません。

この場合、Insightsは、構成の問題を解決できるAnsible修復プレイブックの作成を提供します。しかし、私はリストされている2つのシステムのシステムオペレーターではないため、関係する同僚に相談せずにこれを行うことはできません。

このイベントをシステムオペレーターに通知し、考えられる解決策を転送して、続行する方法を決定させます。

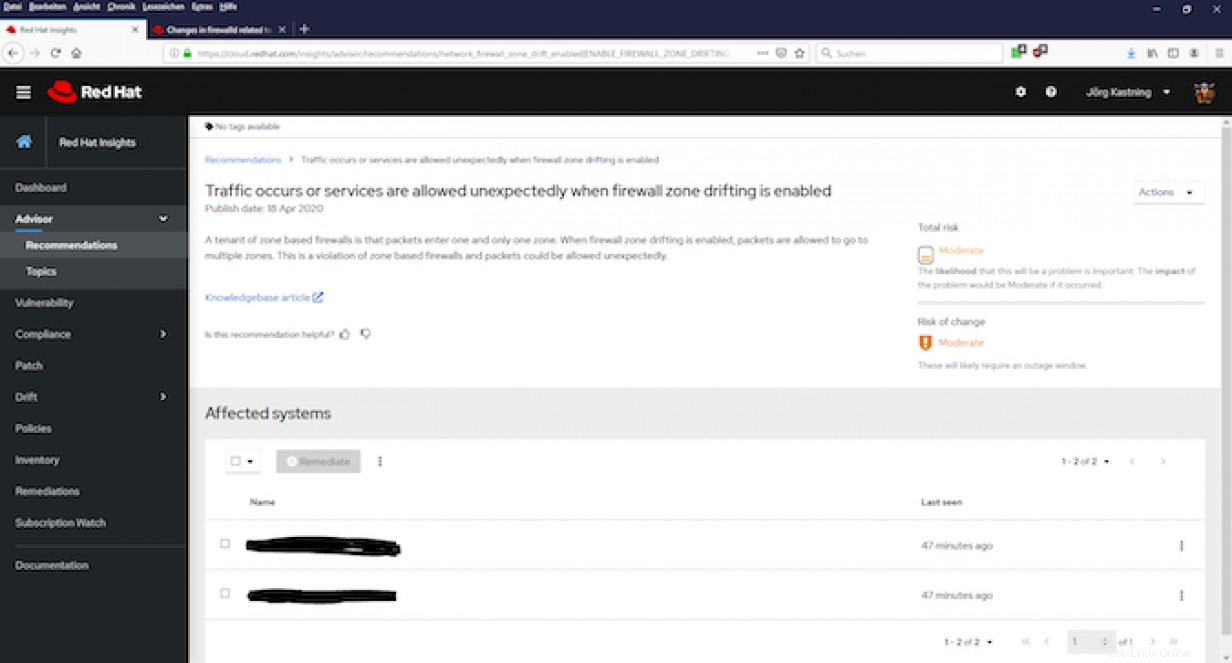

ファイアウォールゾーンのドリフトが有効になっていると、トラフィックが発生するか、サービスが予期せず許可されます

これは、少なくとも私にとっては本当に興味深いものです。これは意図されたものではありませんが、ローカルホストファイアウォールを介した通信が許可される可能性があることを指摘しているためです(図1を参照)。

リンクされたナレッジベースの記事は、ここに詳細情報を提供します。

- ゾーンドリフトに関連するfirewalldの変更

私はこの点について、関係する同僚と確実に話し合います。私の意見では、他の同僚も特定の行動に気付いていないので、ここでは少しの知識の伝達が適切だと思います。したがって、私はこのアドバイスを適切かつ重要であると評価します。

ちなみに、Insightsダッシュボードについて私が一般的に気に入っている点の1つは、影響を受けるシステムの数と、さらに重要なことに、それらがどのシステムであるかを常に確認できることです(図2を参照)。

セキュリティの低下:httpdは暗号化されていない(HTTP)トラフィックを処理します

これはリスク評価の低いメッセージであり、それに応じて処理します。影響を受けるシステムはテストシステムです。システムオペレータは、ここでTLS/SSLを実装しないことを意図的に決定しました。

セキュリティの低下:Yum GPG検証が無効になっています(サードパーティのリポジトリ)

この点は、予想に反して興味深いことがわかりました。当社は、施設内でのみ使用される独自のリポジトリを運営しています。労力を最小限に抑えるために、GPGを使用してパケットに署名することはありません。

ただし、ミラーリングされたRHELリポジトリのGPG署名検証が一部のホストで非アクティブ化されているという事実は、驚くべきことです。調べるために、影響を受けるシステムに接続してそれらを調べる必要はありません。影響を受けるシステムのリスト(図2を参照)でホスト名をクリックするだけで、詳細な説明と解決策を提供するビューが表示されます。

インサイトは、何が問題なのかを見つけるだけでなく、問題を解決する方法も支援します。テストの過程で、Insightsが有用なソリューションを考え出す頻度を継続的にチェックします。

これは、起動プロセス中にシステムのパフォーマンスを低下させる可能性のある問題を示しています。

影響を受けるシステムが再起動され、Insightsクライアントが再度実行され、Insightsが/ var / log / messagesで対応するメッセージを検出した後、Insightsはこのインシデントを認識しました。

- 「WRITESAMEが失敗しました。手動でゼロ調整する」への影響は何ですか?

問題自体は長い間私たちに知られていました。ただし、「時間があるときに見てみましょう」(つまり、絶対にしない)というカテゴリに分類されます。幸い、VMは数秒以内に起動し、ここでは問題は認識されません。

ダッシュボードとアドバイザーの一般的な側面

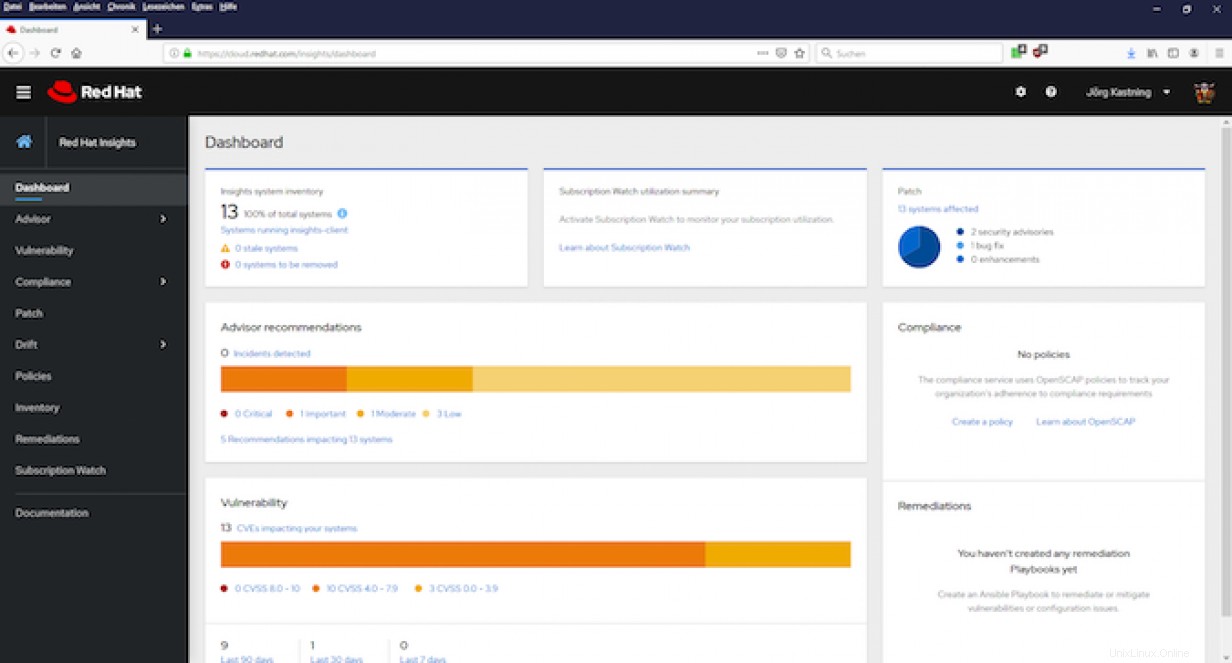

ダッシュボードには、現在Insightsに含まれているシステムの数、これらのシステムに問題があるかどうか、パッチステータス、脆弱性、コンプライアンスステータス、実装された修正、およびアドバイザの推奨事項の概要が表示されます。

図3のダッシュボードは、Insightsに、システム構成を改善できる13の接続されたシステムに対して合計6つの推奨事項があることを示しています。

左側のメニューまたはアドバイザの推奨事項のフィールドのリンクを介して、概要に推奨事項を表示するアドバイザビューにアクセスできます(図4を参照)。

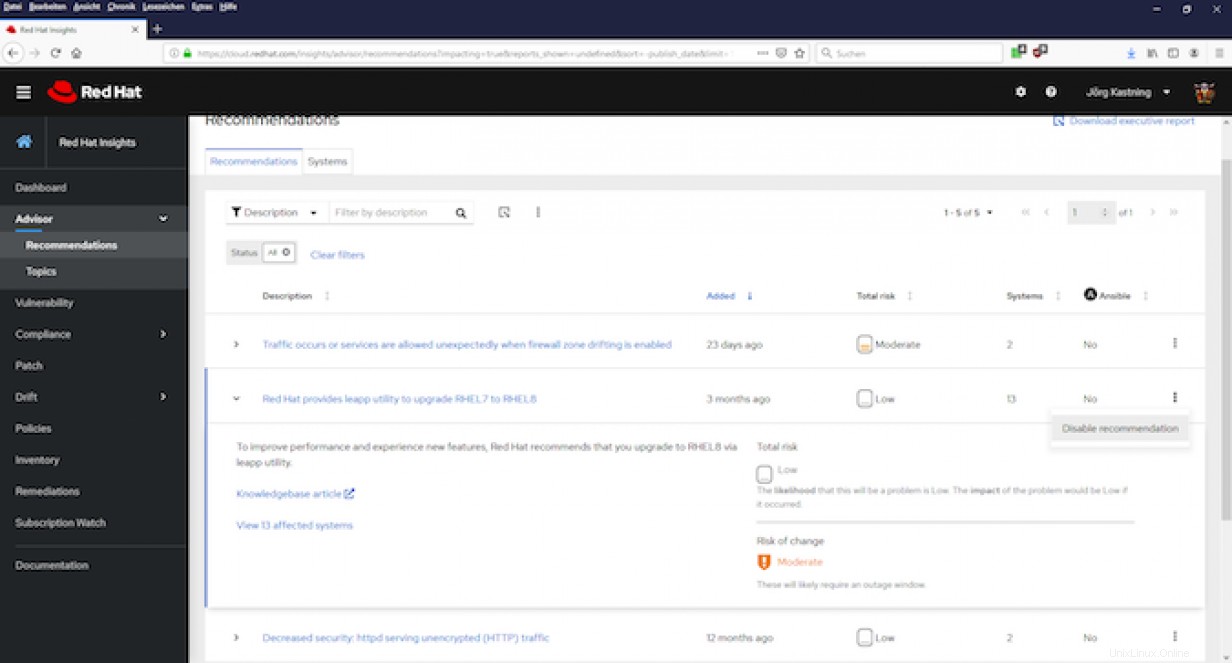

図4の表形式の概要は、Insightsにこの推奨事項が存在する期間、リスク評価、影響を受けるシステムの数、および説明されている問題を解決できるAnsiblePlaybookが存在するかどうかの簡単な説明とともに推奨事項を示しています。

私の目を引く最初のことは2番目のポイントです。説明の前にある矢印をクリックすると、詳細が表示されます(図5を参照)。ここでは、RHEL 8にすぐにアップグレードしなくても問題はない可能性があり、アップグレードにはダウンタイムのあるメンテナンスウィンドウが必要になる可能性があることを学びます。リンクされたナレッジベースの記事には、詳細情報が記載されています。

私は、図5で選択した推奨事項を効果がないと個人的に評価しています。 RHEL 7はまだメンテナンス中であり、セキュリティアップデートを受信します。バージョン8.2がリリースされ、新しい機能と改善が加えられていることが知られていますが、急いでアップグレードする理由はありません。さらに、通常、インプレースアップグレードは実行しません。代わりに、新しい仮想マシン(VM)をインストールし、データとサービスを移行してから、古いホストの電源を切ります。

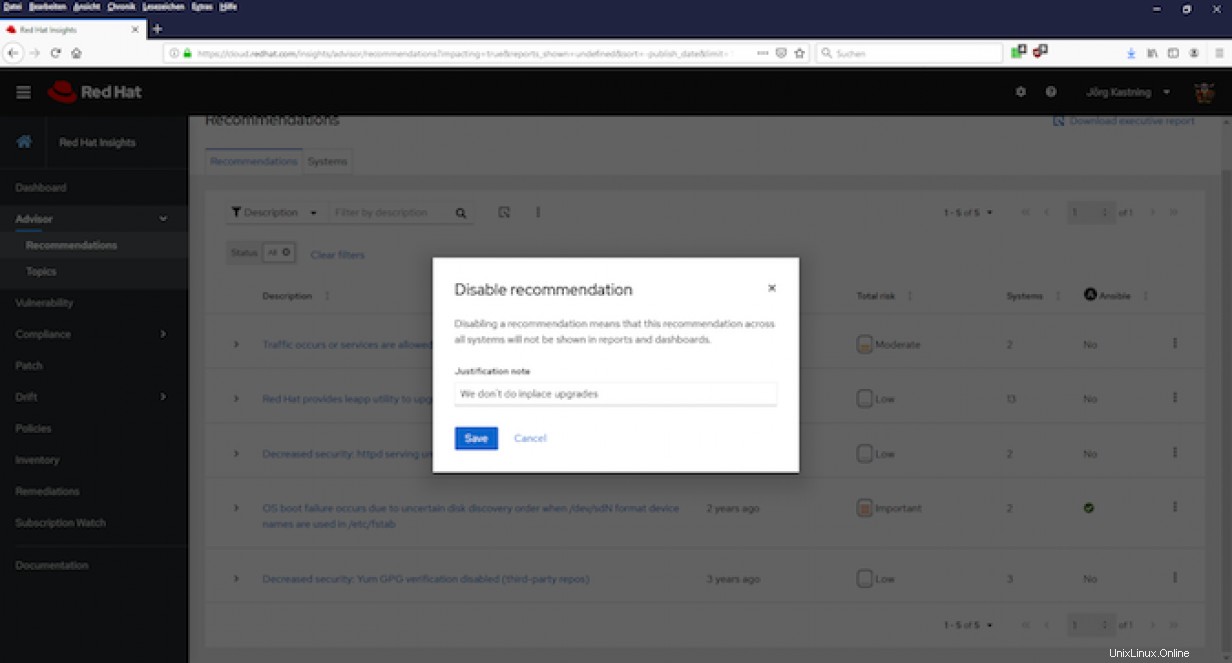

幸いなことに、このようなレポートは永遠に迷惑である必要はありません。図5に示されているように、Insightsには、メッセージを非アクティブ化するオプションがあります。理由を説明できると非常に役立ちます(図6を参照)。そのため、エントリを非アクティブ化した理由を数週間または数か月後に思い出すことができます。

Insightsチームは、上記の図5の意見に同意し、顧客の混乱を避けるためにこのオプションを削除しました。これは、RedHatが顧客のフィードバックをどのように評価しているかを示す好例です。

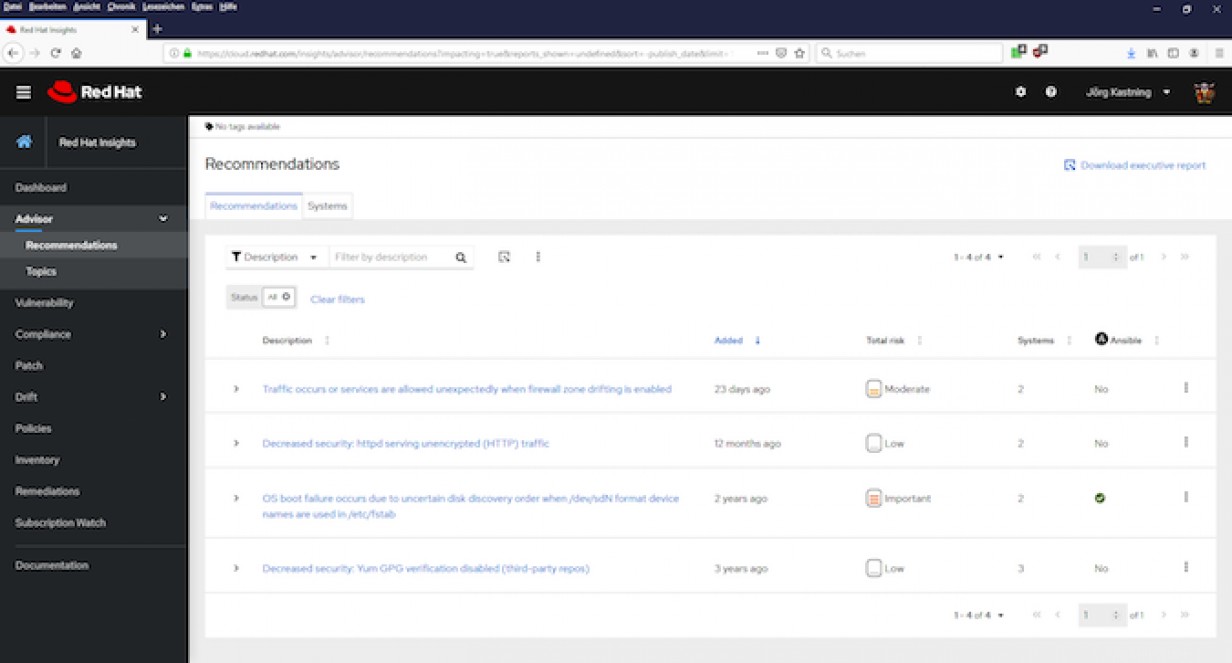

非アクティブ化すると、エントリは概要に表示されなくなります(図7を参照)。

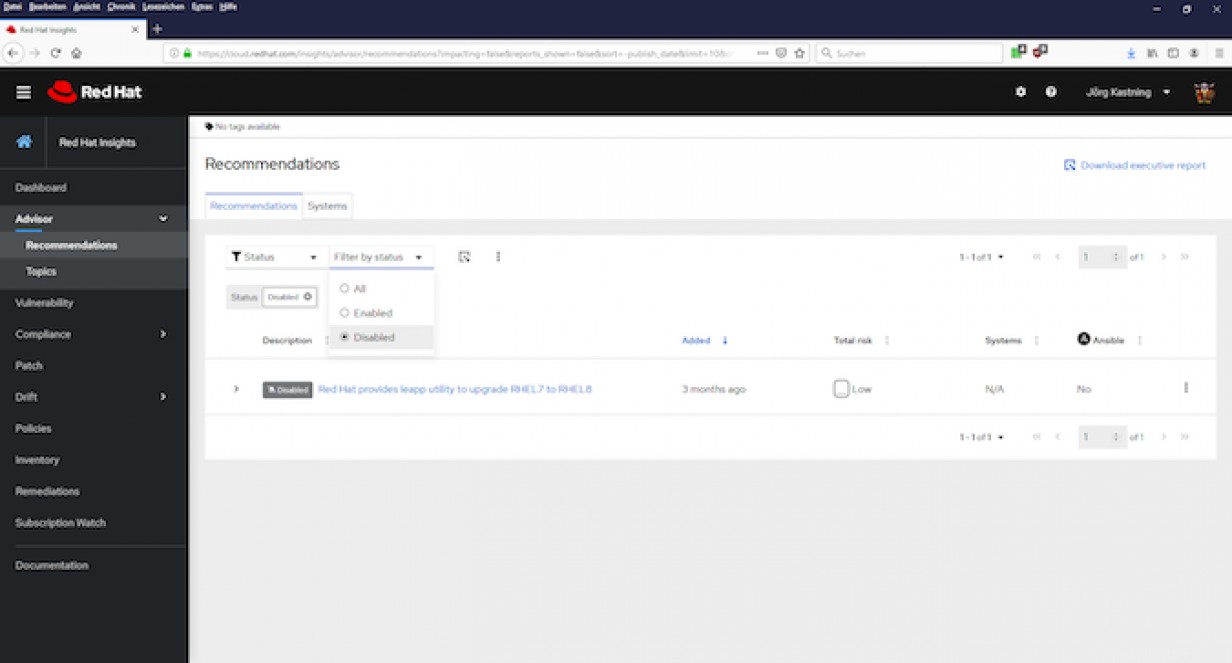

エントリを非アクティブ化した後、すぐにその質問が頭に浮かびました。これは、ページの上部にあるフィルター設定を介して可能です(図8を参照)。

私はまだテストの始めです。したがって、これまでの調査結果は、インサイトの永続的かつ広範な使用が正当化されるかどうかについて最終的な評価を行うには不十分です。

私の第一印象は、RedHatInsightsが直感的な操作を可能にするユーザーフレンドリーなインターフェースであるということです。これまでのところ、アドバイザーには、それほど重要ではないヒントとともに、いくつかの興味深いヒントが含まれています。

[2020年7月23日に、Driftとのシステムの比較に焦点を当てたプロダクトマネージャーのJeromeMarcと一緒にRedHat Insights AskMeAnythingに参加してください。]