はじめに

dig コマンド(Domain Information Groper)は、DNSルックアップを実行するために使用される一般的なLinuxユーティリティです。 Windows NSLookupよりも柔軟性がありますが、残念ながら、デフォルトではWindows10では使用できません。

digを使用するための1つのオプション WindowsではBINDをインストールします。このツールを使用すると、 digを使用できます Windowsコマンドプロンプトのコマンド。

このチュートリアルでは、BINDをインストールし、Windows環境変数を編集してdigを有効にする方法を示します。 digの使用例も提供します DNSルックアップを実行するコマンド。

前提条件

- Windows10を実行しているシステム。

- 管理者権限を持つアカウント。

- コマンドプロンプトへのアクセス。

BINDをダウンロード

1.お好みのWebブラウザを使用してBINDダウンロードページにアクセスします。

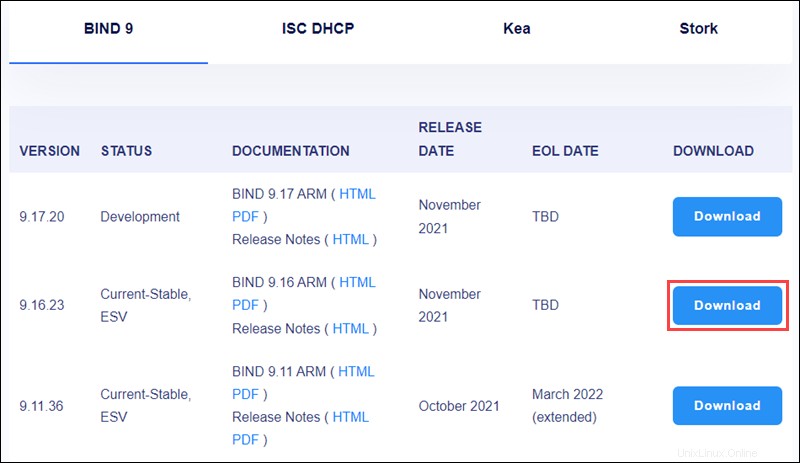

2.ダウンロードをクリックします ボタンをクリックして、BINDの最新の安定バージョンを選択します。このチュートリアルでは、バージョン9.16.23を使用しています。

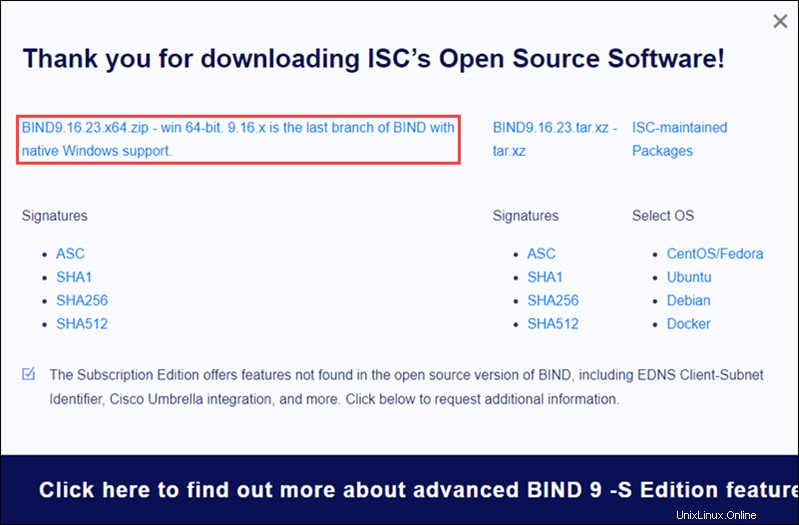

3.リンクをクリックして、BINDインストールzipファイルをダウンロードします。

BINDのインストール

1.BINDインストールファイルを抽出します。

2. BINDInstall.exeを開きます 管理者としてファイルを作成して、インストールウィザードを開始します。

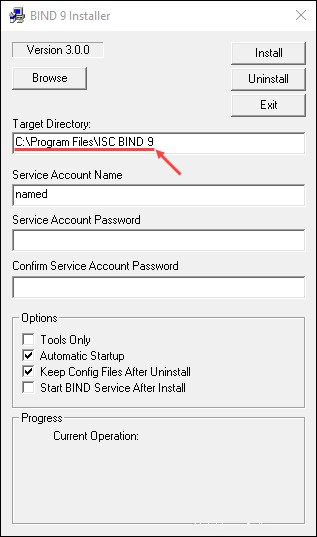

3.ターゲットディレクトリ フィールドで、システムにBINDをインストールする場所へのパスを設定します。

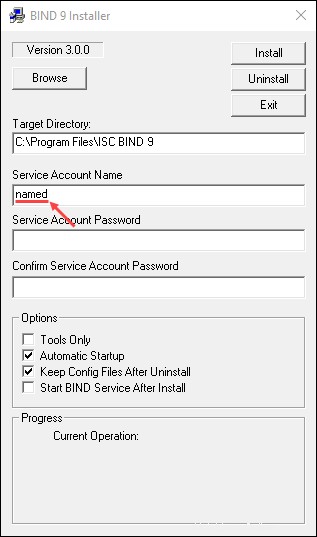

4.サービスアカウント名でサービスアカウントの名前を設定します フィールド。

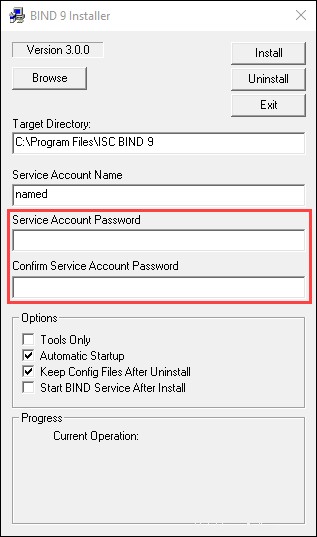

5.サービスアカウントのパスワードを設定して確認します。

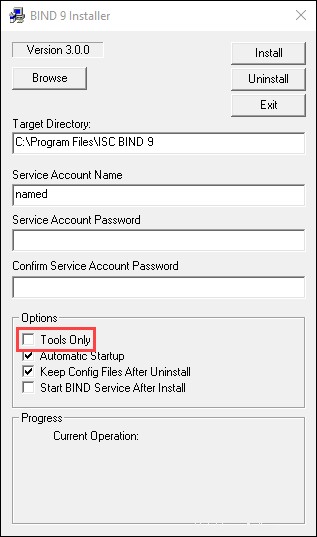

6.オプションで セクションで、ツールのみを確認します ボックス。

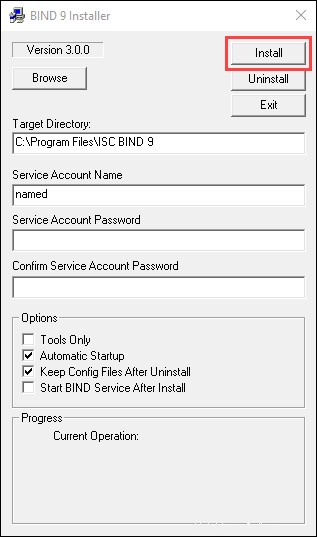

7.インストールをクリックします ボタンをクリックしてインストールプロセスを開始します。

8.インストールが完了したら、[ OK]をクリックします 確認して終了する インストーラーを閉じます。

Windowsパス変数の作成

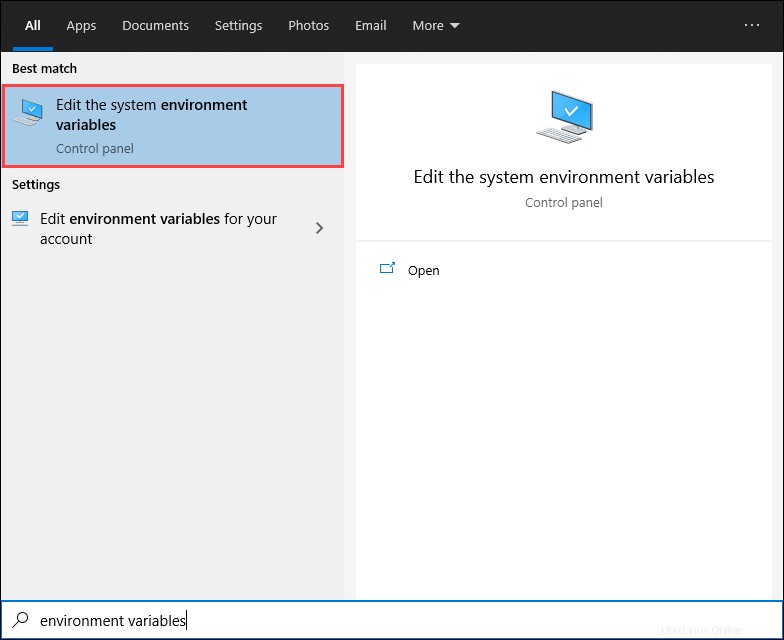

1.開始を開きます メニューで「環境変数」を検索します "。

2.システム環境変数の編集を選択します オプション。

3.システムプロパティ ウィンドウ、詳細の下 タブで、環境変数…をクリックします ボタン。

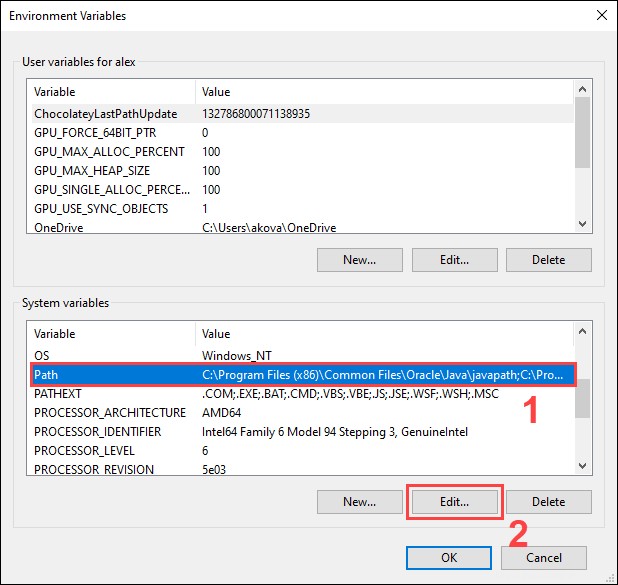

4.システム変数の下 、下にスクロールしてパスを選択します 、[編集]をクリックします ボタン。

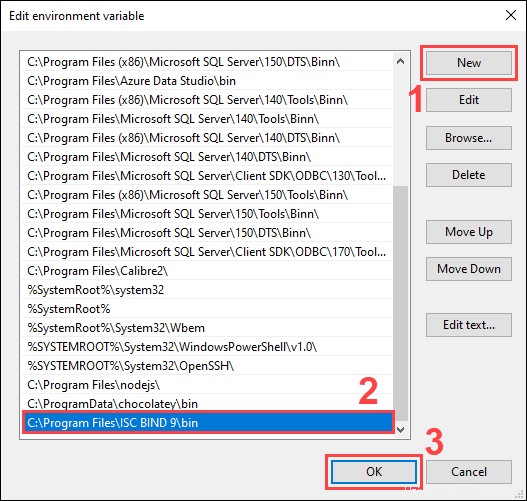

5.変数編集ウィンドウで、[新規]をクリックします BINDインストールフォルダへのパスを入力します(デフォルトのパスは C:\ Program Files \ ISC BIND 9 \ bin 。

6. OKをクリックします パスへの編集を確認します 変数。

7. OKをクリックします 変更を確認し、環境変数を終了します ウィンドウ。

Windowsでのdigコマンドの使用

BINDをインストールした後、Windowsコマンドプロンプトを開いて、 digの使用を開始します 指図。 dig コマンドは次の構文を使用します:

dig [hostname] [options]コマンドオプションなしでdigを使用する

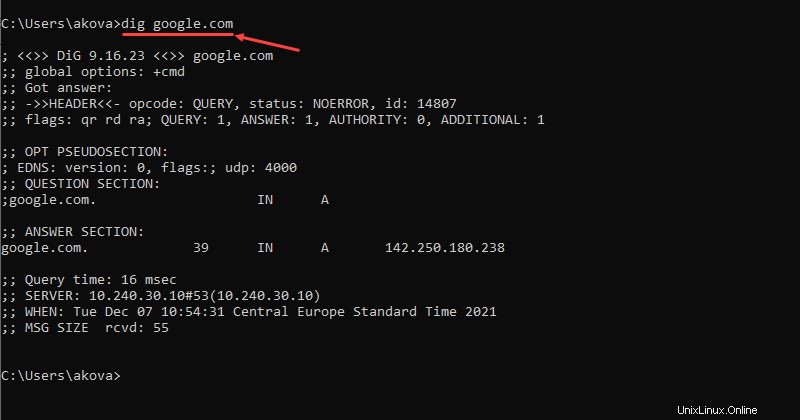

digを使用する オプションを指定しないコマンドは、指定されたホスト名のDNSデータを返します。例:

dig google.com

デフォルトのdig コマンド出力には、次のセクションが含まれます。

-

HEADER:リクエストに関する基本情報。 -

OPT PSEUDOSECTION:リクエストに関する詳細情報。 QUESTION SECTION:DNSに対して行われたクエリの要約。この例では、これは、提供されたホスト名の最初に使用可能なAレコードです。ANSWER SECTION:DNSに対して行われたクエリへの回答。この例では、これは最初のAレコードのIPアドレスです。

dig コマンドを使用すると、次を使用してクエリするレコードのタイプを指定することもできます。

dig [hostname] [record type]ホスト名のすべてのレコードを一覧表示する

指定されたホスト名のすべてのレコードを返すには、 anyを使用します オプション:

dig [hostname] anyホスト名のIPアドレスを取得する

+shortを使用する digのオプション コマンドは短縮された出力を提供します(通常はIPアドレスのみ):

dig [hostname] +short例:

dig google.com +short

DNS解決を確認する

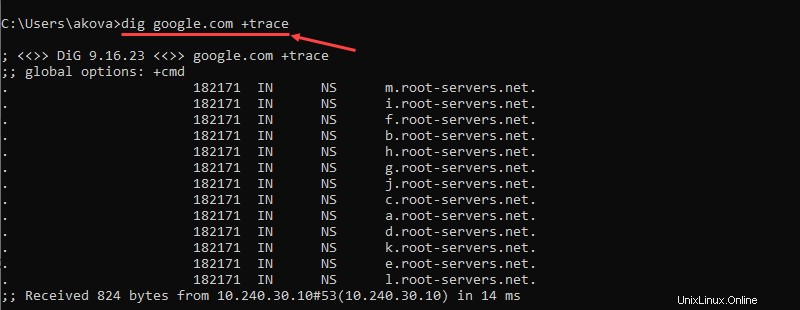

+traceを追加する オプションは、ルートネームサーバーから始まり、その下に向かってクエリを解決し、各ステップの結果を報告します。

dig [hostname] +trace例:

dig google.com +trace

ネームサーバーに直接問い合わせる

dig コマンドを使用すると、ネームサーバーに直接クエリを実行することもできます。

dig @[nameserver address] [hostname]DNS逆引き参照を実行する

digの別の使用法 コマンドはDNS逆引き参照を実行しています:

dig -X [IP address]