Let’s Encryptは、インターネットセキュリティリサーチグループ(ISRG)によって開発された、無料の自動化されたオープンな認証局であり、無料のSSL証明書を提供します。

Let’s Encryptによって発行された証明書は、すべての主要なブラウザによって信頼されており、発行日から90日間有効です。

このチュートリアルでは、NginxをWebサーバーとして実行しているCentOS8に無料のLet'sEncryptSSL証明書をインストールする方法を段階的に説明します。また、SSL証明書を使用してHTTP/2を有効にするようにNginxを構成する方法も示します。

前提条件#

続行する前に、次の前提条件を満たしていることを確認してください。

- パブリックIPを指すドメイン名があります。

example.comを使用します 。 - CentOSサーバーにNginxがインストールされています。

- ファイアウォールは、ポート80および443での接続を受け入れるように構成されています。

Certbotのインストール#

Certbotは、サーバーからのSSL証明書の取得と更新、およびサーバーでのHTTPSの自動有効化のプロセスを簡素化する無料のコマンドラインツールです。

certbotパッケージは標準のCentOS8リポジトリには含まれていませんが、ベンダーのWebサイトからダウンロードできます。

次のwgetを実行します rootまたはsudouserとしてコマンドを実行して、certbotスクリプトを/usr/local/binにダウンロードします。 ディレクトリ:

sudo wget -P /usr/local/bin https://dl.eff.org/certbot-autoダウンロードが完了したら、ファイルを実行可能にします。

sudo chmod +x /usr/local/bin/certbot-auto強力なDh(Diffie-Hellman)グループの生成#

Diffie–Hellman鍵交換(DH)は、安全でない通信チャネルを介して暗号化鍵を安全に交換する方法です。

次のコマンドを入力して、2048ビットのDHパラメータの新しいセットを生成します。

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048必要に応じて、キーの長さを最大4096ビットまで変更できますが、システムエントロピーによっては、生成に30分以上かかる場合があります。

Let’s EncryptのSSL証明書の取得#

ドメインのSSL証明書を取得するには、${webroot-path}/.well-known/acme-challenge ディレクトリ。 Let’s Encryptサーバーは、一時ファイルに対してHTTPリクエストを送信して、リクエストされたドメインがcertbotが実行されているサーバーに解決されることを検証します。

より簡単にするために、.well-known/acme-challengeのすべてのHTTPリクエストをマッピングします。 単一のディレクトリに、/var/lib/letsencrypt 。

次のコマンドは、ディレクトリを作成し、Nginxサーバーで書き込み可能にします。

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp nginx /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

コードの重複を避けるために、すべてのNginxサーバーブロックファイルに含まれる次の2つのスニペットを作成します。

sudo mkdir /etc/nginx/snippetslocation ^~ /.well-known/acme-challenge/ {

allow all;

root /var/lib/letsencrypt/;

default_type "text/plain";

try_files $uri =404;

}

ssl_dhparam /etc/ssl/certs/dhparam.pem;

ssl_session_timeout 1d;

ssl_session_cache shared:SSL:10m;

ssl_session_tickets off;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384;

ssl_prefer_server_ciphers off;

ssl_stapling on;

ssl_stapling_verify on;

resolver 8.8.8.8 8.8.4.4 valid=300s;

resolver_timeout 30s;

add_header Strict-Transport-Security "max-age=63072000" always;

add_header X-Frame-Options SAMEORIGIN;

add_header X-Content-Type-Options nosniff;

上記のスニペットには、Mozillaが推奨するチッパーが含まれており、OCSPステープリング、HTTP Strict Transport Security(HSTS)を有効にし、セキュリティに重点を置いたHTTPヘッダーをほとんど適用していません。

スニペットが作成されたら、ドメインサーバーブロックを開き、letsencrypt.confを含めます。 以下に示すスニペット:

server {

listen 80;

server_name example.com www.example.com;

include snippets/letsencrypt.conf;

}変更を有効にするためにNginx構成をリロードします:

sudo systemctl reload nginxwebrootプラグインを使用してcertbotツールを実行し、ドメインのSSL証明書ファイルを取得します。

sudo /usr/local/bin/certbot-auto certonly --agree-tos --email [email protected] --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.com

これが初めてcertbotを呼び出す場合 、ツールは不足している依存関係をインストールします。

SSL証明書が正常に取得されると、certbotは次のメッセージを出力します。

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/example.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/example.com/privkey.pem

Your cert will expire on 2020-03-12. To obtain a new or tweaked

version of this certificate in the future, simply run certbot-auto

again. To non-interactively renew *all* of your certificates, run

"certbot-auto renew"

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

証明書ファイルができたので、次のようにドメインサーバーブロックを編集できます。

/etc/nginx/conf.d/example.com.confserver {

listen 80;

server_name www.example.com example.com;

include snippets/letsencrypt.conf;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

server_name www.example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem;

include snippets/ssl.conf;

include snippets/letsencrypt.conf;

return 301 https://example.com$request_uri;

}

server {

listen 443 ssl http2;

server_name example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem;

include snippets/ssl.conf;

include snippets/letsencrypt.conf;

# . . . other code

}

上記の構成では、HTTPSを強制し、wwwをwww以外のバージョンにリダイレクトしています。

最後に、変更を有効にするためにNginxサービスをリロードします。

sudo systemctl reload nginx

次に、https://を使用してWebサイトを開きます 、緑色の鍵のアイコンが表示されます。

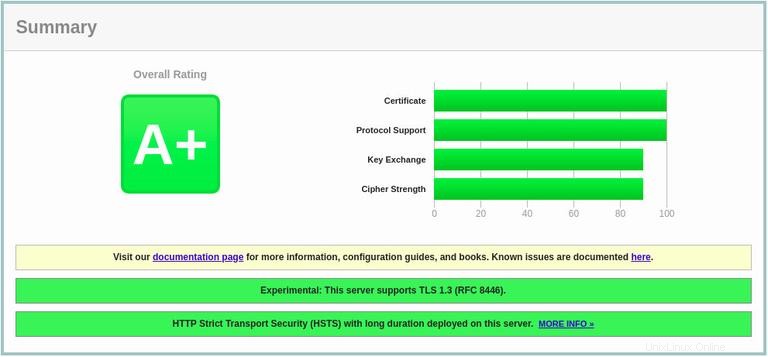

SSL Labsサーバーテストを使用してドメインをテストすると、A+が取得されます 下の画像に示すように、グレード:

自動更新Let’s Encrypt SSL証明書#

Let'sEncryptの証明書は90日間有効です。有効期限が切れる前に証明書を自動的に更新するには、1日に2回実行されるcronjobを作成し、有効期限が切れる30日前に証明書を自動的に更新します。

crontabを使用します 新しいcronジョブを作成するコマンド:

sudo crontab -e次の行を貼り付けます:

0 */12 * * * root test -x /usr/local/bin/certbot-auto -a \! -d /run/systemd/system && perl -e 'sleep int(rand(3600))' && /usr/local/bin/certbot-auto -q renew --renew-hook "systemctl reload nginx"

ファイルを保存して閉じます。

更新プロセスをテストするには、certbotコマンドに続けて--dry-runを使用できます。 スイッチ:

sudo ./certbot-auto renew --dry-runエラーがない場合は、テスト更新プロセスが成功したことを意味します。