Let’s Encryptは、Internet Security Research Group(ISRG)によって作成された認証局です。手動による証明書の作成、検証、インストール、更新を排除するように設計された完全に自動化されたプロセスを介して、無料のSSL証明書を提供します。

Let’s Encryptによって発行された証明書は、発行日から90日間有効であり、今日のすべての主要なブラウザによって信頼されています。

このチュートリアルでは、Debian 9のcertbotツールを使用して無料のLet’s Encryptを入手するプロセスについて説明します。また、新しいSSL証明書を使用してHTTP/2を有効にするようにApacheを構成する方法も示します。

前提条件#

このチュートリアルを続行する前に、次の前提条件を満たしていることを確認してください。

- sudo権限を持つユーザーとしてログインしました。

- サーバーのパブリックサーバーのIPを指すドメイン名を付けます。

example.comを使用します 。 - Apacheがインストールされています。ドメインのApache仮想ホスト。作成方法の詳細については、次の手順に従ってください。

Certbot#をインストールします

Certbotは、Let’sEncryptSSL証明書の取得と更新のタスクを自動化できるフル機能の使いやすいツールです。 certbotパッケージはデフォルトのDebianリポジトリに含まれています。

パッケージリストを更新し、次のコマンドを使用してcertbotパッケージをインストールします。

sudo apt updatesudo apt install certbot

強力なDh(Diffie-Hellman)グループ番号を生成します#

Diffie–Hellman鍵交換(DH)は、安全でない通信チャネルを介して暗号化鍵を安全に交換する方法です。

2048ビットのDHパラメータの新しいセットを生成するには、次のコマンドを実行します。

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048Let’s EncryptのSSL証明書の取得#

ドメインのSSL証明書を取得するには、${webroot-path}/.well-known/acme-challenge ディレクトリ。 Let’s Encryptサーバーは、一時ファイルに対してHTTPリクエストを送信して、リクエストされたドメインがcertbotが実行されているサーバーに解決されることを検証します。

より簡単にするために、.well-known/acme-challengeのすべてのHTTPリクエストをマッピングします。 単一のディレクトリに、/var/lib/letsencrypt 。

次のコマンドは、ディレクトリを作成し、Apacheサーバーで書き込み可能にします。

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp www-data /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

コードの重複を避けるために、次の2つの構成スニペットを作成します。

/etc/apache2/conf-available/letsencrypt.confAlias /.well-known/acme-challenge/ "/var/lib/letsencrypt/.well-known/acme-challenge/"

<Directory "/var/lib/letsencrypt/">

AllowOverride None

Options MultiViews Indexes SymLinksIfOwnerMatch IncludesNoExec

Require method GET POST OPTIONS

</Directory>

SSLCipherSuite EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH

SSLProtocol All -SSLv2 -SSLv3 -TLSv1 -TLSv1.1

SSLHonorCipherOrder On

Header always set Strict-Transport-Security "max-age=63072000; includeSubDomains; preload"

Header always set X-Frame-Options SAMEORIGIN

Header always set X-Content-Type-Options nosniff

# Requires Apache >= 2.4

SSLCompression off

SSLUseStapling on

SSLStaplingCache "shmcb:logs/stapling-cache(150000)"

# Requires Apache >= 2.4.11

SSLSessionTickets Off

SSLOpenSSLConfCmd DHParameters "/etc/ssl/certs/dhparam.pem"

上記のスニペットには、推奨されるチッパーが含まれており、OCSPステープリング、HTTP Strict Transport Security(HSTS)を有効にし、セキュリティに重点を置いたHTTPヘッダーをいくつか適用しています。

構成ファイルを有効にする前に、両方のmod_sslを確認してください およびmod_headers 次を発行することで有効になります:

sudo a2enmod sslsudo a2enmod headers

HTTP / 2モジュールを有効にします。これにより、サイトがより高速で堅牢になります。

sudo a2enmod http2次のコマンドを実行して、SSL構成ファイルを有効にします。

sudo a2enconf letsencryptsudo a2enconf ssl-params

変更を有効にするためにApache構成を再ロードします:

sudo systemctl reload apache2WebrootプラグインでCertbotツールを使用して、SSL証明書ファイルを取得します:

sudo certbot certonly --agree-tos --email [email protected] --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.comSSL証明書が正常に取得されると、certbotは次のメッセージを出力します。

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at

/etc/letsencrypt/live/example.com/fullchain.pem. Your cert will

expire on 2019-01-17. To obtain a new or tweaked version of this

certificate in the future, simply run certbot again. To

non-interactively renew *all* of your certificates, run "certbot

renew"

- If you lose your account credentials, you can recover through

e-mails sent to [email protected].

- Your account credentials have been saved in your Certbot

configuration directory at /etc/letsencrypt. You should make a

secure backup of this folder now. This configuration directory will

also contain certificates and private keys obtained by Certbot so

making regular backups of this folder is ideal.

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

証明書ファイルができたので、ドメイン仮想ホストの構成を次のように編集します。

/etc/apache2/sites-available/example.com.conf<VirtualHost *:80>

ServerName example.com

ServerAlias www.example.com

Redirect permanent / https://example.com/

</VirtualHost>

<VirtualHost *:443>

ServerName example.com

ServerAlias www.example.com

Protocols h2 http/1.1

<If "%{HTTP_HOST} == 'www.example.com'">

Redirect permanent / https://example.com/

</If>

DocumentRoot /var/www/example.com/public_html

ErrorLog ${APACHE_LOG_DIR}/example.com-error.log

CustomLog ${APACHE_LOG_DIR}/example.com-access.log combined

SSLEngine On

SSLCertificateFile /etc/letsencrypt/live/example.com/fullchain.pem

SSLCertificateKeyFile /etc/letsencrypt/live/example.com/privkey.pem

# Other Apache Configuration

</VirtualHost>

上記の構成では、HTTPSを強制し、wwwバージョンから非wwwバージョンにリダイレクトしています。必要に応じて構成を自由に調整してください。

変更を有効にするためにApacheサービスをリロードします:

sudo systemctl reload apache2

https://を使用してウェブサイトを開きます 、緑色の鍵のアイコンが表示されます。

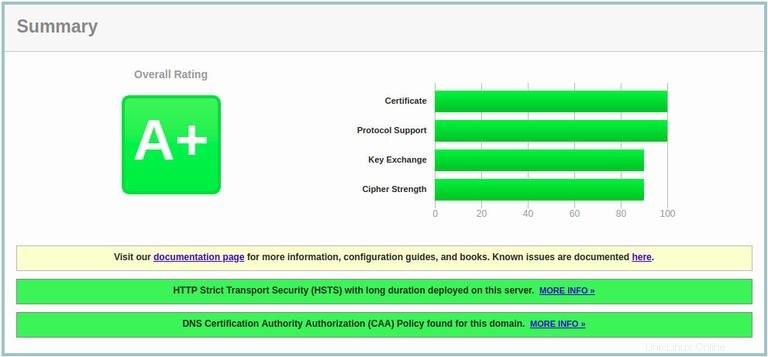

SSL Labsサーバーテストを使用してドメインをテストすると、以下に示すようにA+グレードを取得します。

自動更新Let’s Encrypt SSL証明書#

Let'sEncryptの証明書は90日間有効です。証明書の有効期限が切れる前に自動的に更新するために、certbotパッケージは1日に2回実行されるcronジョブを作成し、有効期限の30日前に証明書を自動的に更新します。

証明書が更新されたら、Apacheサービスもリロードする必要があります。 --renew-hook "systemctl reload apache2"を追加します /etc/cron.d/certbotへ 次のようになります:

0 */12 * * * root test -x /usr/bin/certbot -a \! -d /run/systemd/system && perl -e 'sleep int(rand(3600))' && certbot -q renew --renew-hook "systemctl reload apache2"

更新プロセスをテストするには、certbot --dry-runを使用します スイッチ:

sudo certbot renew --dry-runエラーがない場合は、更新プロセスが成功したことを意味します。