このシナリオを想像してみてください。コンピュータ上に、かなり安全に保管したいファイルがあります。このようなファイルには、パスワードや銀行の詳細などの機密データが含まれている可能性があります。それらをコンピューター上に保持することは便利な解決策です。ただし、コンピュータがハッキングされたり盗まれたりした場合、ドライブが暗号化されていなければ、誰かがあなたのファイルに簡単にアクセスする可能性があります。 PCのロックを解除するためのパスワード、特に途方もなく弱いパスワードは、彼らが何をしているのかを知っている人にとっては問題ではありません。

機密データをほとんど心配することなくコンピュータに安全に保存する方法があります。他のドライブと同じようにマウントできる、選択したサイズの暗号化されたイメージファイルを用意するだけです。

前提条件

cryptmountをインストールする必要があります。 Cryptmountは、イメージ上に暗号化されたファイルシステムを作成し、そのイメージをマウントおよびアンマウントするために使用されるツールです。

画像を作成する

「dd」コマンドを使用して、特定のサイズ、たとえば128MBのファイルを作成します。これは、ファイルを保存するための仮想ドライブとして機能します。

$ dd if=/dev/zero of=imageForFiles.img bs=1M count=128

これは、ブロックサイズが1MBのファイルにゼロの束を書き込んで、128MBのファイル(128個の1MBブロック)を生成するだけです。

「cryptmount」のイメージを設定する

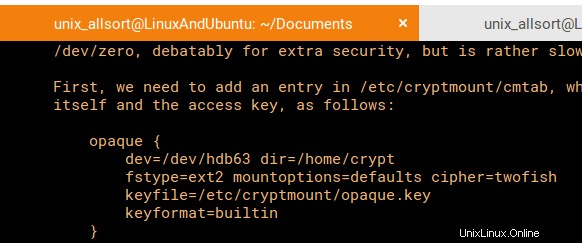

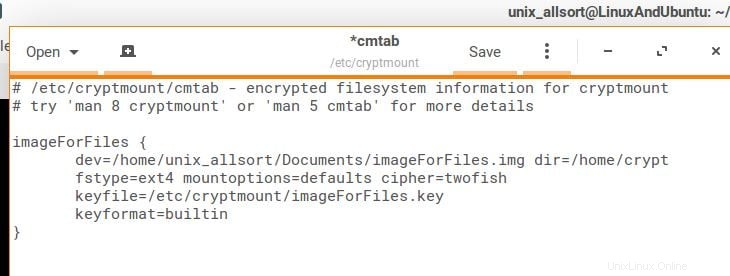

cryptmountをインストールした後、「/ etc / cryptmount / cmtab」を編集して、ファイルの保存に使用するファイルシステムを構成するエントリを作成する必要があります。このファイルを編集するには、root権限が必要です。 cryptmountのマニュアルページには、使用できるテンプレートが含まれています。

「/dev/ hdb63」を128MBのイメージの場所に置き換え、次に「opaque」を任意のターゲット名に置き換えます。マニュアルページにあるパターンに従って、画像ファイルと同じ名前を選択しました。

また、画像と同じ名前を使用するようにキーファイルの名前を変更しました。変更できる他のフィールドは、マウントポイント(dir)、マウントオプション、期待するファイルシステムタイプ(fstype)、暗号、およびキー形式です。今のところ、このチュートリアルでは、これらのデフォルトをそのままにしておくことができます。ファイルシステムタイプをext4に変更しましたが、これはオプションです。

ファイルシステムの作成

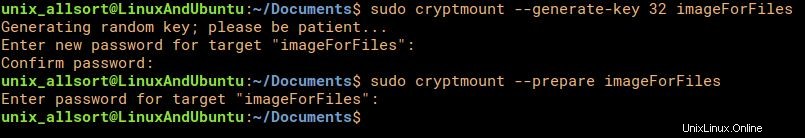

cmtabでエントリが作成されたら、暗号化されたファイルシステムの準備を開始できます。これらのコマンドもrootとして実行する必要があります。ここからcryptmountを使い始めます。まず、暗号化用のキーを生成する必要があります。 256ビットキー(32バイト)を生成してみましょう。どちらのキーを選択する場合でも、エラーが発生しないように、選択した暗号でサポートされていることを確認する必要があります。この場合、マニュアルページで設定された推奨事項に従います:

$ sudo cryptmount –generate-key 32 imageForFiles

画像にアクセスするためのパスワードを設定するように求められます。その後、ファイルシステムを作成できるようにイメージを準備します。

$ sudo cryptmount –prepare image

ForFilesこれにより、ファイルシステムを作成できるデバイスファイル「/ dev / mapper/imageForFiles」が作成されます。

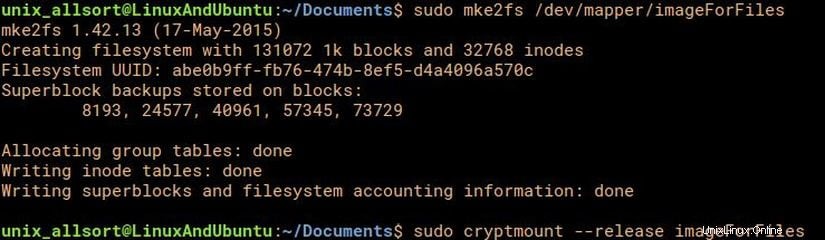

次のステップでは、mke2fsを使用してファイルシステムを作成します。これを可能にするために、cryptmountによって作成されたマップされたデバイスを参照します。

$ sudo mke2fs /dev/mapper/imageForFiles

ファイルシステムが作成されたら、次にcryptmountにマッパーデバイスを解放するように指示します。

$ sudo cryptmount –release imageForFiles

マウントとアンマウント

ファイルシステムの準備ができたので、ファイルシステムをマウントしてファイルをボリュームに保存できます。マウントとアンマウントは、cryptmountを使用して行われます。マウントポイントディレクトリがまだ存在しない場合は、マウントする前に作成してください:

$ sudo mkdir /home/crypt

もちろん、ホームディレクトリにある場合は、rootアクセスは必要ありません。

$ cryptmount -m imageForFilesSee

このイメージは、rootアクセスなしで使用できます。これを行うと、パスワードの入力を求められます。次に、e2fsckを実行してファイルシステムをチェックします。

もちろん、ホームディレクトリにある場合は、rootアクセスは必要ありません。

$ cryptmount -m imageForFilesSee

このイメージは、rootアクセスなしで使用できます。これを行うと、パスワードの入力を求められます。次に、e2fsckを実行してファイルシステムをチェックします。

画像がマウントされます。イメージのコンテンツを自由に変更するには、「ドライブ」の所有権をルートから自分のユーザーに譲渡する必要があります。

$ sudo chown your_username /home/crypt

他のドライブと同じように、ファイルにアクセスして変更できます。終了したら、マウントを解除するだけです:

$ cryptmount -u imageForFiles

私の推奨事項

非常に有益なヒントがいくつかあります。

- 暗号化された画像をホームディレクトリの外のフォルダに入れる(rootだけがファイル自体にアクセスできるようにする)ことは、セキュリティが心配な場合は悪い考えではありません。

- cmtabファイルでターゲットに名前を付けるときは、混乱を避けるために画像ファイルの名前を使用してください。

- さまざまな暗号を試してみてください。

結論

うまくいけば、このチュートリアルでは、暗号化された画像を使用して機密データをコンピューターに安全に保存することの簡単さを強調しました。コンピューター上の暗号化された画像は、セットアップが簡単で、cryptmountをさらに使いやすくなっています。