概要:

サーバーのセットアップを完了するたびに、リッスンしているポートに注意することが重要です。異常なポートリスニングを見つけた場合、それは侵入の証拠を意味している可能性があります。

次のコマンドを使用して、(TCP)ネットワークでリッスンしているポートのリストを確認できます。

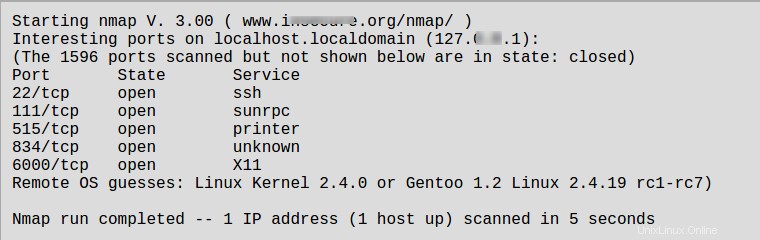

nmap -sT -O localhost

コマンドの出力は次のようになります:

この出力は、システムが

ポートが既知のサービスの公式リストに関連付けられているかどうかを確認するには、次のように入力します。

cat /etc/services | grep 834

このコマンドは出力を返しません。これは、ポートが予約範囲(0から1023を意味する)にあり、開くにはルートアクセスが必要であるが、既知のサービスに関連付けられていないことを示しています。

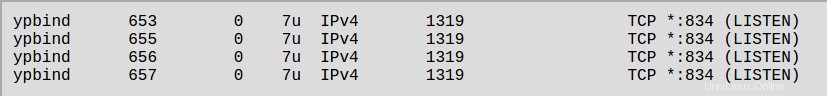

次に、 netstatを使用してポートのステータスを確認します または

(ポート834の場合)

netstat -anp | grep 834

これにより、次のような出力が得られます:

tcp 0 0 0.0.0.0:834 0.0.0.0:* LISTEN 653/ypbind

netstatに開いているポートが存在する ハッキングされたシステムで密かにポートを開くクラッカーは、このコマンドでポートを明らかにすることを許可しない可能性が高いため、は安心しています。また、 [p] オプションは、ポートを開いたサービスのプロセスID(PID)を明らかにします。この場合、開いているポートは ypbindに属します。 (NIS)、これは

lsof:を使用することもできます

lsof -i | grep 834

以下は、 lsofの出力です。 カンマ:

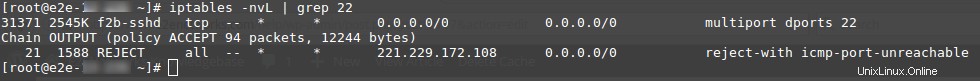

ipテーブルを使用して、特定のポートがリッスンしているかどうかを確認することもできます:

たとえば、ipxxx.xx.xxx.xxのポート22のステータスを確認してみましょう。

iptables -nvL | grep 22