Login Failure Daemon(LFD)は、Linuxサーバーで使用可能なConfigServer Security&Firewall(CSF)アプリケーションの一部です。これは、マネージドKnownHostサーバーにプリインストールされているファイアウォールであり、私たちがよく知っている製品です。アプリケーションのこの特定の部分は、サーバーで何が起こっているか、およびアクションが必要な場合にCSFに通知する必要があるものの追跡とロギングを処理します。

次のような追跡情報:

- X秒より長く実行されているプロセス

- メモリを使いすぎるプロセス

- 許可されているXを超える特定のユーザーからのプロセス

- SSH、FTP、IMAP、SMTPなどに対する無効なログイン試行

- mod_securityなどの統合によるその他のさまざまなブロッキング構成

この記事では、WHM内のさまざまなLFD設定について説明します。

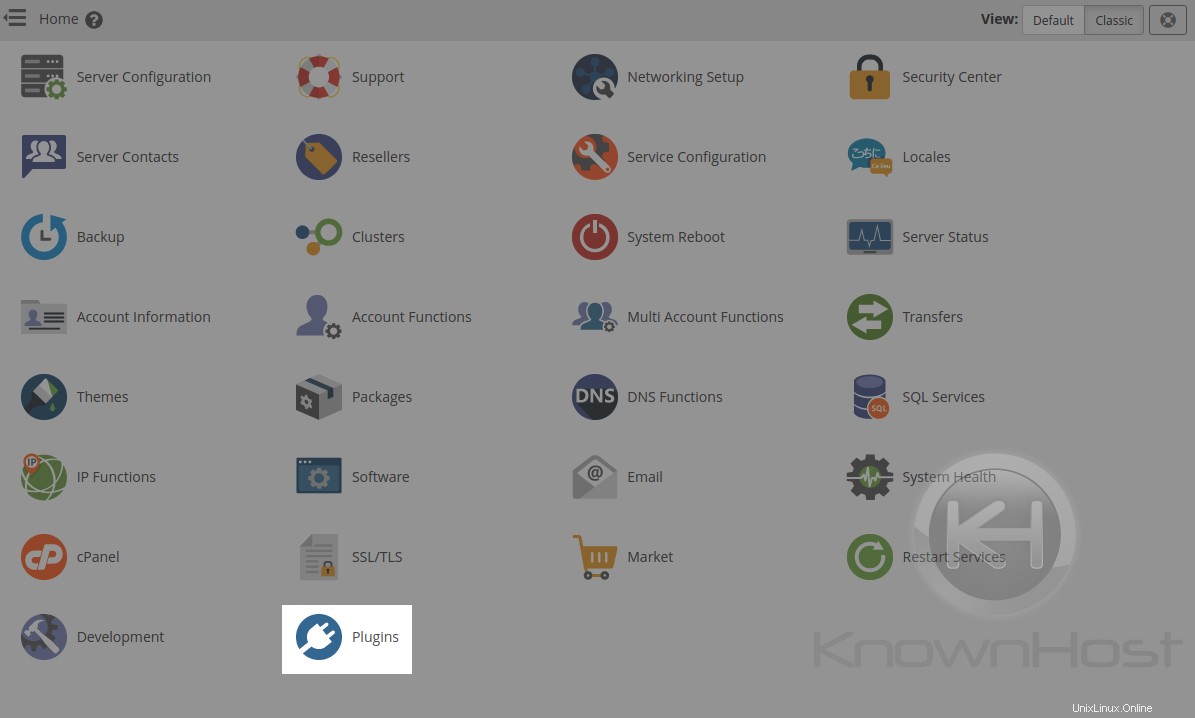

LFDプラグインへのアクセス

最初に行うことは、関連付けられたルートユーザー名とパスワードを使用してWHMインターフェイスにログインすることです。次に、強調表示されている「プラグイン」セクションを見つけます。

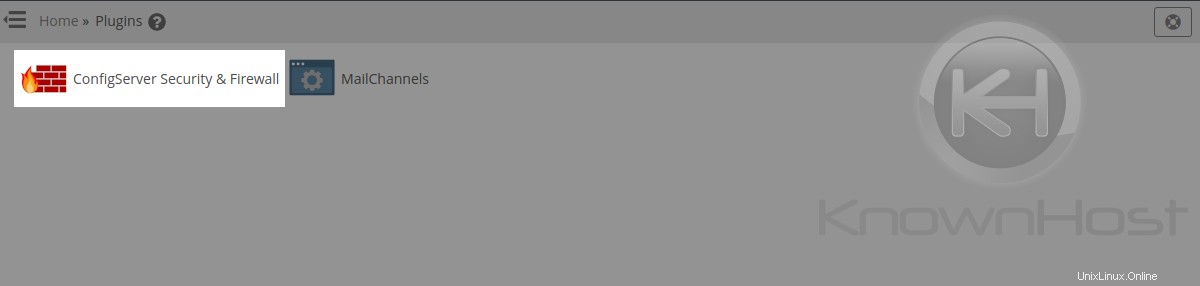

[プラグイン]セクション内に、[ConfigServer Security&Firewall]が表示されます

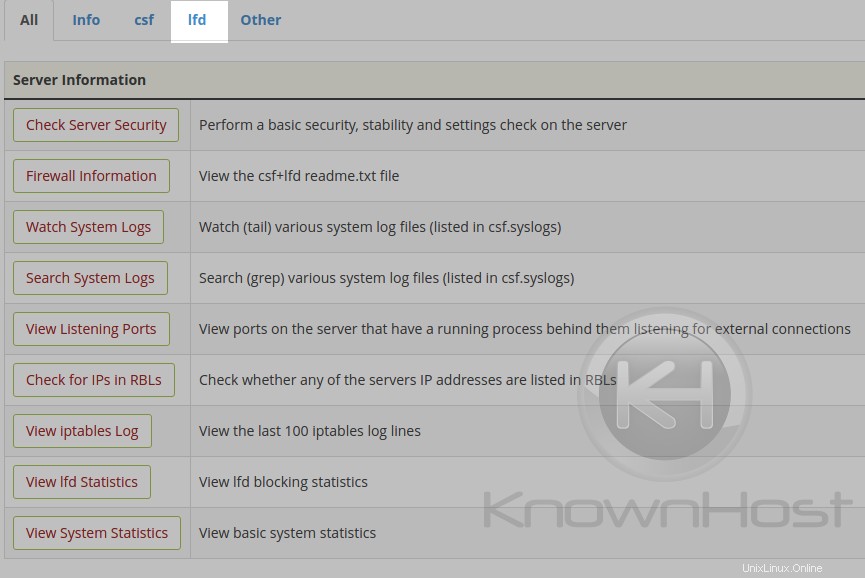

このセクション内で、上部の[lfd]タブをクリックすると、ログイン失敗デーモンに関連するオプションと構成のみが表示されます。

- lfdステータス

- lfd再起動

- lfdファイルを無視する

- lfdディレクトリファイルの監視

- lfdダイナミックDNS

- lfdアラートテンプレート

- lfdログスキャナーファイル

- lfdブロックリスト

- lfdSyslogユーザー

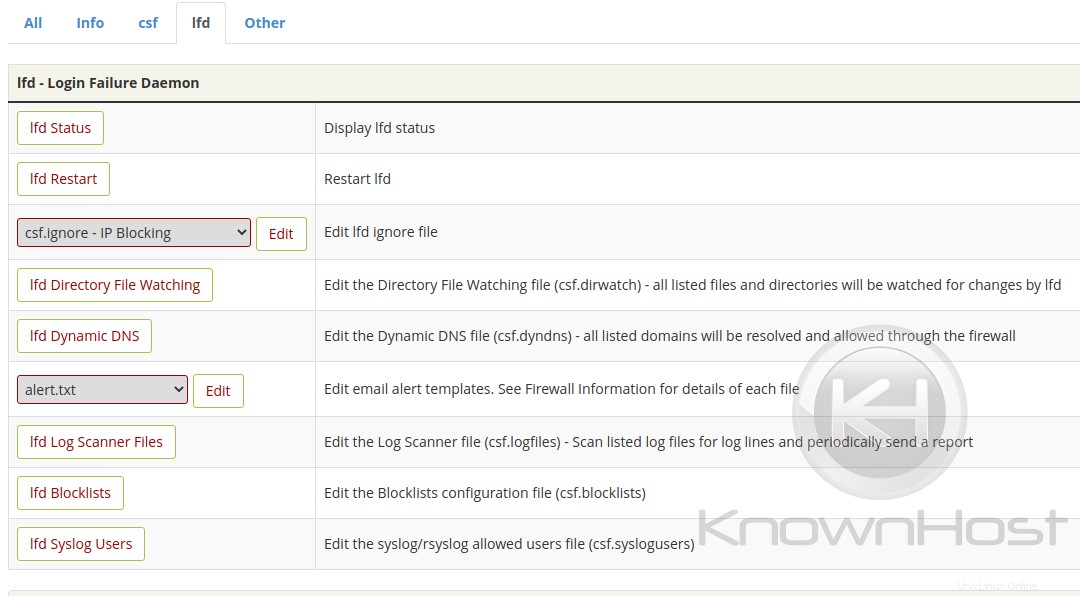

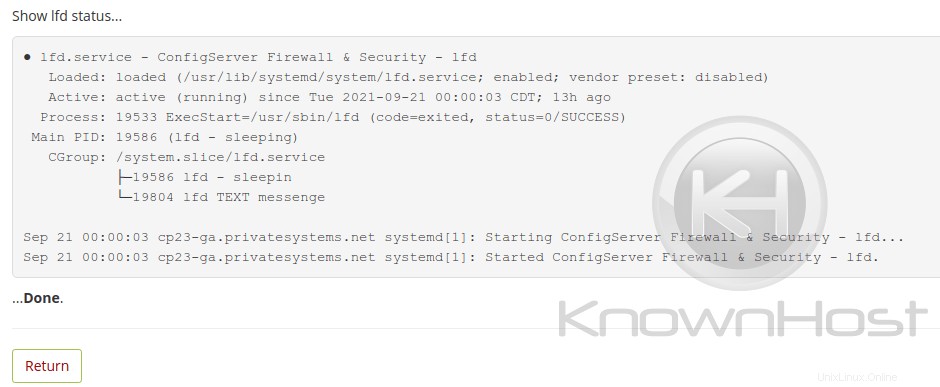

lfdステータス

「lfdStatus」は、サーバーで実行されている「lfd.service」のsystemdの詳細を提供します。アクティブに実行されているかどうか、それに関する最近のログエントリ、およびサービスで問題が発生しているかどうかが表示されます。つまり;開始しない

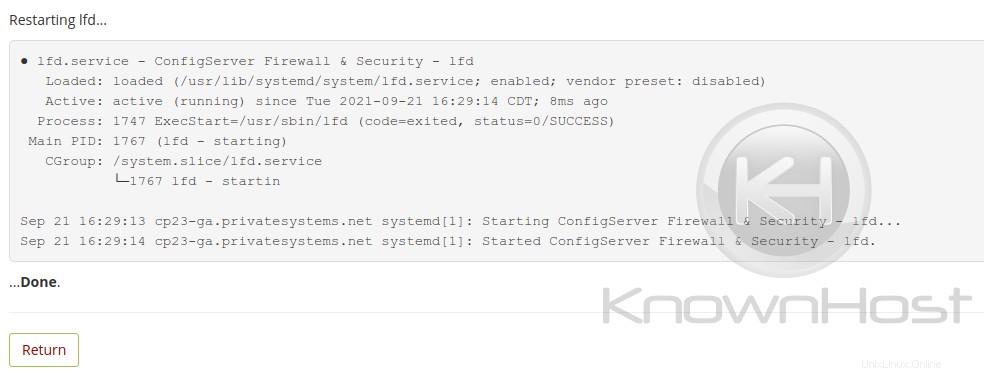

lfd再起動

「lfdRestart」は、サーバーで実行されている「lfd.service」を再起動します。これは、サービスが新しい構成パラメーターで更新されていることを確認するために、lfd構成に何らかの調整を加えた後に推奨されます。

lfdファイルを無視

ログイン失敗デーモンの無視セクションでは、IPアドレス、プロセス、ディレクトリ、スクリプトなどをホワイトリストに登録できます。気にしないことを詳細に制御できます。

- csf.ignore —パスワードの失敗などのインシデントが発生したIPアドレスを無視できるようにします。

- csf.pignore —追跡すべきではないプロセス(長時間実行プロセス、つまりmongodなど)を無視できるようにします

- 「exe:/ usr / local / bin/mongod」などのパスの例

- 「user:nobody」などのユーザーの例 ‘これにより、誰も使用しないユーザーによるすべてのプロセスが無視されます。

- csf.fignore —特定のファイルパスに対してディレクトリウォッチングが構成されている場合に、ディレクトリを無視できるようにします

- フルパスまたはPerl正規表現パターンマッチングが必要です。

- csf.signore —意図的に実行される特定のスクリプト(SMTPメールスクリプトなど)を無視できるようにします

- csf.rignore — CSFがクローラー(googlebot、bingなど)をブロックしている場合に、DNS逆引き参照を無視できるようにします

- csf.suignore —LF_EXPLOITSUPERUSERチェックに対してスーパーユーザーを無視できるようにします。

- csf.migore —ユーザーとローカルIPのリストをRT_LOCALRELAY_ALERTチェックで無視できるようにします。

- csf.logignore —LOGSCANNERによって無視されるログと一致する正規表現の使用を許可します

- csf.uidignore —ユーザーID(UID)のリストをユーザー追跡機能で無視できるようにします。

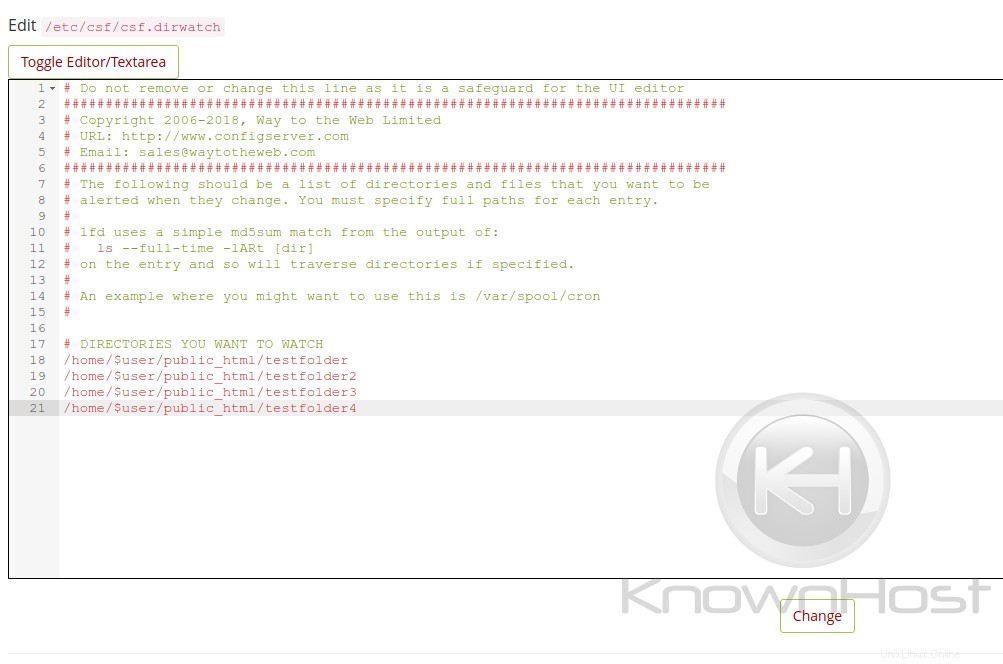

lfdディレクトリファイルの監視

このファイル(csf.dirwatch)を変更すると、変更を監視するファイルやディレクトリのリストを設定できます。リストされたファイルに変更を加えると、サーバー上の通知連絡先(通常はルート連絡先)にアラートが送信されます。

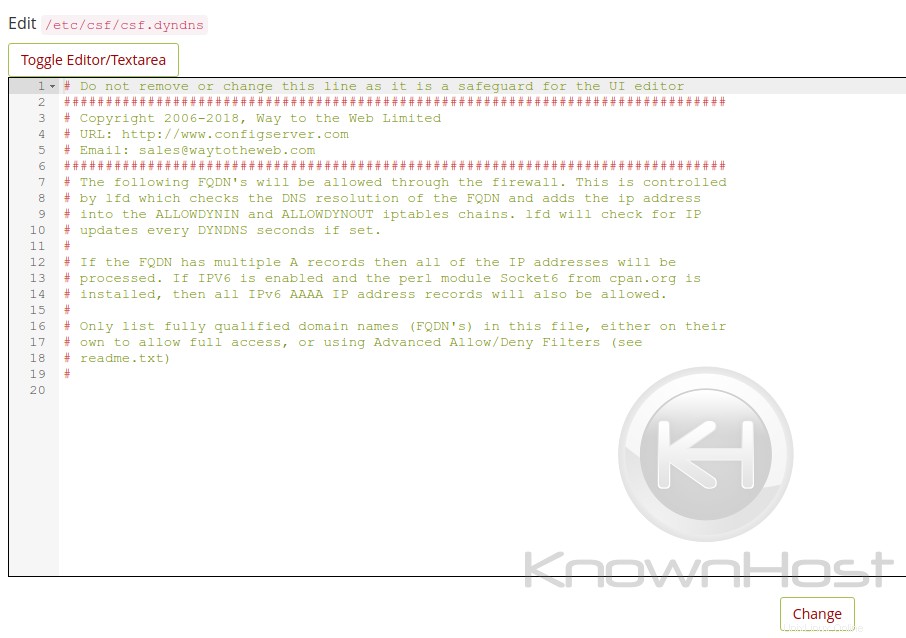

lfdダイナミックDNS

このファイル(csf.dyndns)内にリストされているドメインはすべて解決され、ファイアウォールを通過できるようになります。これは、no-ip.comなどのdyndnsサービスを使用していて、IPアドレスを常にホワイトリストに登録したくない場合に便利です。

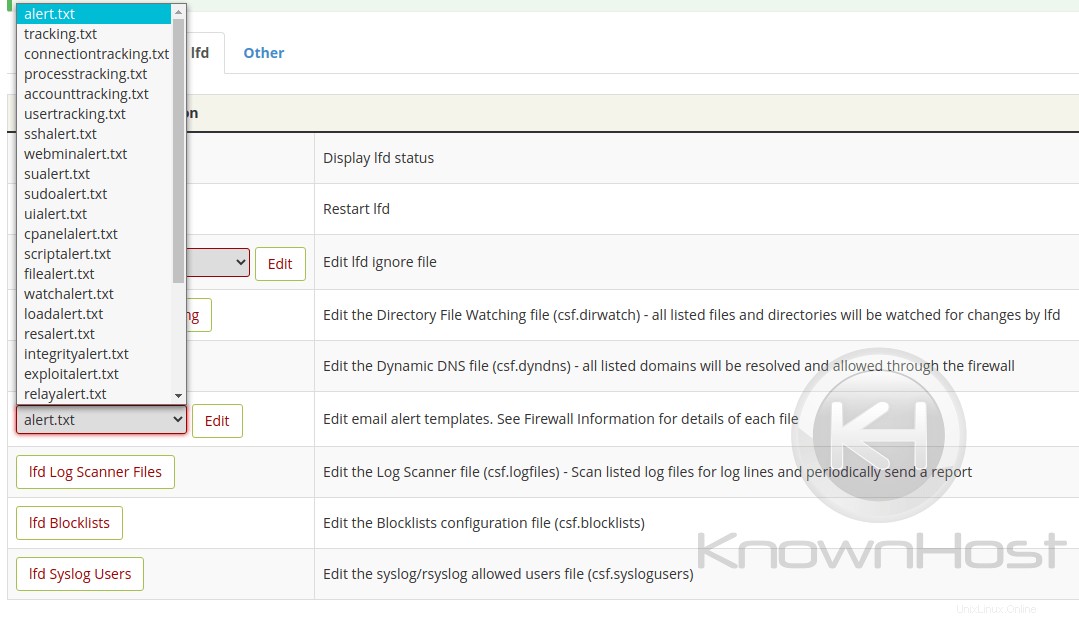

lfdアラートテンプレート

ログイン失敗デーモンは、ログインの試行と失敗に関して送信する各アラートと追跡通知のテンプレートを提供します。これらのテンプレートを編集して、必要な情報と不要な情報を削除または含めることができます。ドロップダウンをクリックすると、テンプレートファイルのリストが表示されます。

lfdログスキャナーファイル

このファイル(csf.logfiles)には、LOGSCANNERでスキャンするログファイルが一覧表示されます。有効にすると、lfdサービスはスキャンされた内容に基づいて定期的なレポートを送信します。

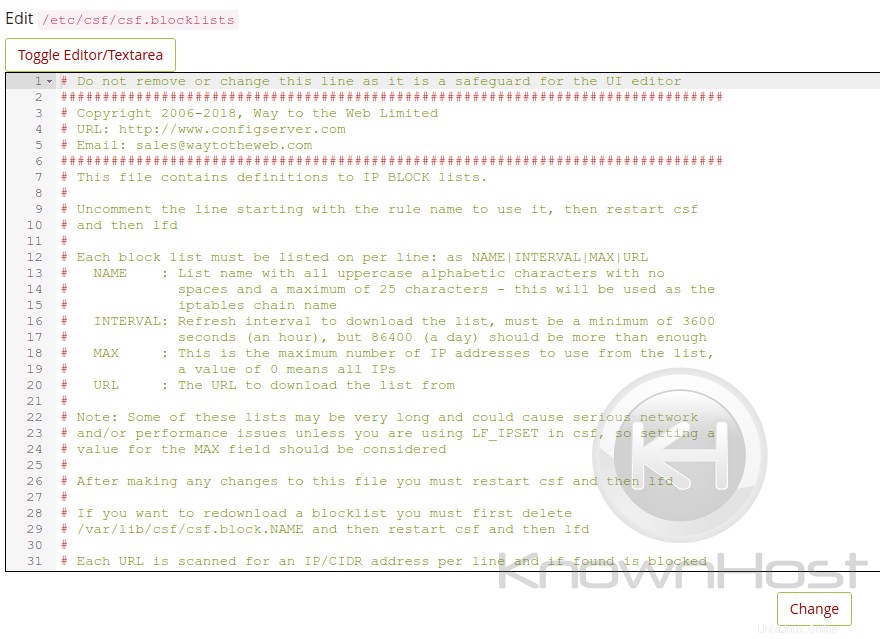

lfdブロックリスト

このファイル(csf.blocklists)を使用すると、lfd/csf内の指定されたブロックリストを変更できます。これらのブロックリスト内のIPの自動ブロックを可能にします。つまり;スパムハウス、Torクライアント、maxmindなど

lfdSyslogユーザー

このファイル(csf.syslogusers)を使用すると、ユーザーがsyslog/rsyslogにログインできるように変更できます。ここで追加されたユーザーは、システムグループに追加されます。通常、このファイルに触れる必要はありません。

結論

プラグイン開発者が提供するUIのおかげで、WHM内からログイン失敗デーモンセクションを管理することはそれほど難しくありません。私たちが行ったことを考えると、すべてが何であるか、そして各機能が何をするかについての一般的な考えを持っている必要があります。これがお役に立てば幸いです