DNSポイズニングは、非常に欺瞞的なサイバー脅威です。これはサイバー攻撃の一種であり、サーバーの脆弱性を悪用して、トラフィックを正当なサーバーから偽のサーバーまたは悪意のあるサーバーに迂回させます。偽のページに移動すると、それを解決できるのは1人だけですが、問題の解決に苦労する可能性があります。あなたはそれから身を守るためにすべてがどのように機能するかを正確に知る必要があります。

コンピュータがインターネットに接続し、次に目的のWebサイトに接続する方法を完全に理解していないと、DNSポイズニング攻撃により、Webサイト自体がハッキングされたと思わせる可能性があります。場合によってはデバイスだけかもしれませんが、攻撃が慎重に計画されている場合、被害の範囲は非常に広範囲に及ぶ可能性があります。したがって、このスレッドの詳細について詳しく知りたい場合は、読み続けてください。

DNSとは何ですか?

最初の段落では、DNSについて何度も話しましたが、DNSとは正確には何ですか? DNSは「ドメインネームシステム」の略です。インターネットの巨大なディレクトリのようなものだと考えてください。

ユーザーがブラウザウィンドウに目的のウェブサイトのURL/ドメイン名を入力すると(例:www.youtube.comをgoogle chromeに)、DNSは人間にわかりやすいURLを機械にわかりやすいIPアドレス(例:192.168)に変換します.0.1)。これらのIPアドレスは、インターネットに接続されている各デバイスに一意に割り当てられます。この部分はDNS解決とも呼ばれます。

簡単に言うと、ユーザーが要求したWebページとそのリソースを見つけるために、DNSはURLを取得し、それをIPアドレスに変換し、リソースにアクセスしてWebブラウザーに表示します。

DNSポイズニングとは何かを詳細に理解する前に、DNSキャッシュとは何かを理解する必要があります。

DNSキャッシュ

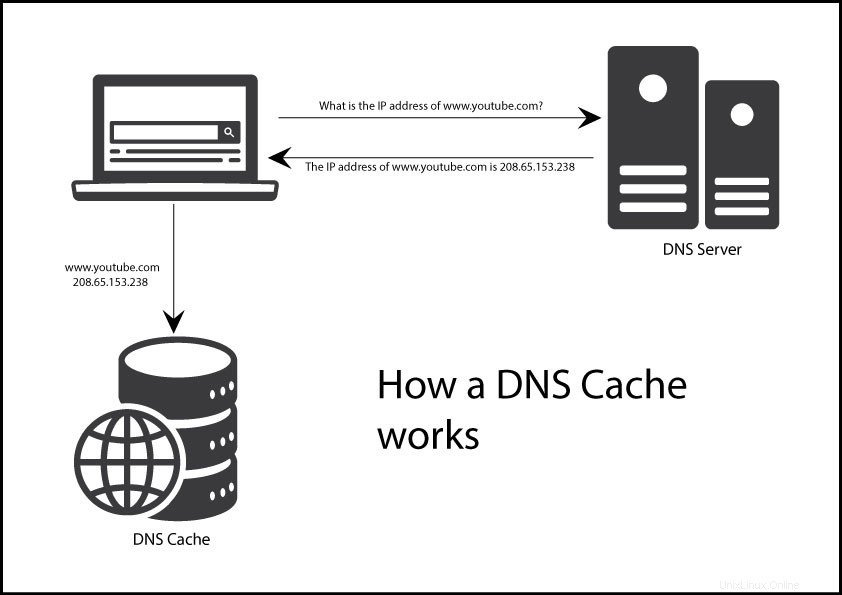

キャッシングまたはDNSキャッシングは、DNSリゾルバーがIPアドレスクエリの応答を一時的にキャッシュに保存する場合です。

DNSシステムは、キャッシュを使用することで、解決プロセスに関与するさまざまなサーバーと通信することなく、クエリにすばやく応答します。通常、データは特定の期間(存続時間とも呼ばれます)、複数の場所にキャッシュできます。

DNSキャッシュはどのように汚染されていますか?

外部/悪意のあるアクターが誤った情報をDNSキャッシュにフィードすると、DNSキャッシュがポイズニングされ、ユーザーのブラウザが誤った応答で戻るように強制されます。通常、この応答は、ユーザーがアクセスしようとしたWebサイト以外のWebサイトにユーザーをリダイレクトします。この場合、スパイウェア、ワーム、またはその他の種類のマルウェアが、悪意のある場所からユーザーのマシンにインストールされる可能性があります。

DNSサーバーは、解決中にデータを検証できません。つまり、有効期限が切れるまで、誤った情報がキャッシュに残る可能性があります。このポイズニングでは実際のWebサイトをIPアドレスから切断することはできませんが、DNSキャッシュがポイズニングされている限り、ユーザーは引き続き不正なWebサイトにリダイレクトされます。

DNSには長年の固有の弱点があるため、攻撃者が悪意のある目的でDNSルックアップに侵入するのは非常に簡単です。 DNSは、より小規模なインターネット用に構築されており、信頼の原則に基づいて構築されました。当時、誰かが誤ったDNS情報を広めようとすることを期待する理由はありませんでした。

DNSキャッシュポイズニングを防ぐ方法は?

感染したサーバーが完全に駆除されたとしても、個々のユーザーデバイスが悪意のあるサイトに戻ってユーザーに問題を引き起こす可能性があるため、DNSキャッシュの汚染の脅威を排除することは非常に困難です。それでも、キャッシュがポイズニングされるのを回避する可能性を高めることは可能です。防止は、エンドユーザーだけでなく、Webサイトの所有者とDNSサービスプロバイダーにとっても2つの責任と見なすことができます。

ウェブサイトの所有者とDNSサービスプロバイダー向け

– DNSSEC(DNS Security Extensions)プロトコルを使用します。これは、このような中毒攻撃を防ぐために、各レベルで階層的なデジタル署名ポリシーを実装します。

–なりすまし検出ツールを導入して、要求が正確なDNSサーバーによって応答されたかどうかを確認し、サーバーがDNS応答を介してハイジャックされたかどうかを識別します。

– E2E(エンドツーエンド)暗号化を実装して、システムの復元力を高めます。これにより、システムは、計画された受信者のみが復号化できるような暗号化されたDNS要求を送信できるようになります。

エンドユーザー向け

–不明なリンクを開かないでください。

–可能であれば、VPN(仮想プライベートネットワーク)を使用します。

–ウイルス、ワーム、キーロガー、トロイの木馬などのマルウェアがないか、デバイスを定期的にスキャンします。

–DNSキャッシュを定期的にフラッシュします。

結論

この記事全体を通して、DNSキャッシュポイズニング攻撃とは何か、そしてそれを防ぐためにどのように役立つかを理解しました。このような攻撃を防ぐために警戒を怠らないことが不可欠です。そうしないと、データが危険にさらされ、デバイスがマルウェア感染や強制検閲の危険にさらされ、攻撃者でさえセキュリティ更新を停止して、脆弱性を失う可能性があります。他にもたくさんの攻撃があります。

いつものように、質問や懸念がある場合は、下にコメントを残してください。可能な限り迅速に対応するよう努めます。