どのオペレーティング システムを使用しているかは関係ありません。オペレーティング システムやネットワークを保護するために、セキュリティ ソフトウェアを利用する必要があります。基本的に、セキュリティ プログラムは、スパイウェアの除去、ウイルスへの耐性、ファイアウォール保護など、さまざまな目的に役立つユーティリティです。つまり、セキュリティ ツールは、実際の血液のように有害なものを破壊するオペレーティング システムの血液と言えます。ただし、多数のセキュリティ プログラムがありますが、それらすべてがすべてのオペレーティング システムで同等かつ適切に機能するわけではありません。そのため、ここでは主に Linux ユーザー向けの Linux セキュリティ ツールのトップ 20 をリストしましたが、他のオペレーティング システムのユーザーも試すことができます。

最高の Linux セキュリティ ツール

以下に説明する Linux 用のセキュリティ ツールは、信頼できる情報を備えた最良のものを提供するために、長い調査の結果選別されたものです。各ツールには、ツールの可能性を詳細に理解するのに役立つ印象的な機能セクションを含む一般的な説明が含まれています。

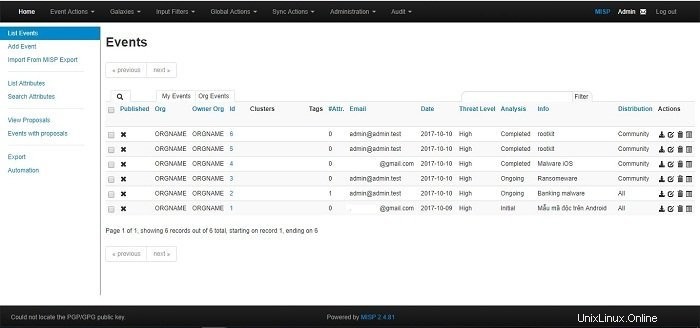

1. MISP

「マルウェア情報共有プラットフォーム」として精巧に知られている MISP は、脅威インテリジェンスの兆候、経済ラケット情報、感受性情報、および反暴力情報を共有、保存、および関連付けるための脅威インテリジェンス プラットフォームです。この Linux セキュリティ ツールは、サイバー安全標識の保存、共有、コラボレーション、マルウェアの調査、および情報と IOC を使用した脅威の検出と防止に役立ちます。

重要な機能

- 複雑なオブジェクトを表現し、それらを組み合わせて脅威インテリジェンス、出来事、または関連する要素を明らかにする柔軟性

- 「直感的なユーザー インターフェース」により、エンドユーザーはインジケーター/属性とイベントを構築、アップグレード、および協力できます。

- 広範なサイバー セキュリティ サインのサポートにより、整理されたレイアウトで事実を保存します。

- あなたの好みを考慮して、PGP や MIME/S を介して警告の署名と暗号化を組み合わせます。

2.プライバシーバジャー

これは基本的に、Web サイト訪問者のトラッカーに対するセキュリティを提供するブラウザーのプライバシー保護です。トラッカーは通常、ブラウザに関する情報を収集します。収集された情報は、第三者によって頻繁に共有されます。特定のブラウザの偽のプロファイルを作成するためによく使用されます。そのような場合、この Linux セキュリティ ツールはデータ収集を妨げます。

重要な機能

- Opera、Firefox、および Chrome で拡張機能として実行されます。

- リクエストされたウェブページを確認し、コンテンツを置き換えるか、単にリクエストをブロックすることでそれらを無効にします。

- 内部 IP アドレスを明らかにする WebRTC を無効にします。

- より安全にネットを閲覧するのに役立ちます。

- 少しスペースが必要です。

3.空爆

これは、パケット、スニファ、検出器、WPA/WPA2-PSK クラッカー、WEP、および「802.11」無線 LAN の分析ユーティリティで構成される優れたネットワーク アプリケーション スイートです。このソフトウェアは、ドライバーが 802.11g および 802.11a、802.11b トラフィックをノーズできる「ワイヤレス ネットワーク インターフェース コントローラー」で完全に機能し、生の監視モードをサポートします。

重要な機能

- Windows、OS X、Linux、OpenBSD、FreeBSD で動作します。

- そのパケットは、サードパーティのツールによる追加処理のために、データを取得してテキスト ファイルにエクスポートできます。

- 攻撃、偽造アクセス ポイント、認証解除など、パケット インジェクションによるリプレイ

- ドライバと WiFi カードの機能もチェックします。

- WPA PSK と WEP の両方を解読できる

4.アーチェリー

Archery は、オペレーティング システム内に存在する脆弱性に関する情報を収集するのに役立つ素晴らしい Linux セキュリティ ツールです。このソフトウェアは、本物のスキャンに集中するだけでなく、基本的に Web ベースのインターフェイスで調査結果を管理することもできます。このユーティリティの優れた機能は次のとおりです。

重要な機能

- ダッシュボード、レポート、検索などの機能で構成されています。

- 著名な感受性スキャナーを構成する他のアプリケーションとやり取りできます。

- DevOps チームの CD/CI 設定でスキャンと感受性を管理する

- 脆弱性の評価と管理は完全にオープンソースです。

- Web スキャンのすべての脆弱性を管理し、プログラム内の脅威を発見します。

- また、すべてのネットワーク スキャンを管理し、インフラストラクチャ内の脅威を発見する

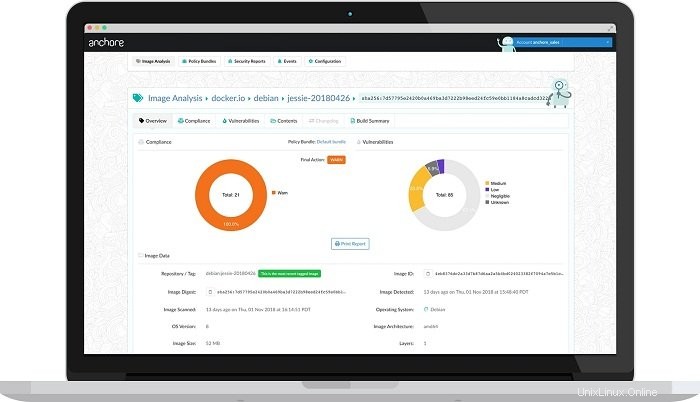

5.アンカー

Anchore は、コンテナー イメージの検出、評価、認証に役立つ Linux セキュリティ プログラムです。クラウドとオンプレミスの両方にイメージを保存できます。このツールは、コンテナ イメージの精査を成功させるために開発者に主に集中しています。問い合わせの実行とレポートの作成は、アンカーの典型的な活動です。

重要な機能

- コンテナ イメージを検査し、構成ファイル、Java アーカイブなどの完全なリストを生成します。

- インストルメンテーション プラットフォームと統合して、実行されるイメージが組織によって検証されることを保証する

- セキュリティの脆弱性の管理、ポートの公開、マニフェストの変更などの戦略を定義する

6. ClamAV

ClamAV は、悪意のあるプログラムやマルウェアを検出するための標準的な Linux セキュリティ プログラムです。 ClamAV はウイルス対策エンジンとして知られていますが、現在では希少なウイルスであるため、多数のウイルスに遭遇することはおそらくないでしょう。そのため、このソフトウェアは、ランサムウェア、ワーム、バックドアなど、他の種類のマルウェアを発見することがより期待されています.

重要な機能

- このツールは、ランダムなスキャンアップからグループでのスキャンまで、さまざまな手法で使用できます。

- 「オンアクセス スキャン」は実行されませんが、同じ機能を得るために補助ツールと組み合わせることができます。

- 悪意のあるコンテンツを検出するために、受信メールをスキャンするのに役立つように調整できます。

- 多数の署名言語とファイル形式、およびアーカイブとファイルの解凍をサポートします。

- コマンドライン ユーティリティとマルチスレッド スキャナー デーモンが含まれており、ファイルを即座にスキャンし、署名を自動的に更新します。

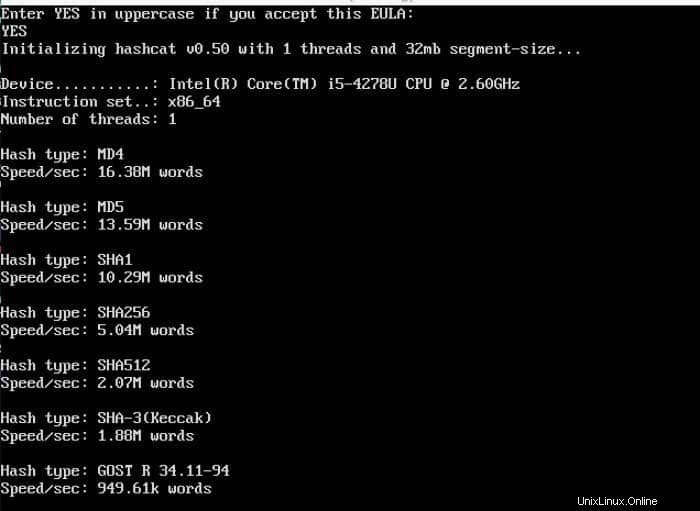

7.ハッシュチャット

これは、2015 年までは著作権で保護されたコードベースを使用した世界最速のパスワード取得ツールであると自称しており、現在は完全に無料のプログラムです。 Microsoft LM ハッシュ、Cisco PIX、MD4、MySQL、MD5、Unix Crypt 形式、および SHA ファミリは、hashcat がサポートするハッシュ アルゴリズムの基本的なインスタンスです。このアプリケーションには、GPU ベースと CPU ベースの両方のバリエーションがあります。そのエディションは、Windows、Linux、および OS X と互換性があります。

重要な機能

- パスワード候補の脳の機能をサポートします。

- 標準入力とファイルの両方からのパスワード候補の読み取りをサポートします。

- 流通するクラッキング ネットワークをサポートします。

- 16 進文字セットと 16 進ソルトをサポート

- 自動化されたキースペースの順序付けマルコフ チェーンをサポートします。

- 組み込みのベンチマーク システムが含まれています。

- パフォーマンスの自動調整をサポートします。

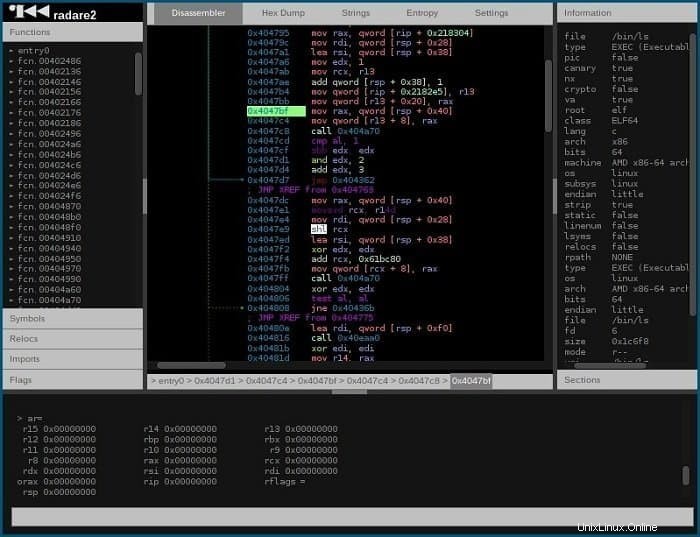

8.レーダー2

Radare2 は、いくつかの異なるファイル タイプに対して「リバース エンジニアリング」を実行するための一般的な Linux セキュリティ ツールの 1 つです。このツールを使用して、ファームウェア、マルウェア、またはその他の種類の「バイナリ ファイル」を調べることができます。「リバース エンジニアリング」に加えて、ファイル システムやデータ カービングのフォレンジックにも使用できます。これにより、タスクをスクリプト化することもできます。その中でソフトウェア悪用機能を使用することができます。

重要な機能

- JavaScript、Go、Python などのさまざまなプログラミング言語をサポートします。

- 逆転を加速するために影響力のある分析適性を使用します。

- さまざまな種類のファイルのデータ構成を視覚化する

- ローカル デバッガーとリモート デバッガーの両方でデバッグします。

- アプリケーションにパッチを適用して、新しく魅力的な機能を公開したり、脆弱性を修復したりする

- アーキテクチャとは異なり、いくつかを分解します。

9.デスクトップ用バターカップ

いいえ、それはあなたに食べるように説得するために提示するおいしいデザートの名前ではありません.代わりに、資格情報の制御を支援することを目的とした驚異的なパスワード マネージャーです。強力な暗号化を使用して、1 つのマスター パスワードだけで機密ファイルや資料を保護します。

重要な機能

- 個々のサービスでより難しいパスワードを使用できるようにし、それらを安全に保管します。

- Google Chrome に直接インストールできますが、Mozilla Firefox ではツールが拡張機能として見つかります。

- ログインの詳細を簡単に保存および検索できる、使いやすいインターフェイスが含まれています。

- すべての主要なプラットフォームで完全に無料で使用できます。

- Android と iOS の両方の携帯電話で同じように機能します。

10.ブロ

「Bro」は、ネットワークのアクティビティを調べて、セキュリティの監視を広範囲に実行するのに役立ちます.この Linux セキュリティ ユーティリティは、疑わしいデータ ストリームを特定できます。データを考慮して、プログラムは警告を発し、反応し、さらには他の関連ツールと統合します。このすばらしいソフトウェアは、Vern Paxson によって開発されました。彼は現在、学者や開発者の潜在的なグループと共にプロジェクトを率いています。

重要な機能

- そのドメインベースのスクリプト言語により、サイト固有の観察戦略が容易になります。

- 高性能ネットワークを目指しています。

- 特定の発見戦術に縛られず、古い署名に依存しません。

- 発見したものを広範囲に記録し、ネットワークのアクティビティのハイレベル ストアを提供します。

- リアルタイムで情報をやり取りするための他のプログラムとのインターフェース

- 監視対象のネットワークに関して、広範囲にわたるプログラム層の状態を維持します。

11.ファラデー

Faraday は、あなたとあなたのチームの評価の速度、効率、透明性を高めるリアルタイムの共同ユーティリティです。この Linux セキュリティ ツールは、優れた知覚性を提供し、より安全な保管投資を行うのに役立ちます。このソフトウェアは、世界中の多くの組織にサービスを提供しています。それぞれのケースに適切なソリューションを提供するさまざまな組織の要件を満たすことさえできます。

重要な機能

- 業務遂行能力の向上に役立つ一連の特定の機能的アクティビティを備えたシンプルさを備えている

- ユーザーは、既存の侵入調査内の各変更履歴を含むタイムラインを生成する機会があります。

- ペンテストとは異なり、2 つのデータを比較できます。

- 企業、ペネトレーション テスター、プロジェクト マネージャーが開発中の作業をリアルタイムで確認できるようにする

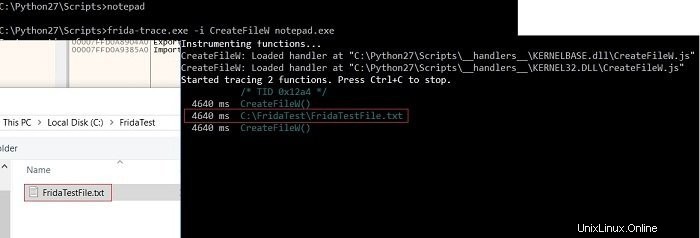

12.フリーダ

もう 1 つの優れた Linux セキュリティ フレームワークである「Frida」を使用すると、研究者や開発者は「カスタム スクリプト」を「ブラック ボックス メソッド」に接種できます。このようにして、このツールはすべての関数にフックを提供し、実行された命令を追跡できるようにします。中断のない操作を承認し、結果を観察します。

重要な機能

- さまざまなプログラミング言語で利用可能なバインディングを備えた Frida を入手して、プロセスに関連付けることができます。

- 個人のアプリケーション コードをトレースしたり関数をフックしたりするためのソース コードは必要ありません。

- 結果を編集、保存、調査できます

- 完全なテスト スイートが含まれています。

- パーソナライズと追加のための利用可能なオプション

- QNX、Windows、GNU/Linux、Android、macOS、iOS と互換性があります。

13. PTF

「PenTesters Framework」の短縮形である PTF は、侵入分析ツールキットを最新の状態に保つことを目的とした Python スクリプトです。これは、Ubuntu、Arch Linux、Debian、または関連するクローンで実行することを目的とした優れた Linux セキュリティ プログラムです。基本的には、ツールを取得する方法の定義と、ツールを構築するために必要なものの概要を取得するモジュールで機能します。

重要な機能

- 通常使用するツールを取得、コンパイル、インストールできる

- ツールはモジュール構造です。多くの一般的な侵入テスト ツールを利用し、独自のユーティリティを接続できます。

- すべてが「ペネトレーション テスト実行基準」に従って構造化されていることを確認します。

14.陰謀

これは、攻撃面を発見するために広く使用されている最高級の Linux セキュリティ ユーティリティの 1 つです。この発見は、アプリケーションとインフラストラクチャ、脆弱性、およびセキュリティの研究に関連しています。

重要な機能

- 必要な情報を整理するための一連のスクリプトが含まれています。

- 外部資産の比類のない可視性を提供します。

- プログラム スタックとそのコア ホストで明らかになった脆弱性を特定します。

- 管理チームのために脆弱性情報をエクスポートしてください。

- セキュリティ チームがサードパーティのリスクを認識できるようにする

- 既存のデータを充実させ、OSINT の探索を実行できるようにする

- セキュリティ チームが、依然として会社に脅威を与えている未使用の資産を特定できるようにする

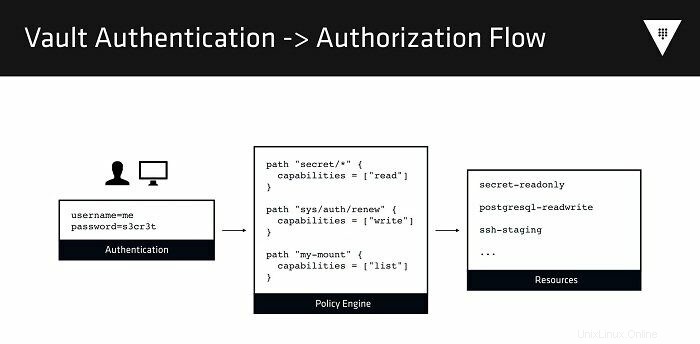

15.ボールト

これは、貴重なデータを保護する専門家である HashiCorp によって作成された素晴らしい秘密管理プログラムです。それによって保存されたシークレットは、通常、ソフトウェア スクリプトとコンポーネントによって利用されます。 Vault は API を使用して、エンコードされたシークレットにアクセスできるようにします。機密の問題自体は、流行することも、動的に作成されることもあります。

重要な機能

- STS/AWS IAM 資格情報、値/キーのペア、NoSQL/SQL データベース、SSH 資格情報、X.509 証明書、その他多くの機密情報を含む機密情報を保存できます。

- リース、監査、鍵のローリング、鍵の取り消しが含まれます。

- 「統合された鍵管理」を備えたサービスのように暗号化を提供します。

- データセンターやクラウド間で保存中および転送中のデータの暗号化を簡素化します。

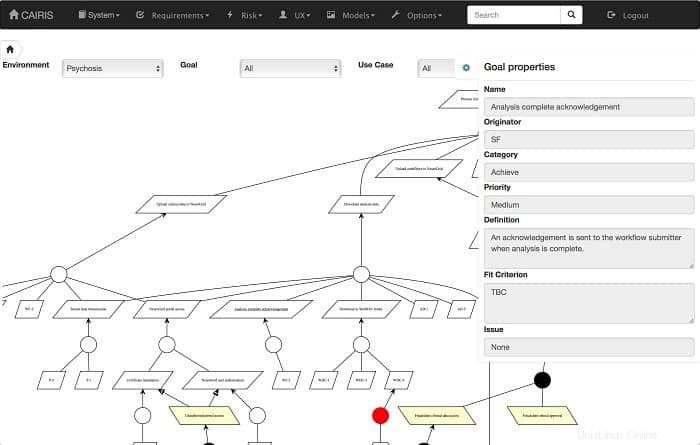

16.カイリス

優れた Linux セキュリティ フレームワークである CAIRIS は、基本的に「Computer Aided Integration of Requirements and Information Security」の略です。これは、機能しているシステムを引き出し、指定し、検証できる、非常に優れたプラットフォームです。このツールは、リスク、使いやすさ、および要件の分析に必要な各要素をサポートするために作成されました。

重要な機能

- ソフトウェアとシステムの設計を保護する

- データ ポイント、オブジェクト、および関連するリスク間の通信を追跡できます。

- 主要フェーズの設計が進展するとすぐに、「データ フロー ダイアグラム」などの脅威モデルを自動的に生成します。

- 「Volere 準拠の要件仕様」から「GDPR DPIA ドキュメント」までの一連の論文を作成します。

- 可能性のある攻撃についてオープンソースの頭脳を活用し、攻撃面を測定するためのセーフガード アーキテクチャの候補を活用する

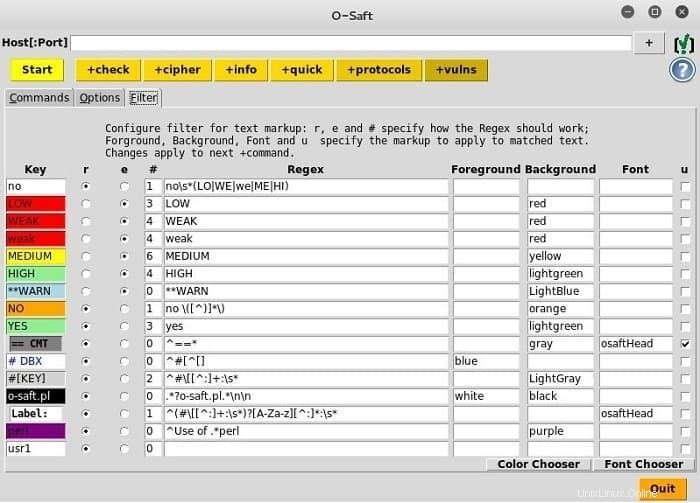

17. O-サフト

これは、閉じた設定とオフラインの両方で使用できる珍しいコマンド ライン ツールの 1 つです。 Linux セキュリティ アプリケーションには、Tk/Tcl ベースのグラフィカル ユーザー インターフェイスが含まれています。さらに、オンライン CGI ユーティリティに変えることもできます。

重要な機能

- 便利な SSL 構成情報をその基本パラメータとともに提供します。

- 限られたツールの調整で、より具体的なテストを実行します。

- 情報の収集、侵入のテスト、セキュリティの評価、脆弱性のスキャン、ウェブ アプリケーションの分析を行うことができます

- SMTP、IRC、POP3、XMPP、IMAP、RDP、LDAP など、さまざまな種類のプロトコルの STARTTLS をサポートします。

- BEAST、FREAK、DROWN、CRIME などの攻撃に対するセキュリティをチェックします。

- 証明書と SSL 接続の詳細を表示します。

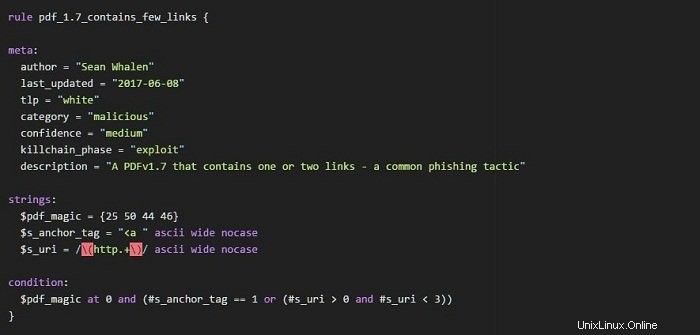

18.やら

YARA は、マルウェア研究者がマルウェア サンプルを無制限に認識および分類するのを支援することを目的とした、もう 1 つの優れた Linux セキュリティ ユーティリティです。このフレームワークを使用すると、バイナリ パターンまたはテキスト パターンに基づいた希望に応じて、マルウェア ファミリまたはその他の説明を簡単に作成できます。ルールとも呼ばれるすべての説明は、ブール式と多くの文字列で構成されます。

重要な機能

- 大文字と小文字を区別しない文字列、ワイルドカード、特殊演算子、正規表現、その他の機能を使用して、より複雑で影響力のあるルールを作成できます。

- Linux、Mac OS X、Windows で同等に動作します。

- Yara-python の拡張機能を使用するか、YARA のコマンドライン インターフェースを介して、個人の「Python スクリプト」から使用できます。

19. OpenSSL

これは、コンピュータ ネットワークを介した対話を盗聴から保護するために使用するアプリケーションに適した素晴らしいソフトウェア ライブラリです。中央ライブラリは、C プログラミング言語を使用して作成されています。この Linux セキュリティ ユーティリティは、インターネットの Web サーバーで広く採用されており、現在では Web サイトの大部分が Linux によってサービスを提供されています。

重要な機能

- TLS および SSL プロトコルのオープン ソース実行が含まれます。

- コア ライブラリは、基本的な暗号化タスクを実行し、さまざまなツール機能を提供できます。

- 複数のコンピュータ言語で OpenSSL ライブラリを使用できるようにするラッパーが利用可能です。

- 各エディションは、Windows、OpenVMS、および Linux、Solaris、QNX、macOS など、ほとんどの Unix および Unix 類似のオペレーティング システムと互換性があります。

20.親友

一般に「秘密の保管」として知られる Confidant は、構成ファイルの代わりにデータベースに秘密の事実を保存することにより、代替手段を提供します。このツールは、事実を知るためにすべてのアプリケーションにアクセスできないように機能します。多くの場合、Confidant によって疑わしい情報がキャプチャされた場合、システム管理者にはアクセス権が与えられません。

重要な機能

- IAM と AWS KMS を使用して、卵と鶏の検証の問題を解決します。

- 機密ファイルを追加のみの方法で保存し、すべてのシークレットのリビジョン用に専用の KMS データ キーを作成します。

- エンドユーザーがシークレットとそのマッピングを非常に簡単に管理できるようにする「AngularJS ウェブ インターフェース」を提供します。

結びの言葉

というわけで、これが「Linux セキュリティ ツール」のすべてです。このソフトウェアとツールのコンパイルが、安全な OS のセットアップに役立つことを期待しています。ただし、以下のコメントを通じて、私たちの執筆に関するご意見をお聞かせください.そして、はい、最も重要なのは、改善をもたらすために必要なインスピレーションをエスカレートするために、文章を共有することを忘れないでください.