「ConfigServerFirewall」とも呼ばれるCSFは、Linuxで最も人気があり便利なファイアウォールアプリケーションの1つです。これはIptablesに基づいており、SYNフラッド、ポートスキャン、ブルートフォース攻撃からサーバーを保護するのに役立ちます。 CSFはログファイルを監視し、特定のIPから誤った試行が検出されると、それらは一時的にブロックされます。 CSFは、WebブラウザからリモートIPをブロックおよびブロック解除するために使用できるWebUIも提供します。 cPanel、DirectAdmin、Webminと統合することもできます。

このチュートリアルでは、Ubuntu20.04にCSFをインストールする方法を説明します。

前提条件

•Atlantic.Netクラウドプラットフォーム上の新しいUbuntu20.04VPS

•サーバーで構成されたルートパスワード

ステップ1-Atlantic.Netクラウドサーバーを作成する

まず、Atlantic.Netクラウドサーバーにログインします。少なくとも1GBのRAMを搭載したオペレーティングシステムとしてUbuntu20.04を選択して、新しいサーバーを作成します。 SSH経由でクラウドサーバーに接続し、ページの上部で強調表示されているクレデンシャルを使用してログインします。

Ubuntu 20.04サーバーにログインしたら、次のコマンドを実行して、ベースシステムを最新の利用可能なパッケージで更新します。

apt-get update -y

ステップ2–必要な依存関係をインストールする

まず、CSFに必要ないくつかの依存関係をインストールする必要があります。次のコマンドを使用して、すべての依存関係をインストールできます。

apt-get install sendmail dnsutils unzip git perl iptables libio-socket-ssl-perl libcrypt-ssleay-perl libnet-libidn-perl libio-socket-inet6-perl libsocket6-perl -y

すべての依存関係がインストールされたら、CSFのインストールに進むことができます。

ステップ3–CSFをインストールする

wget http://download.configserver.com/csf.tgz

ダウンロードしたら、次のコマンドを使用してダウンロードしたファイルを抽出します。

tar -xvzf csf.tgz

次に、ディレクトリを抽出したディレクトリに変更し、install.shスクリプトを実行してCSFをインストールします。

cd csfbash install.sh

インストールが正常に完了すると、次の出力が表示されます。

インストールが完了しました

次に、次のコマンドを使用して、必要なすべてのIptablesモジュールがインストールされているかどうかを確認します。

perl /usr/local/csf/bin/csftest.pl

すべてが正常であれば、次の出力が得られるはずです:

Testing ip_tables / iptable_filter ... OKTesting ipt_LOG ... OKTesting ipt_multiport / xt_multiport ... OKTesting ipt_REJECT ... OKTesting ipt_state / xt_state ... OKTesting ipt_limit / xt_limit ... OKTesting ipt_recent ... OKTesting xt_connlimit .. .OKTesting ipt_owner / xt_owner ... OKTesting iptable_nat / ipt_REDIRECT ... OKTesting iptable_nat / ipt_DNAT ... OKRESULT:csfはこのサーバーで機能する必要があります

ステップ4–CSFの構成

次に、セキュリティ標準に従ってCSFを構成する必要があります。ファイル/etc/csf/csf.confを編集して構成できます:

nano /etc/csf/csf.conf

要件に応じて次の行を変更します。

TESTING ="0" RESTRICT_SYSLOG ="3" TCP_IN ="20,21,22,25,53,80,110,143,443,465,587,993,995"#送信TCPポートを許可TCP_OUT ="20,21,22,25,53,80,110,113,443,587,993,995"#受信を許可UDPポートUDP_IN="20,21,53,80,443"#発信UDPポートを許可する#発信tracerouteを許可するには、このリストに33434:33523を追加しますUDP_OUT ="20,21,53,113,123"#着信PINGを許可します。 PINGを無効にすると、外部稼働時間が中断する可能性があります#monitoringICMP_IN ="1"

ファイルを保存して閉じてから、次のコマンドでCSFを再起動します。

csf -r

次に、次のコマンドを実行して、すべてのIptablesルールを一覧表示します。

csf -l </ pre>次の出力が得られるはずです:

iptables mangle table =====================Chain PREROUTING(policy ACCEPT 51 packet、3332 bytes)num pkts bytes target prot opt in out source destinationChain INPUT(ポリシーACCEPT46パケット、3014バイト)numpktsバイトターゲットprotオプトインアウトソースdestinationChainFORWARD(ポリシーACCEPT 0パケット、0バイト)numpktsバイトターゲットprotオプトインアウトソースdestinationChainOUTPUT(ポリシーACCEPT 26パケット、15816バイト)num pktsバイトtargetprotopt in out source destinationChain POSTROUTING(ポリシーACCEPT 26パケット、15816バイト)numpktsバイトtargetprot opt in out source destinationiptables raw table ==================Chain PREROUTING (ポリシーACCEPT 51パケット、3332バイト)numpktsバイトtargetprot opt in out source destinationChain OUTPUT(ポリシーACCEPT 27パケット、15972バイト)num pkts bytes target prot opt in out source destinationiptables nat table ==================チェーンの事前設定(ポリシーACCEPT 19パケット、1410バイト)numpktsバイトtargetprot opt in out source destinationChain INP UT(ポリシーACCEPT 0パケット、0バイト)numpktsバイトターゲットprotオプトインアウトソースdestinationChainOUTPUT(ポリシーACCEPT 1パケット、76バイト)numpktsバイトターゲットprotオプトインアウトソースdestinationChainPOSTROUTING(ポリシーACCEPT 1パケット、76バイト) num pkts bytes target prot opt in out source destinationステップ5– CSFWebUIを有効にする

CSFは、Webブラウザからファイアウォールを管理するためのWebベースのインターフェイスを提供します。デフォルトでは、CSFのデフォルト構成ファイルで無効になっているため、最初に有効にする必要があります。

次のコマンドを使用して、CSFのメイン構成ファイルを編集します。

nano /etc/csf/csf.conf次の行を変更します:

#Enable Web UIUI ="1" #Listening PortUI_PORT ="8080" #Admin usernameUI_USER ="admin" #Admin user passwordUI_PASS ="your-password" #Listening InterfaceUI_IP =""終了したら、ファイルを保存して閉じます。次に、/ etc / csf / ui / ui.allowファイルを編集し、CSFWebUIにアクセスする場所からサーバーIPとリモートマシンIPを追加する必要があります。

nano /etc/csf/ui/ui.allowサーバーIPとリモートマシンIPを追加します:

your-server-ipremote-machine-ipファイルを保存して閉じてから、CSFおよびLFDサービスを再起動して変更を適用します。

csf -rservice lfd restartこの時点で、CSFが開始され、ポート8080でリッスンしています。次のコマンドで確認できます。

ss -antpl | grep 8080次の出力が表示されます:LISTEN 0 5 0.0.0.0:8080 0.0.0.0:* users:(( "lfd UI"、pid =34346、fd =4))ステップ6–CSFWebインターフェイスにアクセスする

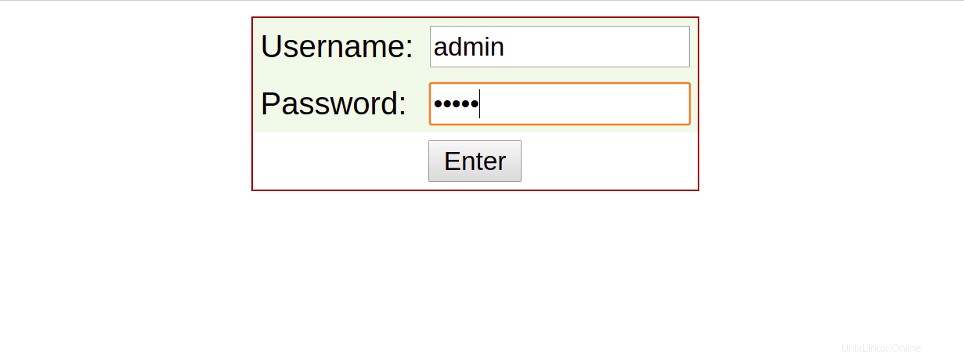

次に、Webブラウザーを開き、URL http:// your-server-ip:8080を入力します。 CSFログインページにリダイレクトされます:

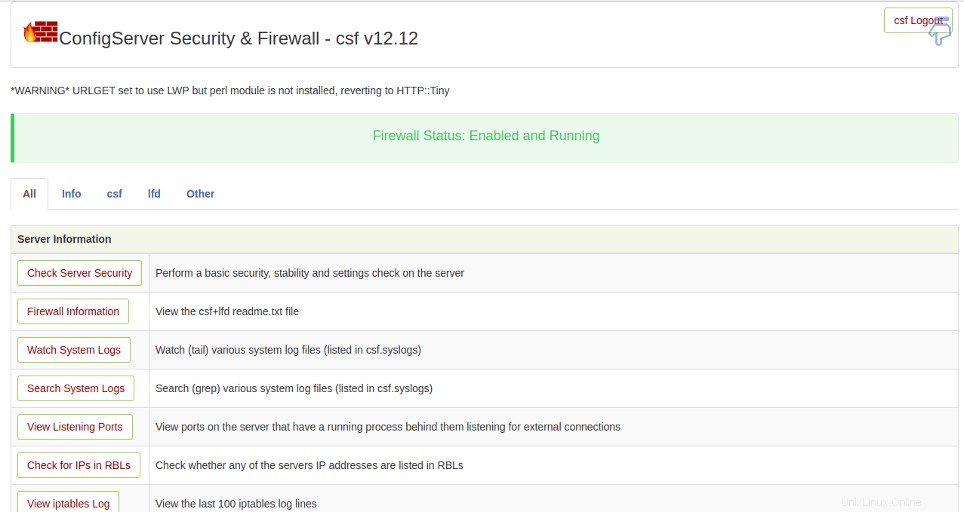

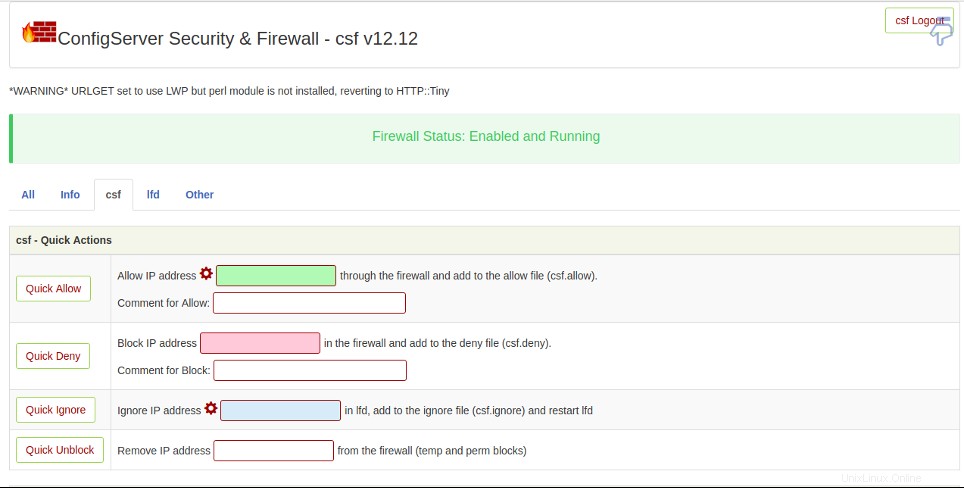

管理者のユーザー名とパスワードを入力し、[Enter]ボタンをクリックします。次の画面にCSFダッシュボードが表示されます。

ここから、ファイアウォールを管理し、IPアドレスを簡単にブロックおよびブロック解除できます。

ステップ7–コマンドラインでCSFを管理する

コマンドラインインターフェイスからCSFファイアウォールを管理することもできます(たとえば、IPアドレスを許可、拒否、または削除します)。

すべてのファイアウォールルールを一覧表示するには、次のコマンドを実行します。

csf -l </ pre>CSFを停止するには、次のコマンドを実行します。

csf -s特定のIPアドレスを許可するには、次のコマンドを実行します。

csf -a ip-addressIPアドレスを拒否するには、次のコマンドを実行します。

csf -d ip-addressブロックされたIPアドレスをCSFルールから削除するには、次のコマンドを実行します。

csf -dr ip-addressIPアドレスがブロックされているかどうかを確認するには、次のコマンドを実行します。

csf -g ip-addressCSFファイアウォールルールをフラッシュするには、次のコマンドを実行します。

csf -fCSFを無効にするには、次のコマンドを実行します。

csf -x結論

おめでとう!これで、Ubuntu20.04にCSFファイアウォールが正常にインストールされました。また、WebブラウザからCSFを管理するためにWebUIを有効にしました。 Atlantic.NetからのVPSホスティングで今日CSFを試してみてください。

Linux