これで、「Linuxシステム管理者が頻繁に使用するLinuxコマンド」というタイトルのこの5部構成のシリーズのパート4になりました。 。このシリーズの終わりまでに、少なくとも50のコマンドをカバーします。これまで、Linuxのシステム管理者やパワーユーザーがよく使用する約60のコマンドに触れてきました。パート1、パート2、パート3、およびパート5も参照してください。

次に、Linuxシステムで実行されるファイルシステム管理、セキュリティ、権限、ネットワーク、およびその他の管理タスクに頻繁に使用される別のコマンドセットとコマンドラインツールについて見ていきましょう。このシリーズの最後の部分が投稿されたら、関連するコマンドをグループ化し、5つの部分すべてを相互リンクします。

Linuxデスクトップのパワーユーザーでも、経験豊富なLinuxシステム管理者でも、

これらのコマンドを頻繁に使用していることに気付くでしょう。 (パート4/5)

以下に示すコマンドは、リモートファイルのダウンロード、コマンドラインからのWHOISの使用、ユーザーの追加、ファイルの変換とコピーなどに役立ちます。また、起動できないLinuxシステムを修正しようとするときにも役立ちます。同様に、これらのコマンドのいくつかの使用に慣れていない場合は、システムを簡単にブリックすることもできます。そのため、サンドボックスおよびホームラボ環境でこれらのコマンドのいくつかを最初にテストすることを強くお勧めします。ホームラボのセットアップガイドをご覧ください。

1。 wget – HTTP、HTTPS、FTP、FTPSを介してファイルを取得します。

wget は、HTTP、HTTPS、FTP、およびFTPSを介してファイルをダウンロードするために使用されるコマンドラインツールです。 wgetはコマンドラインのみであるため、スクリプト、cronジョブ、その他の非GUIメソッドからも呼び出すことができます。 wgetの構文は次のとおりです。

wget [option] [url]

したがって、たとえば、公式のwgetマニュアル(PDFファイル)をダウンロードする場合は、次のコマンドを使用できます。

#wget https://www.gnu.org/software/wget/manual/wget.pdf

CURLはどうですか?

最も一般的なwget 代替はcurlです 。 Curlは、FTPS、Gopher、HTTP、HTTPS、SCP、SFTP、TFTP、Telnet、DICT、LDAP、LDAPS、IMAP、POP3、SMTP、URIなどのより多くのプロトコルをサポートしています。 Curlは非常に柔軟なユーティリティです。たとえば、これを使用して、WebサイトのTTFB(Time to First Byte)やその他のさまざまな用途をテストできます。

カールコマンドの例を次に示します。

#curl -o / dev / null -w "Conn:%{time_connect} TTFB:%{time_starttransfer} Total:%{time_total} \ n" https://haydenjames.io/

上記のコマンドは、任意のWebサイトのURLに対してTTFBチェックを実行します。 man curlを使用する 上記のコマンド引数の説明については。また、EverythingCurlをお読みください。

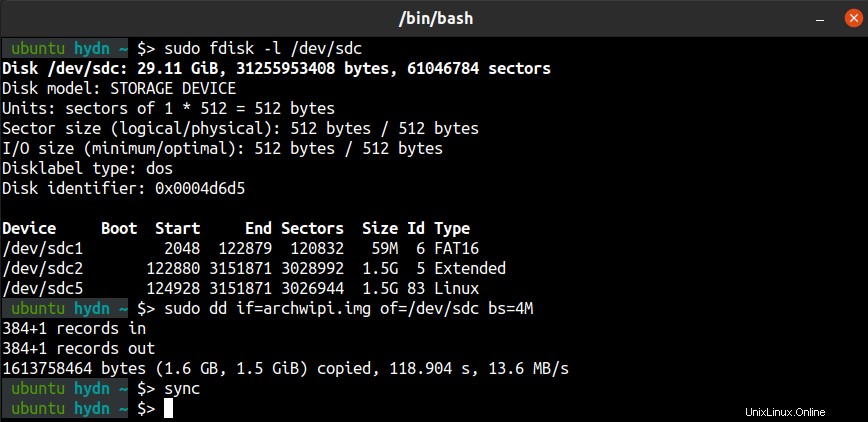

2。 dd –ファイルを変換してコピーします。

ddの使用 –正しいデバイス名を選択したことを常に再確認してください。

元々はdd 「コピーして変換」の略 、ただし、 C のため、名前が変更されました コンパイラはすでにccを使用しています 。 (出典:PDP-11上のUnix-V7のman dd) とはいえ、多くの人がddを「データ駆逐艦」として賢明に名付けています。 または「ディスク駆逐艦」 。

dd Linuxで利用できる非常に用途の広いユーティリティです。 dd コマンドラインユーティリティの主な目的は、ファイルを変換してコピーすることです。 ddの最も一般的な使用法の1つは、.imgまたは.isoファイルからUSBブートドライブを作成することです。たとえば、Raspberry Piを最初にセットアップするときは、ddを使用できるUSBスティック(別名サムドライブ)にオペレーティングシステムをコピーする必要があります。 コマンド。

たとえば、USBスティックまたはその他の起動可能なストレージデバイスに.imgまたは.isoを書き込むコマンドは次のとおりです。

$ sudo dd if =xbmc_new_os.img of =/ dev / sdX bs =4M

/dev/sdXを変更します 正しい デバイス名。

警告:間違ったデバイス名を指定すると、データが失われます!

このコマンドを逆にして、USBをLinuxシステムにバックアップすることもできます。ただし、USBが32Gで、使用されるストレージが8 GBしかない場合は、32GBデバイス全体をバックアップする必要はありません。次のコマンドを使用して、「XXXX」をブロック数+USBで使用されているスペースの1に置き換えることができます。これは、fisk -lを使用して見つけることができます 次に説明するように、コマンド。

$ sudo dd if =/ dev / sdx of =new_os_backup.img bs =512 count =XXXX

/dev/sdXを変更します 正しいデバイス名に変更します。

ddには他にも多くの使用法があります 指図。たとえば、dd コマンドは、ストレージデバイス(SSDストレージデバイスなど)のパフォーマンスをベンチマークでき、CPUのベンチマークも可能です。

また読む:あなたのウェブホストはあなたにこれを読んでほしくない:あなたのVPSをベンチマークする。

man ddをチェックしてください 。

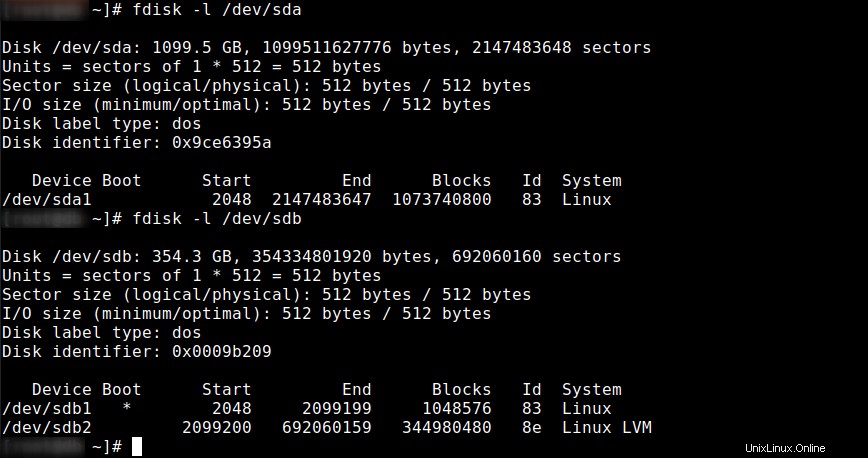

3。 fdisk –ディスクパーティションテーブルを操作します。

fdiskユーティリティは、ストレージデバイスのパーティションテーブルに変更を加えるために使用されます。次のコマンドを使用して、Linuxシステム上のすべてのデバイスのパーティションテーブルを一覧表示できます。

#fdisk -l </ pre>特定のデバイスのパーティションを表示するには、デバイス名を含めます。 (上のスクリーンショットの例を参照してください):

#fdisk -l / dev / sdaデバイス: デバイス名とそれに続くパーティション番号を表示します。

ブート: Boot列は、最初のパーティション/ dev / sda1にアスタリスク(*)が付いていることを示しています。これは、このパーティションに、システムを起動するためにブートローダーが必要とするファイルが含まれていることを示します。

開始と終了: 各パーティションで使用されているブロックの開始と終了を表示します。

ブロック: パーティションに割り当てられたブロックの数を示します。

IDとシステム: パーティションタイプを表示します。

fdiskは、パーティションテーブルを作成および操作するためのダイアログ駆動型ユーティリティです。ブロックデバイスは、パーティションと呼ばれる1つ以上の論理ディスクに分割できます。この分割はパーティションテーブルに記録され、通常はディスクのセクター0にあります。fdiskGPT、MBR、Sun、SGI、およびBSDパーティションテーブルをサポートします。不良パーティションテーブルは、fdiskで修正できます 。fdiskコマンド駆動型ユーティリティを起動するには、次のコマンドを使用します(それに応じてsdXを置き換えます):

#fdisk / dev / sdXまた、fdiskを使用したパーティション分割もお読みください。

関連するコマンド:parted、blkid、mkfs、fsck、など。

4。

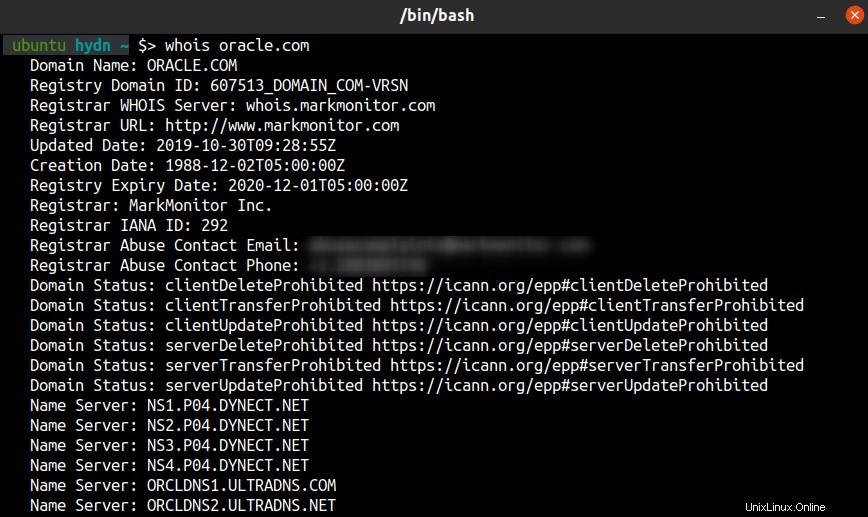

whois–whoisディレクトリサービスのクライアント。

whoisLinuxのコマンドを使用して、ドメイン所有者、連絡先情報、使用中のネームサーバーなどのドメインに関する情報を見つけることができます。たとえば、 oracle.comのドメイン情報を見つけることができます。 次のコマンドを使用できます:$ whois oracle.com

whoisまた、whois.networksolutions.comにNICハンドルを照会するか、whois.arin.netにIPv4アドレスとネットワーク名を照会します。

5。

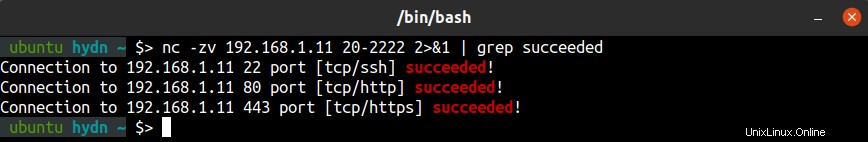

nc– TCP、UDP、またはUNIXドメインソケット用のユーティリティ

nc(netcat)は、便利なコマンドラインネットワークユーティリティです。ncポートスキャン、ポートリダイレクション、ポートリスニング、リモート接続のオープン、そのトリックのほんの一部を挙げて使用できます。IPアドレス192.168.1.11のリモートマシンで開いているTCPポート22をスキャンするには、次のコマンドを使用します。

$ nc -zv 192.168.1.11 22IPアドレス192.168.1.11のリモートマシンで開いているTCPポート22および80をスキャンするには、次のコマンドを使用します。

$ nc -zv 192.168.1.11 22 8020〜8080のポート範囲のIPアドレス192.168.1.11を持つリモートマシンで開いているTCPポートをスキャンするには、次のコマンドを使用します。

$ nc -zv 192.168.1.11 20-8080何千もの閉じられたポートすべてに対して大量の接続が拒否されていることに注意してください。開いているポートのみを表示する場合は、次を使用できます:

$ nc -zv 192.168.1.11 1-8080 2>&1 | grepは成功しました便利なNetcatのチートシートと読み物:

- Netcatチートシート– 出典:sans.org

- Netcatチートシート– 出典:Varonis.com

- en.wikipedia.org/wiki/Netcat#Examples

- Netcatプロジェクトのホームページ

-

man ncを使用することを忘れないでください 。

netcatに代わるものがあります これは、60のLinuxネットワークコマンドとスクリプトのリストで読むことができます。

6。 umask –ファイルモード作成マスクを設定する

umask (ユーザーファイル作成マスク)は、新しく作成されたファイルのファイル権限の設定方法を制御するマスクの設定を決定するために使用されるコマンドです。また、ファイルのアクセス許可が明示的に変更される方法にも影響を与える可能性があります。このビットのグループ化(マスク)により、新しく作成されたファイルに対応する権限を設定する方法が制限されます。 Umaskはopenによって使用されます 、mkdir 、およびその他のシステムコールを使用して、新しく作成されたファイルまたはディレクトリに設定されている権限を変更します。

umaskの学習:

- Umaskとは何ですか。それを効果的に使用する方法

- Umask –デフォルトのファイル/ディレクトリ権限の構成

- 可能なすべてのumaskモード

- デフォルトのumask設定

7。 chmod –ファイルシステムオブジェクトのアクセス許可を変更します。

chmod (change mode)は、Linuxファイルおよびディレクトリのアクセス許可を変更し、特別なモードフラグを変更するために使用されるコマンドおよびシステムコールです。 chmodリクエストはumaskによってフィルタリングされます。コマンド構文は次のようになります:

chmod [options] mode [、mode] filename1 [filename2 ...]

ファイルのアクセス許可を変更するには、次を使用できます。

$chmod[モード]ファイル名

ディレクトリのアクセス許可を変更するには、次を使用できます。

$chmod[mode]ディレクトリ名

8進数モードを使用して権限を設定する簡単な方法があります 。読み取り(r)権限には、値 4が与えられます 、(w)権限に値 2を書き込みます 、(x)権限を実行して値 1 。このように:

r = 4

w = 2

x = 1

これらの値は、たとえば次のように加算できます。

1=実行のみ

2=書き込みのみ

3=書き込みと実行(1 + 2)

4=読み取り専用

5 =読み取りと実行(4 + 1)

6 =読み取りと書き込み(4 + 2)

7 =読み取りと書き込みと実行(4 + 2 + 1)

アクセス許可は、3桁の組み合わせで設定できます。例:

chmod 640 file1 = rw- r-- ---

chmod 754 file1 = rwx r-x r--

chmod 664 file1 = rw- rw- r--

8進数を使用したコマンドの例を次に示します。

$ chmod 754 myfile

シンボリックモードを使用して正確な権限を設定することもできます 。たとえば、このコマンドは754も設定します 権限:

$ chmod u =rwx、g =rx、o =r myfile

コマンドの内訳:

u - user g - group o - other = - set the permissions exactly like this.

, - Commas separate the different classes of permissions (no spaces)

rwx = 7

rx = 5

r = 4

便利なchmodのチートシートと読み物:

- chmodコードのチートシート。

- chmodチートカード。

- ファイル権限の変更–Oracle。

- chmodパーミッション計算機。

8。 chown –ファイルの所有者とグループを変更します。

Linuxシステムでは、すべてのファイルがグループの所有権と所有者に関連付けられています。 chown (change owner)コマンドは、ファイルシステムのファイルとディレクトリの所有権を変更するために使用されます。 root以外のユーザーは、ユーザーがファイルを所有している場合でも、ファイルの所有権を変更することはできません。ルートアカウントのみが所有権の変更を実行でき、グループのメンバーのみがファイルのグループIDをそのグループに変更できます。

権限のないユーザーが自分が所有するファイルのグループメンバーシップを変更したい場合は、chgrpを使用できます。 そうするために。

chown コマンド構文は次のとおりです。

chown [OPTIONS] [USER] [:GROUP] file [s]

[OPTIONS] = additional options. (optional) [USER] = username or numeric user ID of the owner. : = used when changing a group of a file. [GROUP] = used when changing the group ownership of a file.(optional) FILE = target file.

コマンドの例を次に示します。

$ chown -v SetUser:SetGroup / var / www / html / webfile

-v = verbose

便利なchownのチートシートと読み物:

- LinuxでのChownコマンド。

- ファイルの所有権を変更します。

- 所有者、グループ、および権限の変更。

9。 chroot –特別なルートディレクトリを使用してコマンドまたはインタラクティブシェルを実行します。

ルートまたは「/」は、Linuxファイルシステム全体のマウントポイントであり、マシン上の任意のファイルまたはディレクトリを参照して、このマウントポイントに戻すことができます。 chroot (change root)コマンドは、ルートマウントポイントを別の場所に変更するために使用されます。例:

#chroot / home / guest / jail

この変更を行う最も一般的な理由の1つは、アプリケーションまたはユーザーのいずれかのサンドボックスを作成することです。 chrootを使用して新しいルートが設定されると、ユーザーまたはアプリケーションが「/」に対して行う参照はすべて、新しいchrootディレクトリに解決されます。これは、システムのルートとファイルシステムへのアクセスを制限するための良い方法でもあります。 chrootされたシェルはjailedシェルとも呼ばれます。

Chrootは、起動しない壊れたシステムでCD/USBのライブリカバリを試みるときにも使用されます。

便利なchrootのチートシートと読み物:

- ChrootJailsの構成と使用。

- 基本的なChroot–Ubuntu。

- Chroot –Gentoowiki。

- レスキューモードでchrootする方法。

- chroot()の目的

10。 useradd –新しいユーザーを作成するか、デフォルトの新しいユーザー情報を更新します。

ユーザーの追加と削除は、Linuxの重要な管理タスクです。多くの場合、新しいLinuxサーバーは、rootアカウントのみを使用してアクセスできるようにデフォルトで設定されています。ただし、多くのシステム管理タスクを実行するには、非特権ユーザーを追加することをお勧めします。

たとえば、jamesという名前の新しいユーザーを追加するには 、次のコマンドを使用します:

#useradd -m james

上記のコマンドは、jamesというグループも自動的に作成します これをユーザーjamesのデフォルトグループにします 。デフォルトのグループを別のグループに設定する場合は、-gを使用します オプション。

新しいユーザーのパスワードを設定するには、次を使用します:

#passwd james

関連コマンド:

userdel –ユーザーアカウントとすべての関連ファイルを削除するために使用されます。

usermod –既存のユーザーアカウントの属性を変更または変更するために使用されます。

sudo – root権限が必要なタスクの場合、sudoを使用できます 指図。基本的に、sudo rootを含む別のユーザーとしてコマンドを実行できます。新しいユーザーを追加した後、sudoを割り当てることができます。 特権とユーザーの削除。 –また、sudo.wsおよびArch Linuxsudowikiも参照してください。

…さらに、関連するコマンド。

ボーナス:Linuxコマンドラインエクストラ

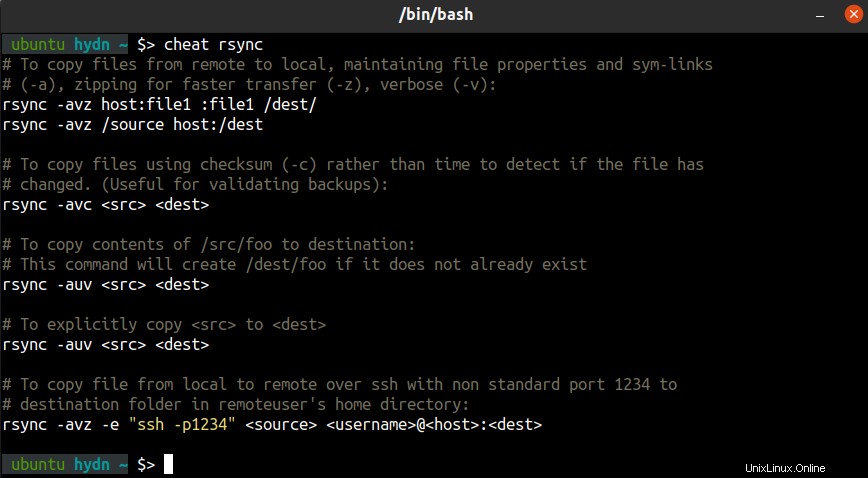

—cheat コマンドライン(Github):

cheat コマンドラインでインタラクティブな虎の巻を作成して表示できます。

— Linuxコマンドライン– William E. Shotts、Jr.による第2インターネット版–(PDF)

—包括的なLinuxチートシート。 (TXT)

—コマンドラインベンチマークスクリプト。

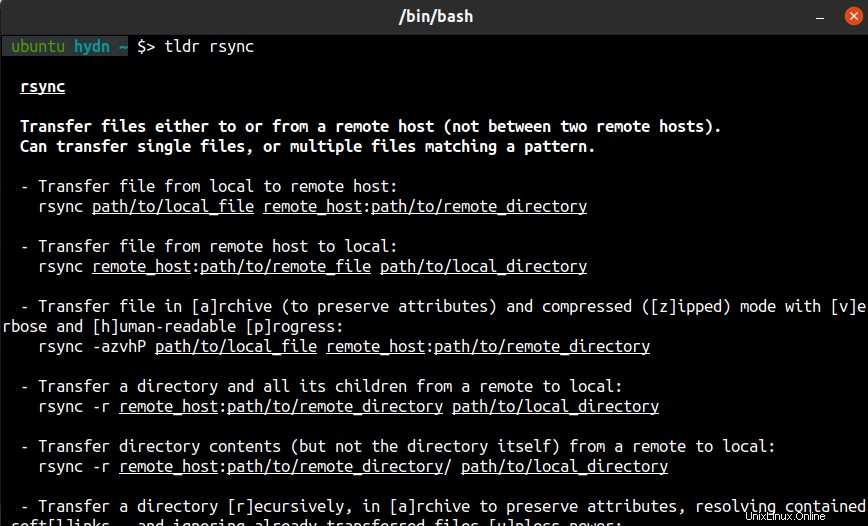

— tldr –コンソールコマンドの共同チートシート。 –(Github)

今のところ以上です!パート4を楽しんでいただけたでしょうか。パート5をもう一度確認してください。

これが便利で、このような追加のシリーズを見たい場合は、下のコメントセクションにメモを残してください。ブックマーク、共有、購読 、コメントや提案を残してください。

<前へ– Linuxシステム管理者が頻繁に使用するLinuxコマンド–パート3

次へ– Linuxシステム管理者が頻繁に使用するLinuxコマンド–パート5>