はじめに

Intel Security Guard Extensions(SGX)は、Skylakeプロセッサファミリで利用できるようになりました。 Intel SGXは、管理者権限があっても悪意のあるソフトウェアの実行を防ぐ追加のセキュリティレイヤーを提供することを目的としています。

オンプレミス、パブリック、プライベート、ハイブリッドクラウドなど、インフラストラクチャにSGXモデルを採用することで、機密データを処理するための信頼できる環境が構築されます。 PhoenixNAPベアメタルクラウドは、SGXをサポートするさまざまなサーバーを提供します。

この記事では、Intel SGXとは何か、その仕組み、およびその利点について説明します。また、BMCサーバーを展開するときにSGXをサポートするCPUを選択する方法も示します。

IntelSGXを使用するための要件

インフラストラクチャでSGXアプリケーションを使用するには、いくつかの要件があります。

- マシンには、IntelSGXをサポートするIntelCPUが必要です。

- BIOSにはSGXを有効にするオプションが必要です。

- IntelSGXオプションを有効に設定する必要があります またはソフトウェア制御 システムに応じて、BIOSで。 PhoenixNAP BMCサーバーでは、このオプションがすでに有効になっています。

- インテルSGXプラットフォームソフトウェアパッケージをインストールする必要があります。

Intel SGX(Software Guard Extensions)とは何ですか?

Intelは、データ保護を改善し、アプリケーションコードのセキュリティを強化するためにSoftwareGuardExtensionsを作成しました。このCPUベースの防御システムにより、アプリケーションをプライベートメモリスペースで実行できます。したがって、実行時の内部および外部の攻撃への露出は最小限に抑えられます。

Intel SGXを使用すると、開発者はCPU命令を使用して、次のアクセス制御を強化できます。

- データの変更と削除を防止します。

- データ開示を防止します。

- コードのセキュリティを強化します。

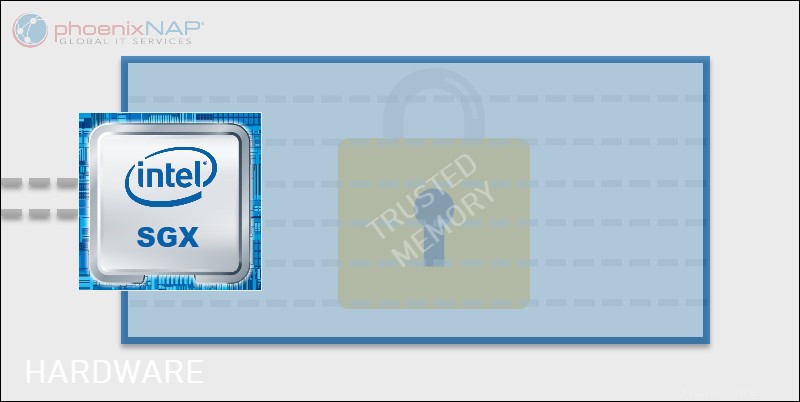

このSGX対応CPUの命令セットを使用すると、メモリの一部を暗号化して、貴重で機密性の高いデータを保護できます。

このような環境は、インフラストラクチャの他の部分が危険にさらされたときに秘密のための安全なスペースを提供します。これには、 BIOS、ファームウェア、rootアクセス、仮想マシンマネージャーが含まれます など。アプリケーションがIntelSGXで保護されている場合、攻撃が発生してもその動作と整合性は影響を受けません。

最も機密性の高いデータは、アクセス許可レベルに関係なく、どのプロセスまたはユーザーもアクセスできません。その理由は、アプリケーションが他のプロセスがアクセスできない信頼できるメモリセグメント内で実行されるためです。

SGXエンクレーブとは何ですか?

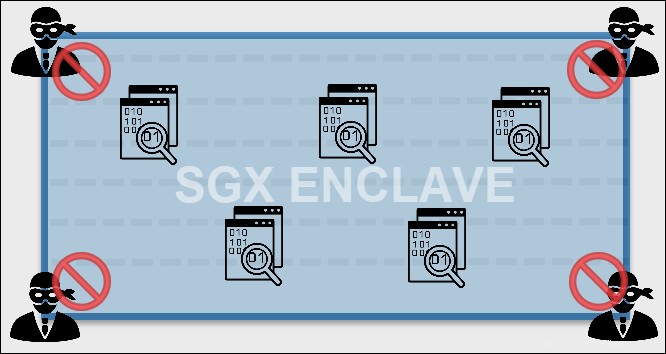

エンクレーブは、CPUによって保護された機密性の高いアプリケーションデータを備えたメモリの分離された領域です。これらのメモリ領域のコードとデータは、エンクレーブ内でのみ到達可能です。開発者は、Intel SGX SDKを使用して、この安全な環境のために物理メモリの一部を予約するための命令セットを作成します。

エンクレーブ内でアプリケーションを実行すると、CPUは即座にアプリケーションを暗号化し、キーを保存します。キーはCPU内にあるため、攻撃者はシステムメモリを調べてキーを取得することはできません。

エンクレーブはどの程度安全ですか?

エンクレーブは、データを操作するための非常に安全な環境です。アクセス制御はこれらの信頼できるメモリ部分の内部に課せられており、保護されたデータを取得するには物理的なアクセスでさえ十分ではありません。

エンクレーブを安全にするのは、自動ハードウェア暗号化です。 SGXテクノロジーは、CPUを使用して情報を暗号化し、その中にキーを格納します。したがって、外部の関係者がキーを取得してデータを危険にさらすことはできません。これは、クラウドプロバイダーでさえアクセスできないことを意味します。

さらに、アプリケーションが終了するか、エンクレーブの破棄を指示すると、すべての情報が失われます。

IntelSGXの仕組み

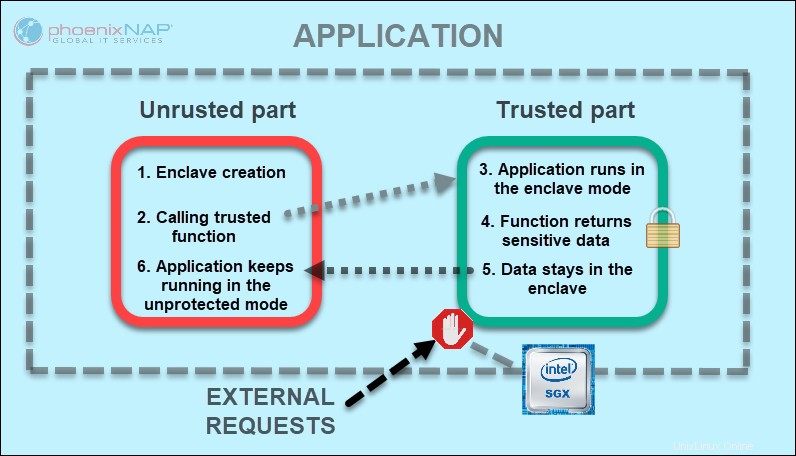

インテルSGXアプリケーションを開発する場合、プログラマーは何をエンクレーブするかを選択できます。すべてのSGXアプリケーションには2つの部分があります:

- 信頼できない部分

- 信頼できる部分

信頼できない部分 エンクレーブの作成とシステム全体の通信を担当します。ここから、アプリケーションは特定の信頼できる関数のみを呼び出してデータにアクセスします。

信頼できる部分 機密データを処理するために作成されたエンクレーブを格納します。コードとデータは、エンクレーブ内でのみクリアテキストで表示されます。信頼できる関数が返すデータは、この安全なメモリ領域にとどまります。 CPUはすべての外部要求を拒否し、エンクレーブは保護されたままになります。

その後、アプリケーションは、機密データへの洞察がなくなった信頼できない部分での作業を再開します。

保護されたデータを受信するアプリケーション部分は、信頼できないセクションにあります。 CPUがデータを暗号化すると、アプリケーションはエンクレーブの外部にデータを保存できます。暗号化キーは、復号化コードと必要なアルゴリズムを含むエンクレーブに残ります。したがって、復号化は、データが封印されたのと同じシステムでのみ可能です。

インテルSGXを使用する場合

インテルSGXは、機密コンピューティングが必須であるあらゆるコンテキストに対応する優れたツールです。このテクノロジーはSGX対応のCPUにネイティブであるため、追加のセキュリティレイヤーが必要な人は誰でも使用できます。

ITだけでなく、どの業界でもSGXの機能を利用できます。

- 金融と保険

- ヘルスケアとソーシャルケア

- 軍隊

- コマース

使用中はデータが保護されるため、IntelSGXは複数の組織間で情報を共有するのに適しています。このモデルにより、共有するデータ、データを表示できるユーザー、期間、目的の制御が向上します。

IntelSGXがサポートするCPU

Xeonスケーラブルプロセッサから開始 2015年第3四半期以降にリリースされたすべてのサーバープロセッサは、IntelSGXをサポートしています。それらのいくつかは次のとおりです:

- Intel®Xeon®E-2288G

- Intel®Xeon®Gold6326

- Intel®Xeon®Platinum8352Y

さらに、第6世代IntelCoreCPUを搭載したほとんどのデスクトップおよびモバイルデバイスはSGXをサポートしています。

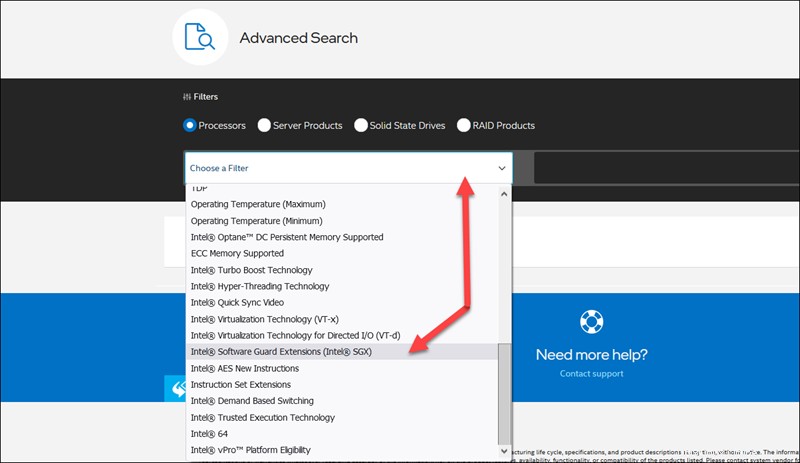

どのIntelCPUがSGXを使用しているかを確認するには、Intel製品の検索ページを参照してください。 フィルターを選択で ドロップダウンメニューで下にスクロールし、Intel®SoftwareGuard Extensions(Intel®SGX)を選択します。 。

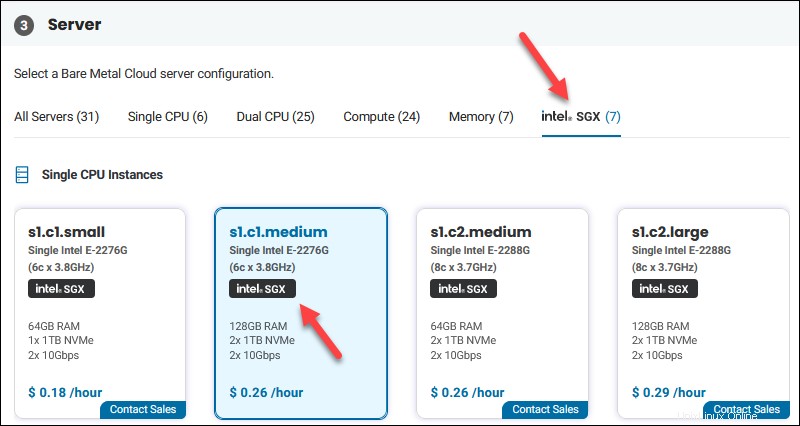

BMCポータルでSGXをサポートするCPUを選択する方法

IntelSGXをサポートするBareMetalCloudサーバーを導入するには:

1.BMCポータルにログインします。

2.新しいサーバーの導入をクリックします ボタン。

3.サーバーでIntelSGXのロゴが付いたサーバーを見つけます セクション。インテルSGXフィルターを使用してリストを絞り込みます。

4.他のBMCサーバーと同様にプロセスを完了します。

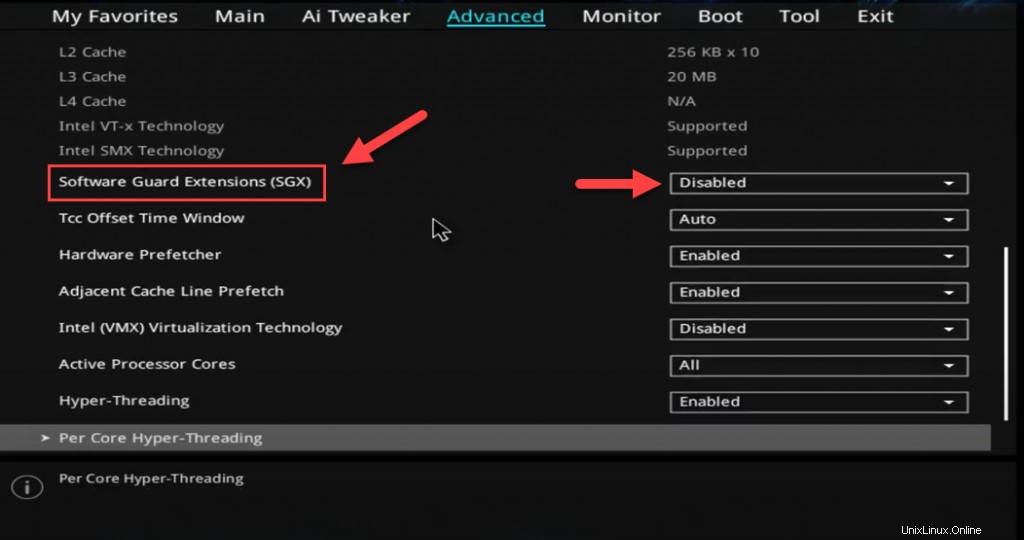

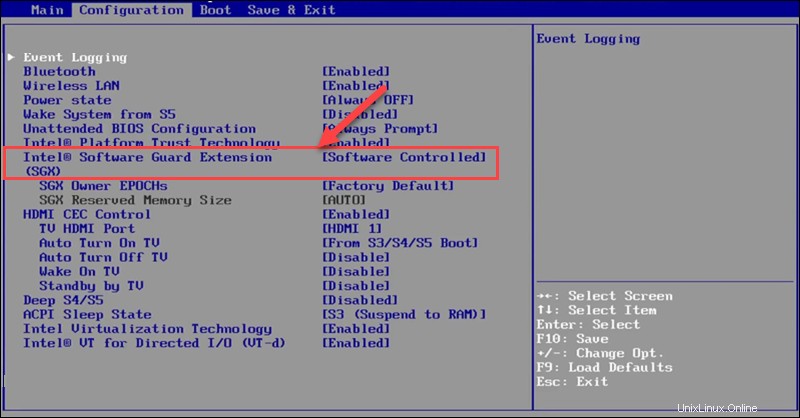

BIOSでIntelSGXを有効にする方法

CPUとシステムBIOSがIntelSGXをサポートしている場合は、それを有効にすることができます。メーカーによっては、対応するキーを使用してBIOSに入ります。

BIOSで可能なSGX設定は次のとおりです。

- 無効。 IntelSGXオプションのデフォルト設定。このモードでは、アプリケーションはSGXを有効にできません。

- 有効。 アプリケーションはIntelSGXを使用できます 。 PRMRRを確認してください システムの構成は正しいです。

- ソフトウェア制御。 アプリケーションがBIOSにSGXを自動的に有効にするように指示できるようにします。

一部のUEFIBIOSインターフェースでは、SGXは詳細の下にあります -> CPU構成 。

一部のレガシーBIOSインターフェースには、構成にIntelSGXオプションがあります。 メニュー。

SGXを無効にする必要がありますか?

Intel SGXオプションは通常、デフォルトで無効になっています。設定はデフォルト値のままにしておくことができます。ただし、SGXアプリケーションを使用している場合は、してはいけません BIOSでこのオプションを無効にします。

一方、BIOSでSGXオプションが有効になっていて、SGXアプリケーションを使用しない、または使用する予定がない場合、この機能が無効になることがあります。

インテルSGXのメリット

Intel SoftwareGuardExtensionsを使用することには多くの利点があります。明らかなのは、機密データやミッションクリティカルなデータのセキュリティが強化されていることです。

Intel SGXを使用すると、検証が必要な情報をリモートサーバーに送信する代わりに、マシンに常駐させることができます。これには、生体認証およびその他の認証データが含まれます。 Intel SGXは、BIOS、システムコンポーネント、およびルート権限を持つユーザープロファイルを危険にさらす高度な脅威から保護します。

さらに、データシーリングは、飛び地の外でも必要な知的財産の保護を提供します。機密データをデコードするための鍵は、外部アクセスがブロックされるように信頼できるメモリにあります。

このモデルにより、シームレスな水平スケーリングが可能になります。ビジネスの需要が高まるにつれ、新しいマシンを中断することなくプールに参加できます。信頼できるサーバークラスターの一部になる前に、ノードが適切なセキュリティレベルを持っていることが確認されます。