OwnCloudは、自分で管理および制御するクラウドストレージサービスを実行する機能を提供します。最新バージョンのownCloud9.0は、3月8日にリリースされました。

DebianJessieを実行しているシステムにownCloud9.0をインストールするプロセスを見てみましょう。

1。必須および推奨パッケージをインストールする

サポートするソフトウェアパッケージをインストールすることから始めます。 OwnCloudはPHPを使用し、データベースとしてMariaDBを推奨しています。ルートとして、apt-getを使用して次のパッケージをインストールします:

apt-get install mariadb-server mariadb-client apache2 libapache2-mod-php5 php5-json php5-gd php5-mysql php5-curl php5-intl php5-mcrypt php5-imagick

2。ダウンロード

次に、ownCloud9.0パッケージをダウンロードします。このステップでは、SHA256ハッシュ、ownCloudのパブリックPGP署名、およびsoftareパッケージのPGP署名もダウンロードします。次の手順でこれらを使用して、ソフトウェアをインストールする前にソフトウェアを検証および認証します。 SHA256が推奨される検証アルゴリズムですが、MD5を使用して検証する場合は、そのハッシュをownCloudのWebサイトからダウンロードすることもできます。

これらのコマンドはwgetを使用します ファイルをダウンロードしますが、WebブラウザにURLを入力することで、同じように簡単にダウンロードできます。

wget https://download.owncloud.org/community/owncloud-9.0.0.tar.bz2

wget https://download.owncloud.org/community/owncloud-9.0.0.tar.bz2.sha256

wget https://owncloud.org/owncloud.asc

wget https://download.owncloud.org/community/owncloud-9.0.0.tar.bz2.asc

3。ダウンロードしたパッケージの整合性を確認します

ダウンロードしたソフトウェアアーカイブのSHA256ハッシュがownCloudによって提供された合計と一致することを確認してください:

sha256sum -c owncloud-9.0.0.tar.bz2.sha256

成功した出力:

owncloud-9.0.0.tar.bz2: OK

合計が一致しない場合は、先に進まないでください。残りの手順を実行する前に、ダウンロードが確認されていることを確認してください。

4。 ownCloudPGP公開鍵をGnuPGキーリングにインポートする

次に、GnuPGを使用してソフトウェアパッケージの信頼性を検証します。これを行うには、最初にownCloudの公開PGPキーをGnuPGキーリングにインポートします。

gpg --import owncloud.asc

成功した出力:

[...]

gpg: Total number processed: 1

gpg: imported: 1 (RSA: 1)

5。パッケージ署名の信頼性を確認する

次に、GnuPGを使用して、ソフトウェアパッケージの署名を確認します。前の手順でインポートしたキーを使用して、アーカイブに対して署名をチェックします。

gpg --verify owncloud-9.0.0.tar.bz2.asc

成功した出力:

[...]

gpg:「ownCloud<[メール保護]>」からの適切な署名

[...]

ownCloudの署名がまだ信頼されていないという警告が表示されます。署名を信頼することは、自分で実行するためのオプションの手順です。公開鍵の信頼の詳細については、GNUプライバシーハンドブックの第3章を参照してください。

6。ソフトウェアパッケージの抽出

ダウンロードが検証および認証されたら、それを抽出します。

tar xjvf owncloud-9.0.0.tar.bz2

7。 ownCloudディレクトリをApache2ドキュメントルートにコピーします

次に、新しく作成した owncloudをコピーします ディレクトリとその内容をWebドキュメントルートに追加します。 Debian 8では、Apache2は / var / www / htmlを使用します デフォルトのドキュメントルートとして。必要に応じて、この場所をカスタマイズできます。このチュートリアルでは、 owncloudを配置します / var / wwwに直接 。

cp -r owncloud /var/www

8。 Apache2の利用可能なサイトにowncloudを追加する

これで、Apache2の構成を開始できます。デフォルトのサイト構成ファイル/etc/apache2/sites-available/000-default.confのコピーを作成します 、 owncloud.confという名前を付けます 。

cp /etc/apache2/sites-available/000-default.conf /etc/apache2/sites-available/owncloud.conf

9。 ownCoudサイト構成を編集する

ルートとして、 /etc/apache2/sites-available/owncloud.confを開きます テキストエディタで。次の変更を行います:

- ServerNameを見つけます 行を削除し、先頭の#を削除してコメントを解除します

- サーバー名を変更します サーバーへのアクセスに使用するURLに表示されるホスト名と一致する値:たとえば、 www.mypersonaldomain.com またはmyhostname

- ファイルの最後に次の行を追加して、ディレクトリ名を変更します 必要に応じて、owncloudを配置した場所に準拠します:

Alias /owncloud "/var/www/owncloud/"

<Directory /var/www/owncloud/>

Options +FollowSymlinks

AllowOverride All

<IfModule mod_dav.c>

Dav off

</IfModule>

SetEnv HOME /var/www/owncloud

SetEnv HTTP_HOME /var/www/owncloud

</Directory>

10。構成ファイルを/etc/ apache2 / sites-enabled

にシンボリックリンクしますディレクトリ/etc / apache2 / sites-enabledにサイト構成へのシンボリックリンクを作成します :

ln -s /etc/apache2/sites-available/owncloud.conf /etc/apache2/sites-enabled/owncloud.conf

11。 Apache2モジュールを有効にする

OwnCloudにはmod_rewriteが必要です 。有効にする:

a2enmod rewrite

ヘッダー モジュールをお勧めします。有効にする:

a2enmod headers

env 、 dir 、および mime モジュールもお勧めします。これらは通常デフォルトで有効になっていますが、手動で有効にして安全にすることができます:

a2enmod env

a2enmod dir

a2enmod mime

12。 ownCloudサイト構成を有効にして、Apache2を再起動します

サイト構成を有効にします:

a2ensite owncloud

Apache2サービスを再起動して、変更を有効にします。

service apache2 restart

13。 ownCloudファイルの権限を設定する

ownCloudの設定を開始する前に、HTTPユーザー/グループがownCloudのファイルに変更を加える権限を持っていることを確認する必要があります。 Debianでは、このユーザーとグループの名前は www-data 。それらをowncloudの所有者にします ディレクトリとそのすべてのコンテンツ。

chown -R www-data:www-data /var/www/owncloud/

次に、これらの権限を調整します。 owncloudインストールの正確な権限は次のとおりです:

- すべてのファイルは、ファイル所有者は読み取り/書き込み、グループ所有者は読み取り専用で、他のユーザーがアクセスできないようにする必要があります

- すべてのディレクトリは実行可能であり、ディレクトリ所有者は読み取り/書き込み可能であり、グループ所有者は読み取り専用である必要があります

- アプリ/ ディレクトリは[HTTPユーザー]:[HTTPグループ]が所有する必要があります

- config / ディレクトリは[HTTPユーザー]:[HTTPグループ]が所有する必要があります

- テーマ/ ディレクトリは[HTTPユーザー]:[HTTPグループ]が所有する必要があります

- アセット/ ディレクトリは[HTTPユーザー]:[HTTPグループ]が所有する必要があります

- データ/ ディレクトリは[HTTPユーザー]:[HTTPグループ]が所有する必要があります

- [ocpath]/。htaccess ファイルはroot:[HTTPグループ]が所有している必要があります

- data / .htaccess ファイルはroot:[HTTPグループ]が所有している必要があります

- 両方の.htaccess ファイルは、ファイル所有者の場合は読み取り/書き込み、グループ所有者の場合は読み取り専用であり、他のユーザーがアクセスできないようにする必要があります。

この権限構造に準拠するには、次のスクリプトをコピーして新しいファイルに貼り付けます。この例では、スクリプトのファイル名は /root/oc-perms.shになります。 。 ocpathを変更します カスタムロケーションを使用している場合は値。

#!/bin/bash

ocpath='/var/www/owncloud'

htuser='www-data'

htgroup='www-data'

rootuser='root'

printf "Creating possible missing Directories\n"

mkdir -p $ocpath/data

mkdir -p $ocpath/assets

printf "chmod Files and Directories\n"

find ${ocpath}/ -type f -print0 | xargs -0 chmod 0640

find ${ocpath}/ -type d -print0 | xargs -0 chmod 0750

printf "chown Directories\n"

chown -R ${rootuser}:${htgroup} ${ocpath}/

chown -R ${htuser}:${htgroup} ${ocpath}/apps/

chown -R ${htuser}:${htgroup} ${ocpath}/config/

chown -R ${htuser}:${htgroup} ${ocpath}/data/

chown -R ${htuser}:${htgroup} ${ocpath}/themes/

chown -R ${htuser}:${htgroup} ${ocpath}/assets/

chmod +x ${ocpath}/occ

printf "chmod/chown .htaccess\n"

if [ -f ${ocpath}/.htaccess ]

then

chmod 0644 ${ocpath}/.htaccess

chown ${rootuser}:${htgroup} ${ocpath}/.htaccess

fi

if [ -f ${ocpath}/data/.htaccess ]

then

chmod 0644 ${ocpath}/data/.htaccess

chown ${rootuser}:${htgroup} ${ocpath}/data/.htaccess

fi

スクリプトを実行可能にします:

chmod u + x /root/oc-perms.sh

実行する:

/root/oc-perms.sh

14。 ownCloudデータベースとデータベースユーザーを作成する

次に、ownCloudで使用するデータベースを準備します。データベースrootユーザーとしてMariaDBクライアントにログインします:

mysql -u root -p

データベースrootユーザーのパスワードの入力を求められます。手順1でMariaDBを初めてインストールした場合は、このパスワードを作成するように求められます。今すぐ入力してください。 MariaDBクライアントプロンプトが表示されます。

owncloudデータベースの名前を選択してください( ocdbname )、owncloudデータベースユーザー( ocuser )、およびそのユーザーのパスワード( ocuserpw )。次に、MariaDBプロンプトで次の2つのコマンドを実行し、括弧で囲まれた値を独自の値に置き換えます。

CREATE DATABASE [ocdbname];

GRANT ALL ON [ocdbname].* TO [ocuser]@localhost IDENTIFIED BY '[ocuserpw]';

データベースクライアントを終了します:

quit

15。 ownCloudクライアントを構成する

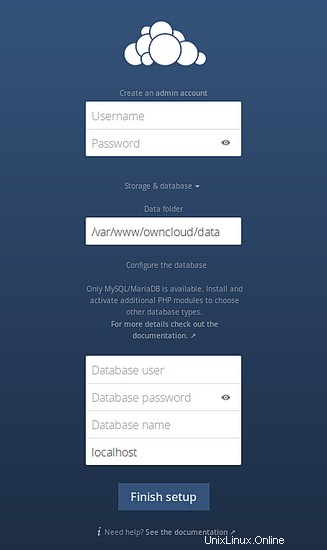

WebブラウザをownCloudインストールに移動します。例: http:// myhostname / owncloud 。 ownCloud管理者アカウントを作成し、データベース構成値を入力できるフィールドが表示されます。

ユーザー名 およびパスワード インストールを管理するユーザーの値です。これらを好きなように設定してください。

データベースユーザー 、データベースパスワード 、およびデータベース名 [ocuser]に準拠する必要があります 、 [ocuserpw] 、および [ocdbname] 前の手順で作成した値。

セットアップの完了をクリックします

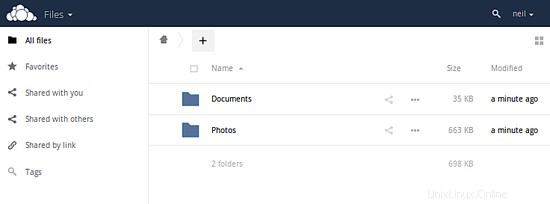

おめでとう!これで、ownCloudの使用を開始する準備が整いました。

オプション:SSLを使用

ownCloudを出入りするネットワークトラフィックを暗号化することをお勧めします。ご使用のシステムでHTTPSを起動して実行するためのいくつかの手順を次に示します。

1。 Apache2でSSLを有効にする

a2enmod ssl

a2ensite default-ssl

2。 SSL仮想ホスト構成をowncloud.confに追加します

Apache2には、 /etc/apache2/sites-available/default-ssl.confにあるデフォルトのSSLサイト構成が付属しています。 。このファイルの内容をコピーして、 owncloud.confの先頭に貼り付けます 。

サーバー名を追加します 値としてホスト名を使用してください。例:

ServerName myhostname

DocumentRootを編集します owncloudインストールの親ディレクトリを反映する行。例:

DocumentRoot /var/www/

3。必要に応じて、新しい証明書とキーのペアを生成します

SSLEngine on

SSLCertificateFile /etc/ssl/certs/ssl-cert-snakeoil.pem

SSLCertificateKeyFile /etc/ssl/private/ssl-cert-snakeoil.key

SSLCertificateFile およびSSLCertificateKeyFile 値は、デフォルトの openssl の一部としてインストールされた、システムにすでに存在しているはずのファイルを指します。 およびssl-cert パッケージ。ただし、特定の状況では、これらのファイルを再生成する必要がある場合があります。 / etc / hostsの構成を変更した場合です。 、たとえば。

これらのファイルを再生成する必要がある場合は、次のコマンドを使用してください:

make-ssl-cert generate-default-snakeoil --force-overwrite

詳細および証明書エラーのトラブルシューティングについては、 /usr/share/doc/apache2/README.Debian.gzのメモを参照してください。 。

4。 Apache2構成をリロードします

service apache2 reload

これで、 https://を使用してownCloudインストールにアクセスできるようになります。 URL。証明書は自己署名されているため、Webブラウザに警告が表示されることに注意してください。安全な接続を確立する前に、例外としてサイトを手動で追加する必要があります。